Tier 0:

- openvpn:通过.ovpn文件连接到vpn

(文件直接通过主机拖到虚拟机桌面就行了)

sudo openvpn lab_18173515330.ovpn

sudo openvpn starting_point_18173515330.ovpn - ping命令:直接ping+ip地址 ping通就可以建立连接

(test our connection to the target with an ICMP echo request) - nmap:扫描目标端口

-sV: 探测开放端口以确定服务/版本信息

nmap ip地址:直接扫描单个主机 - cat命令:可以用于显示文件内容

cat flag.txt -

ftp连接:通常监听21端口

ftp+主机地址 建立连接

无账户下登录:anonymous为用户名

ls 查看目录

get+文件名 下载文件然后可以在本地查看文件 -

SMB:通过445端口操作

smbclient -L +地址 列出目标共享内容

smbclient //10.129.98.86/WorkShares 访问具体位置文件 -

Redis指令:redis-cli -h +地址 连接目的主机redis服务器

info获得目的主机有关 Redis 服务器的信息和统计信息

select 0 选择索引为0的数据库

keys * 获取当前选择数据库的所有键

Tier 1:

-

渗透思路:

nmap 扫描----gobuster扫描网站目录----wpscan枚举wordpress用户名并爆破密码----Metasploit获取靶机shell----找到记录root密码的文件并提权 -

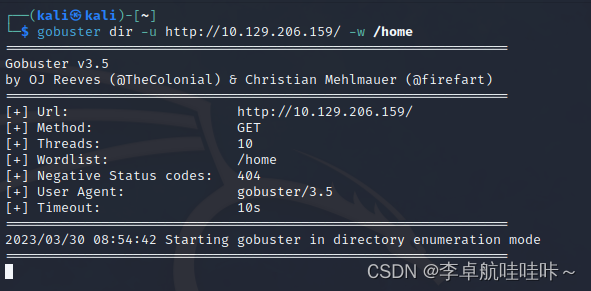

gobuster扫描网站目录:

-

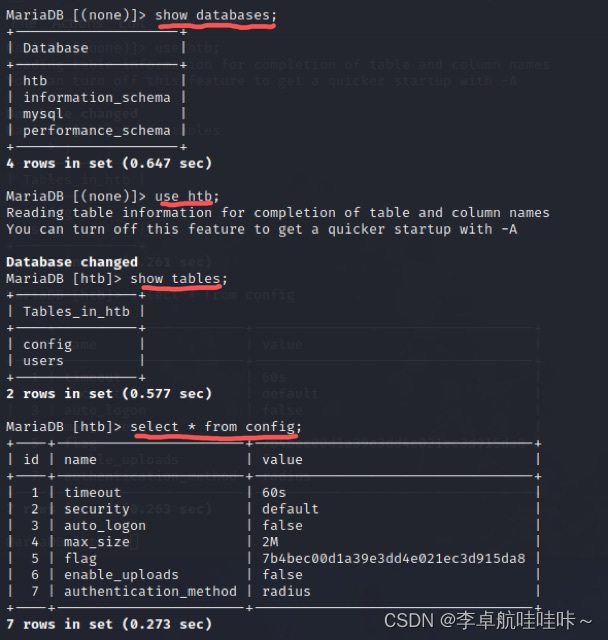

远程连接mysql命令:

mysql -h IP -P 端口 -u 用户名 -p 密码,如果没有密码的话-p 密码可不写。

连接到数据库之后的语句:

-

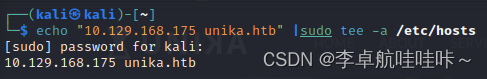

被重定向时修改返回:

-

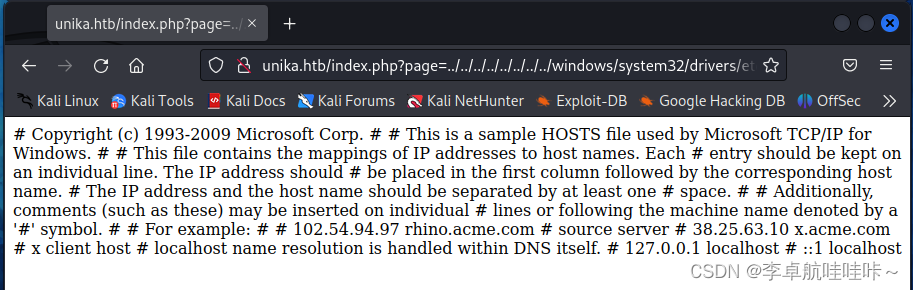

本地文件包含漏洞(LFI)

远程文件包含漏洞(RFI)

5158

5158

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?