*声明:*请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。合法渗透,本文章内容纯属虚构,如遇巧合,纯属意外。

0x01 前言

最近在渗透过程中获取到一台机子rdp端口开放在非常规端口,但是rdp上去连接不到,防火墙没开,端口可能处于内网中,但上传端口转发工具又瞬间被杀,无奈,只好更新一下最新版本的免杀frp,顺便写写教程。

0x02 配置

这边编译windows和linux都安装的go环境

go version go1.21.6 windows/amd64 go version go1.21.5 linux/amd64

0x03 混淆基础流量进行编译

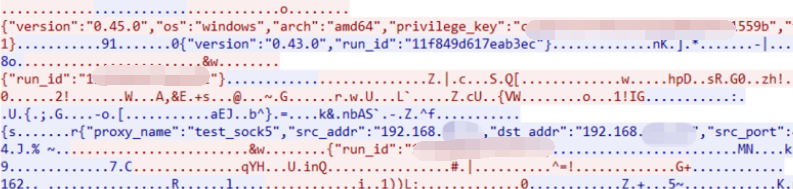

杀软目前针对frp主要是进行流量监测

经常做权限维持或者横向渗透的应该在用frp的时候都会加上自定义加密参数

use_encryption = true use_compression = true

但这不足以隐藏frp的流量特征

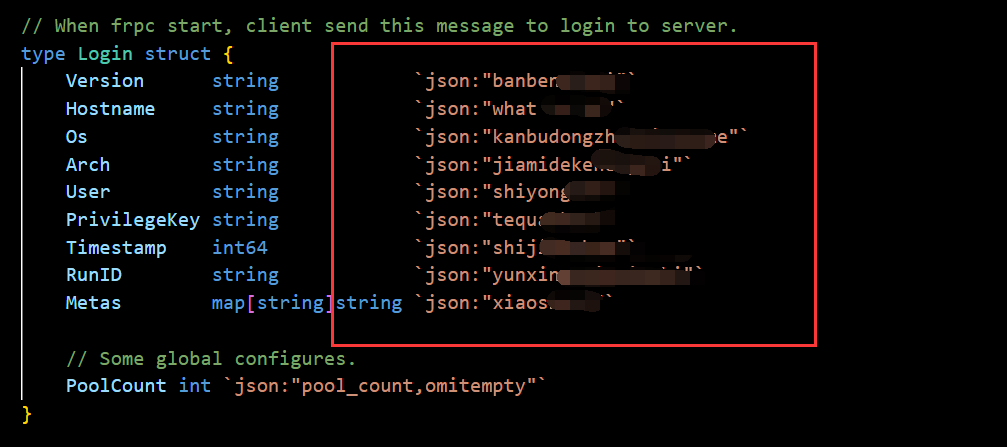

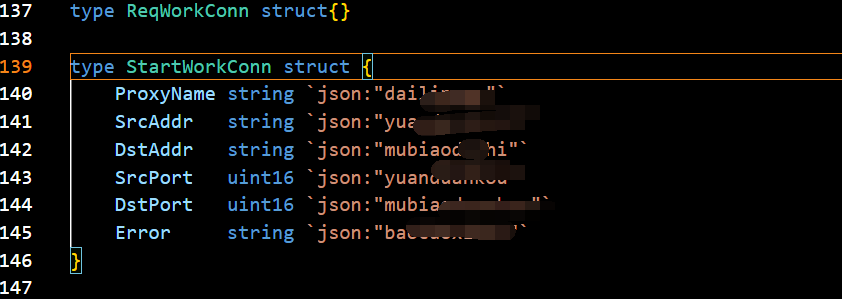

首先修改基础传参的变量

pkg/msg/msg.go

随意乱改即可

修改ip特征,避免被杀软直接识别

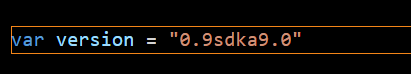

frp的版本号也是检测的重中之重

pkg/util/version/version.go

然后一般在借鉴网上免杀方法的时候发现都会开启tls加密

tls_enable = true

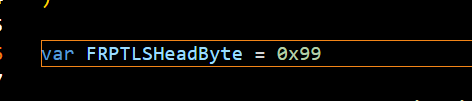

如果是这样的话,还需要开启之前修改tls首字节避免被识别

pkg/util/net/tls.go

可以尝试其他参数值

然后开始编译

go build -trimpath -ldflags "-s -w" -buildvcs=false -o bin/frps ./cmd/frps go build -trimpath -ldflags "-s -w" -buildvcs=false -o bin/frpc ./cmd/frpc

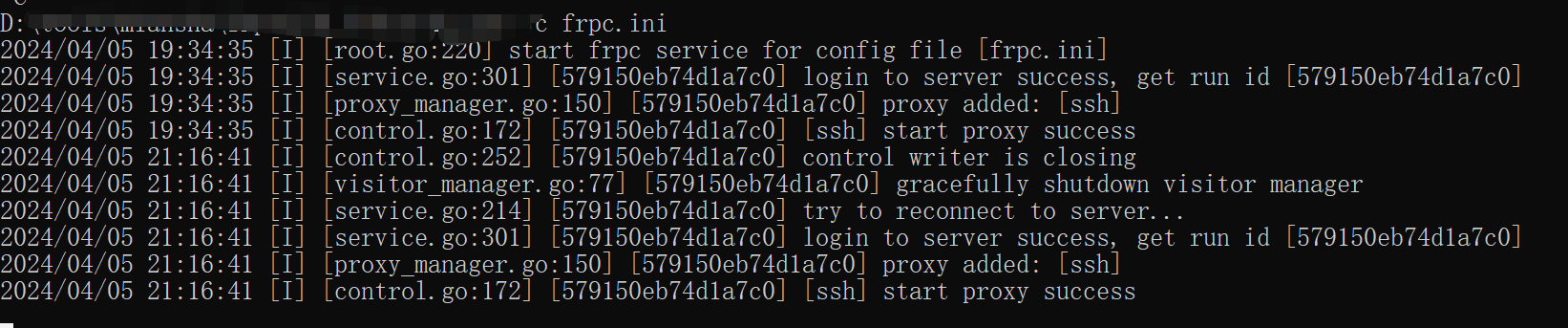

0x04 连通性测验

这里开通了我的本机80 phpstudy端口

成功

若编译不成功可找作者联系获取最新测试版frp免杀工具,在原文链接处关注作者获得。

原文链接 免杀对抗-frp免杀

1904

1904

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?