test_nc

nc_shell

ls

cat flag

这两道题比较像

你说爱我?尊嘟假嘟

打开后重复出现

“

你说爱我

” “

尊嘟

” “

假嘟

”

。判断为

Ook

加密

,

将

“

你说爱我

”

替换为

“Ook.”

;

“

尊嘟

”

替换为:

“Ook!”

;

“

假嘟

”

替换为:

“Ook?”

。注 意替换的时候中英文符号即可。

Brainfuck/Ook! Obfuscation/Encoding [splitbrain.org]

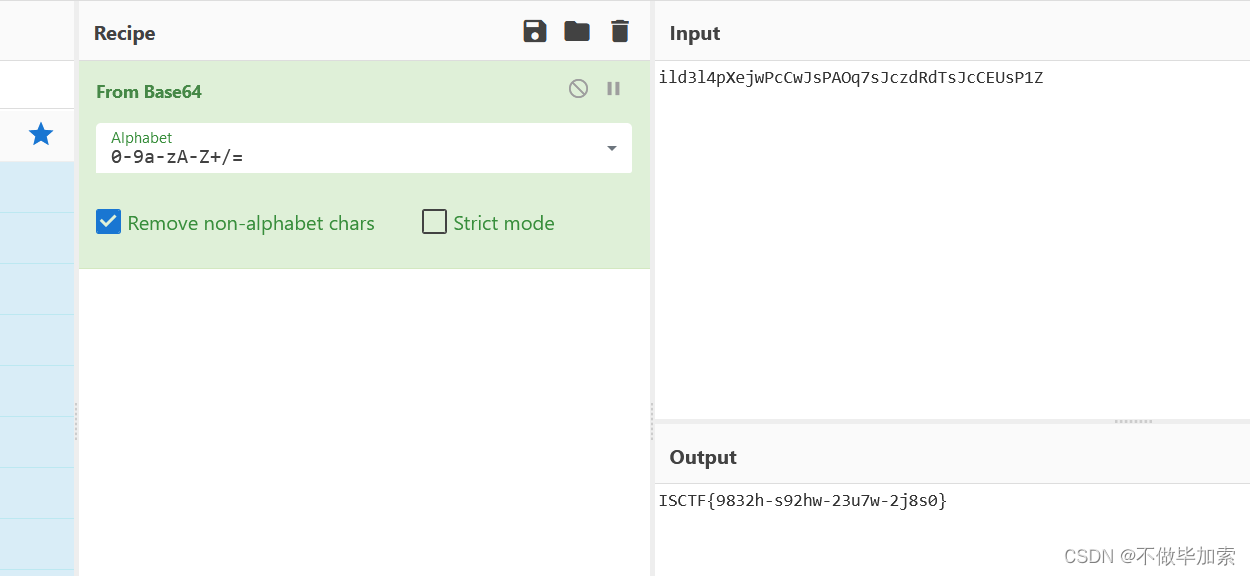

得到一个字符串:

ild3l4pXejwPcCwJsPAOq7sJczdRdTsJcCEUsP1Z

base64

解码

,

注意编码方式不同,要切换一下

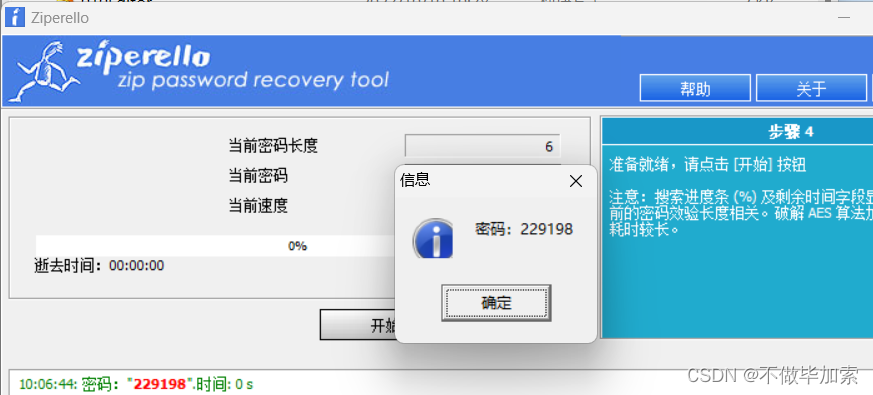

easy_zip

压缩包爆破

小蓝鲨的秘密

文件需要密码打开,。010,

压缩包载入

010

,

CTRL+f

搜索

50 4B 01 02

,找到加密文件的全局标志位,将两个

09

都改成

00

504B0304是zip文件的文件头,4bytes

1400代表解压文件所需pkware的版本,2bytes

0900是全局方式位标记(有无加密,0900代表加密)

504B0102是目录中文件文件头标记,4bytes

1F00代表压缩使用的pkware版本,2bytes

0900是全局方式位标记,2bytes,压缩软件识别未加密标志

因此我们只需将第二个0900改为0000再保存就可以解压文件

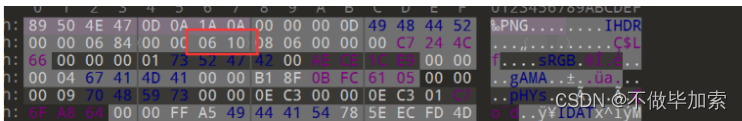

得到一个字符串和一张蓝鲨图片。这个字符串看格式疑似

AES

加密

图片里面应该是密钥

修改

png

图片的高度,将

10

修改为

83

得到密码

密码为:

15CTF2023

AES

在线解密:

https://tool.oschina.net/encrypt/

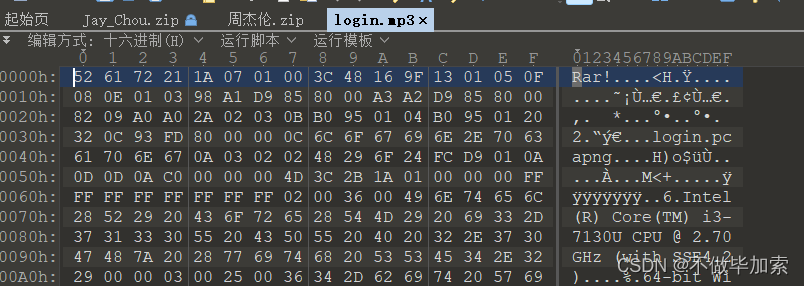

杰伦可是流量明星

开始以为和音乐是有关系的

后面才发现是rar文件,010

改后缀即可

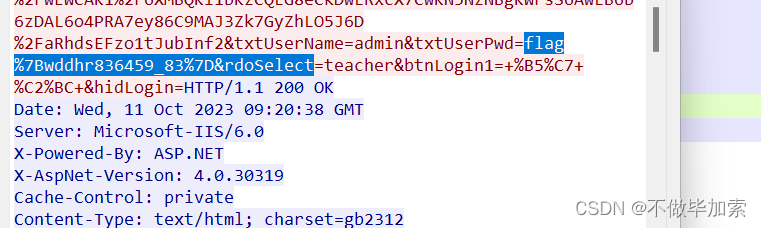

追踪一下http流看到url编码过的flag ,解码即可

ISCTF{wddhr836459_83}

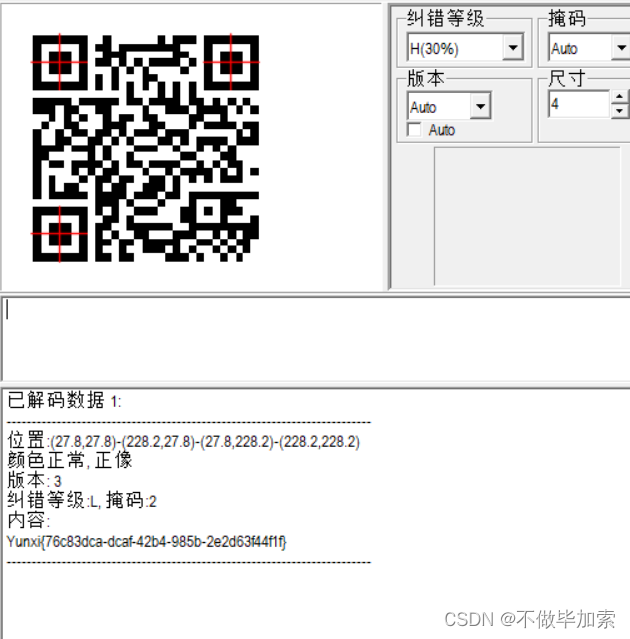

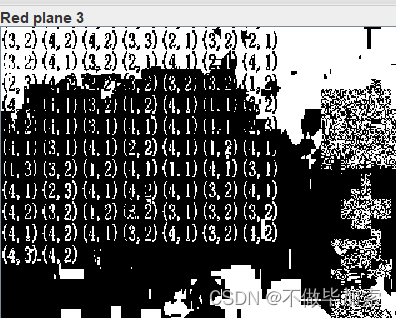

小白小黑

小白说:zo23n里面的z就是zero,o就是one,n就是nine。同理小黑说的也这样。最后用脚本将01239换成白色,45678为黑色,就是一个二维码。扫一下就是flag

结合题目

数字0、1、2、3、9对应白色像素块,数字4,5,6,7,8对应黑色像素,

主要是读懂题目

from PIL import Image

num_file = "C:/Users/86187/Desktop/147.txt"

image = Image.new("RGB", (256, 256), "white")

pixels = image.load()

with open(num_file, "r") as file:

text = file.read()

text = text.replace(" ", "").replace("\n", "")

num_list = list(text)

for i in range(min(len(num_list), 256 * 256)):

if num_list[i] in ["0", "1", "2", "3", "9"]:

pixels[i % 256, i // 256] = (255, 255, 255)

elif num_list[i] in ["4", "5", "6", "7", "8"]:

pixels[i % 256, i // 256] = (0, 0, 0)

image.save("C:/Users/86187/Desktop/147.png")

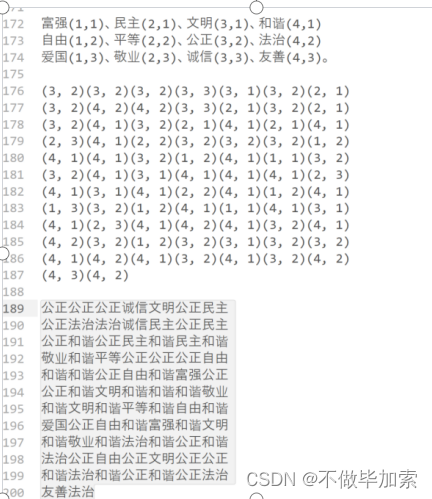

小猫

社会主义核心价值观编码,自己手动对一下

解密即可

6716

6716

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?