什么是.halo勒索病毒?

.halo勒索病毒是一种恶意软件,它专门针对用户的个人文件和敏感数据进行加密,并勒索受害者支付赎金以获取解密密钥。该病毒通常通过电子邮件附件、感染的网站、恶意链接以及USB设备和可移动媒体等途径传播。一旦系统被感染,.halo勒索病毒会迅速加密用户的文档、照片、视频等重要文件,同时留下勒索通知要求受害者支付比特币作为赎金。此外,这种病毒还可能导致数据泄露、系统故障和业务中断等严重后果,给用户和个人带来巨大的损失和麻烦。因此,用户必须加强安全防护措施以防范此类威胁。如需咨询帮助可留言关注或私信小编。

.halo勒索病毒有什么表现?

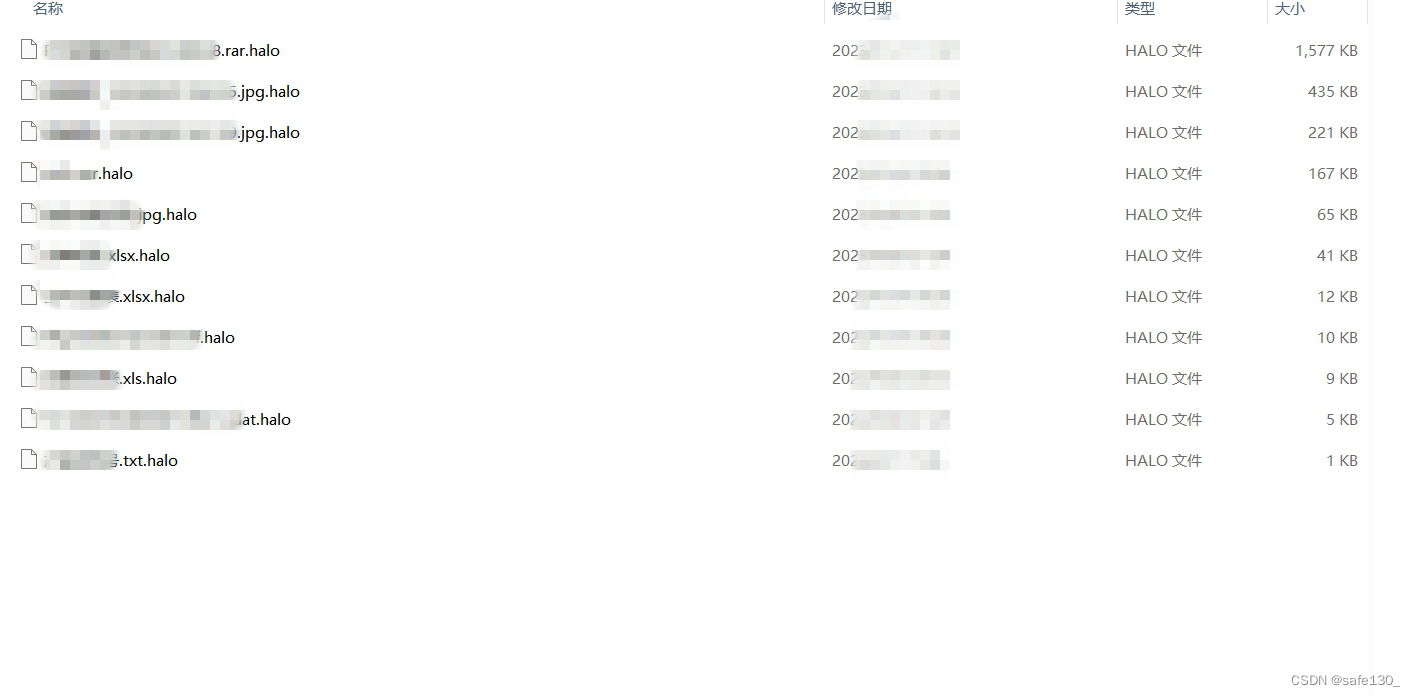

- 文件加密:.halo勒索病毒会对受害者电脑上的文件进行加密,使其无法正常打开和使用。加密后的文件后缀名通常会被更改为.halo,这是该病毒最显著的表现之一。

- 勒索信息:病毒加密文件后,会在受害者的电脑屏幕上显示威胁信息,通常是一个文本文件或弹窗提示。该信息会告知用户文件已被加密,并要求在规定时间内支付一定数额的赎金,以获得解密密钥并解锁被加密的文件。赎金通常要求使用加密货币(如比特币)支付。

- 系统性能下降:.halo勒索病毒在运行过程中会占用受害者电脑的系统资源,这可能导致系统性能下降,甚至出现崩溃的情况。

- 隐藏自身:为了避免被安全软件检测和清除,.halo勒索病毒会采取各种手段隐藏自身,增加清除难度。

请注意,这些表现可能因病毒版本和感染环境的不同而有所差异。如果怀疑电脑感染了.halo勒索病毒,建议立即断开网络连接,并寻求专业的技术支持以进行清除和恢复工作。同时,为了防范此类病毒,用户应定期备份重要数据、使用可靠的杀毒软件,并避免打开未知来源的邮件或链接。

halo勒索病毒对企业和用户有什么危害?

- 数据丢失或加密:halo勒索病毒会加密用户的个人文件,包括文档、图片、视频等,使这些文件无法被正常访问。这可能导致用户重要数据的丢失,对个人和工作造成严重影响。

- 经济损失:病毒制作者通常会要求受害者支付一定数额的赎金来解密被加密的文件。这会给用户带来直接的经济损失,尤其是当文件对用户来说非常重要时,他们可能会被迫支付赎金。

- 隐私泄露风险:在处理勒索病毒的过程中,用户可能需要寻求技术帮助或与病毒制作者进行沟通,这可能会涉及个人隐私信息的泄露,增加身份被盗用等风险。

- 系统损坏和性能下降:勒索病毒在加密文件的过程中会占用大量系统资源,可能导致系统性能下降甚至崩溃。此外,一些恶意的勒索软件还可能对系统文件进行破坏,进一步加重系统损坏。

- 心理压力和时间成本:面对重要数据的丢失和可能的经济损失,用户会承受巨大的心理压力。同时,处理勒索病毒事件也会消耗大量的时间和精力。

因此,halo勒索病毒对用户造成的危害是多方面的,包括数据丢失、经济损失、隐私泄露风险、系统损坏以及心理压力和时间成本的增加。为了防范这些危害,用户应加强网络安全意识,采取必要的安全措施,如定期备份数据、使用防病毒软件等。

halo勒索病毒是如何传播的?

- 电子邮件附件和链接:halo勒索病毒经常隐藏在看似正常的电子邮件附件或链接中。当用户不小心点击或下载这些附件或链接时,恶意代码会开始感染用户的设备。这是病毒传播的一种常见且有效的方式,因为许多人都会打开来自信任来源或看似重要的电子邮件。

- 恶意软件下载:一些不安全的网站或软件平台可能会提供带有halo勒索病毒的应用程序和工具。用户在从这些平台下载和安装软件时,很容易受到病毒感染。因此,用户应该只从官方或可信赖的来源下载软件。

- USB设备和可移动媒体:通过插入感染有halo勒索病毒的USB设备或其他可移动媒体,恶意代码可以迅速传播到用户的设备上。这种传播方式虽然不如前两种常见,但仍然是一种不可忽视的风险。

- 系统漏洞和端口攻击:halo勒索病毒还可能利用系统漏洞或进行端口攻击来侵入用户的计算机。这要求用户定期更新操作系统和软件,以修复可能的安全漏洞,从而降低被攻击的风险。

为了预防halo勒索病毒的传播,用户应提高警惕,避免打开未知来源的邮件或链接,仅从官方或可信赖的来源下载软件,并定期备份重要数据。同时,使用防病毒软件和防火墙等安全工具也是非常重要的防护措施。

如何预防.halo勒索病毒?

为了预防.halo勒索病毒,可以采取以下措施:

- 提高网络安全意识:了解和认识勒索病毒的危害和传播方式,增强防范意识。避免随意打开未知来源的邮件、链接或下载不明附件,特别是那些来自不熟悉或可疑的发件人。

- 技术防护手段:安装并定期更新知名的防病毒软件,确保其实时监测和防御最新的勒索病毒变种。使用防火墙来限制未经授权的访问,增加一层安全保护。

- 定期数据备份:建立定期备份重要数据的制度,确保在数据被加密或丢失时能够恢复。备份数据应存储在安全可靠的地方,最好是离线存储或云存储。

- 系统更新和补丁:定期更新操作系统和软件,以修复可能的安全漏洞。及时安装官方发布的补丁,以减少被病毒利用的风险。

- 强密码策略:设置复杂的密码,包括大小写字母、数字和特殊字符,并定期更换密码。避免在多个平台或服务上使用相同的密码。

- 限制USB和可移动媒体的使用:在使用USB设备或其他可移动媒体之前,先进行病毒扫描。避免从不可信的来源获取或使用USB设备。

- 安全培训和意识提升:对员工进行网络安全培训,教育他们如何识别和避免网络威胁。通过模拟演练等方式提高员工在面临勒索病毒等网络安全事件时的应对能力。

请注意,这些预防措施并非绝对保证不受勒索病毒感染,但它们可以显著降低感染风险。同时,保持警惕并持续关注最新的网络安全资讯也是非常重要的。

被.halo勒索病毒加密的数据如何挽救?

被.halo勒索病毒加密的数据挽救方法主要包括以下几个步骤:

- 切断网络连接:一旦发现系统被.halo勒索病毒感染,首先应立即断开网络连接,防止病毒在内网中进一步传播和加密其他文件。

- 停止加密进程:在断开网络连接后,需要进入任务管理器,结束所有可疑的、占用运行内存较大的程序,以避免加密进程继续进行。

- 文件备份与隔离:在解密之前,应对被加密的文件进行拷贝复制,并做好物理隔离,以防在解密过程中发生意外损坏源文件。

- 寻求专业解密服务:由于.halo勒索病毒采用了高强度的加密算法,非专业人员很难自行解密。因此,建议联系专业的数据恢复机构或勒索病毒解密公司,他们有丰富的解密经验,可以提供数据库破解或整机解密服务。根据企业的加密状况,他们会制定合理的解密方案,数据恢复完整度高,安全高效。

- 系统恢复与重装:在成功解密文件后,需要对中毒计算机进行全盘扫杀、格式化系统,并重装系统以确保系统内的加密程序全部清除。随后,可以重新部署企业应用软件,并导入已解密恢复的数据。

- 加强安全防护:为了防止.halo勒索病毒的再次攻击,应对企业计算机安装可靠的防病毒软件,并定期进行系统查杀、修补漏洞以及维护系统弱口令密码。

请注意,在解密过程中,应避免自行尝试恢复或修改文件后缀名,以免破坏源文件,增加后期数据恢复的难度和成本。同时,强烈建议不要向勒索者支付赎金,因为这不仅不能保证获得解密密钥,还会助长犯罪分子的嚣张气焰。

以下是一些最近多发的勒索病毒后缀:

.halo,.360,.faust,.2700, .eking,elbie, .wis,.mkp,.malox,.rmallox,.mallox,.hmallox, ma1x0,.live,.carver,.locked,_locked,.locked1,.svh , lockbit, .src, .datah, .BEAST,.DevicData-P, .kat6.l6st6r 等等,

以上列出的勒索病毒家族仅是其中的一部分,且随着网络安全环境的不断变化,新的勒索病毒家族和变种可能会不断出现。因此,保持防病毒软件的更新、定期备份数据以及提高网络安全意识是防范勒索病毒攻击的关键措施。

217

217

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?