一、入侵检测技术概述

1.入侵检测有关概念

1.1入侵:是指系统发生的任何违反安全策略的事件,包括对系统资源的非法访问、恶意攻击、探测系统漏洞和攻击准备等对网络系统造成危害的各种行为。

1.2入侵检测:是指通过从计算机网络或计算机系统中的若干关键点收集信息并对其进行分析,从中发现或识别企图入侵、正在进行的入侵或已经发生的入侵的技术。

1.3入侵检测系统(IDS): 用于进行入侵检测的自动化工具,是入侵检测的软件与硬件的组合。

2.入侵检测的起源:从审计技术发展而来 1980年,James P. Anderson的《计算机安全威胁监控与 监视》 第一次详细阐述了入侵检测的概念 计算机系统威胁分类:外部渗透、内部渗透和不法行为 提出了利用审计跟踪数据监视入侵活动的思想 这份报告被公认为是入侵检测的开山之作。

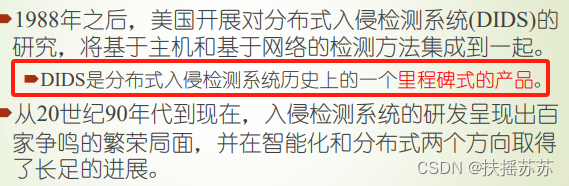

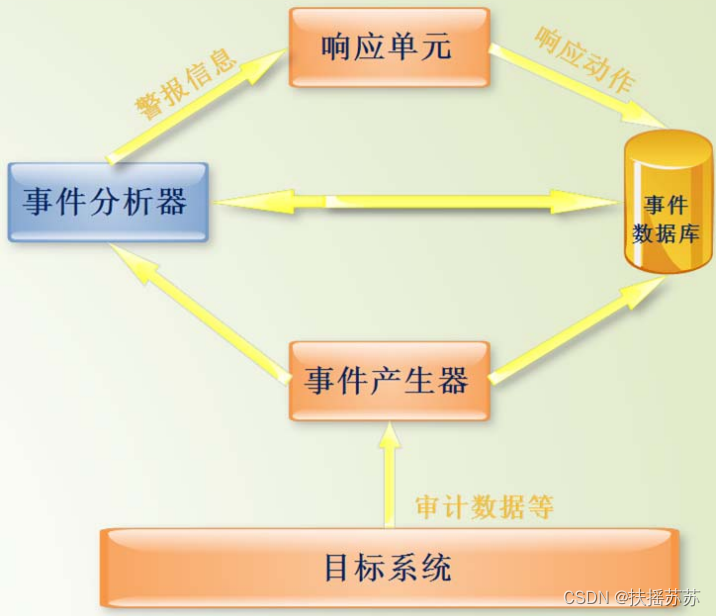

二、IDS的通用模型

1.事件产生器 事件分析器 事件数据库 响应单元

2.事件产生器:负责收集、采集各种原始数据, 且将其转换为事件,向系统的其他部分提供此事件。 收集内容:系统、网络数据及用户活动的状态和行为。 不同关键点的信息:系统或网络的日志文件、网络流量、 系统目录和文件的异常变化、程序执行中的异常行为。

3.事件分析器:接收事件信息,对其进行分析, 判断是否为入侵行为或异常现象, 最后将判断的结果转变为告警信息。 分析方法:模式匹配(与已知的攻击进行比较) 统计分析(确定对象的异常行为) 完整性分析(常用于事后分析)

4.事件数据库:存放各种中间和最终数据的地方 从事件产生器或事件分析器接收数据,一般会将数据进行较长时间的保存,以便于今后的关联分析等。

5.响应单元:根据告警信息作出反应, 是IDS中的主动武器 可作出 强烈反应:切断连接、改变文件属性等 简单的报警:给管理员发送短信等。

三、IDS的分类

1.检测IDS性能的两个关键参数:误报率: 实际无害的事件却被IDS检测为攻击事件 。漏报率:一个攻击事件未被IDS检测到或被分析人员认为是无害。

2.入侵检测系统分类: 根据其采用的分析方法(检测原理) 根据数据来源 根据体系结构 根据系统的工作方式。

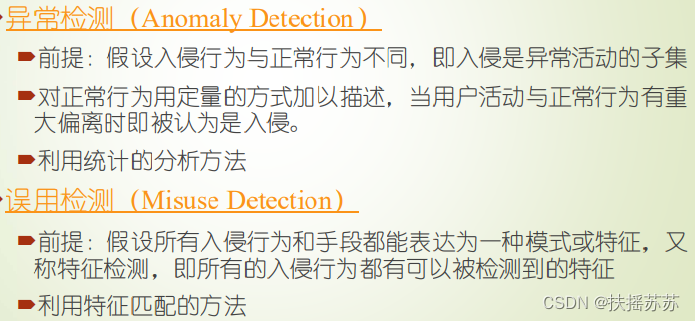

2.1根据其采用的分析方法(检测原理)可分为:异常检测、误用检测

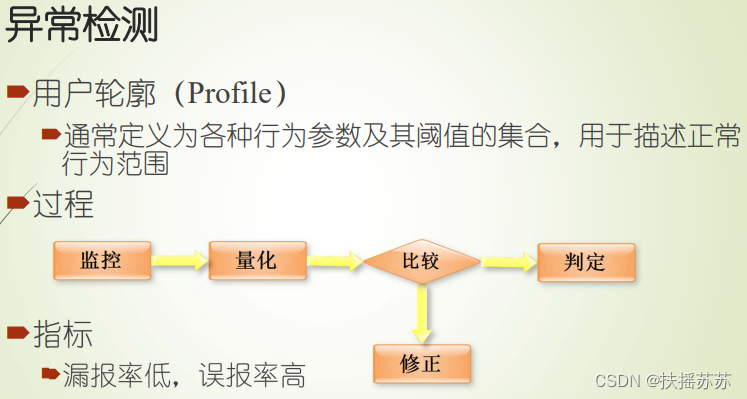

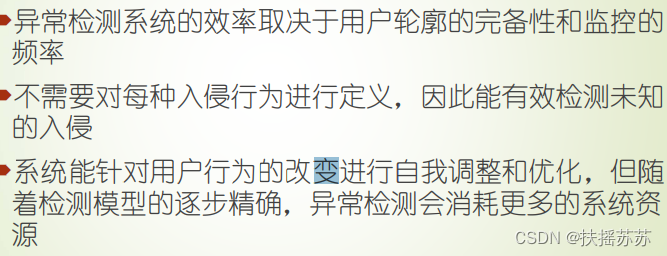

异常:(漏报率低,误报率高)

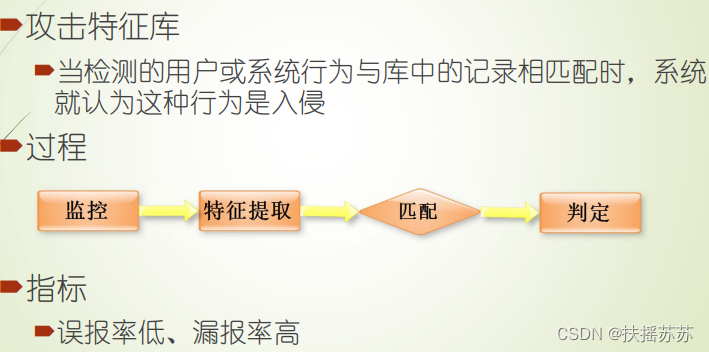

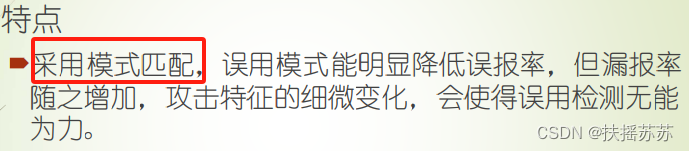

误用检测:误报率低、漏报率高

2.2根据数据来源可分为:

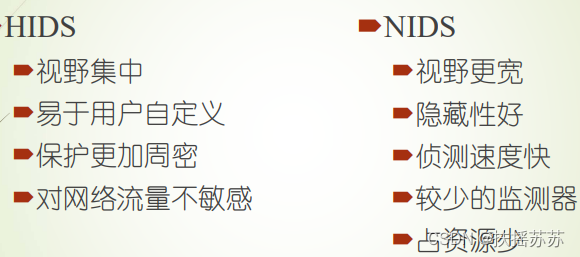

基于主机的IDS(HIDS) :系统获取数据的依据是系统运行所在的主机 保护的目标也是系统运行所在的主机。检测内容:系统调用、 端口调用、审计记录、 系统日志、应用日志

基于网络的IDS(NIDS): 系统获取的数据是网络传输的数据包 保护的目标是网络的正常运行。 检测内容:数据包 (包头信息+有效数 据部分)

2.3根据体系结构可分为:集中式IDS、分布式IDS

集中式IDS: 有多个分布于不同主机上的审计程序,但只有一个中央入侵检测服务器。 可伸缩性、可配置性差

分布式IDS: 将中央检测服务器的任务分配给多个HIDS,他们不分等 级,负责监控当地主机的可疑活动。 可伸缩性、安全性高;但维护成本高,监控主机的工作 负荷重。

2.4根据系统的工作方式可分为:离线检测系统、在线检测系统

离线检测系统: 非实时工作,在行为发生后,对产生的数据进行分析(事后分析) 成本低,可分析大量事件,分析长期情况;但无法提供及时保护

在线检测系统: 实时工作,在数据产生的同时或者发生改变时进行分析 反应迅速,及时保护系统;但系统规模较大时,实时性难以得到实际保

四、入侵检测相关技术

1.异常检测技术 误用/滥用检测技术 高级检测技术 入侵诱骗技术 入侵响应技术

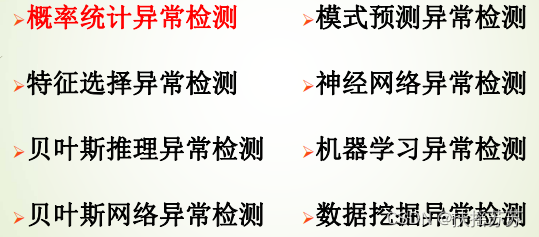

2.异常检测技术:

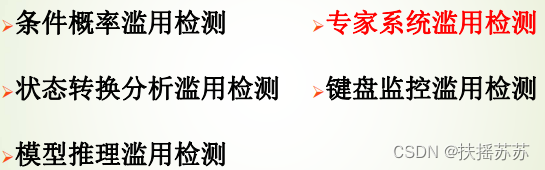

3.误用/滥用检测技术:

4.高级检测技术:

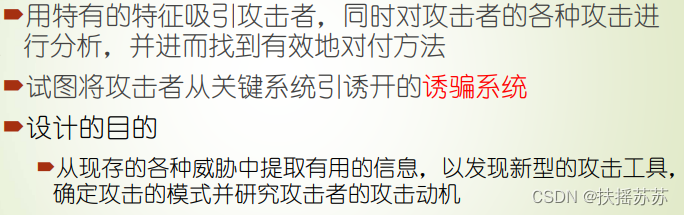

5.入侵诱骗技术:

蜜罐技术:诱饵:留有安全后门或是有用的信息 记录:攻击者的所有操作。 地位:本身并不是一种安全解决方案,它只是一种工具,而且 只有Honeypot受到攻击,它的作用才能发挥出来。 蜜网技术:蜜网的概念由蜜罐发展而来,是由真实计算机组成的网络系统, 部署有入侵检测系统,系统和网络的安全防护级别设置较低, 诱导入侵者进入系统,并监控和记录入侵者的行为。

6.入侵响应技术:

2345

2345

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?