弹出连接界面,如下:

各项说明

别名:可以随意设置

主机:IP为服务器(kali)的IP

端口:在CS启动的时候可以看见端口号:50050

用户:为登录之后给别人看的名字,任意写

密码:为之前设置的密码,123

点连接,成功界面如下:

3、生成克隆钓鱼网站

3.1、建立监听器

在CS客户端可视化界面操作,步骤:点击左上方CobaltStrike选项——>在下拉 框中选择 监听器——>在下方弹出区域 中点击添加

点击添加后,设置监听端口参数

添加成功

在CS服务端的会出现1行结果

[+] Listener: listen01 started!

在CS客户端的会出现3行结果

[] Payload is ‘windows/beacon_http/reverse_http’ and {proxy=, payload=windows/beacon_http/reverse_http, port=80, profile=default, name=listen01, host=192.168.242.4, althost=, strategy=round-robin, maxretry=none, beacons=192.168.242.6, bindto=}

[] Finalized: aggressor.dialogs.ScListenerDialog

[*] Finalized: aggressor.dialogs.ScListenerDialog

3.2、网站克隆

点击攻击选项,选择Web钓鱼—>网站克隆

克隆Url: http://xxx(注意:只能克隆http的网站,克隆不了https是有安全加密的网站)

克隆成功

3.3、添加web日志

任意敲击键盘,通过访问视图的web日志选项,可以知道键盘监听的结果。

在win7系统访问:http://192.168.242.4:80/ ,并输入内容

kali系统查看web日志

4、生成木马进行后渗透

4.1、生成windows可执行程序

操作步骤:选择攻击模块–生成后门–下面的 windows可执行程序。

4.2、选择监听器

选择监听器,并且勾选下面的使用64 payload

注意:新增一个监听器,端口不要使用80,其他没使用的端口即可,这里使用8081

4.3、生成木马

生成成功

4.4、win7运行看效果

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

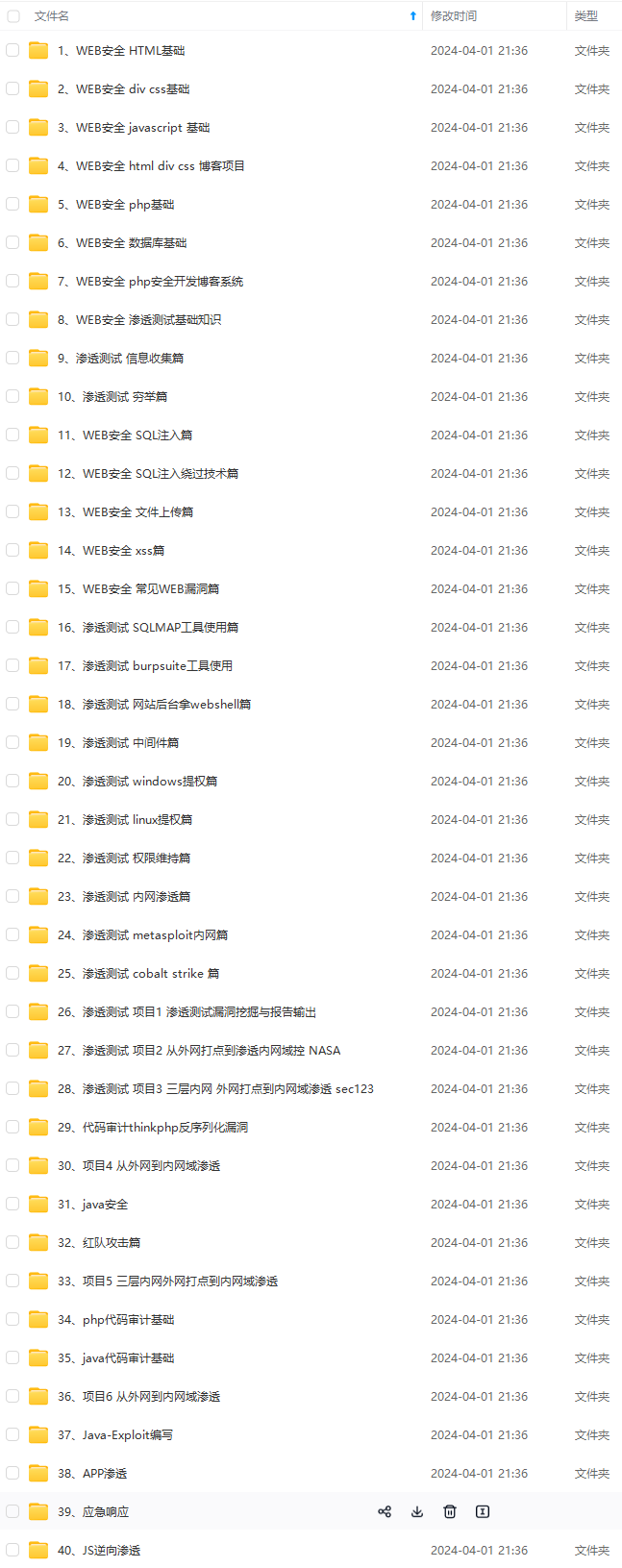

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

[外链图片转存中…(img-LcbS3hv0-1712637557490)]

2802

2802

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?