ssh 协议攻防与加固

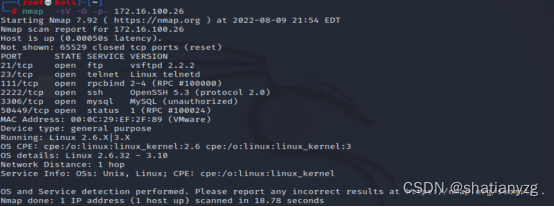

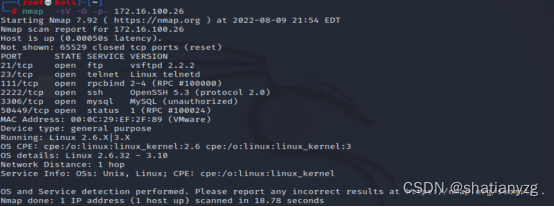

1.用nmap 扫描靶机的ssh增,将端口状态信息提交

Flag{open}

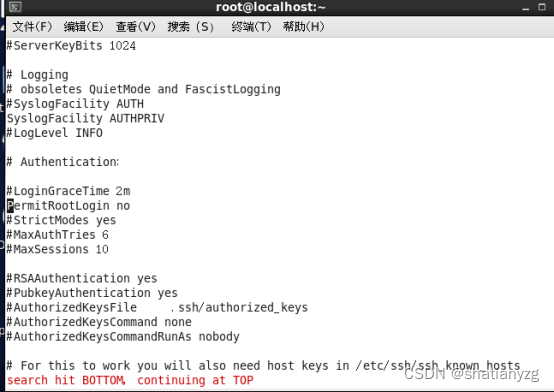

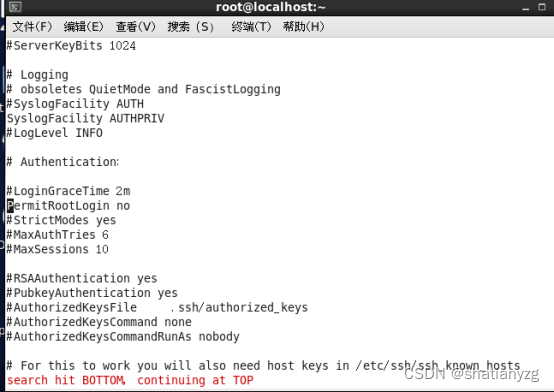

2.禁用 root 用户登录,将配置语句作为flag提交

Flag{PermitRootLogin no}

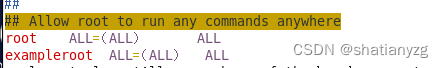

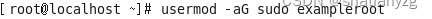

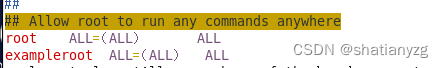

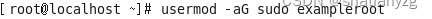

3.创建一个用户名为exampleroot,作为替代root登录用, 将该新创建的用户添加到管理员组。

或

4.禁止使用空白密码的用户访问

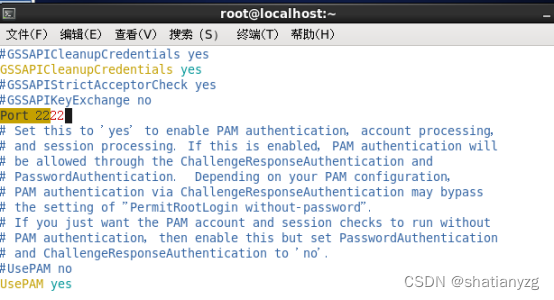

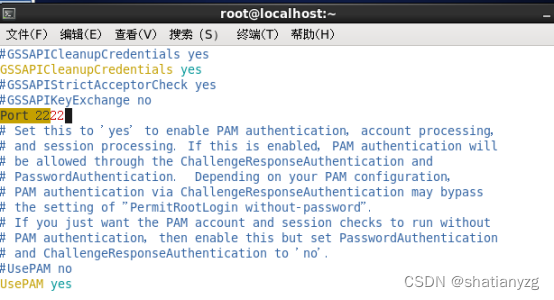

5.修改 ssh 的登录端口号位为2222,并重新登录成功界面截图

6.通过指定允许的密码尝试次数3,防止暴力破解

ssh 协议攻防与加固

1.用nmap 扫描靶机的ssh增,将端口状态信息提交

Flag{open}

2.禁用 root 用户登录,将配置语句作为flag提交

Flag{PermitRootLogin no}

3.创建一个用户名为exampleroot,作为替代root登录用, 将该新创建的用户添加到管理员组。

或

4.禁止使用空白密码的用户访问

5.修改 ssh 的登录端口号位为2222,并重新登录成功界面截图

6.通过指定允许的密码尝试次数3,防止暴力破解

3164

3164

1267

1267

1441

1441

1195

1195

979

979

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?