Low

<?php

header ("X-XSS-Protection: 0");

// Is there any input?

if( array_key_exists( "name", $_GET ) && $_GET[ 'name' ] != NULL ) {

// Feedback for end user

echo '<pre>Hello ' . $_GET[ 'name' ] . '</pre>';

}

?>

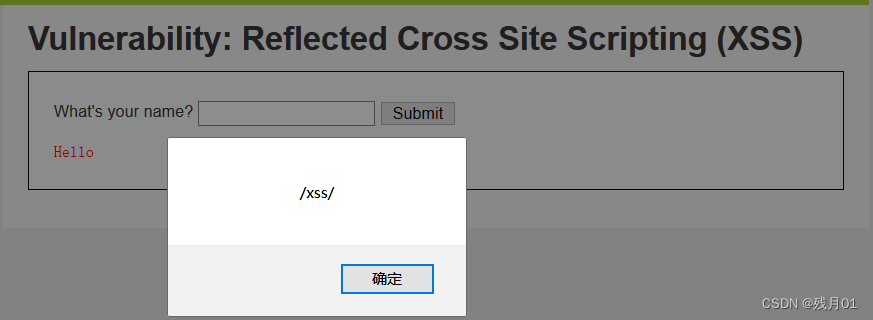

直接插入脚本:,提交:

Medium

<?php

header ("X-XSS-Protection: 0");

// Is there any input?

if( array_key_exists( "name", $_GET ) && $_GET[ 'name' ] != NULL ) {

// Get input

$name = str_replace( '<script>', '', $_GET[ 'name' ] );

// Feedback for end user

echo "<pre>Hello ${name}</pre>";

}

?>

增加对字符串"

High

<?php

header ("X-XSS-Protection: 0");

// Is there any input?

if( array_key_exists( "name", $_GET ) && $_GET[ 'name' ] != NULL ) {

// Get input

$name = preg_replace( '/<(.*)s(.*)c(.*)r(.*)i(.*)p(.*)t/i', '', $_GET[ 'name' ] );

// Feedback for end user

echo "<pre>Hello ${name}</pre>";

}

?>

这次的过滤规则不能用双写或者大小写绕过了,但只是不允许使用"

Impossible

<?php

// Is there any input?

if( array_key_exists( "name", $_GET ) && $_GET[ 'name' ] != NULL ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$name = htmlspecialchars( $_GET[ 'name' ] );

// Feedback for end user

echo "<pre>Hello ${name}</pre>";

}

// Generate Anti-CSRF token

generateSessionToken();

?>

htmlspecialchars():特殊字符转换为 HTML 实体。

转换规则:

& --> &

" --> "

’ --> '

< --> <

> --> >

XSS的利用需要用到这些字符,现在所有输入数据中的这些已经被转换为HTML实体,也就失去了原有的作用。这也说明了防御XSS的有效方法是在输出HTML数据时,让特殊字符失去作用,在PHP中可以使用htmlspecialchars()函数达到这种效果。

413

413

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?