● 点击↑蓝字关注我们,获取更多安全风险通告

漏洞概述 | |||

漏洞名称 | Apache OFBiz 路径遍历漏洞 | ||

漏洞编号 | QVD-2024-21464,CVE-2024-36104 | ||

公开时间 | 2024-06-02 | 影响量级 | 万级 |

奇安信评级 | 高危 | CVSS 3.1分数 | 9.8 |

威胁类型 | 代码执行 | 利用可能性 | 高 |

POC状态 | 已公开 | 在野利用状态 | 未发现 |

EXP状态 | 已公开 | 技术细节状态 | 已公开 |

危害描述:未授权的攻击者可以通过构造恶意请求绕过认证,进⽽访问系统中的敏感接口,造成任意代码执行。 | |||

01

漏洞详情

>>>>

影响组件

Apache OFBiz是⼀个著名的电⼦商务平台,提供了创建基于最新 J2EE/ XML规范和技术标准,构建⼤中型企业级、跨平台、跨数据库、跨应⽤服务器的多层、分布式电⼦商务类WEB应⽤系统的框架。

>>>>

漏洞描述

近日,奇安信CERT监测到Apache OFBiz 路径遍历漏洞(CVE-2024-36104) 在互联网上公开,未授权的攻击者可以通过构造恶意请求绕过认证,进⽽访问系统中的敏感接口,造成任意代码执行。目前该漏洞技术细节与EXP已在互联网上公开,鉴于该漏洞影响范围较大,建议客户尽快做好自查及防护。

02

影响范围

>>>>

影响版本

Apache OFBiz < 18.12.14

>>>>

其他受影响组件

无

03

复现情况

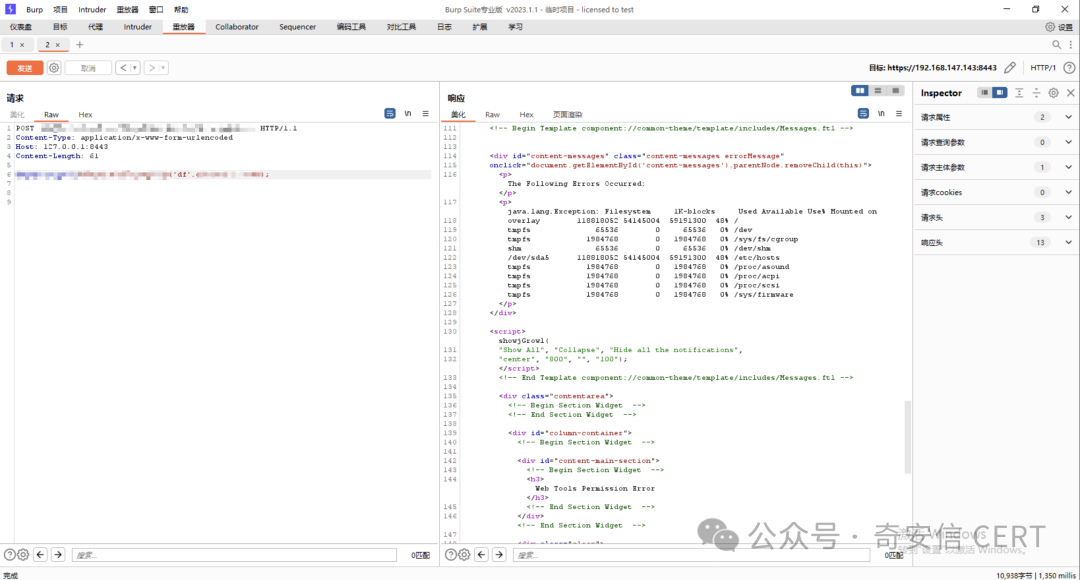

目前,奇安信威胁情报中心安全研究员已成功复现Apache OFBiz 路径遍历漏洞(CVE-2024-36104),截图如下:

04

处置建议

>>>>

安全更新

目前官方已有可更新版本,建议受影响用户升级至最新版本:

Apache OFBiz >= 18.12.14

官方补丁下载地址:https://ofbiz.apache.org/download.html

>>>>

产品解决方案

奇安信天眼检测方案

奇安信天眼新一代安全感知系统已经能够有效检测针对该漏洞的攻击,请将规则版本升级到3.0.0605.14344或以上版本。规则ID及规则名称:

0x10021BAF,Apache OFBiz 路径遍历漏洞(CVE-2024-36104)。奇安信天眼流量探针规则升级方法:系统配置->设备升级->规则升级,选择“网络升级”或“本地升级”。

奇安信网站应用安全云防护系统已更新防护特征库

奇安信网神网站应用安全云防护系统已全局更新所有云端防护节点的防护规则,支持对Apache OFBiz 路径遍历漏洞(CVE-2024-36104)的防护。

奇安信网神网络数据传感器系统产品检测方案

奇安信网神网络数据传感器(NDS5000/7000/9000系列)产品,已具备该漏洞的检测能力。规则ID为:8068,建议用户尽快升级检测规则库至2405301600以上版本并启用该检测规则。

奇安信开源卫士已支持

奇安信开源卫士20240605. 648 版本已支持对Apache OFBiz 路径遍历漏洞(CVE-2024-36104)的检测。

奇安信自动化渗透测试系统检测方案

奇安信自动化渗透测试系统已经能够有效检测针对该漏洞的攻击,请将插件版本和指纹版本升级到202406072600以上版本。规则名称:Apache OFBiz CVE-2024-36104 命令执行漏洞。奇安信自动化渗透测试系统规则升级方法:系统管理->升级管理->插件升级(指纹升级),选择“网络升级”或“本地升级”。

05

参考资料

[1]https://ofbiz.apache.org/security.html

[2]https://issues.apache.org/jira/browse/OFBIZ-13092

[3]https://github.com/apache/ofbiz-framework/commit/d33ce31012

[4]https://github.com/apache/ofbiz-framework/commit/474e806816

06

时间线

2024年6月6日,奇安信 CERT发布安全风险通告。

07

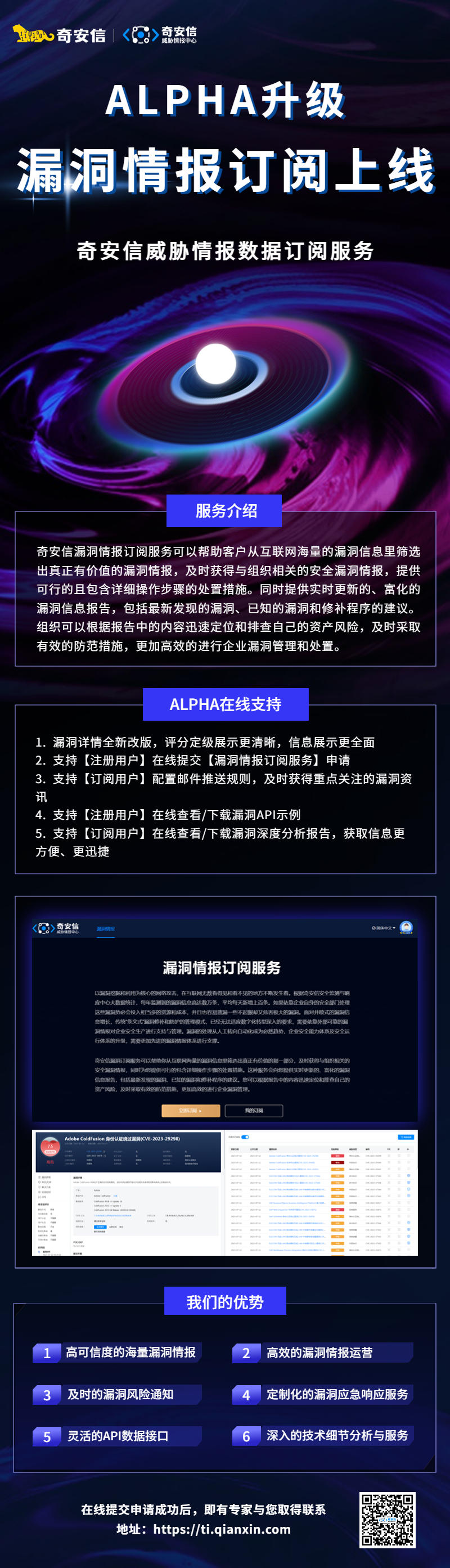

漏洞情报服务

奇安信ALPHA威胁分析平台已支持漏洞情报订阅服务:

奇安信 CERT

致力于第一时间为企业级用户提供权威漏洞情报和有效解决方案。

点击↓阅读原文,到ALPHA威胁分析平台订阅更多漏洞信息。

814

814

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?