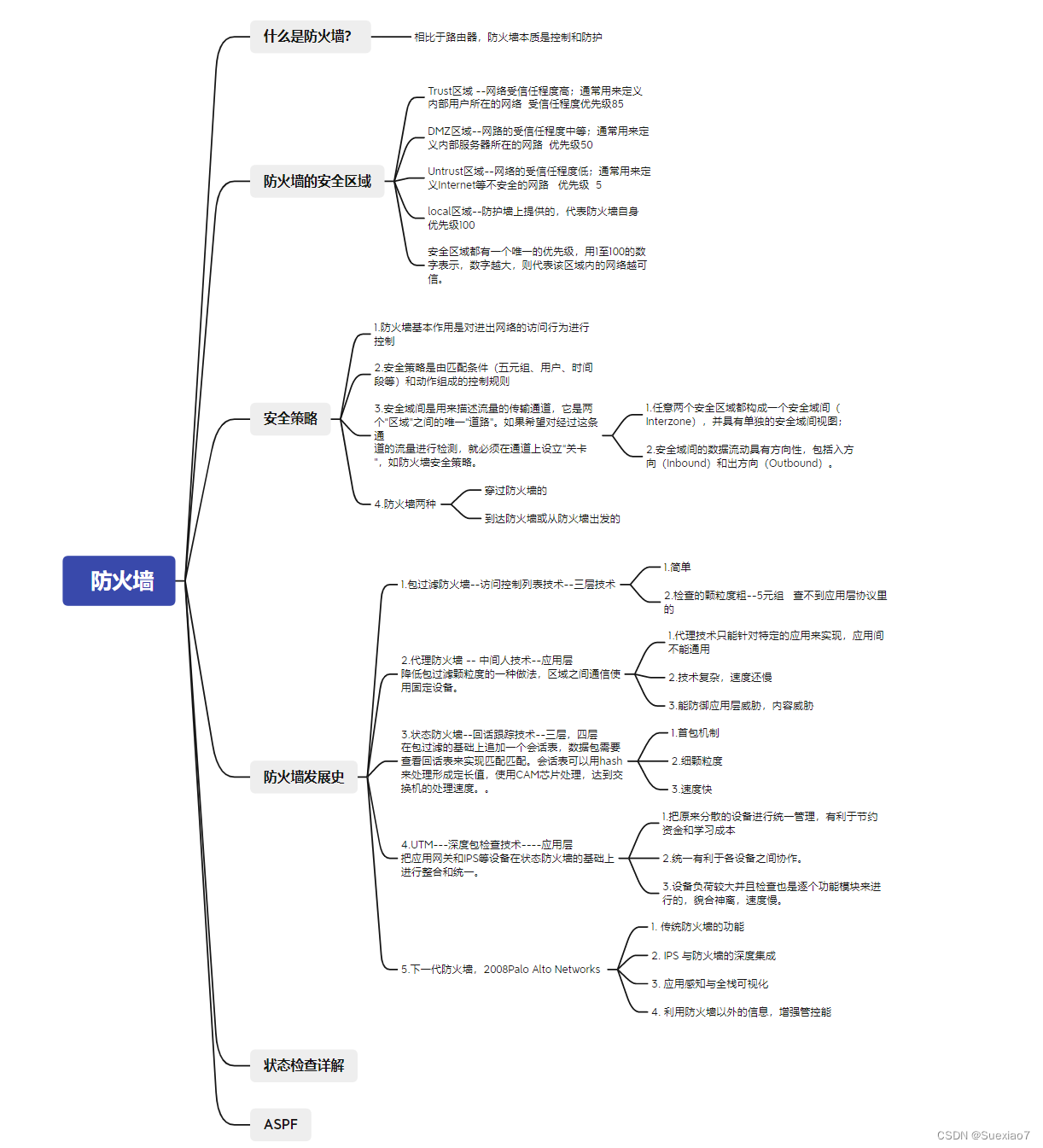

目录

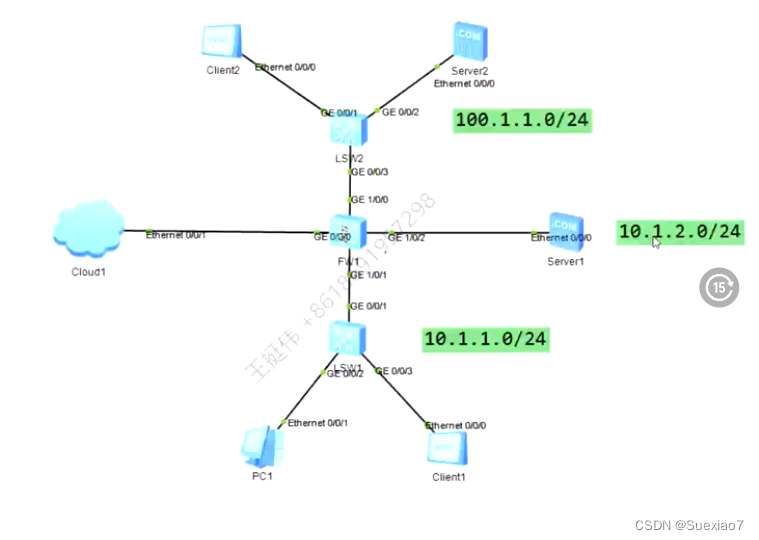

1.三层路由模式

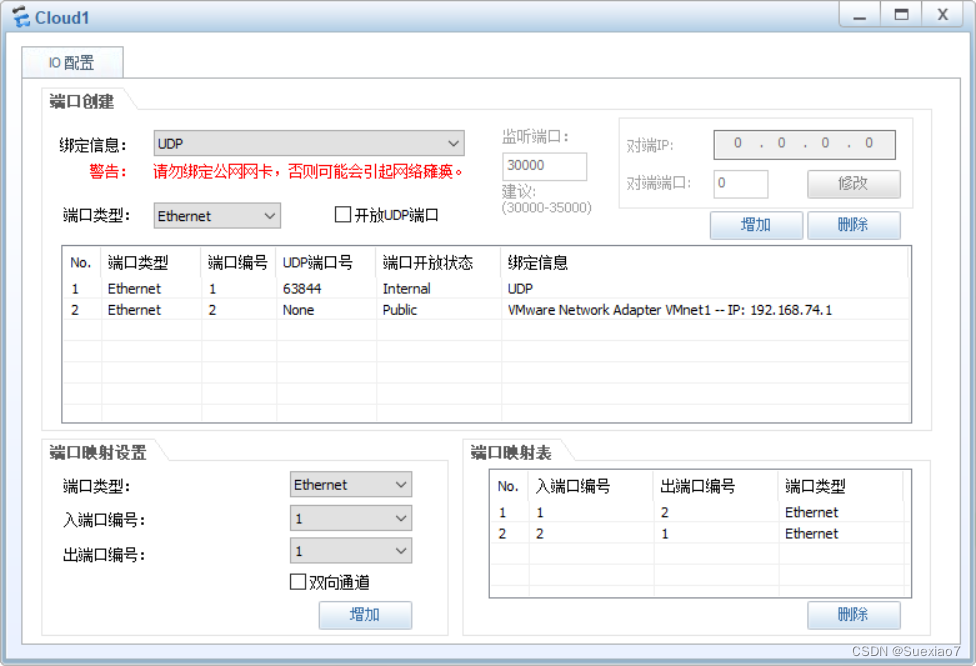

1.1、云的配置

cloud1

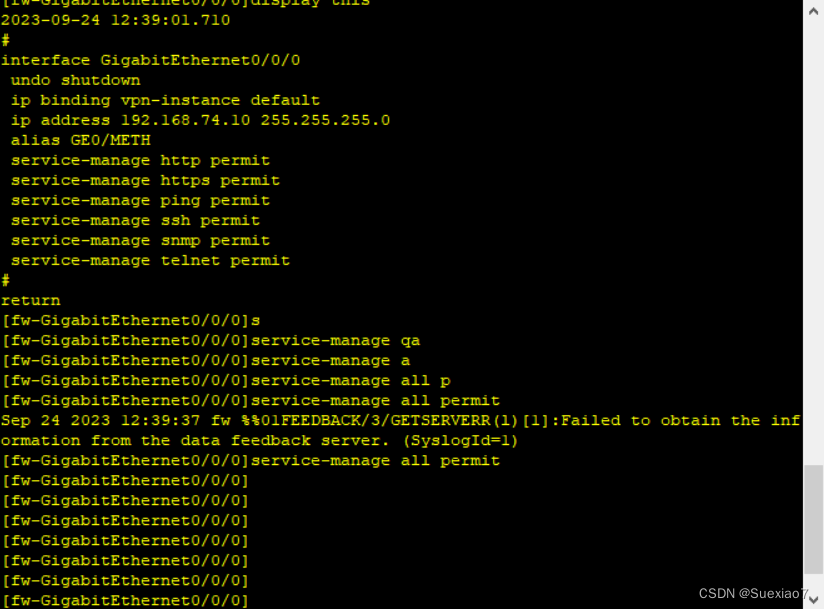

1.2、防火墙

防火墙进入连接云的接口,直接开启全部服务再说。

[fw-GigabitEthernet0/0/0]service-manage all permit

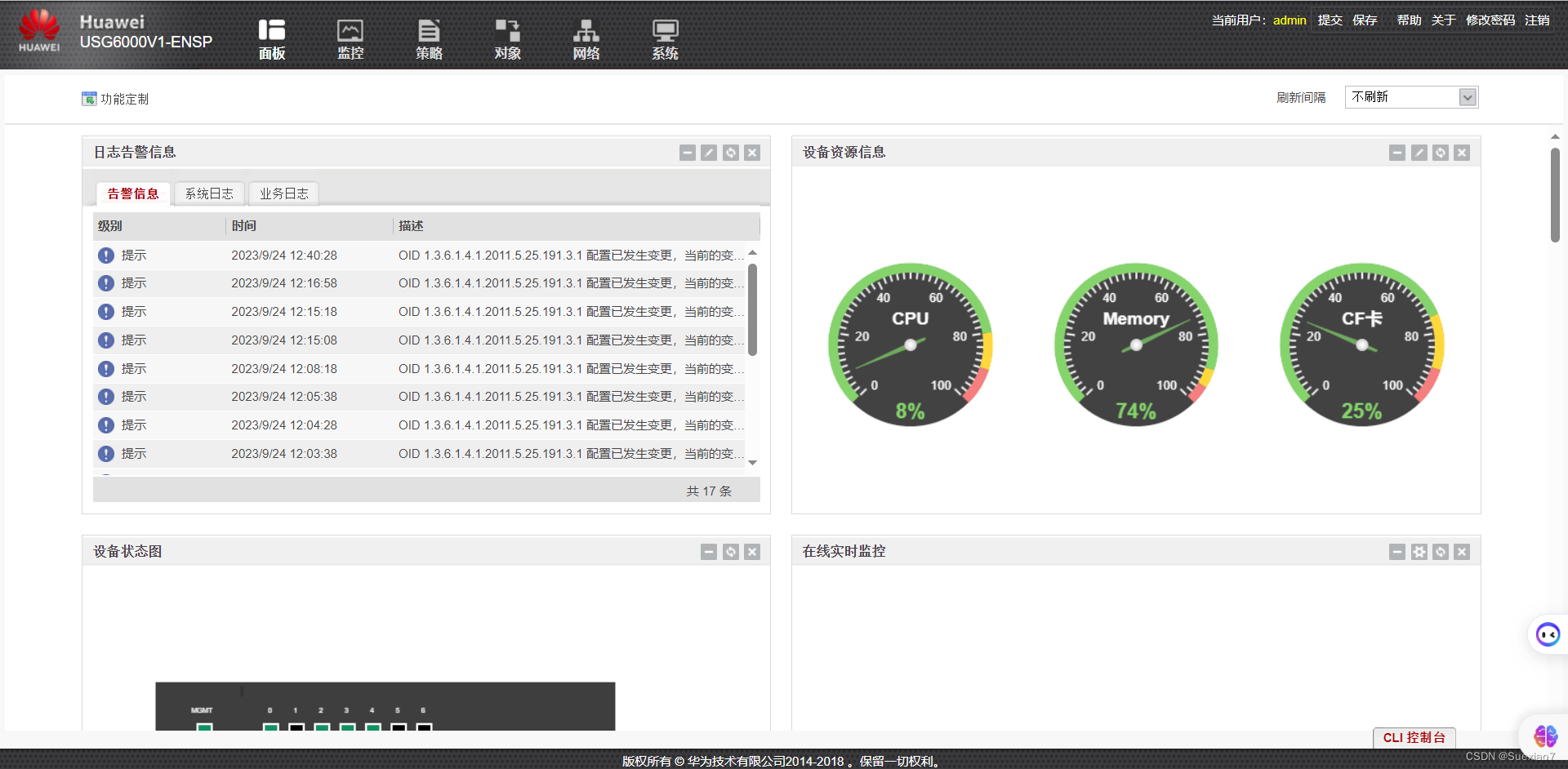

在网页进入防火墙

我自己的本机防火墙服务是192.168.74.10:8443 (要跟云在同一网段)

进入图形端

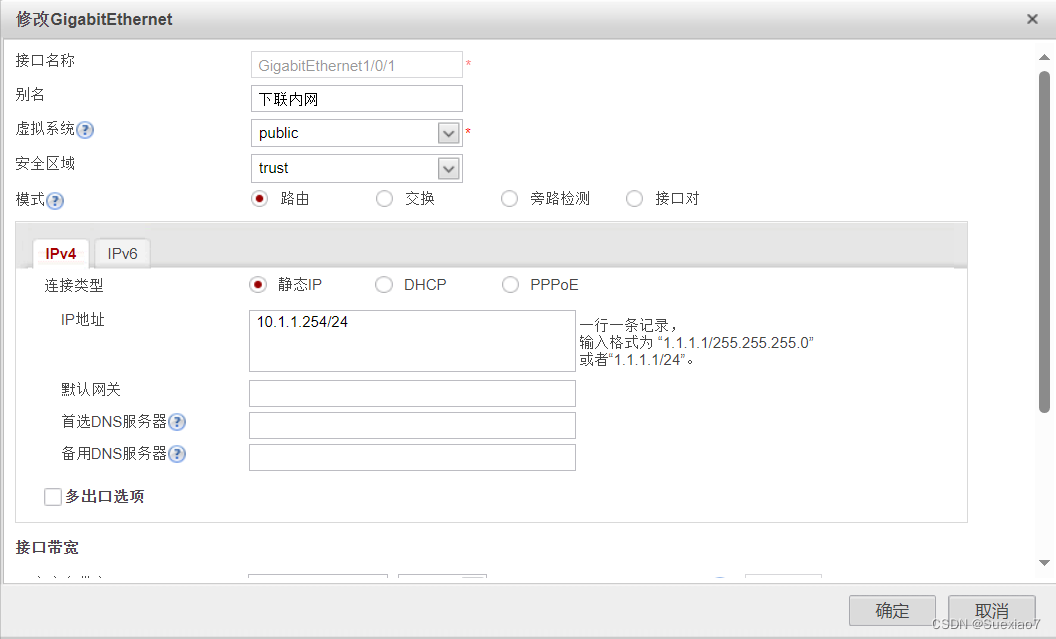

1.2.1、端口

点击网络---->接口---->修改接口g1/0/1 下联内网 trust 配置ip 确定

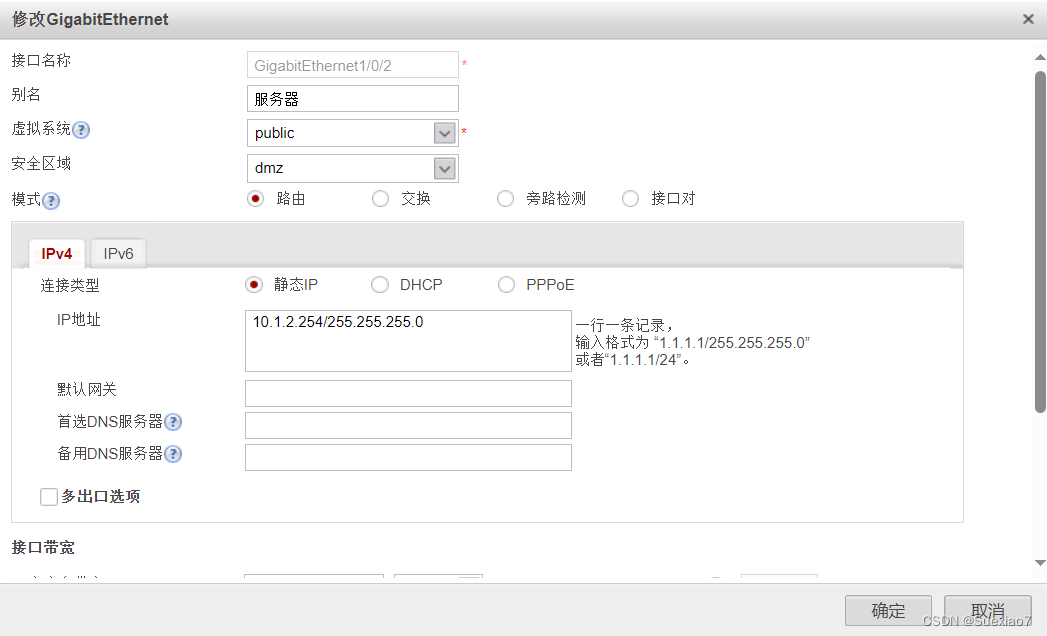

g1/0/2 服务器 dmz 配置ip

g1/0/0 外网 untrust

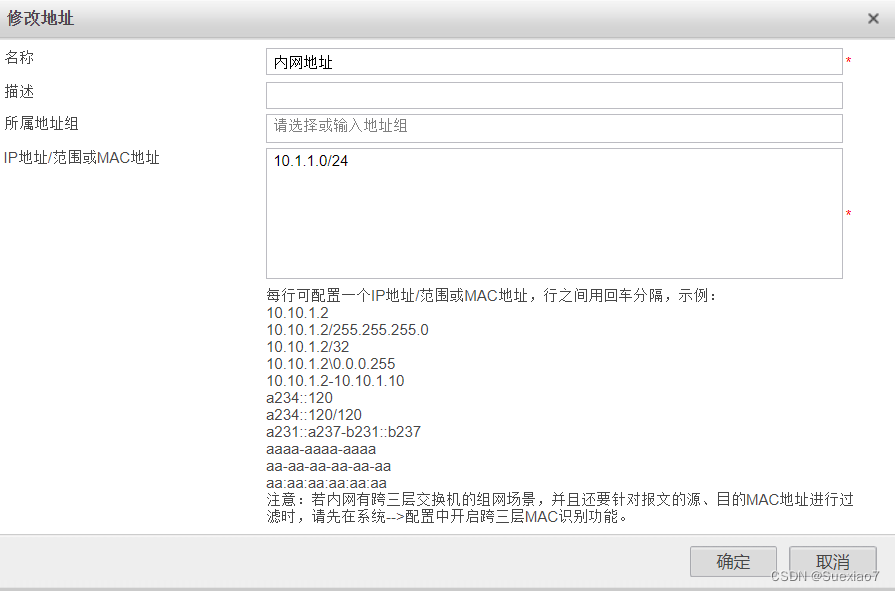

1.2.2、对象

点击对象 -->地址 --->地址 新建地址

内网

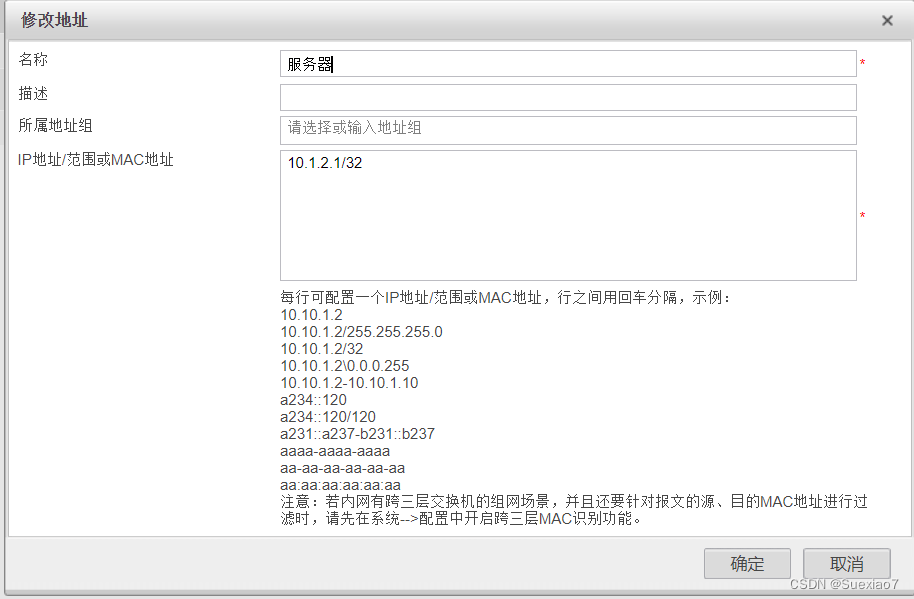

服务器

外网

1.2.3、策略

点击策略 新建安全策略

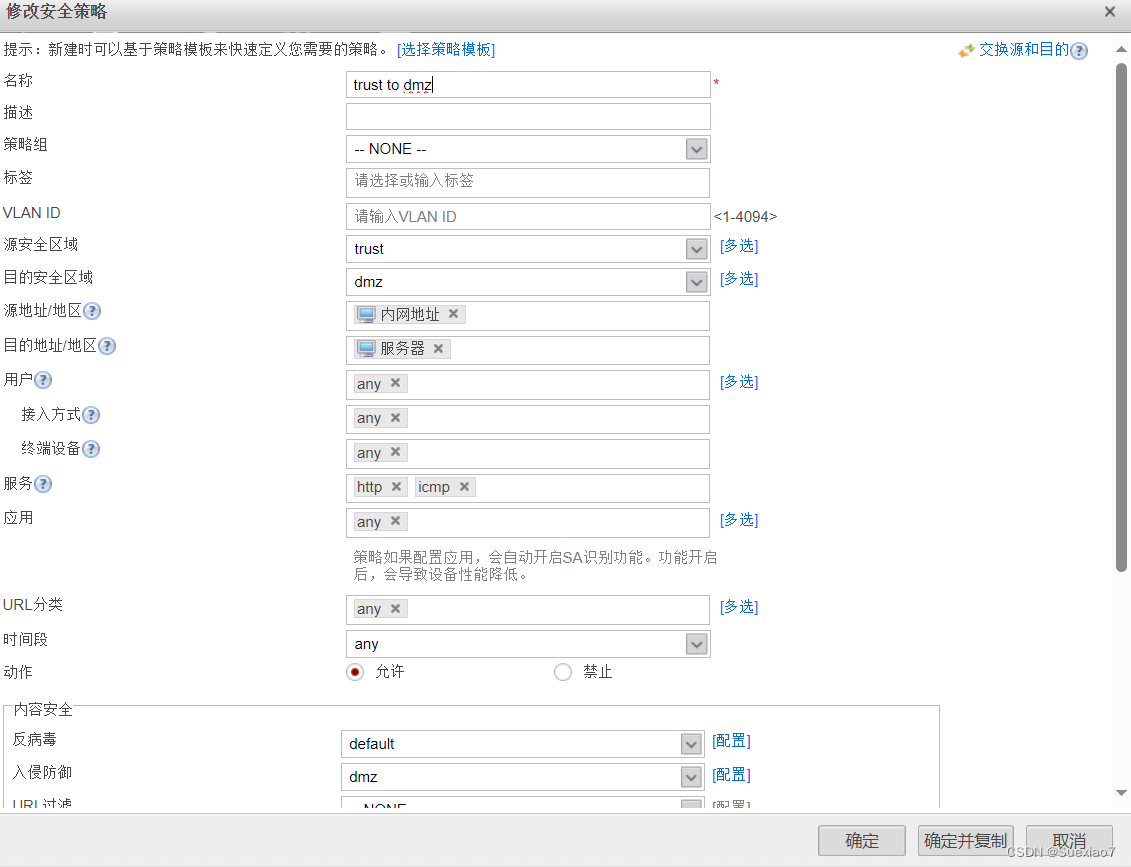

trust to dmz

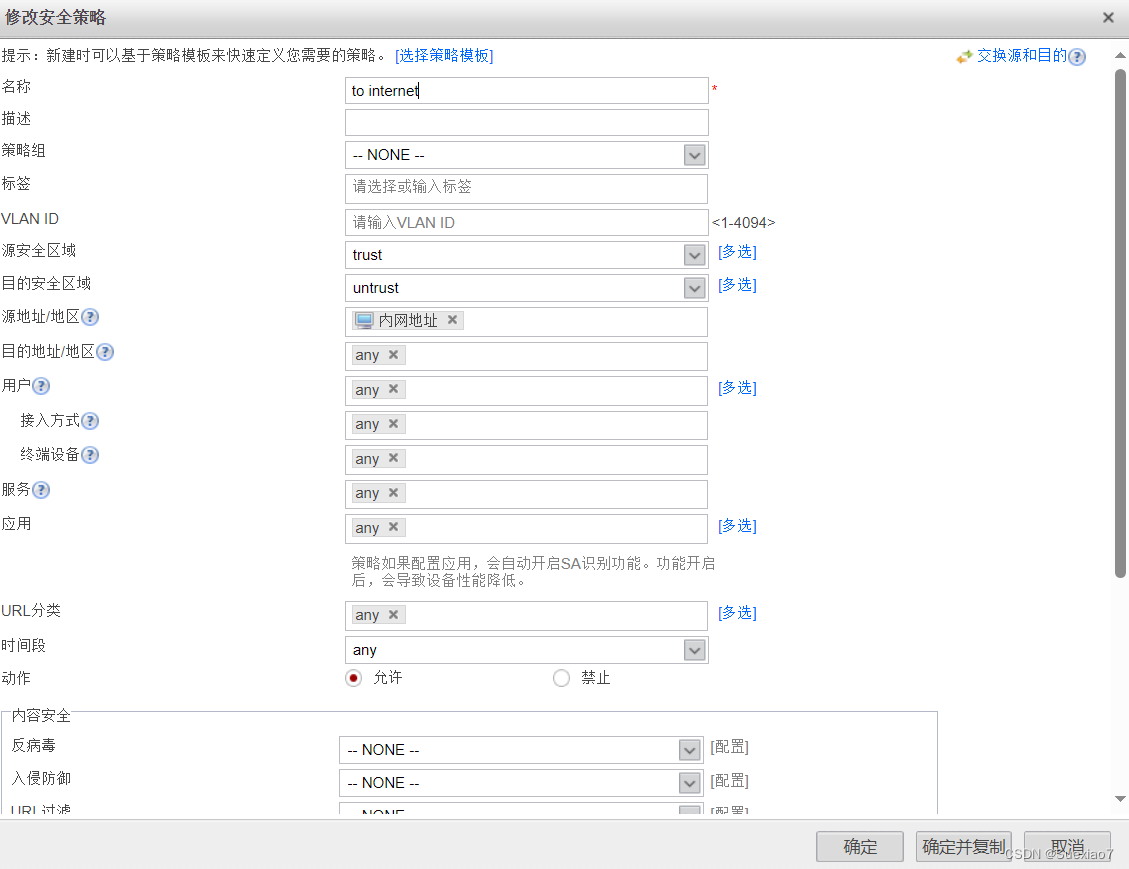

to internet

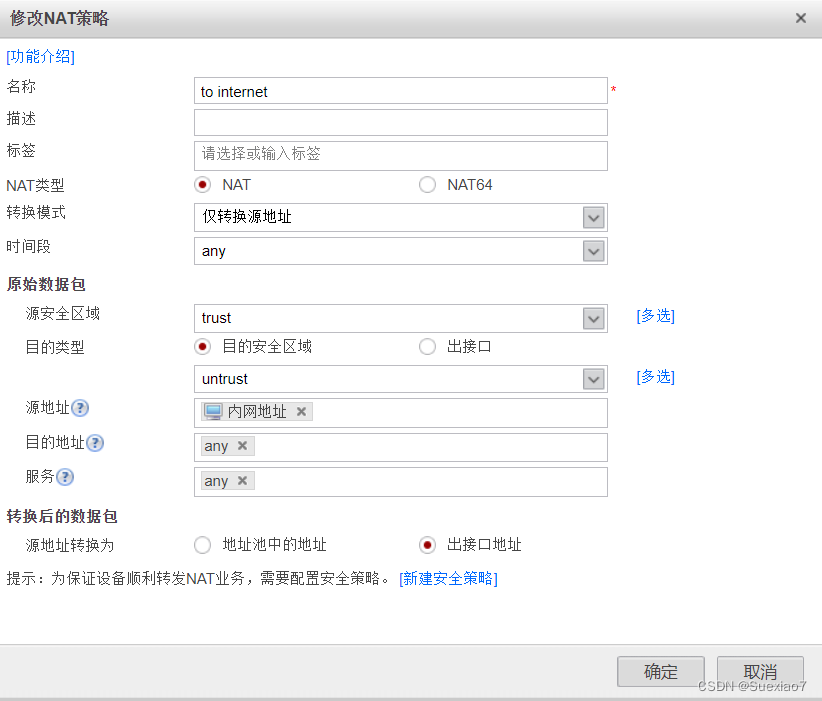

nat策略

点击nat策略 新建nat策略

检测

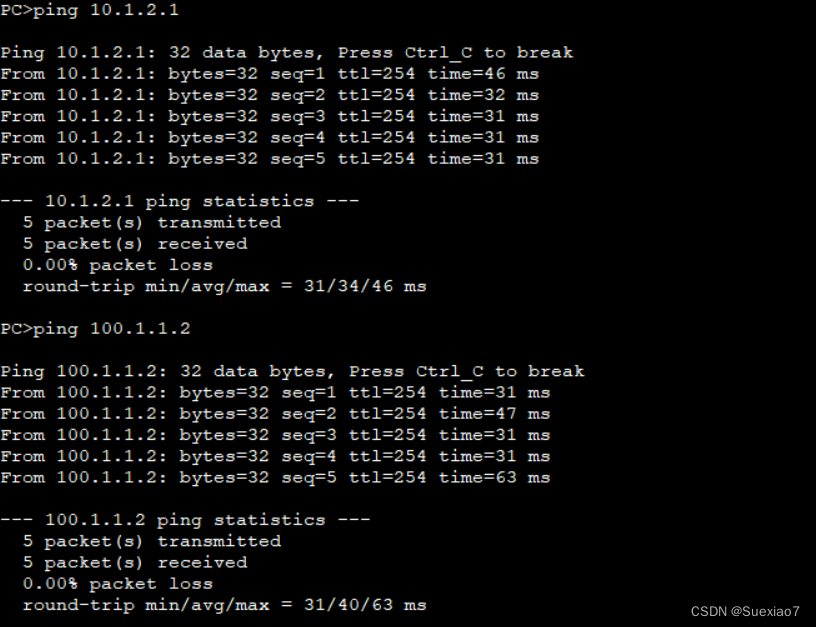

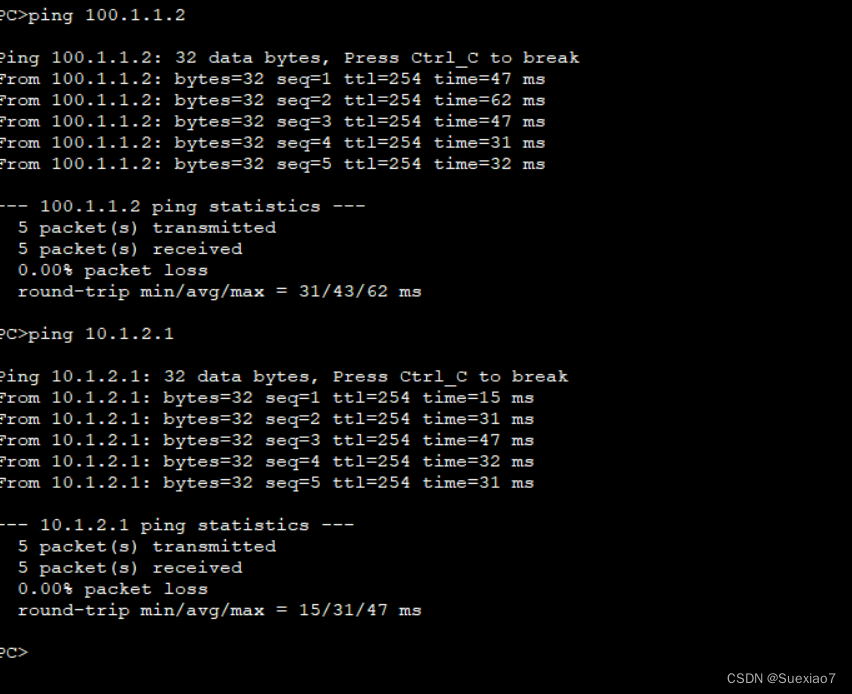

将给电脑配置ip 10.1.1.1 client 10.1.1.2

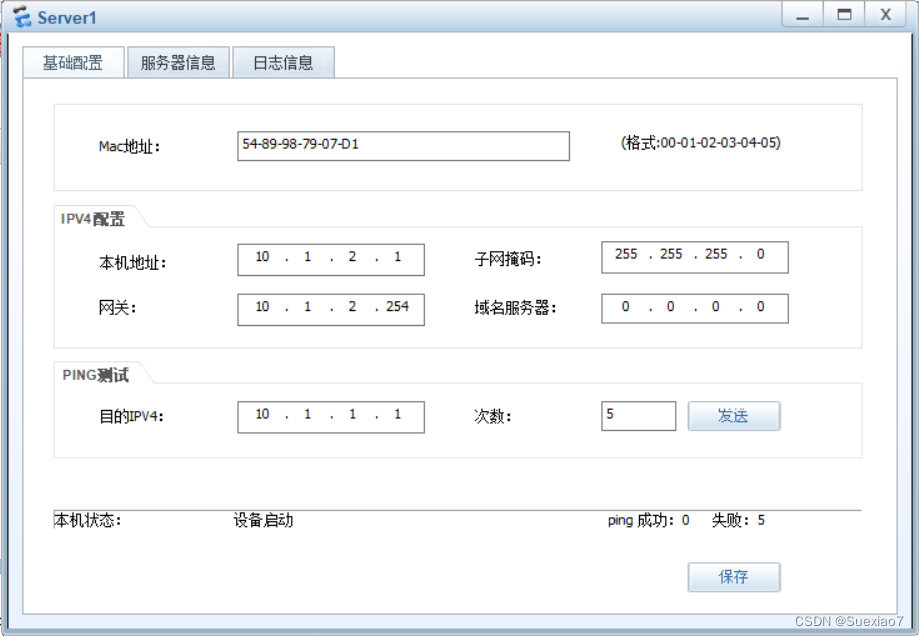

server1 ip 10.1.2.1 启动http服务

电脑去 ping 外网 和 服务器

服务器ping 内网 失败 说明策略是 由内网客户端向服务端和外网的

反过来时会被防火墙直接屏蔽

client向服务器获取资源 --- 成功

2.二层路由模式

2.1、端口

2.1.1、内网接口

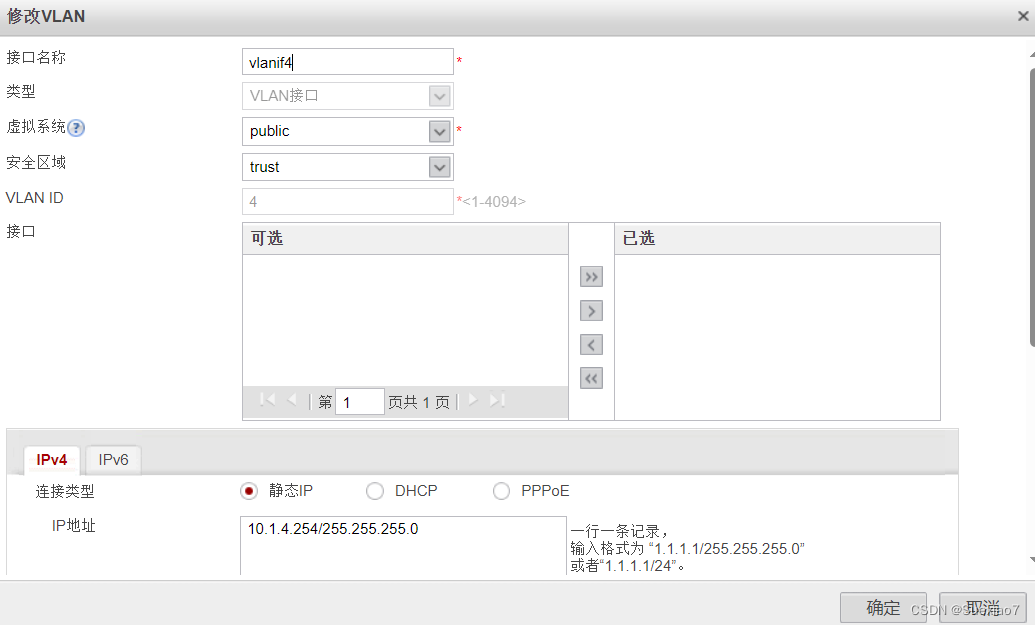

vlan4

G0/0/2口

防火墙新建接口vlanif4

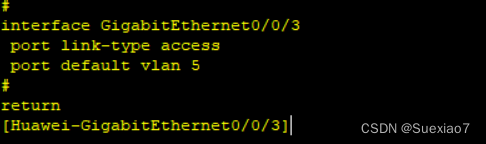

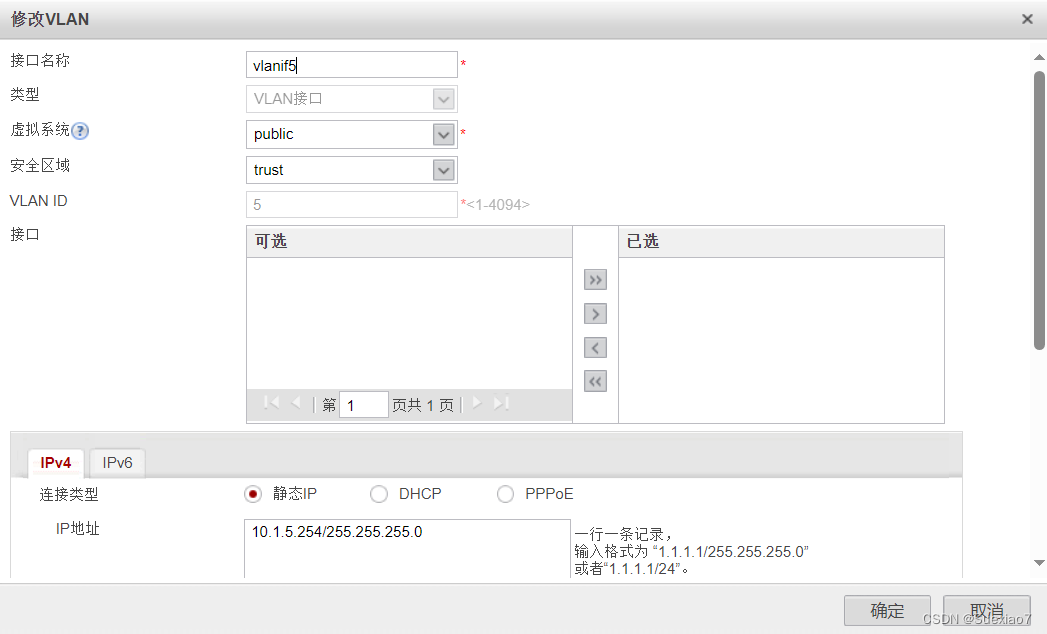

vlan5

G0/0/3口

防火墙新建接口vlanif5

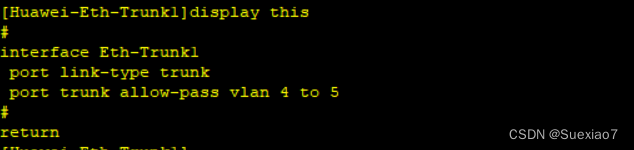

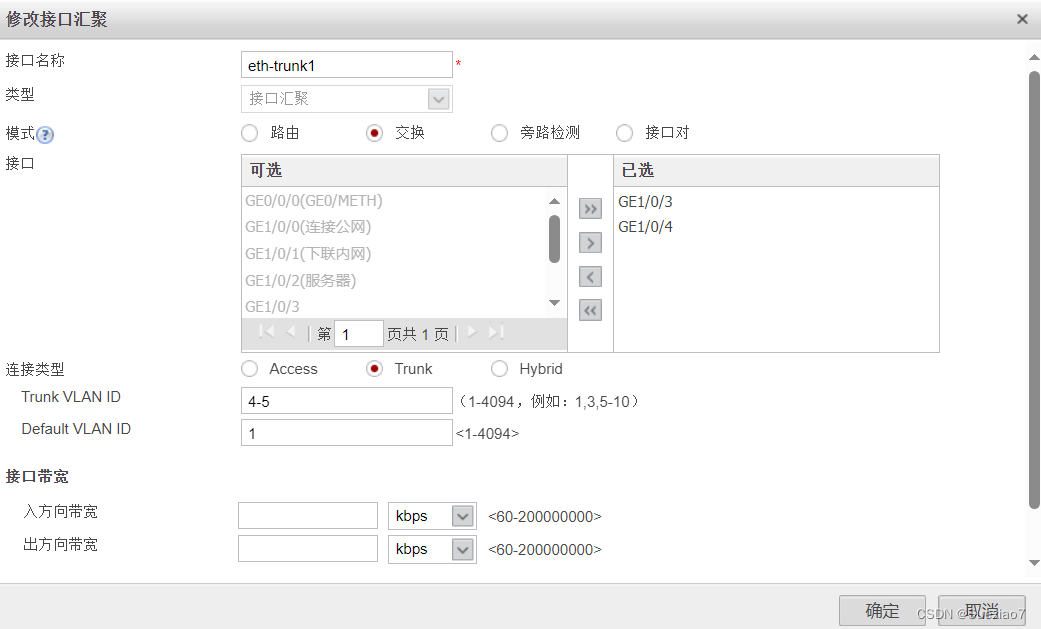

防火墙下联内网修改 -- 交换 trunk trunkvlan 4-5

聚合接口

LW1

防火墙新建聚合接口 交换 接口选 g1/0/3 g1/0/4 trunk vlan id 4-5

检测

附加:接口对

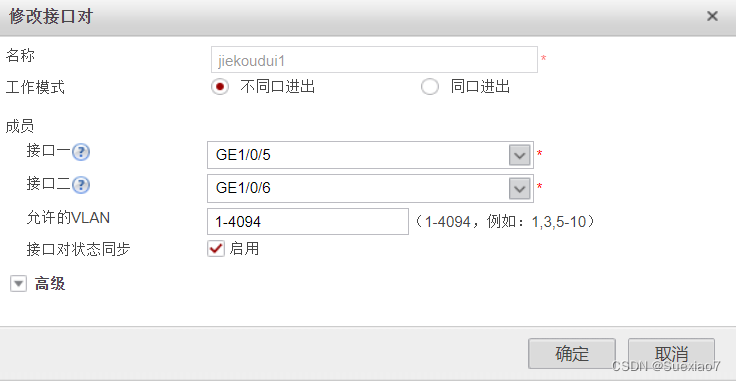

LW3 与 LW4 想做一个接口对,或者说他们中间想拉一根虚拟网线

在华为设备里叫做接口对 他们传递的流量依然会被防火墙检测

因为防火墙不管你是二层还是三层,他都会去检测 不能用交换机和路由器的思维去考虑防火墙

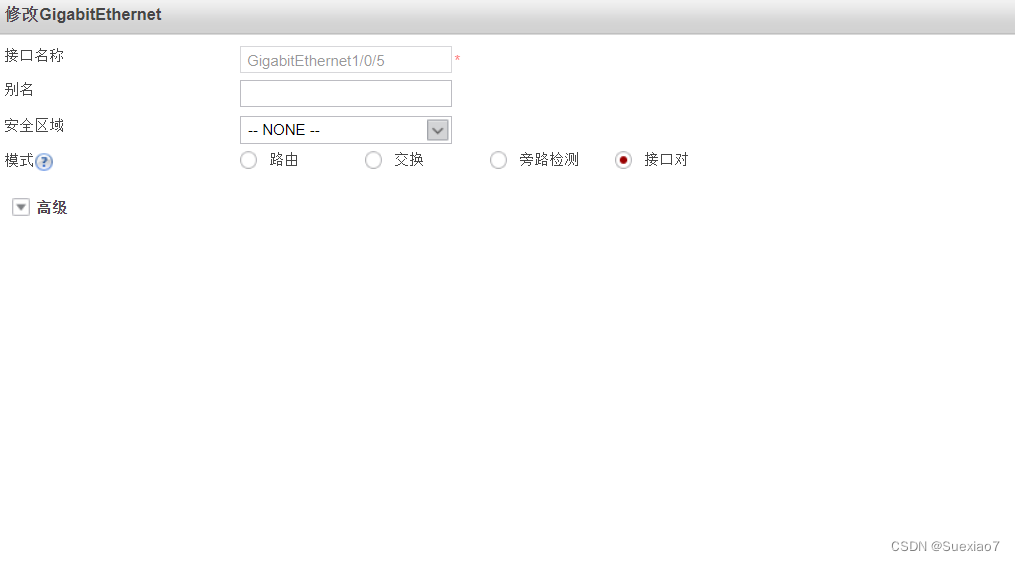

将想要做接口对的接口设置为接口对

再新建接口对

3.nat

3.1、目标转换

外部想要访问内部服务器

3.1.1、设置服务器映射

点开nat转换 -- 服务器映射--新建 由于是外网访问内网

所以安全区域是 untrust 任一公网地址 但是不能是端口地址 私网地址就是 服务器地址

指定协议 TCP 端口80 配置路由黑洞 因为 公网地址100.1.1.10不是真实存在的

3.1.2、增加安全策略

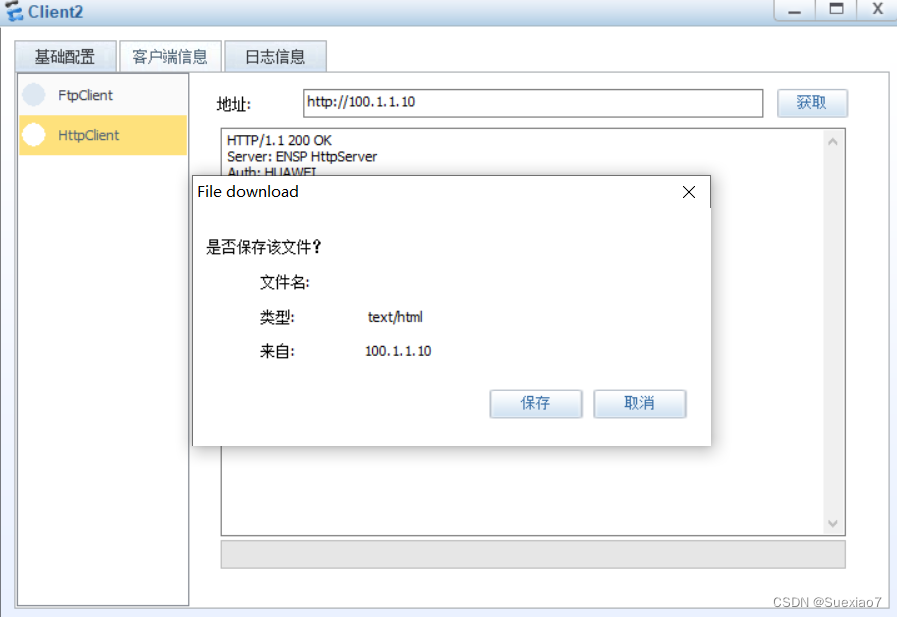

使用client2 访问内网服务器

4.nat域内双转

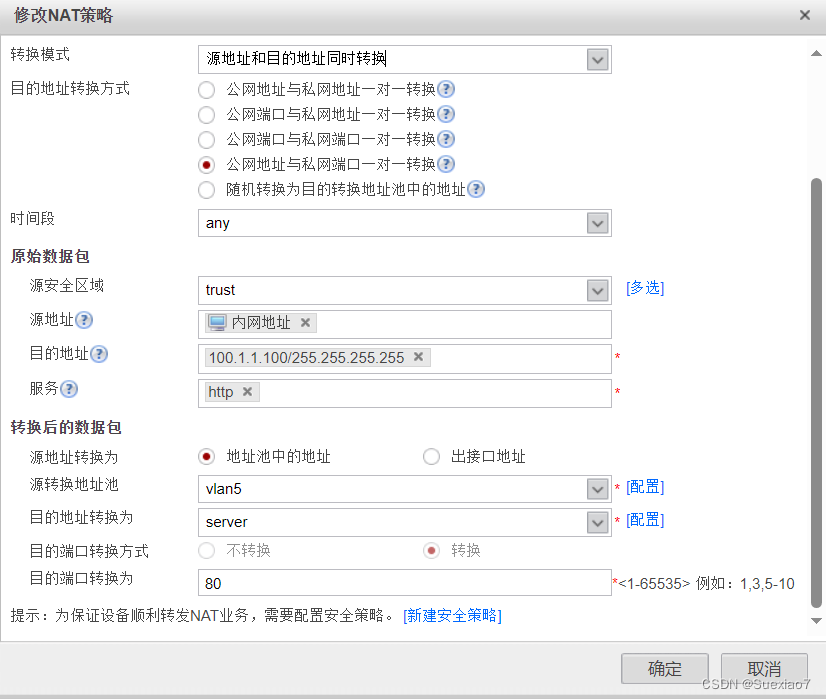

4.1为什么需要域内双转?

场景:1.内网客户端想要访问内网服务器,但是一般我们是用域名去访问。

2.但是,一般域名解析服务器是在外网,通过外网dns解析过后的内部服务器地址是一个公网地址

3.内网客户端收到dns解析返回的地址显示,想要访问服务器,就去出口那个公网地址。

4.防火墙那个口做了转换,那个公网地址映射的是内部服务器,所以路由会转发到服务器上。

5.服务器收到后,发现请求包的原地址是内网的客户端,所以直接将包发到内网客户端。

6.内网客户端看到内网服务端发送一个确认包,直接尬住,不明所以,所以会直接丢弃这个包

所以,需要用到nat域内双转,将内网客户端的源地址转换成防火墙上的其他地址

同时,那个出口的外网地址,映射的是目标地址指向服务器。

4.2操作

新建nat策略

1737

1737

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?