内容安全

攻击可能只攻击一个点,但是我们防御就必须全方面进行,不然就会让侵略者找到漏洞

首先介绍

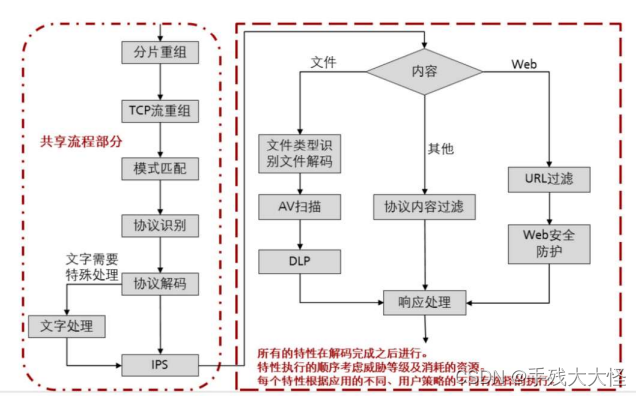

IAE引擎

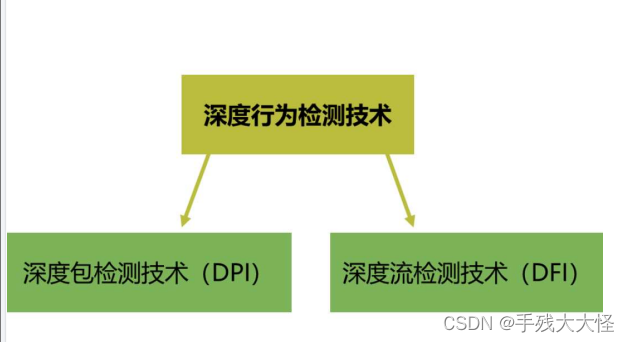

dfi和dpi技术---深度检测技术

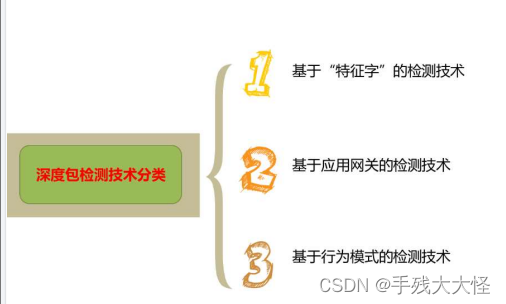

DPI---深度包检测技术---主要针对完整得数据包(数据包分片,分段需要重组),之后对数据包得内容进行识别。(应用层)

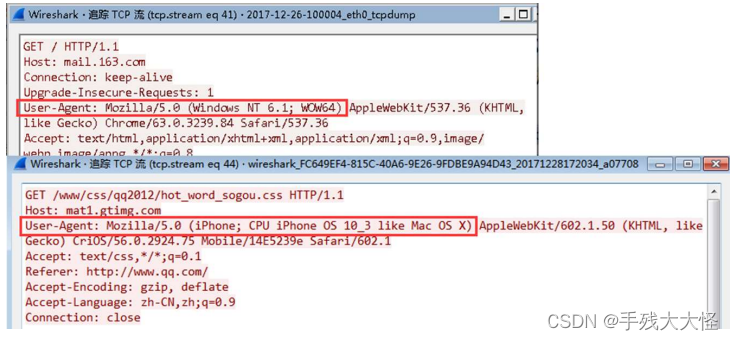

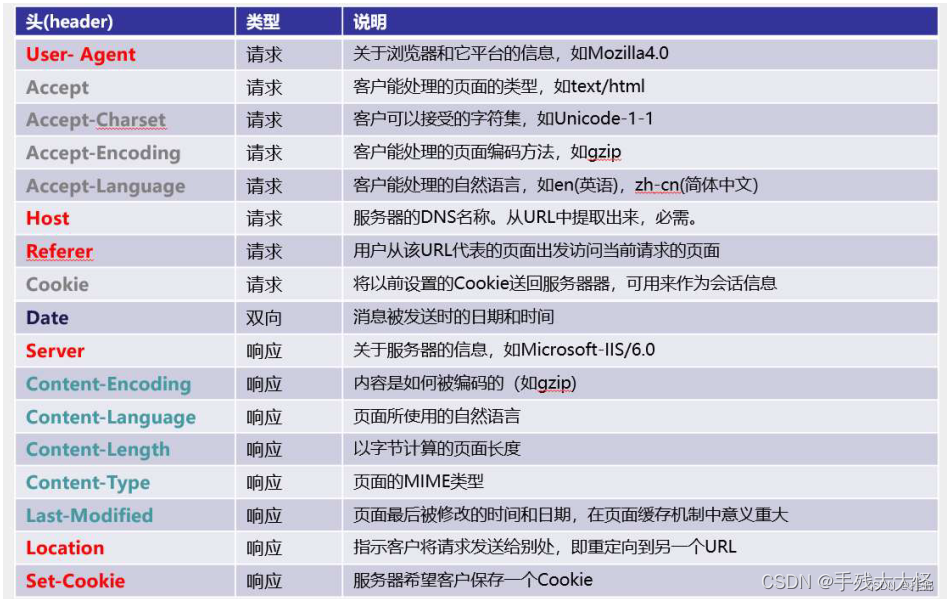

1.基于“特征字”的检测技术---最常用的识别手段,基于一些协议的字段来识别特征

比如。

2.基于应用机关的检测技术---有些应用控制和数据传输是分离的比如一些视频流。 一开始需要TCP建立连接,协商参数,这一部分我们称为信令部分。之后,正式传输数 据后,可能就通过UDP协议来传输,流量缺失可以识别的特征。所以,该技术就是基于前面信令部分的信息进行识别和控制。

3.基于行为模式的检测技术--比如我们需要拦截一些垃圾邮件,但是,从特征字中很 难区分垃圾邮件和正常邮件,所以,我们可以基于行为来进行判断。比如,垃圾邮件可 能存在高频,群发等特性,如果出现,我们可以将其认定为垃圾邮件,进行拦截,对IP进行封锁。

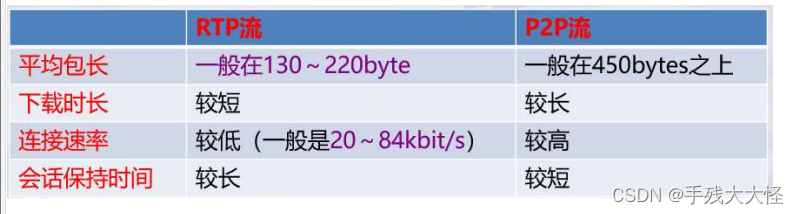

DFI--深度流检测技术--一种基于流量行为的应用识别技术,这种方法比较适合判断P2P流量

入侵防御(ips)

ids---侧重于风险管理的设备

IPS---侧重于风险控制的设备

IPS的优势:

1,实时的阻断攻击;

2,深层防护 --- 深入到应用层;

3,全方位的防护 --- IPS可以针对各种常见威胁做出及时的防御,提供全方位的防护;

4,内外兼防 --- 只要是通过设备的流量均可以进行检测,可以防止发自于内部的攻击。

5,不断升级,精准防护

入侵检测的方法:

异常检测 误用检测

总结:

1,在进行IPS模块检测之前,首先需要重组IP分片报文和TCP数据流; --- 增加检测的精准性

2,在此之后需要进行应用协议的识别。这样做主要为了针对特定的应用进行对应精细的解 码,并深入报文提取特征。

3,最后,解析报文特征和签名(特征库里的特征)进行匹配。再根据命中与否做出对应预设 的处理方案。

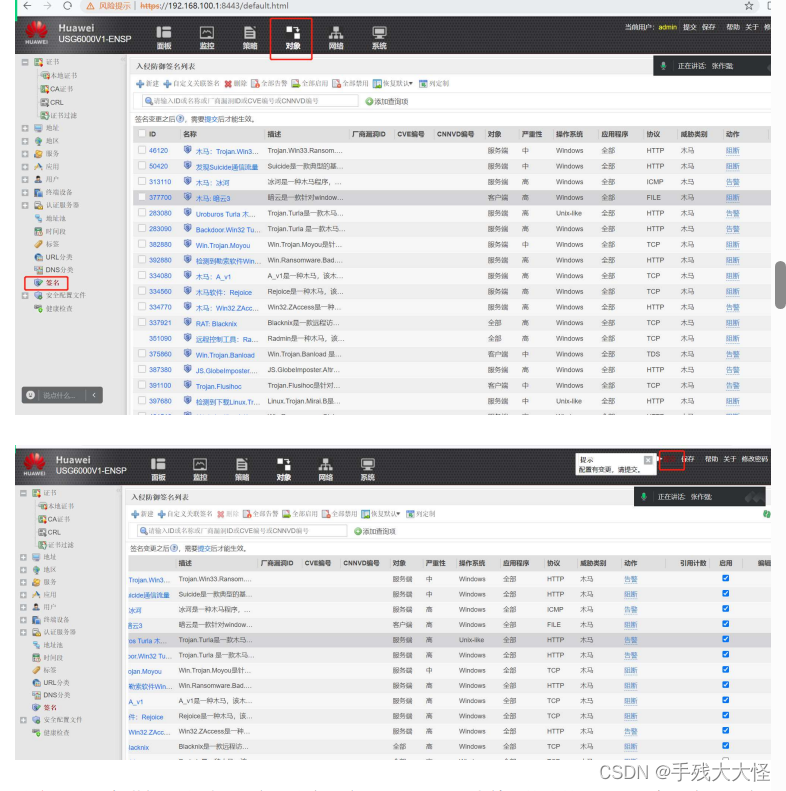

签名 --- 针对网络上的入侵行为特征的描述,将这些特征通过HASH后和我们报文进行 比对。

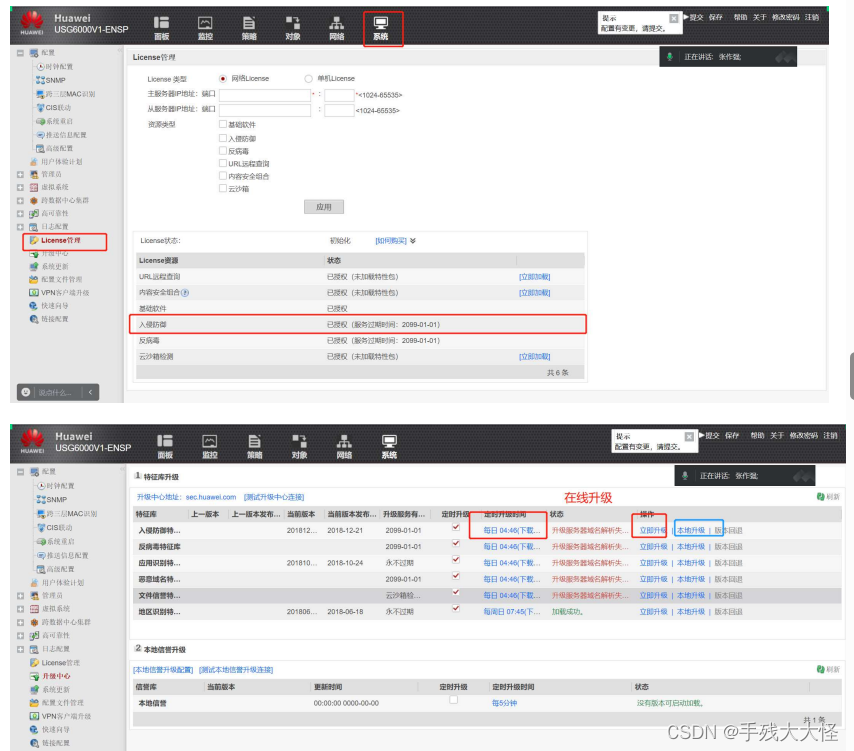

签名 --- 预定义签名 --- 设备上自带的特征库,这个需要我们激活对应的License(许可证) 后才能获取。 --- 这个预定义签名库激活后,设备可以通过连接华为的安全中心进行升级。

自定义签名 --- 自己定义威胁特征。

自定义签名和预定义签名可以执行的动作 、

告警 --- 对命中签名的报文进行放行,

阻断 --- 对命中签名的报文进行拦截,并记录日志

放行 --- 对命中签名的报文放行,不记录日志

注意:这里在进行更改时,一定要注意提交,否则配置不生效,修改的配置需要在提交后重启模块后生效。

ID ---签名的标识

对象---服务端,客户端,服务端和客户端

服务端和客户端指的都是身份,一般将发起连接的一端称为客户端,接受连接提供服 务的称为服务端。 严重性:高,中,低 ,提示--- 用来标识该入侵行为的威胁程度 协议,应用程序 --- 指攻击报文所使用的协议或应用类型

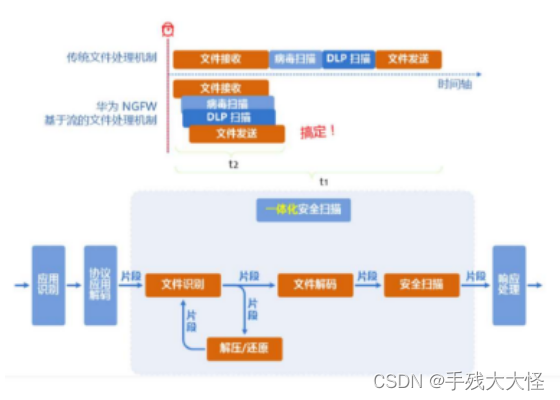

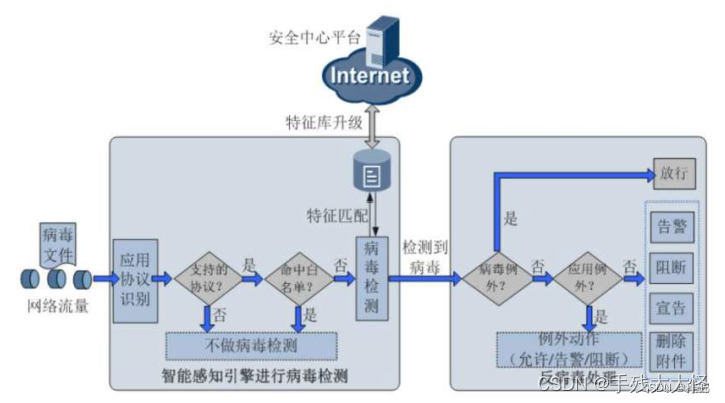

防病毒(AV)-- 传统的 AV 防病毒的方式是对文件进行查杀。

传统的防病香的方式是通过将文件级存之后,再进行特征库的比对,完成检测。但是,因为要级存文件,则将占用设备资源并且,造成转发延迟,一些大文件可能无法存,所以,直按放过可能造成安全风险。

代理扫描 - 文件要全部级存 … 可以完成更多的如解压,脱壳之类的高级操作,并且,检测率高,但是,效率较低,占用资源较大。流扫描 - 基于文件片毁进行扫描 - 效率较高,但是这种方法检测率有限。

病毒简介

病香传播

病毒分类

按照恶意代码功能分类:病毒、蠕虫、木马;

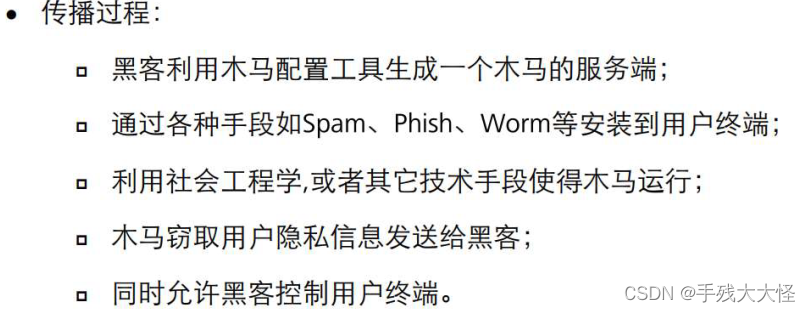

按照传播机制分类:可移动媒体、网络共享、网络扫描、电和

子邮件、P2P网络;

按照感染对象分类:操作系统、应用程序、设备;南

。按照携带者对象分类:可执行文件、脚本、宏、引导区。

蠕虫的工作原理

蠕虫的工作方式一般是“扫描--攻击---复制”。

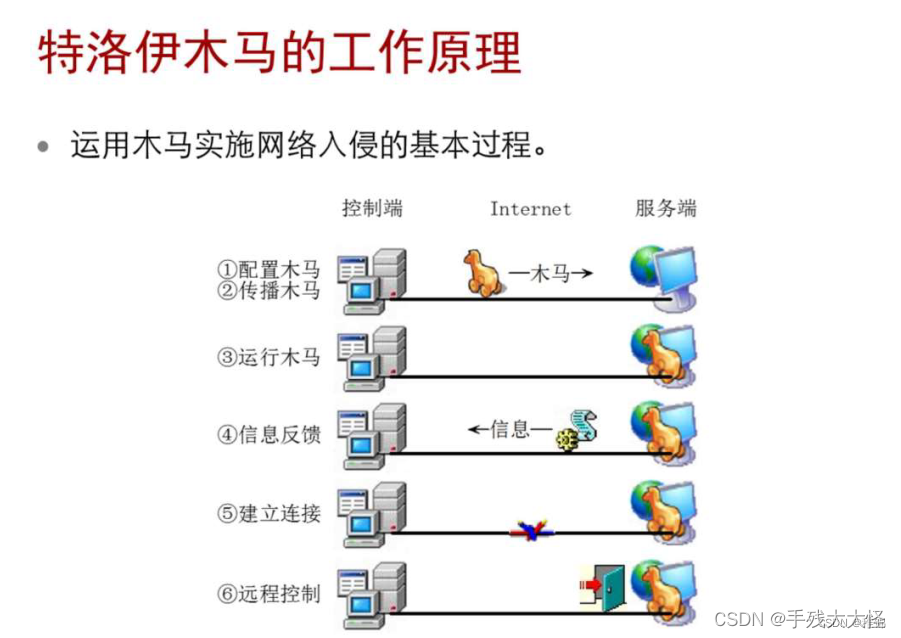

特洛伊木马

木马系统软件一般由木马配置程序,控制程序和木马程序(服务器程序)三部分组成

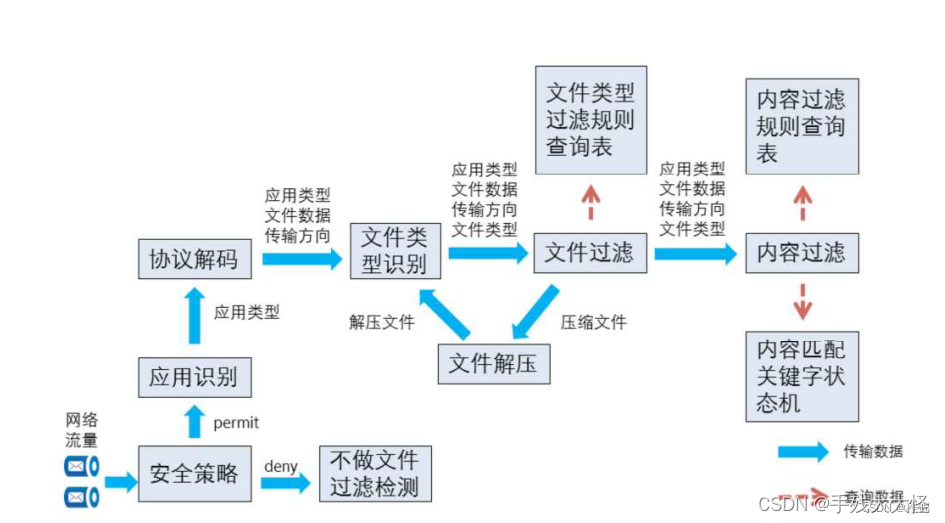

1,进行应用和协议的识别

2,判断这个协议是否支持防病毒的检测,如果不是支持的防病毒协议,则文件将直接通过。

3,之后,需要进行白名单的比对。如果命中白名单,则将不进行防病毒检测,可以同时进行其他模块的检测。

4,如果没有命中白名单,则将进行特征库的比对。如果比对上了,则需要进行后续处理。如果没有比对上,则可以直接放行。

这个病毒库也是可以实时对接安全中心进行升级,但是,需要提前购买License进行激活。

5,如果需要进行后续处理,首先进行“病毒例外“的检测。--- 这个病毒例外,相当于是病毒的一个白名单,如果是添加在病毒例外当中的病毒,比对上之后,将直接放通。---- 过渡

6,之后,进行应用例外的比对。--- 类似于IPS模块中的例外签名。针对例外的应用执行和整体配置不同的动作。

7,如果没有匹配上前面两种例外,则将执行整体配置的动作。

宣告:仅针对邮件文件生效。仅支持SMTP和POP3协议。对于携带病毒的附件,设备允许文件通过,但是,会在邮件正文中添加病毒的提示,并生成日志。

删除附件:仅针对邮件文件生效,仅支持SMTP和POP3协议。对于携带病毒的附件,设备会删除掉邮件的附件,同时会在邮件正文中添加病毒的提示,并生成日志。

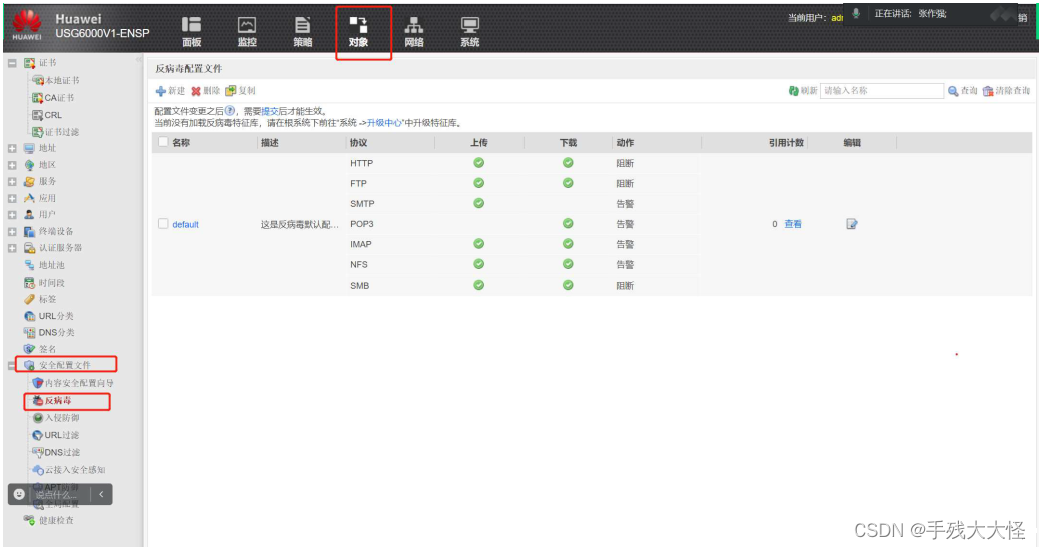

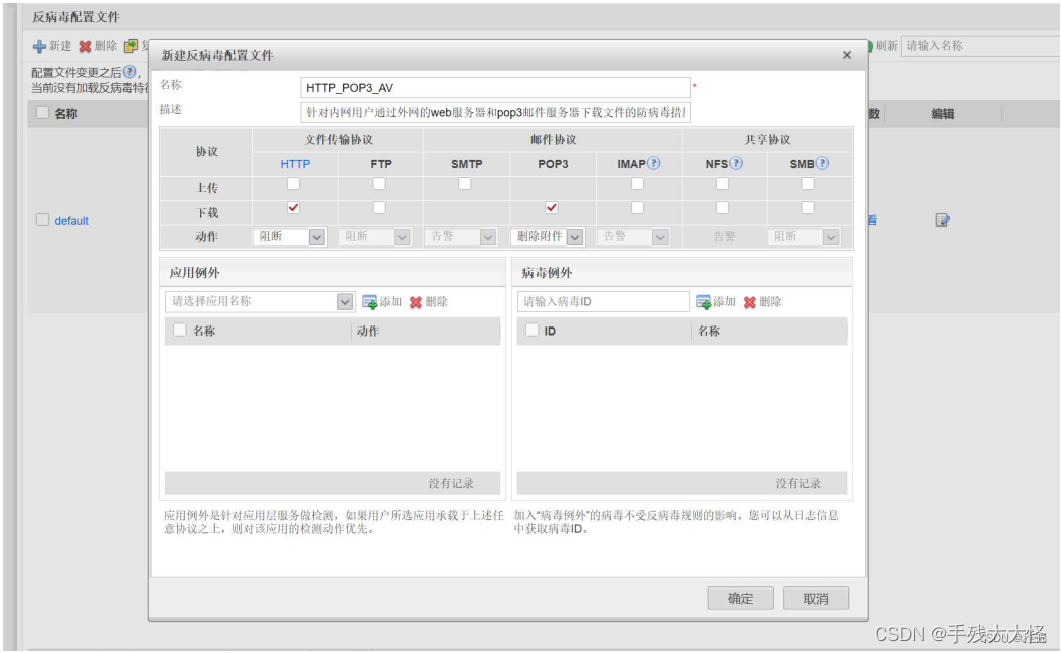

防病毒的配置

需求:假设内网用户需要通过外网的web服务器和pop3邮件服务器下载文件和邮件,内网的FTP服务器也需要接受外网用户上传的文件。针对该场景进行防病毒的防护。

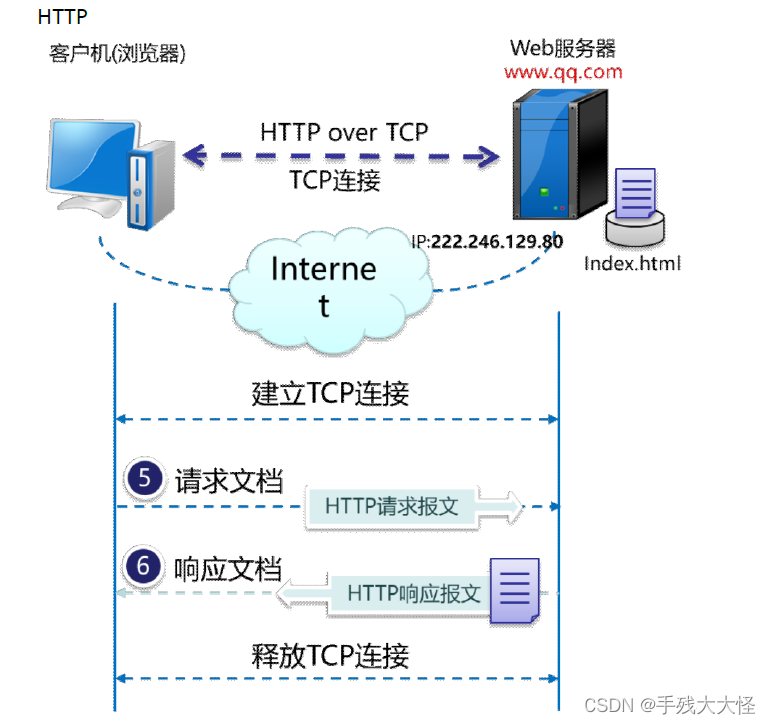

静态网页

动态网页--- 需要于数据库进行结合

URI --- 统一资源标识符

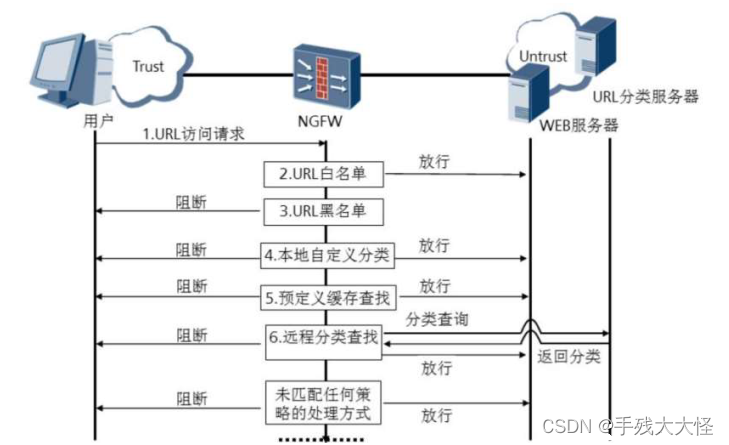

URL过滤的方法

黑白名单--- 如果匹配白名单,则允许该URL请求;如果匹配黑名单,则将拒绝URL请求。

白名单的优先级高于黑名单。

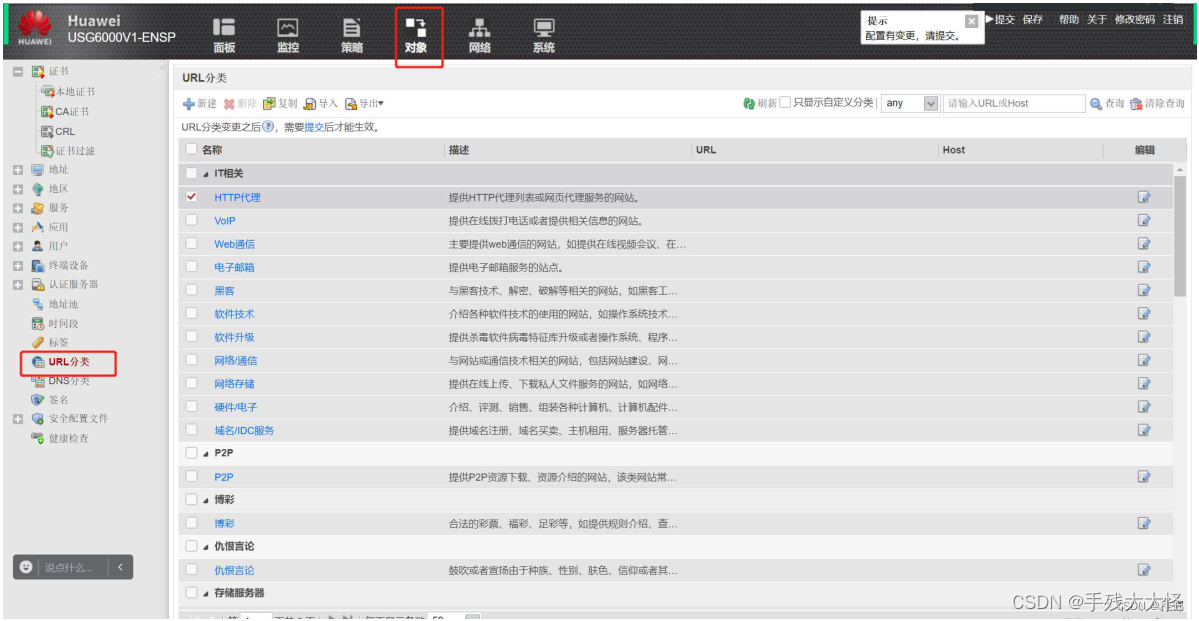

预定义的URL分类

本地缓存查询

远程分类服务查询--- 如果进行了远程的查询,则会将查询结果记录在本地的缓存中,方便后续的查询。--- 需要购买license才能被激活。

自定义的URL分类

自定义的优先级高于预定义的优先级的

如果远程分类服务查询也没有对应分类,则将其归类为“其他”,则按照其他的处理逻辑执行。

HTTPS

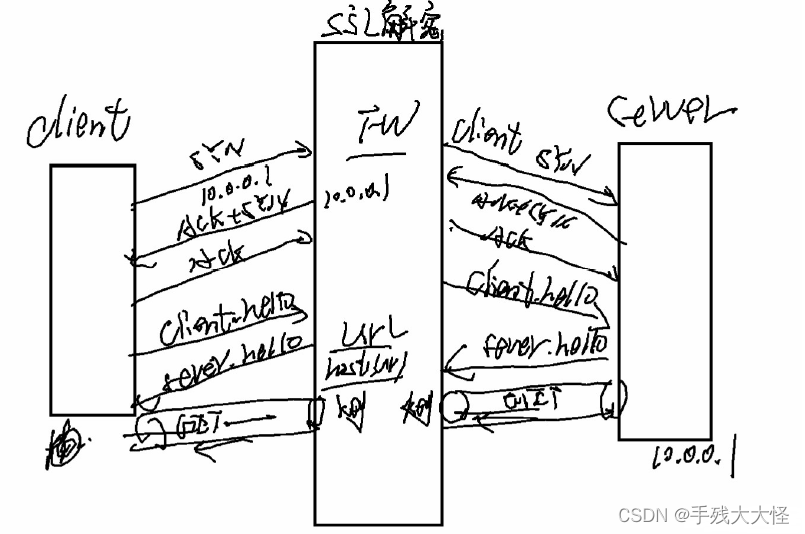

第一种:配置SSL解密功能

这种方法需要提前配置SSL的解密策略,因为需要防火墙在中间充当中间人,所以,性能消耗较大,效率较低。

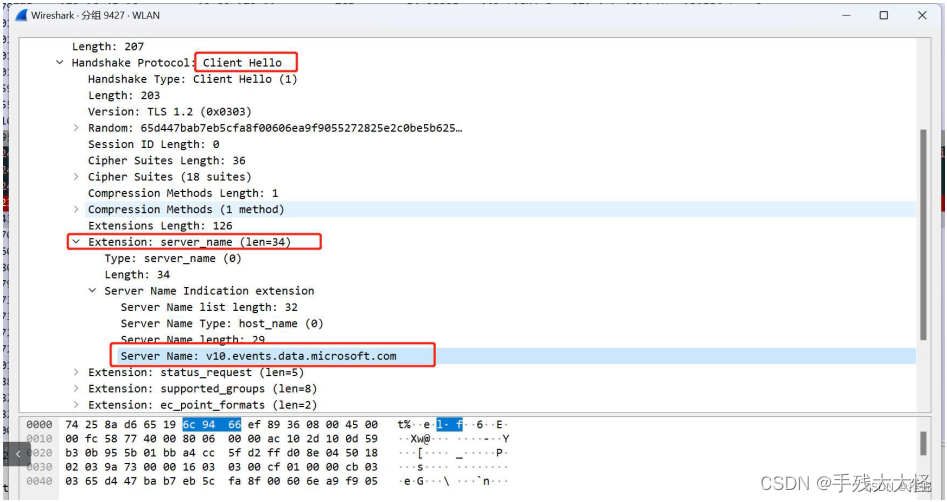

第二种方法:加密流量进行过滤

Server_name --- 域名信息

HTTP.request --- URL信息(HOST --- 域名信息,URI)

这种方法比较简单,性能更高,但是,这种信息仅能过滤到域名级别,不够精确。

URL过滤的配置

需求:我们需要针对办公区用户进行上网行为管理,要求进行URL过滤,要求在上班时间仅能访问教育/科研类,搜索/门户类网站,以及一个www.example.com/working相关URL都可以访问。其余都不允许访问。

缺省动作--- 指的是,所有的URL分类都匹配不上的URL,则执行该项设定的动作。

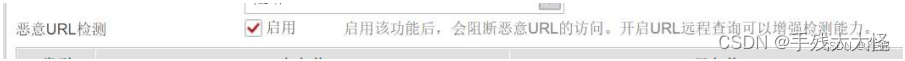

这里启用后,相当于开启了1,URL信誉功能,2,恶意URL检测

URL信誉--- 信誉用来描述网站可信度。---- 开启之后,我们会针对信誉低的站地进行检测,信誉高的站点,可以不用取出流量中的文件进行威胁检测。

信誉值的查询的两种方法:

1,URL信誉热点库--- 开通License之后,我们可以对接远端服务器,将信誉热点库加载到预定义的URL分类中。

2,远程查询服务器

恶意URL检测--- URL过滤将会针对恶意的URL进行阻断。这些信息来自于多方面,包括信誉值,反病毒功能的反馈。

严格--- 如果一个URL属于多个分类,则严格模式下,最终动作将执行所有命中分类中最严格的。

松散--- 松散则是执行所有命中分类中动作最宽松的。

设备需要和安全中心建立联系,所以,需要保证放通以下服务:

TCP 80 --- 于安全中心平台进行交互

TCP 12612 --- 于调度服务器交互

UDP 12600 --- 于查询服务器进行交互

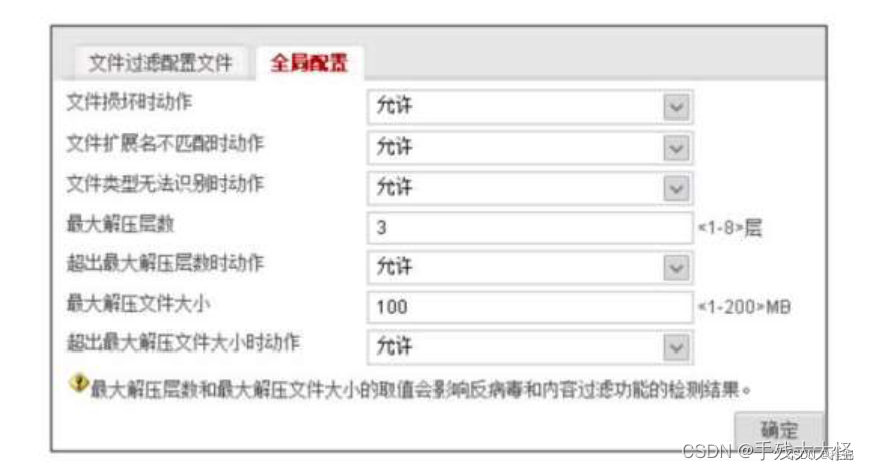

文件过滤技术

这里说的文件过滤技术,是指针对文件的类型进行的过滤,而不是文件的内容。

想要实现这个效果,我们的设备必须识别出:

承载文件的应用--- 承载文件的协议很多,所以需要先识别出协议以及应用。

文件传输的方向--- 上传,下载

文件的类型和拓展名--- 设备可以识别出文件的真实类型,但是,如果文件的真实类型

无法识别,则将基于后缀的拓展名来进行判断,主要为了减少一些绕过检测的伪装行为。

压缩

内容过滤技术

文件内容的过滤--- 比如我们上传下载的文件中,包含某些关键字(可以进行精准的匹配,也可以通过正则表达式去实现范围的匹配。)

应用内容的过滤--- 比如微博或者抖音提交帖子的时候,包括我们搜索某些内容的时候,其事只都是通过HTTP之类的协议中规定的动作来实现的,包括邮件附件名称,FTP传递的文件名称,这些都属于应用内容的过滤。

注意:对于一些加密的应用,比如我们HTTPS协议,则在进行内容识别的时候,需要配置SSL代理(中间人解密)才可以识别内容。但是,如果对于一些本身就加密了的文件,则无法进行内容识别。

容识别的动作包括:告警,阻断,按权重操作:我们可以给每一个关键字设计一个权重值,如果检测到多个关键字的权重值超过预设值,则执行告警或者阻断的动作。邮件过滤技术

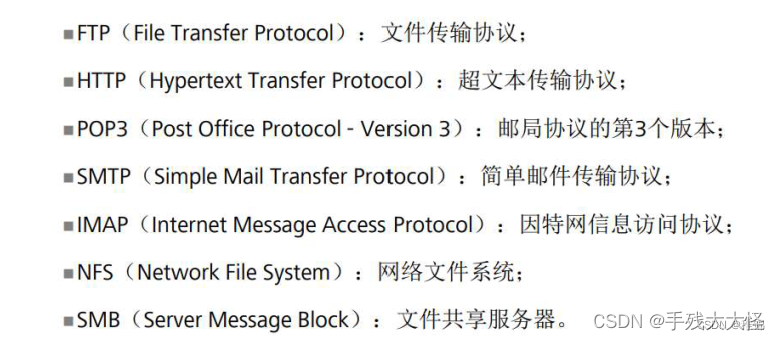

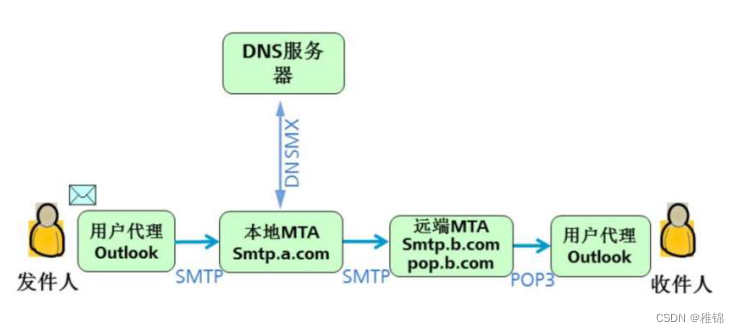

SMTP --- 简单邮件传输协议,TCP 25,他主要定义了邮件该如何发送到邮件服务器中。

POP3 --- 邮局协议,TCP 110,他定义了邮件该如何从邮件服务器(邮局)中下载下来。

IMAP --- TCP 143,也是定义了邮件该如何从邮件服务器中获取邮件。

(使用POP3则客户端会将邮件服务器中未读的邮件都下载到本地,之后进行操作。邮件服务器上会将这些邮件删除掉。如果是IMAP,用户可以直接对服务器上的邮件进行操作。而不需要将邮件下载到本地进行操作。)

容识别的动作包括:告警,阻断,按权重操作:我们可以给每一个关键字设计一个权重值,如果检测到多个关键字的权重值超过预设值,则执行告警或者阻断的动作。邮件过滤技术

SMTP --- 简单邮件传输协议,TCP 25,他主要定义了邮件该如何发送到邮件服务器中。

POP3 --- 邮局协议,TCP 110,他定义了邮件该如何从邮件服务器(邮局)中下载下来。

IMAP --- TCP 143,也是定义了邮件该如何从邮件服务器中获取邮件。

(使用POP3则客户端会将邮件服务器中未读的邮件都下载到本地,之后进行操作。邮件服务器上会将这些邮件删除掉。如果是IMAP,用户可以直接对服务器上的邮件进行操作。而不需要将邮件下载到本地进行操作。)

总结:

VPN诞生的原因

1,物理网络不适用,成本太高,并且如果位置不固定,则无法构建物理专线

2,公网安全无法保证

由于VPN的诞生,导致网络部署的灵活性大大提升。

VPN的分类

根据建设的单位不同分类

1,企业自建的VPN专线:GRE,IPSEC,SSL VPN,

L2TP --- 这种VPN构建成本较低,因为不需要支付专线的费用,仅需要承担购买VPN设备的费用。并且,在网络控制方面,也拥有更多的主动性。

2,直接租用运营商的VPN专线:MPLS VPN。这种方式需

要企业支付专线的租用费用,但是,控制,安全以及网速方面的问题都将由运营商来承担。MPLS VPN的优势在于,专线的租用成本低。

根据组网方式不同分类

1,Client to LAN(ACCESS VPN)

身份认证技术--- 身份认证是VPN技术的前提。

GRE VPN --- 本身不支持身份认证的。(GRE里面有个“关键字”机制。类似于ospf的认证,商量一个口令,在GRE中该措施仅是用来区分通道的)

L2TP VPN--- 因为他后面的乘客协议是PPP协议,所以,L2TP可以依赖PPP提供的认证,比如PAP,CHAP。

IPSEC VPN和SSL VPN --- 都支持身份认证

加解密技术--- 以此来抵抗网络中的一些被动攻击

注意:加解密技术使用的实质是一个双向函数,即一个可逆的过程。和HASH算法有本质的区别

加密技术也是安全通道的保障。

GRE VPN和L2TP VPN不支持加解密技术。通常可以结合IPSEC技术来实现加解密。

IPSEC VPN和SSL VPN都是支持加解密技术的。

数据认证技术--- 验货--- 保证数据的完整性

HASH --- 计算摘要值,之后,通过比对摘要值来保障完整性。

GRE VPN --- 可以加入校验和。但是,GRE的这种功能是可选的,两边开启之后,才会激活数据认证功能。

L2TP VPN --- 不支持数据认证

IPSEC VPN,SSL VPN都是支持数据认证的

密钥管理技术

概述:密钥管理就是管理密钥从产生到销毁的过程,包括密钥的产生、存储、分配、保护、更新、吊销和销毁等。在这一系列的过程中,都存在安全隐患威胁系统的密钥安全。

保证密钥的安全基础:限制一个密钥的使用时间、密钥长度

分类:

为了在网络应用中保证密钥的安全,需要有不同种类的密钥在一个保密系统中分别起不同作用。例如,用会话密钥对通信的数据信息进行加密,而用密钥加密密钥对会话密钥进行加密保护。

从密钥体制的不同上进行分类,密钥包括对称加密和非对称密钥。

从作用上分类:

会话密钥(是指在通信或数据交换中,用来对用户数据进行加密操作的密钥。会话密钥往往是仅对当前一次会话有效或在一个短时期内有效)

密钥加密密钥(是指用于对密钥(会话密钥)进行加密操作的密钥,即用于加密用户数据的会话密钥)

主密钥(是在一对用户之间的长期共享的秘密密钥,它往往作为生成会话密钥和密钥加密密钥的种子,实现这些密钥的分发和安全保护)

层次化密钥的优点:密码系统的安全性 密钥的生成和管理

密码学

近现代加密算法

古典加密技术--- 算法保密原则

近,现代加密技术--- 算法公开,密钥保密

对称加密算法,非对称加密算法

对称加密--- 加密和解密的过程中使用的是同一把密钥。

所以,对称加密所使用的算法一定是一种双向函数,是可逆的。

异或运算--- 相同为0,不同为1

流加密

主要是基于明文流(数据流)进行加密,在流加密中,我们需要使用的密钥是和明

文流相同长度的一串密钥流。

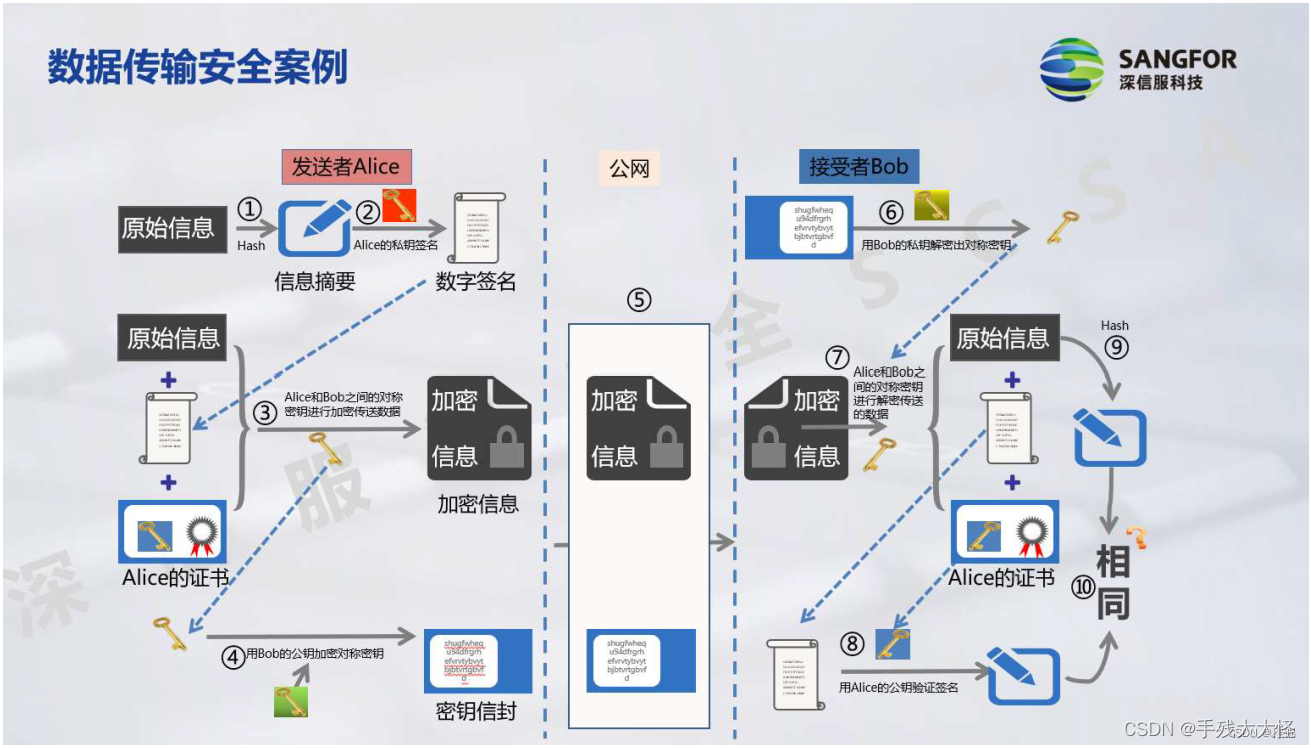

1,原始信息HASH算法得到摘要值---- 为了做完整性校验。为了保证我们的摘要值在传递的过程中,不会被篡改,所以,需要使用私钥进行加密。形成数字签名。

2,针对原始信息,数字签名,数字证书(是用户提前向CA机构申请,获取到的通过CA机构私钥加密后的证书。里面主要包含了Alice的公钥。主要是做身份认证使用)进行加密。使用的是对称加密算法。对称机密算法需要使用对应的密钥来进行加密。

3,将对称加密算法的密钥通过Bob的公钥进行加密,形成密钥信封。(这里是通过非对称加密算法的方式,来传输对称密钥的。也可以使用DH算法,使双方获得对称密钥。)

4,将加密信息和密钥信封通过公网传递到对端Bob处。

5,Bob首先对密钥信封进行解密。因为这个密钥信封是通过Bob的公钥进行加密的,所以,使用Bob自己的私钥就可以进行解密。解密后,将得到对称密钥。

6,使用对称密钥去解密加密信息。---- 原始数据,数字签名,数字证书

7,使用CA机构的公钥来解开数字证书。因为数字证书是由CA机构的私钥进行加密的,并且,Bob本身也信任CA机构,所以,自身设备上是拥有CA机构的公钥的。

8,解开数字证书后将得到Alice的公钥,根据Alice的公钥可以解开数字签名。因为数字签名是由Alice自己的私钥来进行加密的,所以,如果可以顺利的使用ALICE的公钥进行解密,则完成了身份认证和数据源鉴别工作。

9,Bob自身需要对原始信息进行HASH运算,并且,数字签名解开后,里面也包含ALice发送时对原始信息进行HASH运算的摘要值,比对两次摘要值,则可完成完整性校验。

本文详细探讨了内容安全防御中的关键技术,如DPI和DFI深度检测、IPS/IDS的区别、防病毒方法、URL过滤、HTTPS加密策略以及密钥管理,强调了全面防御和实时响应的重要性。

本文详细探讨了内容安全防御中的关键技术,如DPI和DFI深度检测、IPS/IDS的区别、防病毒方法、URL过滤、HTTPS加密策略以及密钥管理,强调了全面防御和实时响应的重要性。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?