目录

今天继续学习各种未授权访问的知识和相关的实操实验,一共有好多篇,内容主要是参考先知社区的一位大佬的关于未授权访问的好文章,还有其他大佬总结好的文章:

这里附上大佬的好文章链接:常见未授权访问漏洞总结 - 先知社区

我在这只是学习大佬总结好的相关的知识和实操实验,那么废话不多说,开整。

第四篇是关于Memcached的未授权访问

1

1

1、漏洞原理

Memcached 是一套常用的 key-value 分布式高速缓存系统,由于 Memcached 的安全设计缺陷没有权限控制模块,所以对公网开放的Memcache服务很容易被攻击者扫描发现,攻击者无需认证通过命令交互可直接读取 Memcached中的敏感信息。

2、环境搭建

使用Ubuntu作为服务器,Kali作为攻击机

先将Memcached部署到ubuntu中,到Memcached下载源码:memcached - a distributed memory object caching system

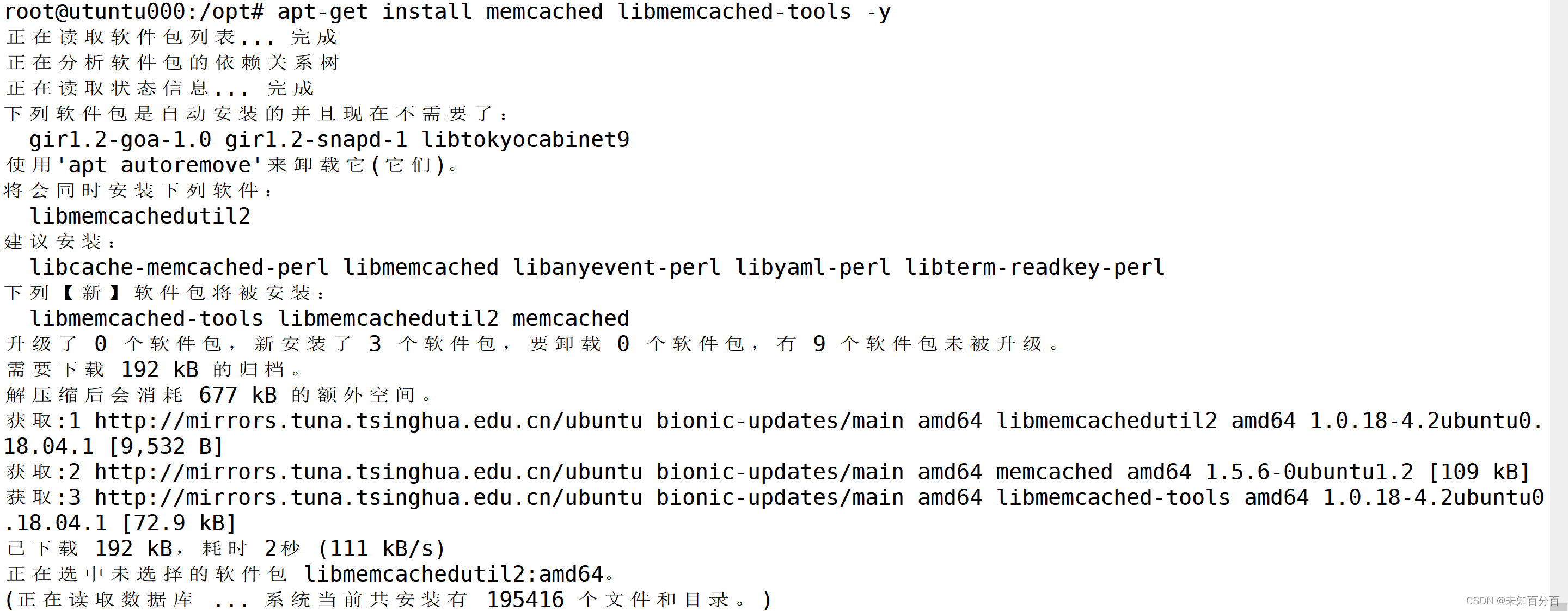

也可以直接使用命令行的方式进行安装:

apt-get install memcached libmemcached-tools -y

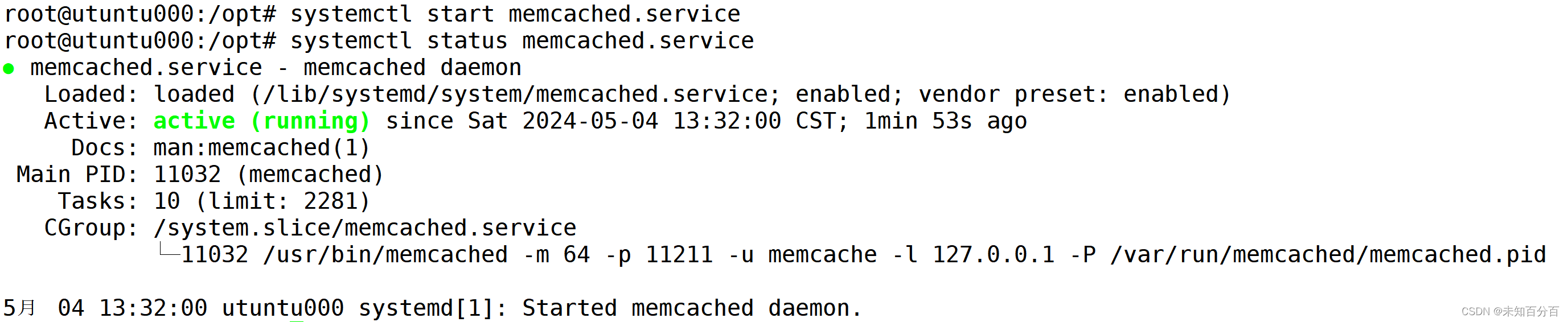

启动服务:

3、未授权访问

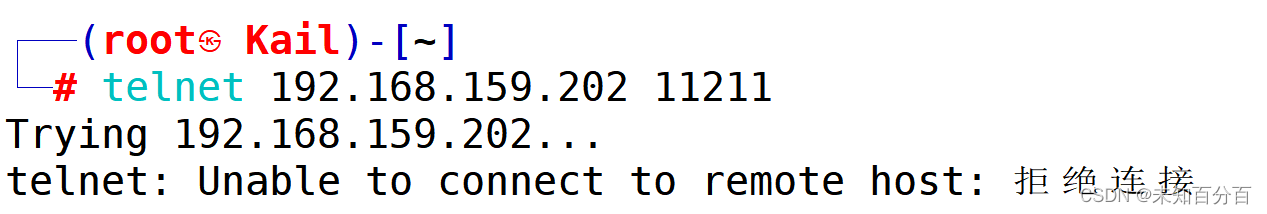

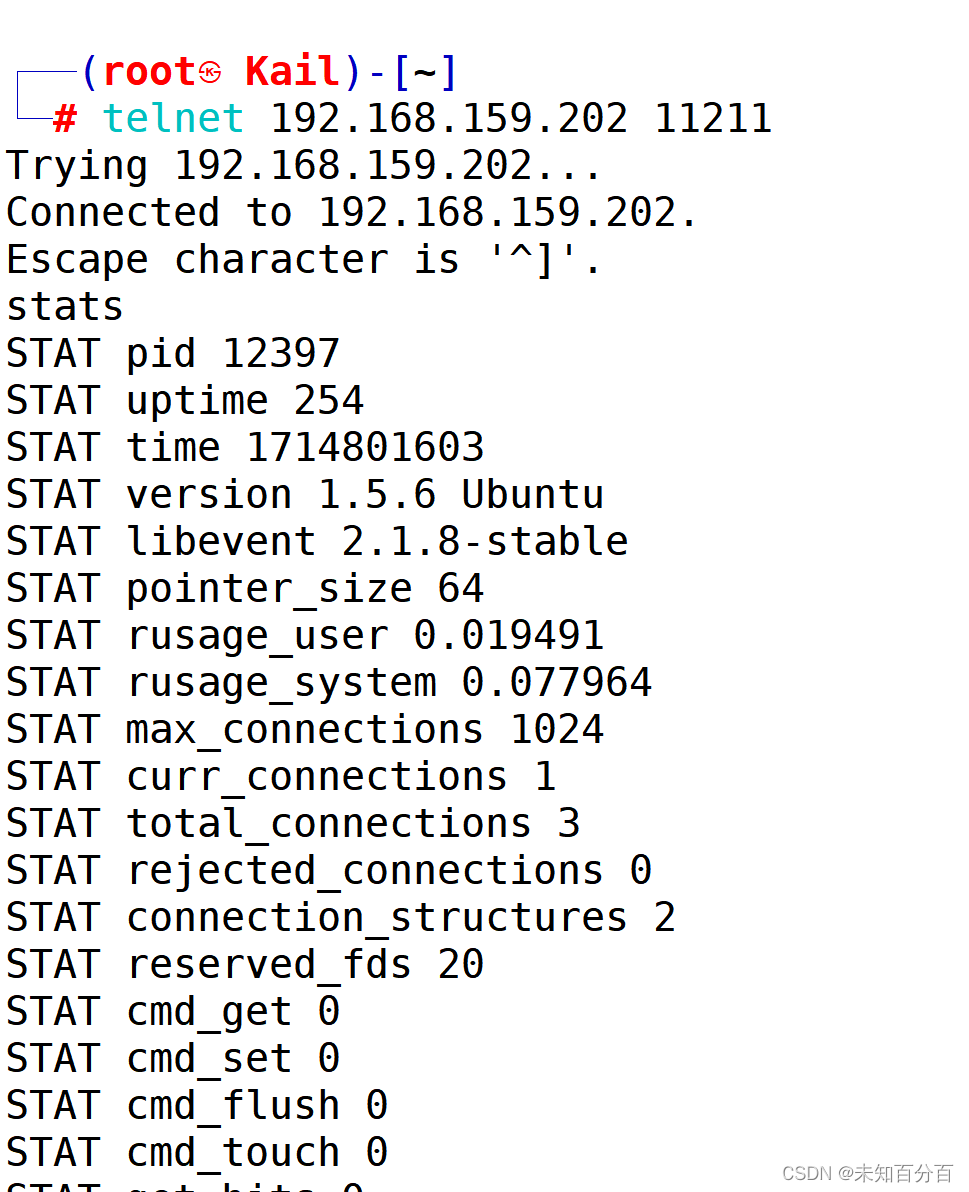

可以看到该服务的端口号是11211,我们尝试进行远程连接:

可以看到结果是拒绝连接,那么说明Memcached服务的配置文件有问题,或者防火墙有问题

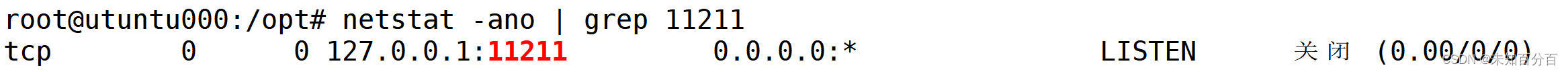

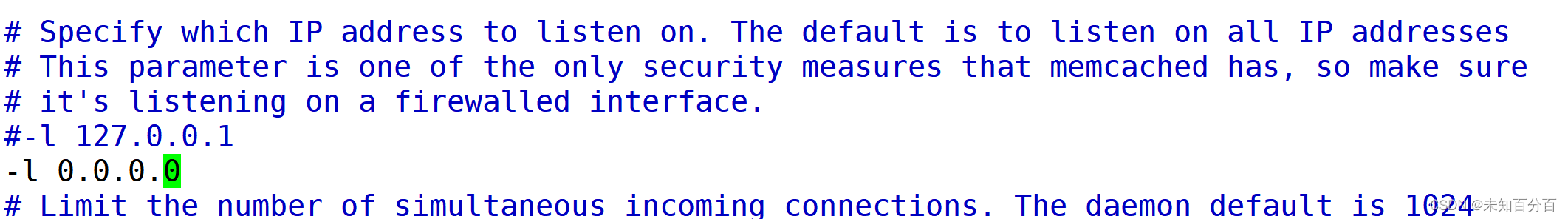

检查了一下发现发现防火墙是关闭的,那么就是配置文件的问题了,先看来一下端口发现绑定的是127.0.0.1这就有问题,我们在配置文件更改一下绑定到0.0.0.0上:

修改完成后再重新连接:

可以看到成功的未授权连接到了,并未可以执行命令

防御手段

- -设置Memchached只允许本地访问。

- -禁止外网访问Memcached 11211端口。

- -配置访问控制策略。

- -最小化权限运行。

- -修改默认端口等。

到此Memcached未授权访问的知识也就学习完了,后面还有很多知识要学习,我们再见(*^▽^*)

8556

8556

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?