需要面试真题和考证资料的

一、概述

1.网络信息安全基本概念

信息安全:是指信息网络中的硬件、软件及其系统中的数据受到保护,不受偶然的或者恶意的原因而遭到破坏、更改、泄露、否认等,系统连续可靠正常的运行,信息服务不中断。

**密码学:**是结合数学、计算机科学、电子与通信等学科于一体的交叉学科,研究信息系统安全的科学。起源于保密通信技术。具体来讲,研究信息系统安全保密和认证的一门科学。

密码学是信息安全的核心和关键技术。

2.信息安全威胁隐患分类:硬件的安全隐患(CPU)、操作系统安全隐患、网络协议的安全隐患、数据库系统安全隐患(直接攻击和间接攻击)、计算机病毒(能够进行自我复制)、管理疏漏,内部作案。

**3.攻击:**仅仅发生在入侵行为完全完成,且入侵者已进入目标网络内的行为称为攻击。或者所有可能使一个网络受到破坏的行为都称为攻击。

攻击分类:泄露信息、破坏信息和拒绝服务

攻击的主要手段:口令入侵、后门软件攻击、监听法、E-mail技术、电子欺骗和Dos

信息安全要素:机密性、完整性和可用性、可控性、可靠性和不可否认性

**4.信息安全典型技术:**信息加密技术、防火墙技术、漏洞扫描技术、入侵检测技术、防病毒技术、网络安全隧道技术

TCP/IP的安全体系接口:链路层、网络层、传输层、应用层

二、信息加密技术

1.密码学发展历史:古典密码体制(手工密码、机械密码)、近代密码体制(电子机内密码)、

现代密码体制(计算机密码)

**2.置换密码:**根据一定的规则重新排列明文,打破明文的结构特性。其特点是保持明文的所有字符不变,只是打乱了明文字符的位置和次序。具体例子:scytale列置换

3.代换密码:代换,就是将明文中的一个字母由其他字母、数字或者符号替代的一种方法。

常见的代换密码:单表代换密码(Caesar)、多表代换密码.

4.密码系统组成:由明文、密文、加密算法、解密算法、密钥五部分组成

明文M:作为加密输入的原始信息,即消息的原始形式

密文C:明文经加密变换后的结果,即消息被加密处理后的形式

密钥K:是参与密码变换的参数

加密算法E:是将明文变换为密文的变换函数,相应的变换过程称为加密,即编码的过程

解密算法D:是将密文恢复为明文的变换函数,相应的变换过程称为解密。

加密:C=E(M,Ke)

解密:M=D(C,Kd)

三、古典密码体制

1.单表代换密码:对明文消息中出现的同一个字母,在加密时使用同一个固定字母来代换,不管它出现在什么地方。Caesar

2.多表代换密码:明文消息中出现的同一个字母,在加密时不是完全被同一个固定的字母代换,而是根据其出现的位置次序,用不同的字母代换。

**Vigenere密码:**选择词组作为密钥,第一个密钥字母加密明文的第一个字母,第二个密钥加密明文的第二个字母,等所有密钥字母使用完后,密钥再次循环使用。例题如下:

**Playfair密码:**将明文中的双字母组合成一个单元,并将这些单元替换为密文双字母组合.替换基于一个5*5的矩阵,该矩阵使用一个密钥(关键词,或一段话)来构造

此加密方法约定如下规则,表中第一列看作是第五列的右边一列,第一行看作是第五行的下一行.

将每一对明文字母的加密方法如下:

若同行,则对应的密文分别是紧靠其右端的字母(解密反向)

若同列,则对应的密文分别是紧靠其下方的字母(解密反向)

若不同行,不同列,则对应的密文分别是由明文字母确定的对角线的其他两角的字母,且按其同行对应(解密方法相同)

若两字母相同,则在重复字母之间插入一个事先约定好的字母(如Q),再按上述方法执行.

若明文字母数为奇数,则在末尾添加一个约定好的字母(如Q)

Hill密码:基本加密思想将明文字母通过线性变换,将它们转换为密文字母。解密只需一次逆变换即可。

四、对称密码体制

(1)对称密码体制

如果一个密码算法的加密密钥和解密密钥相同,或由其中一个很容易推导出另一个,该算法就是对称密码算法。

(2)对称密码的优缺点

优点:加密解密处理速度快;保密度高

缺点:如何能把密钥安全地送到收信方,是对称密码算法的突出问题。对称密码算法的密钥分发过程复杂,所花代价高。

(3)对称密码分类

对称密码体制分为两类:一类是对明文的单个位(或字节)进行运算的算法,称为序列密码算法,也称为流密码算法。另一类算法是把明文信息划分成不同的块结构,分别对每个块进行加密和解密,称为分组密码算法。

(4)序列密码分类

同步序列密码:同步序列密码要求发送方和接收方必须是同步的,在同样的位置用同样的密钥才能保证正确地解密。如果在传输过程中密文序列有被篡改、删除、插入等错误导致同步失效,则不可能成功解密,只能通过重新同步来实现解密、恢复密文。在传输期间, 一个密文位的改变只影响该位的恢复,不会对后继位产生影响。

自同步序列密码:自同步序列密码的密钥的产生与密钥和已产生的固定数量的密文位有关。因此,密文中产生的一个错误会影响到后面有限位的正确解密。

(5)线性反馈移位寄存器

产生密钥流序列的硬件是反馈移位寄存器,一个反馈移位寄存器由移位寄存器和反馈函数组成。

(6)DES加密流程

DES对64位的明文分组进行操作。通过一个初始置换,将明文分组分成左半部分和右半部分,各32位长,然后进行16轮完全相同的运算,这些运算被称为函数f,在运算过程中数据与密钥结合。经过16轮后,左、右半部分合在一起,经过一个末置换(初始置换的逆置换),即算法完成。

总体流程图:

1.初始置换IP:将64位明文的位置顺序打乱

2.乘积变换(16轮迭代):将初始置换得到的64位结果分为两半,记为L0和R0,各32位。设初始密钥为64位,经密钥扩展算法产生16个48位的子密钥,记为K1,K2,…,K16,每轮迭的逻辑关系为:

f变换:输入32,经过扩展变换为48位,与子密钥进行异或运算,选择S盒替换,将48位压缩还原成32位,再进行P盒替换,输出32位。

DES子密钥生成过程:

3.逆初始置换IP-1

(7)AES加密流程

AES属于分组加密算法,明文长度固定为128位,密钥长度可以是128,192,256位。

备注:最后一轮无列混合步骤

初始变换:明文矩阵和子密钥矩阵进行异或

字节代换:每个元素的前4位指定行,后四位指定列。

行移位:第一行不变,第二行左移一位,第三行左移两位,第四行左移三位。

列混合:将输入的4\*4矩阵左乘一个给定的4\*4矩阵

轮密钥加:将得到的结果与子密钥进行异或。

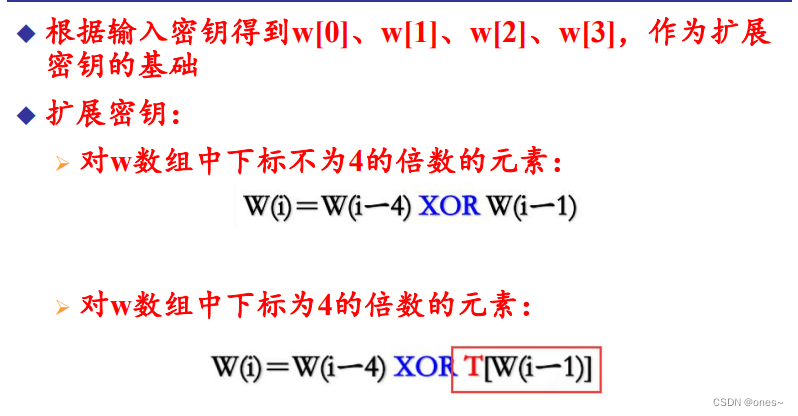

子密钥扩展成轮密钥:

备注:针对不是4的倍数需要关注T函数;T函数的过程包括字循环、字节代换和轮常量异或。

(字循环:将b0,b1,b2,b3变换为b1,b2,b3,b0;字节代换:S盒代换;轮常量异或:给定数据)

【AES加密算法】| AES加密过程详解| 对称加密| Rijndael-128| 密码学| 信息安全_哔哩哔哩_bilibili

五、信息隐藏技术:

1.基于传统密码学理论的加解密系统的缺点

**明确提示**攻击者哪些是重要信息

**攻击技术的发展**传统的加密算法的安全性受到了严重挑战

2.信息隐藏

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3152

3152

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?