部署环境

提供镜像文件后,直接用虚拟机打开即可,kali攻击机用VMware打开即可,靶机用vbox打开即可

kali攻击机ip地址:192.168.1.11(桥接)

靶机ip地址:(桥接自动获取ip)

信息收集

扫描主机

arp-scan -l

发现存活主机ip地址

192.168.1.7

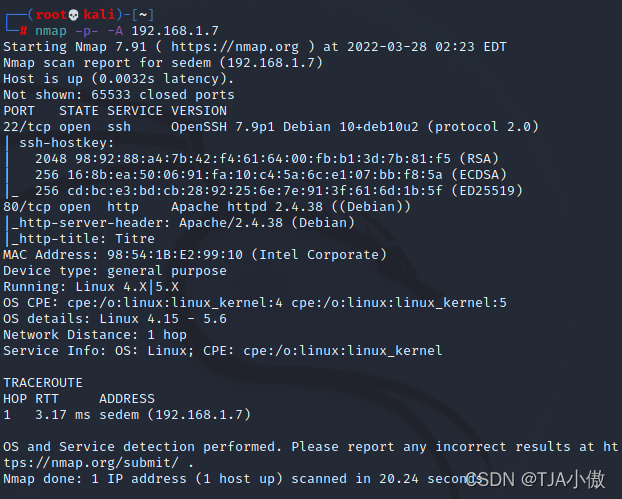

扫描端口

扫描靶机开放的服务端口

nmap -p- -A 192.168.1.7

发现也就是22和80端口正常开放,那接下来还是老套路,对80web端口开始渗透

Web渗透

http://192.168.1.7/

只有一张图片,并没有什么东西,那就直接目录扫描看一下

只有一张图片,并没有什么东西,那就直接目录扫描看一下

目录扫描

发现了三个目录,挨个访问一下看看

发现了三个目录,挨个访问一下看看

http://192.168.1.7/icons

这个就直接挂了,再看看下一个

这个就直接挂了,再看看下一个

这就是一个Apache的界面,再看一下最后一个

这就是一个Apache的界面,再看一下最后一个

http://192.168.1.7/sysadmin/

伪造IP访问

感觉应该是最后一个是突破点,试过域名,但是明显就不对,那就试试x-forward-for试试

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

3116

3116

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?