前言

今天正常看到了一个Vulnhub系列靶场,这个靶场主要是含有waf防火墙这个知识点,现在给大家简单的说一下

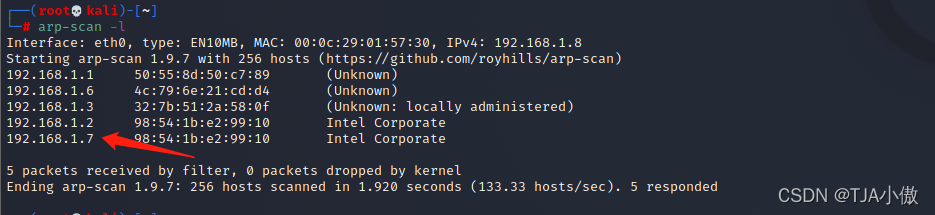

1、主机存活探测

arp-scan -l

发现存活主机ip地址为192.168.1.7

发现存活主机ip地址为192.168.1.7

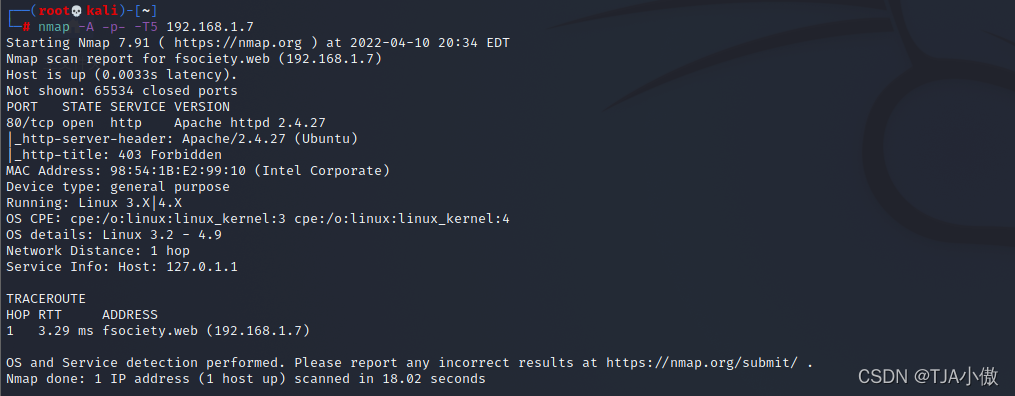

2、端口扫描

nmap -A -p- -T4 192.168.1.7

在这里就发现开放了80端口,也显示了Apache的版本为2.4.27,其他并没有什么有用的信息

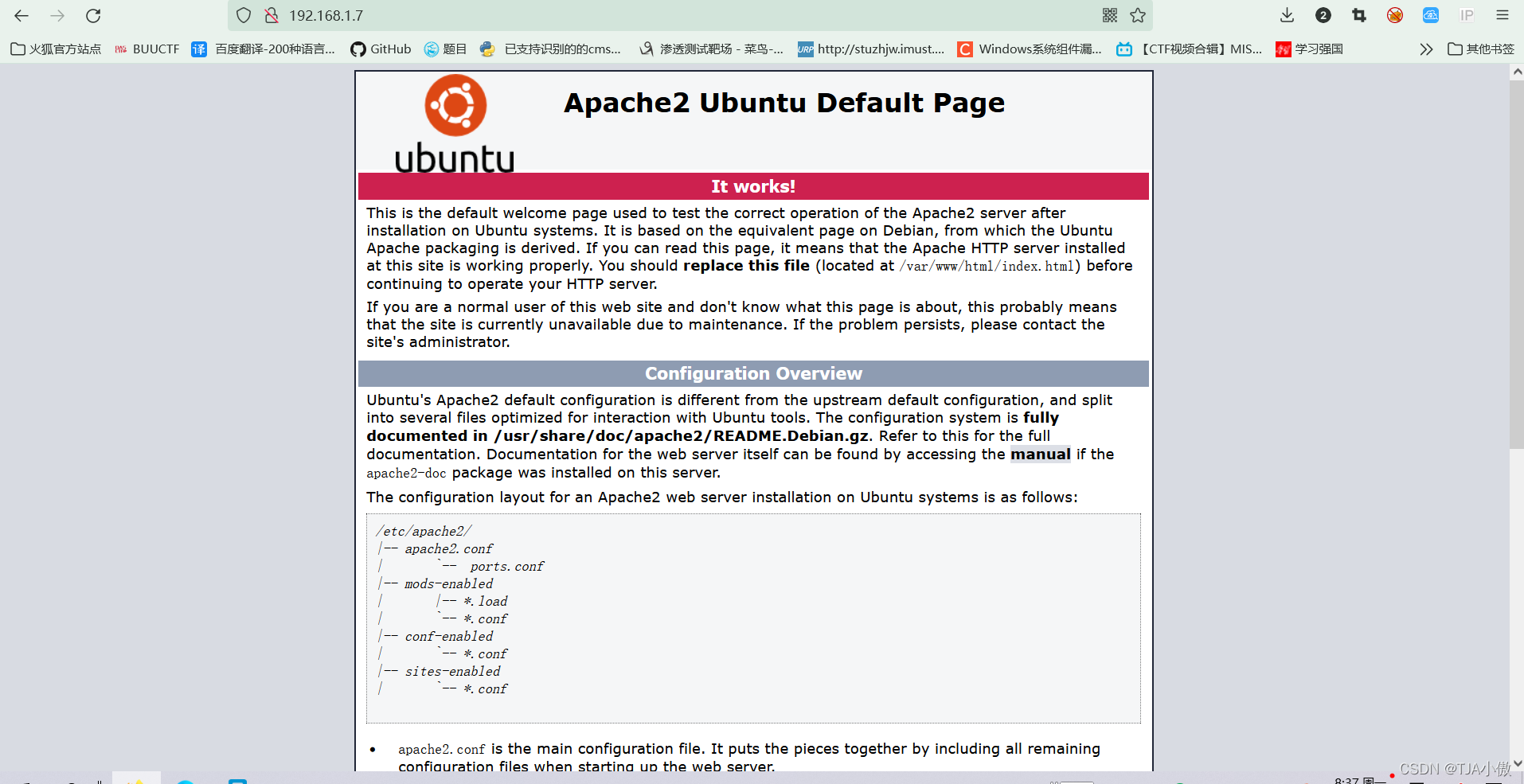

3、web渗透

直接访问80端口

http://192.168.1.7/

发现直接是apache的一个初始的服务页面,也没有什么有用的信息,这个靶场就一个80端口开放了,那就接下来继续用目录爆破看看

发现直接是apache的一个初始的服务页面,也没有什么有用的信息,这个靶场就一个80端口开放了,那就接下来继续用目录爆破看看

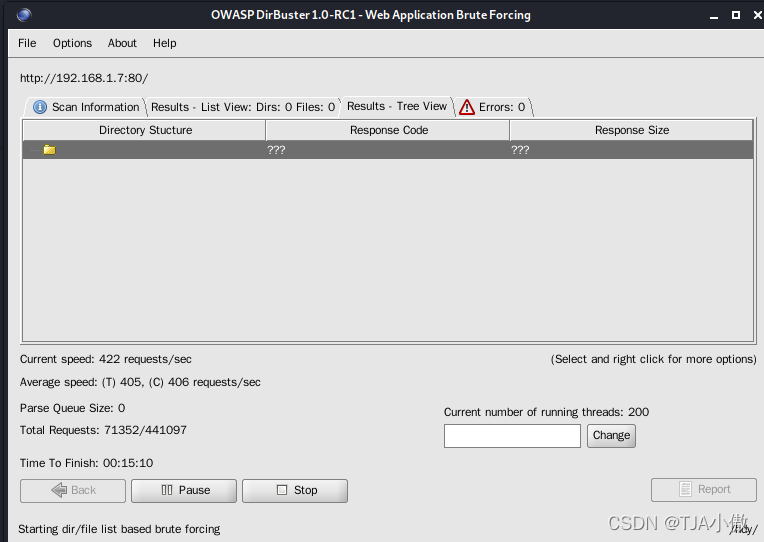

4、目录爆破

gobuster dir -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -u http://192.168.1.7 -x php,html,txt

好家伙,这个用不了,那就试试别的

好家伙,这个用不了,那就试试别的

dirbuster也不行,这真得是武器库得强大点,要不然容易gg直接,直接在上最原始的dirb看看行不行

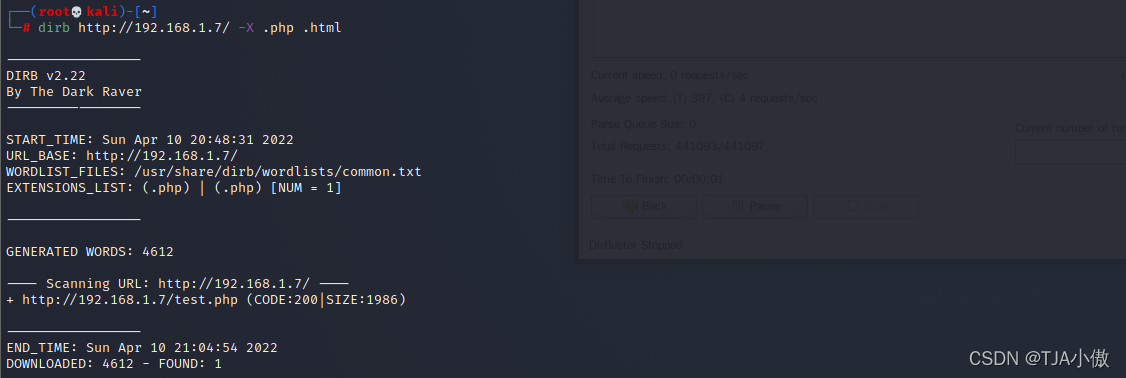

dirb http://192.168.1.7/ -X .php .html

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2917

2917

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?