前言

初学android逆向调试,用阿里上次的比赛练练手,第二题就是一个包含android反调试机制的题目,于是仔细调试分析了一下其反调试的原理,记录下来。

调试方法

这个apk核心功能在so文件中实现,于是试图动态调试so文件,在关键函数下断点之后,attach,F9,程序直接就退出了,经过一番搜索,找到一种调试方法。

- adb shell am start -D -n com.yaotong.crackme/.MainActivity

- 启动IDA的android_server

- adb forward tcp:23946 tcp:23946

- IDA attach 到要调试的进程上

jdb -connect com.sun.jdi.SocketAttach:hostname=127.0.0.1,port=8700

之后在JNI_Onload下断点,就可以调试了。

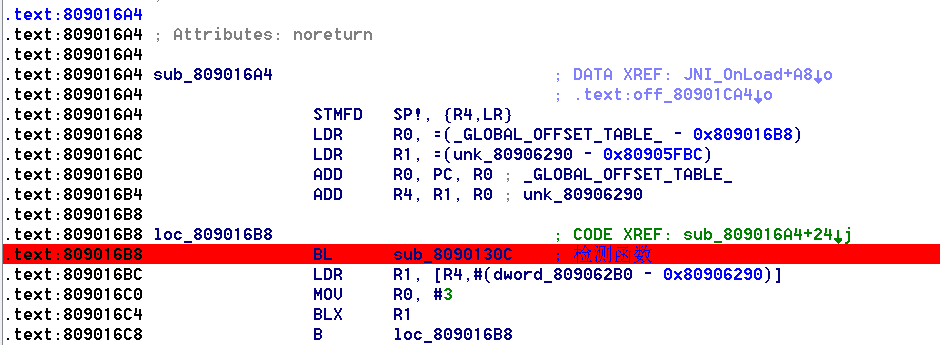

反调试

这个apk的反调试,是在JNI_Onload函数里,创建了一个线程,然后在这个线程的执行函数中,循环检查tracerpid,该线程的执行函数如下图。

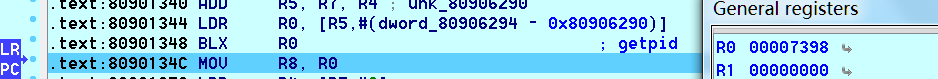

主要调试了一下这个检测函数。首先通过getpid获取当前进程号。

进程号在R0中。接下来通过sprintf拼接处/proc/pid/status字符串,为后面读取该其信

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

6310

6310

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?