TCP的三次握手机制

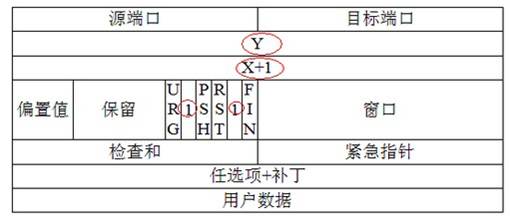

第一次握手:客户端发送SYN=1,以及一个随机的序列号seq=X,要求建立连接;图1.1中的X为seq

图1.1 第一次握手

第二次握手:服务端收到客户端发来的连接请求后,发送ack=1,syn=1,seq=X+1,再随机发送一个序列号seq=Y;

图1.2 第二次握手

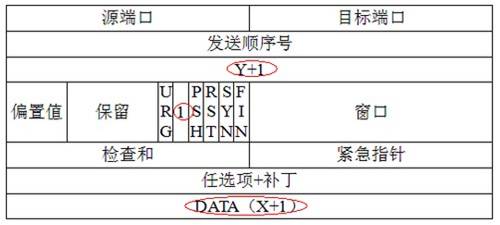

第三次握手:客户端收到服务端发来的确认后,核对序列号是否正确,ack是否等于1,确认后,发送ack=1,seq=Y+1,服务端收到确认后建立连接;把服务器发来ACK的序号字段+1,放在确定字段中发送给对方.并且在数据段放写ISN的+1;

图1.3 第三次握手

SYN攻击

Syn攻击就是 攻击客户端 在短时间内伪造大量不存在的IP地址,向服务器不断地发送syn包,服务器回复确认包,并等待客户的确认,由于源地址是不存在的,服务器需要不断的重发直 至超时,这些伪造的SYN包将长时间占用未连接队列,正常的SYN请求被丢弃,目标系统运行缓慢,严重者引起网络堵塞甚至系统瘫痪。

Syn攻击是一个典型的DDOS攻击。检测SYN攻击非常的方便,当你在服务器上看到大量的半连接状态时,特别是源IP地址是随机的,基本上可以断定这是一次SYN攻击.在Linux下可以如下命令检测是否被Syn攻击;

为什么要三次握手

三次握手的本质是:通道不可信!

谢希仁《计算机网络》上是这么说的:已失效的连接请求报文段”的产生在这样一种情况下:client发出的第一个连接请求报文段并没有丢失,而是在某个网络结点长时间的滞留了,以致延误到连接释放以后的某个时间才到达server。本来这是一个早已失效的报文段。但server收到此失效的连接请求报文段后,就误认为是client再次发出的一个新的连接请求。于是就向client发出确认报文段,同意建立连接。假设不采用“三次握手”,那么只要server发出确认,新的连接就建立了。由于现在client并没有发出建立连接的请求,因此不会理睬server的确认,也不会向server发送数据。但server却以为新的运输连接已经建立,并一直等待client发来数据。这样,server的很多资源就白白浪费掉了。采用“三次握手”的办法可以防止上述现象发生。例如刚才那种情况,client不会向server的确认发出确认。server由于收不到确认,就知道client并没有要求建立连接。”

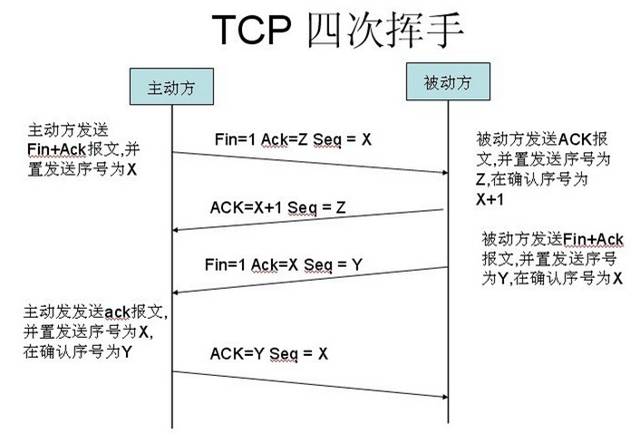

四次挥手

释放连接,如图1.4所示

图1.4 四次挥手

(1) TCP客户端发送一个FIN,用来关闭客户到服务器的数据传送(报文段1)。

(2) 服务器收到这个FIN,它发回一个ACK,确认序号为收到的序号加1(报文段2)。和SYN一样,一个FIN将占用一个序号。

(3) 服务器关闭客户端的连接,发送一个FIN给客户端(报文段3)。

(4) 客户段发回ACK报文确认,并将确认序号设置为收到序号加1(报文段4)。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?