IPSec(网络层):

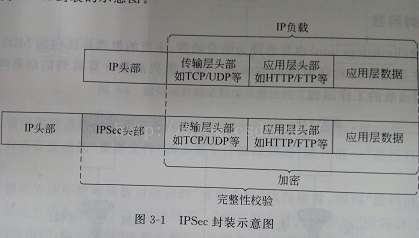

IPSec在数据包三层头部(IP头部)和四层头部之间插入一个预定义的IPSec头部,对OSI上层协议数据提供保护。IPSec没有定义具体加密算法和散列函数,仅提供一种框架结构。有ESP(IP协议50)和AH(IP协议51)两种封装协议。

ESP为数据提供加密、完整性和源认证三个方面的保护,能够抵御重放攻击。不对原始IP头部进行安全防护。

AH为数据提供完整性和源认证,能够抵御重放攻击。AH对数据完整性验证的范围更广,包含原始IP头部。

IPSec有两种数据封装模式:传输模式和隧道模式。

传输模式将在原始IP头部和IP负载之间插入一个ESP头部,追加ESP尾部和ESP验证数据部分,对IP负载和ESP尾部进行加密和验证处理,原始IP头部被保留。当加密点等于通信点,通信设备地址是可路由的情况。

本文深入探讨了网络安全中的三大协议:IPSec、SSL和SSH。IPSec在OSI模型的网络层提供保护,通过ESP和AH协议提供加密、完整性和源认证。SSL位于传输层,通过SSL握手协议建立安全连接,常用于HTTPS。SSH是会话层协议,确保远程登录的安全。这些协议在保障网络通信安全方面起着关键作用。

本文深入探讨了网络安全中的三大协议:IPSec、SSL和SSH。IPSec在OSI模型的网络层提供保护,通过ESP和AH协议提供加密、完整性和源认证。SSL位于传输层,通过SSL握手协议建立安全连接,常用于HTTPS。SSH是会话层协议,确保远程登录的安全。这些协议在保障网络通信安全方面起着关键作用。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4858

4858

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?