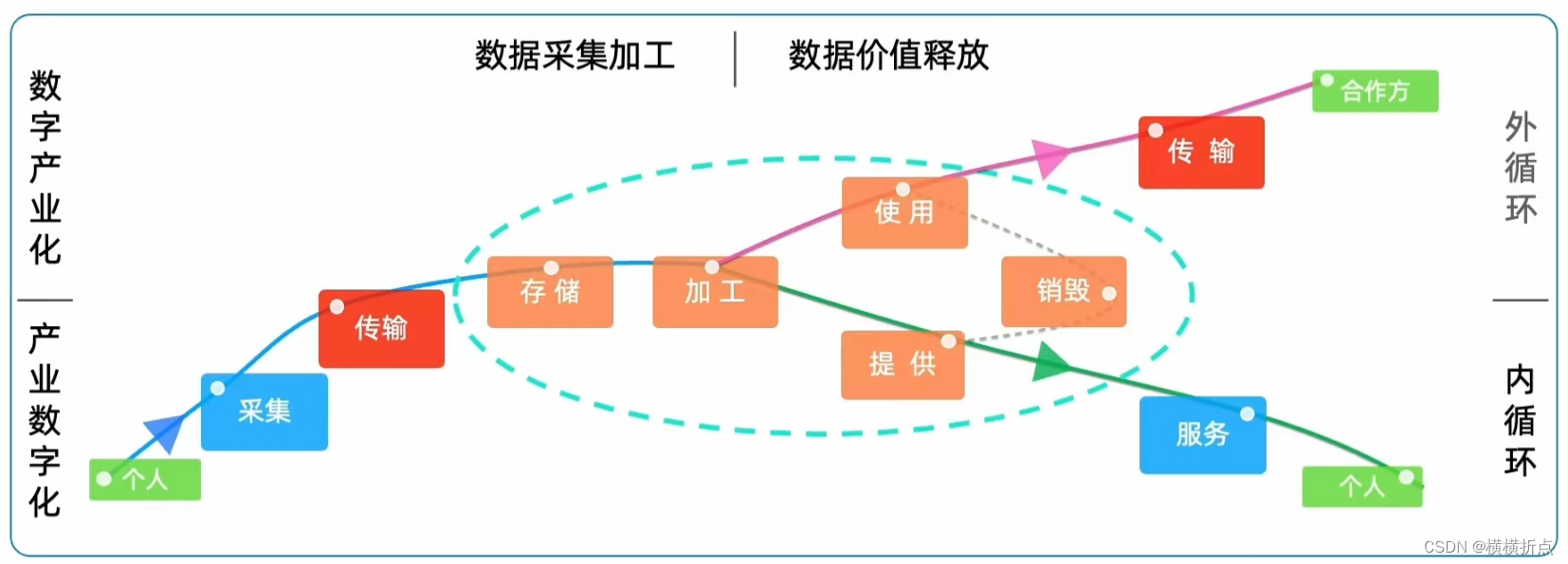

1、数据要素流转与数据内外循环

从数据生命周期来看,数据流转的链路主要包括:采集、存储、加工、使用、提供

传输等。

数据要素外循环是构建数据要素市场的核心,通过外循环,数据提供方盒数据使用方都可以受益。数据提供方可以获得新增长点、资产入表、数据资本化,时局使用方科科获得业务提效、运营降本、扩大营收。

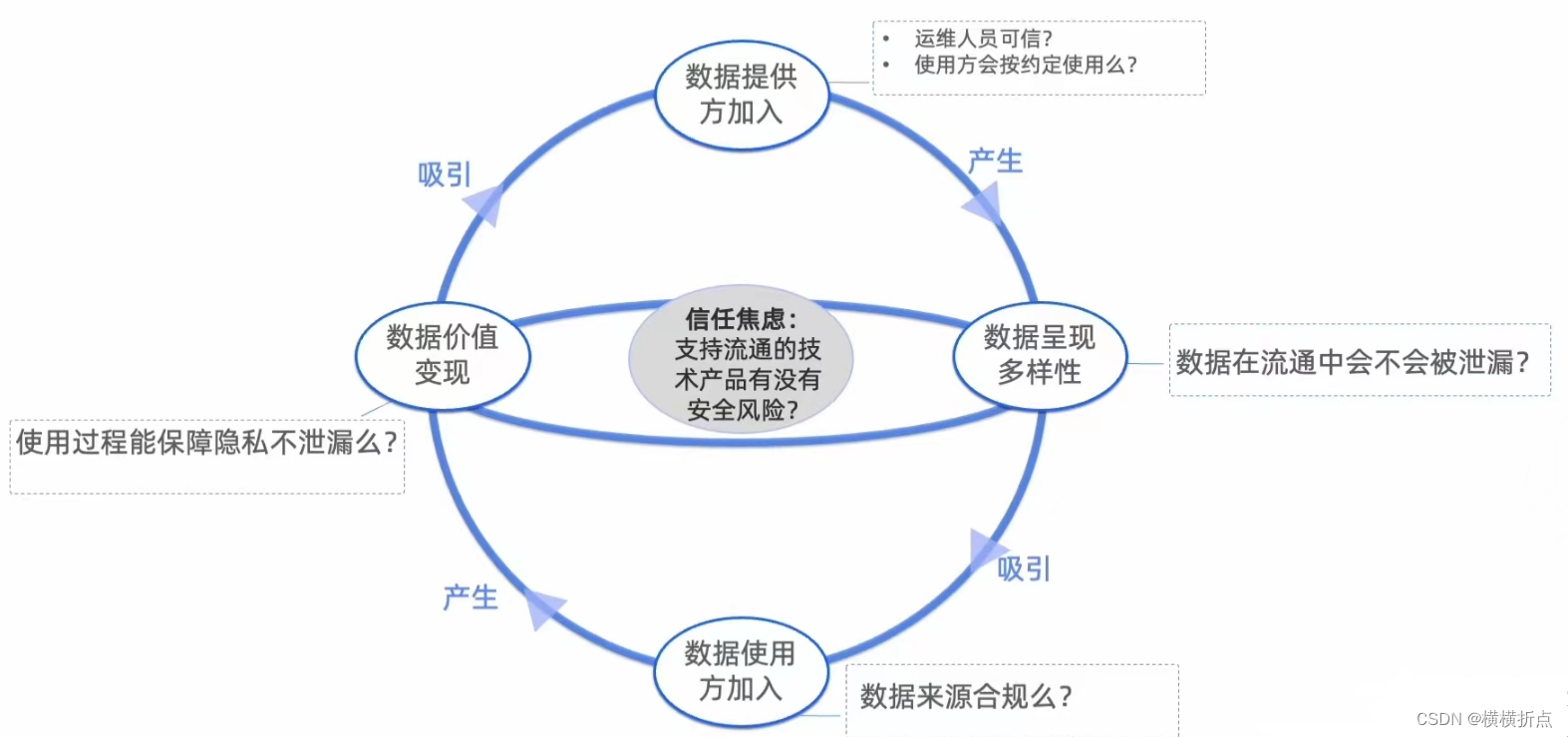

2、数据外循环中的信任焦虑

构建数据要素市场的关键需要有足够多的数据提供方的加入,才能有足够多的数据,数据才会呈现多样性,才能吸引更多的数据使用方加入,让数据价值真正变现,进而吸引更多的数据源方的加入,这是一个良性循环。

目前数据源方由于种种原因不敢参与数据流通,主要还是对流通主体的担心,担心流通平台的运维人员是否可信,担心数据使用方是否按约定使用数据。而数据使用方也担忧数据源方提供的数据是否获得充分授权。

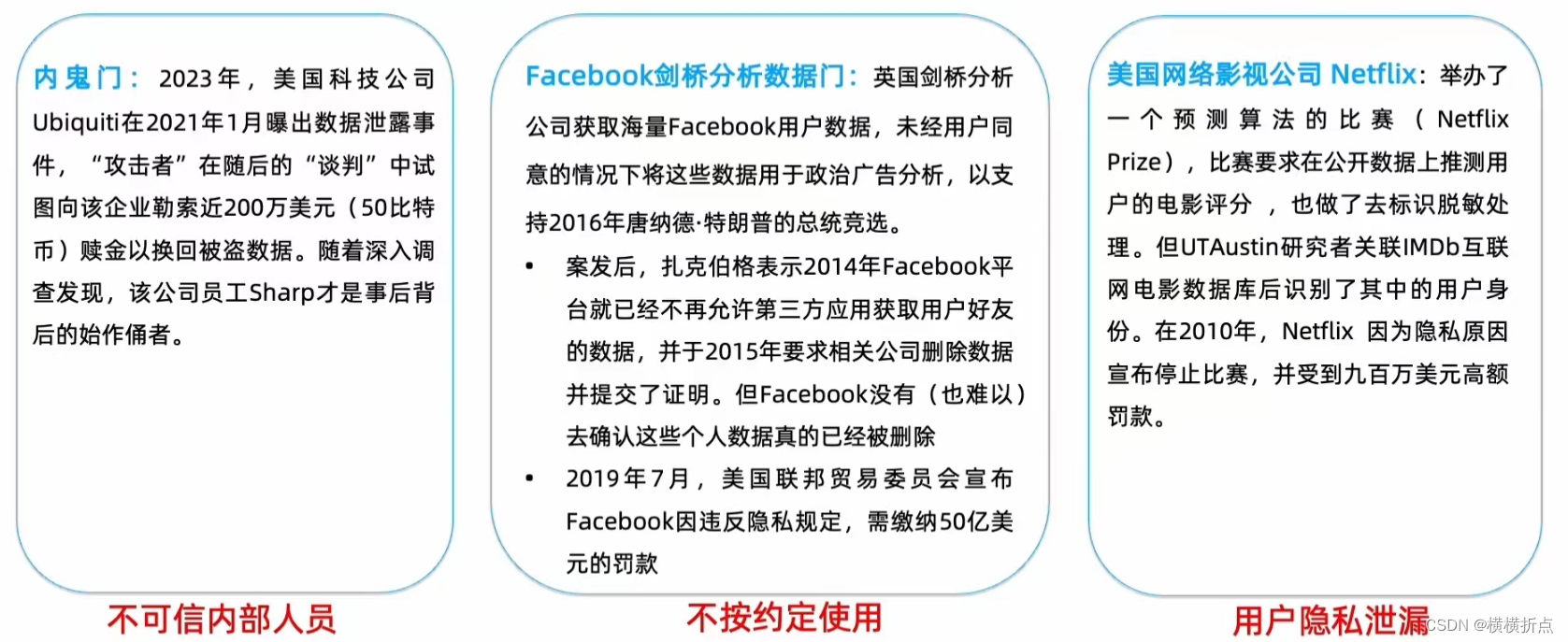

信任焦虑的代表性案例:

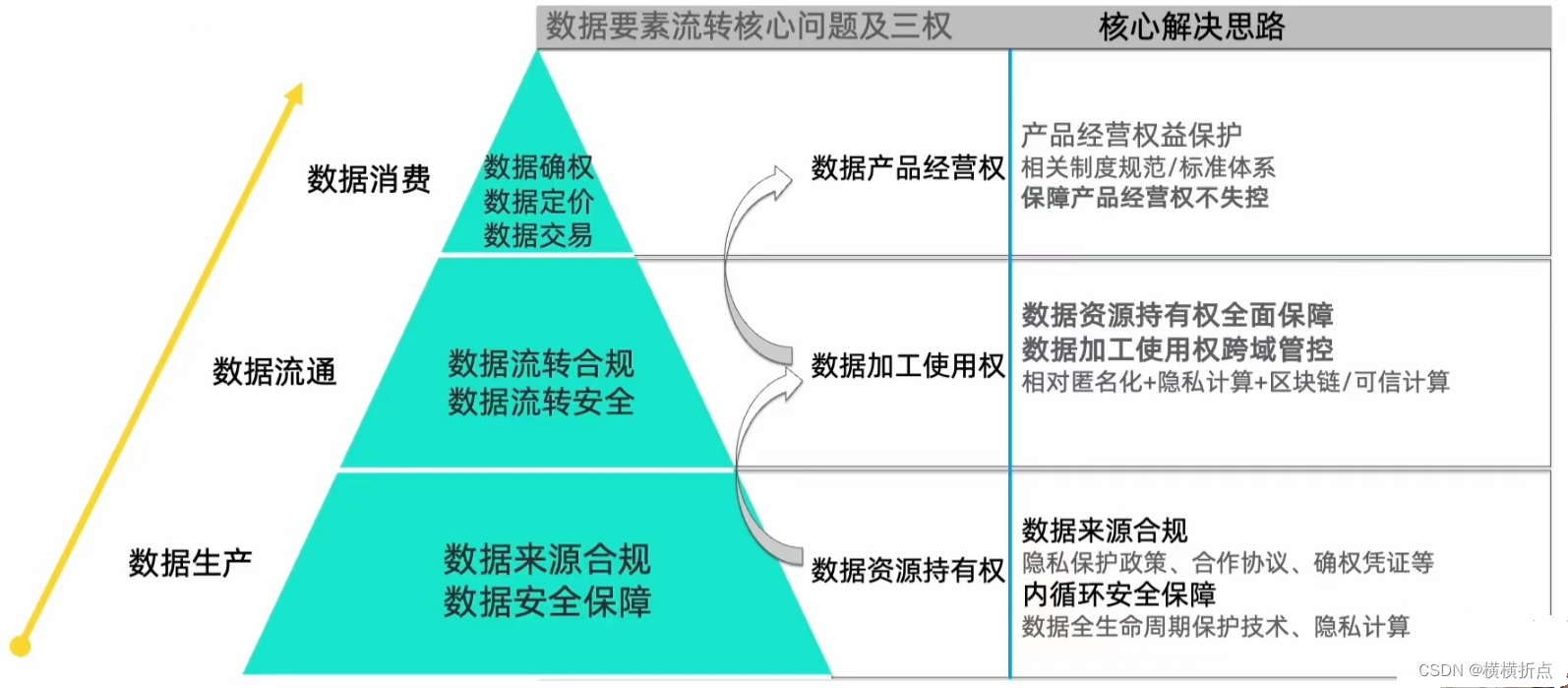

2.1 信任焦虑的关键问题质疑:数据权属

《数据二十条》发布后,数据三权(数据资源持有权、数据加工使用权、数据产品经营权)分置成为大趋势。三权分置主要目的是将数据持有权和数据使用权分离,才能保障数据持有者的持有权被全面保障,又让使用权用于流通,减轻信任焦虑,激活数据要素行业的发展。

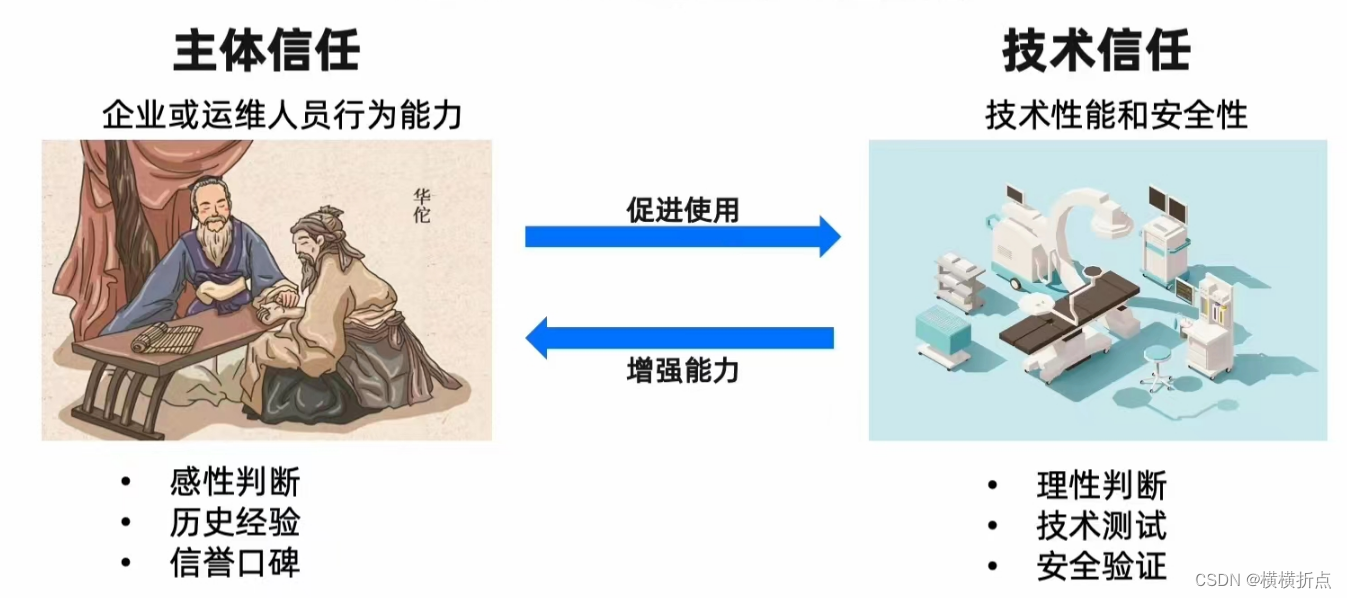

2.2 信任焦虑的解决方案:从主体信任到技术信任

信任本质是对不确定性和复杂性的依赖,基于安全可信的技术信任体系,是支撑全行业数据要素安全可控流转的基础。

2.3 数据要素流通的技术信任体系

①匿名化技术:解决隐私保护的问题;

②数据互联层面:密态数据互联网络;

③数据控制层面:数据跨域管控。

控制面:以区块链/可信计算为核心支撑技术构建 数据使用权跨域管控层。

数据面:以隐私计算为核心支撑技术构建密态数联网,包括密态枢纽和密态管道。

2.4 技术信任需要完备的信任链

可信云PaaS:通过技术可信代替人员可信

- 运维权限最小化:只允许预期内的行为可以执行

- 完备的信任链:从信任根、硬件平台、操作系统到应用系统智哥链路的可信认证

- 远程验证:可远程验证云上运行环境,甚至执行环境安全隔离

- 可信安全模块:使用基于硬件的可信安全模块

3、数据要素流通对隐私计算的期待

隐私计算的内涵在扩大,隐私计算三个原则:①原始数据不出域,数据可用不可见;②数据使用可控可计量;③数据可算不可识。

隐私计算产品度量尺度要一致,隐私计算产品需要通用的安全分级和评测方式。

隐私计算需要降低接入门槛,通过开源降低门槛促进数据安全流通。

总体上讲,隐私计算开源,对于隐私计算应用普惠、安全提升、行业标准化都有很大帮助。

4、隐私计算开源助力数据要素流通

隐语是蚂蚁集团在隐私计算领域多年研发沉淀并打造的开源性隐私计算框架,主持主流隐私计算技术,解决隐私保护和数据保护的痛点。

隐语四大技术优势:统一架构、原生应用、开放拓展、性能卓越。

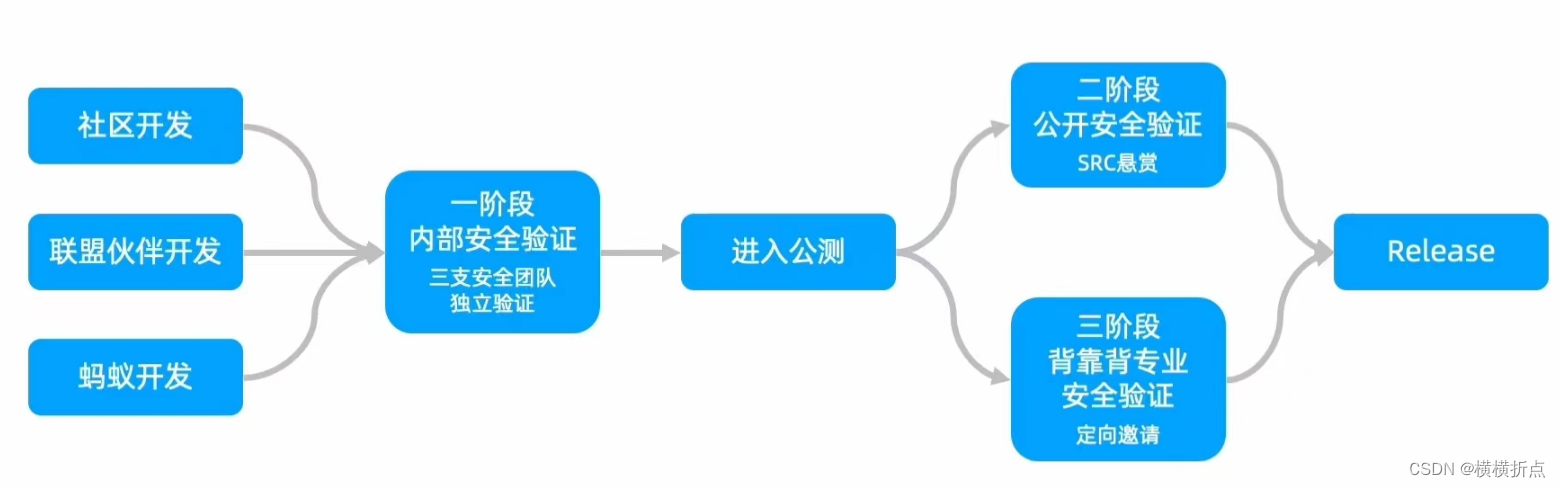

隐语经过多轮安全验证,隐语可信隐私计算框架的开源验证流程:

隐语联合国内外多家厂商,打造硬件加速生态;隐语推进全栈互联互通,连接数据孤岛;隐语建立SIG特别兴趣小组,推动行业生态共建共享。

5、总结

数据要素大潮带来了全新的数据安全外循环技术挑战。

宏大的前景,隐私计算面临新机会。

开源隐语助力数据要素流通。

5757

5757

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?