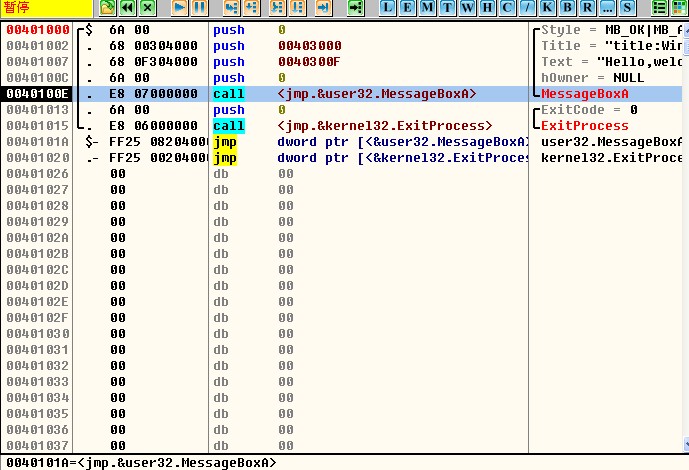

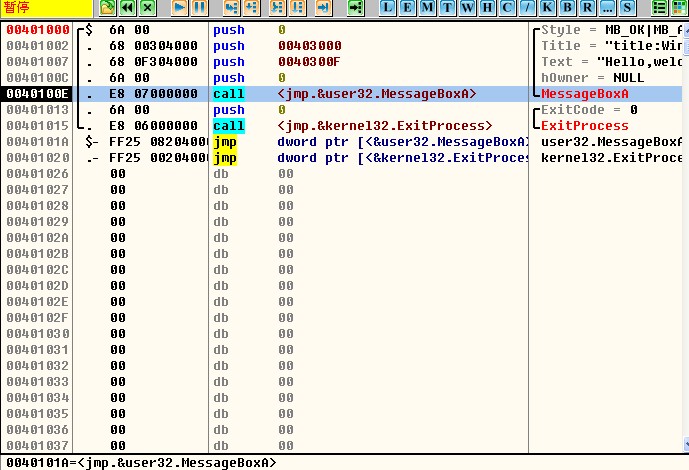

通过反汇编helloworld对话框来看invoke伪指令 invoke是调用WinAPI的伪指令 把上一个helloworld对话框编译并连接成hello.exe然后用OD打开得到下图

前文说过ML.EXE编译invoke时会把invoke的参数PUSH入栈和一个CALL,在代码段中只有两个invoke指令

本文通过反汇编helloworld程序来探讨invoke伪指令在Win32 API调用中的作用。invoke会将参数PUSH入栈,然后进行CALL。以MessageBox和ExitProcess为例,详细展示了invoke如何在OD调试器中工作,阐述了参数入栈的顺序及函数调用过程。

本文通过反汇编helloworld程序来探讨invoke伪指令在Win32 API调用中的作用。invoke会将参数PUSH入栈,然后进行CALL。以MessageBox和ExitProcess为例,详细展示了invoke如何在OD调试器中工作,阐述了参数入栈的顺序及函数调用过程。

通过反汇编helloworld对话框来看invoke伪指令 invoke是调用WinAPI的伪指令 把上一个helloworld对话框编译并连接成hello.exe然后用OD打开得到下图

前文说过ML.EXE编译invoke时会把invoke的参数PUSH入栈和一个CALL,在代码段中只有两个invoke指令

2648

2648

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?