又接着前面在看关于“mirrors”的资料,看到“push mirroring”的时候,需要一些公、私钥之类的配置。虽然暑假的时候工作室布置过一次相关的学习任务,但是当时没怎么深入了解,想趁这个时间把SSH,

数字签证

,

公私钥非对称加密

这些概念和原理给搞明白!

下面记录了我觉得比较合适的学习顺序(均来自网络),循序渐进

1. 《SSH简介及公钥、私钥的基本概念》 CSDN博客园qimiguang

【传送门 http://blog.csdn.net/qimiguang/article/details/17427331 】

【Key Point】

【传送门 http://www.ruanyifeng.com/blog/2011/12/ssh_remote_login.html 】

【 Key Point】

【传送门 http://zh.wikipedia.org/wiki/中间人攻击 】

【 Key Point】

4. 公钥和私钥有那么复杂吗? 红黑联盟AndyDHU

【传送门 http://www.2cto.com/Article/201205/131121.html 】

【 Key Point】

【传送门 http://www.ruanyifeng.com/blog/2011/08/what_is_a_digital_signature.html 】

下面记录了我觉得比较合适的学习顺序(均来自网络),循序渐进

1. 《SSH简介及公钥、私钥的基本概念》 CSDN博客园qimiguang

【传送门 http://blog.csdn.net/qimiguang/article/details/17427331 】

【Key Point】

》公钥和私钥成对出现

》公开的密钥叫公钥,只有自己知道的叫私钥

》用公钥加密的数据只有对应的私钥可以解密 ,同样用私钥加密的数据只有对应的公钥可以解密

》 如果可以用公钥解密,则必然是对应的私钥加的密,如果可以用私钥解密,则必然是对应的公钥加的密2. 《SSH原理与运用》 阮一峰同学的网络日志

【传送门 http://www.ruanyifeng.com/blog/2011/12/ssh_remote_login.html 】

【 Key Point】

SSH登陆的整个过程是这样的:(1)远程主机收到用户的登录请求,把自己的公钥发给用户。(2)用户使用这个公钥,将登录密码加密后,发送回来。(3)远程主机用自己的私钥,解密登录密码,如果密码正确,就同意用户登录。

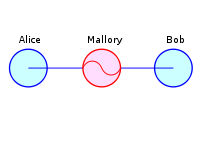

这个过程本身是安全的,但是实施的时候存在一个风险:如果有人截获了登录请求,然后冒充远程主机,将伪造的公钥发给用户,那么用户很难辨别真伪。这种风险就是所谓的“中间人攻击”(MITM)。3. 中间人攻击 维基百科

【传送门 http://zh.wikipedia.org/wiki/中间人攻击 】

【 Key Point】

<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<< 中场休息 >>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>Plot -> 攻击示例部分

你是不是对以上的基本概念和机制实现流程有了一个大致的了解呢~yep~ 放松15秒,再回过头会不会多少又感觉到虽然知道了一些最基础的概念,但是什么时候用公钥,什么时候用私钥以及数字证书是干嘛的还有些模糊混淆?没事儿,下面我们来思考一下为什么加密要用公钥而签名要用私钥,接下来的这个webpage会有助于帮大家理解这些<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<<< 中场休息结束 >>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>>

4. 公钥和私钥有那么复杂吗? 红黑联盟AndyDHU

【传送门 http://www.2cto.com/Article/201205/131121.html 】

【 Key Point】

现在想明白为什么了吧!5. 数字签名是什么? 阮一峰同学的网络日志

【传送门 http://www.ruanyifeng.com/blog/2011/08/what_is_a_digital_signature.html 】

阮老师的这篇科普文是翻译自国外的一篇文章,根据我的读后感推荐大家先读原文,再看阮老师的翻译(因为部分翻译和原文有出入,直接看原文比较好懂)

【附原文链接地址 戳 -> What is a Digital Signature? 】

===================================>我是华丽的分割线<=========================================

到此为止,这部分的学习可以暂告一段落,后面就是具体的实战环节了,敬请期待!

1751

1751

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?