AWS Single Sign-On

什么是 SSO?

单点登录(SSO)是一种身份验证解决方案,可让用户通过一次性用户身份验证登录多个应用程序和网站。鉴于当今的用户经常直接从其浏览器访问应用程序,因此组织正在优先考虑改善安全性和用户体验的访问管理策略。SSO 兼具这两方面的优点,因为一旦验证身份,用户就可以访问所有受密码保护的资源,而无需重复登录。

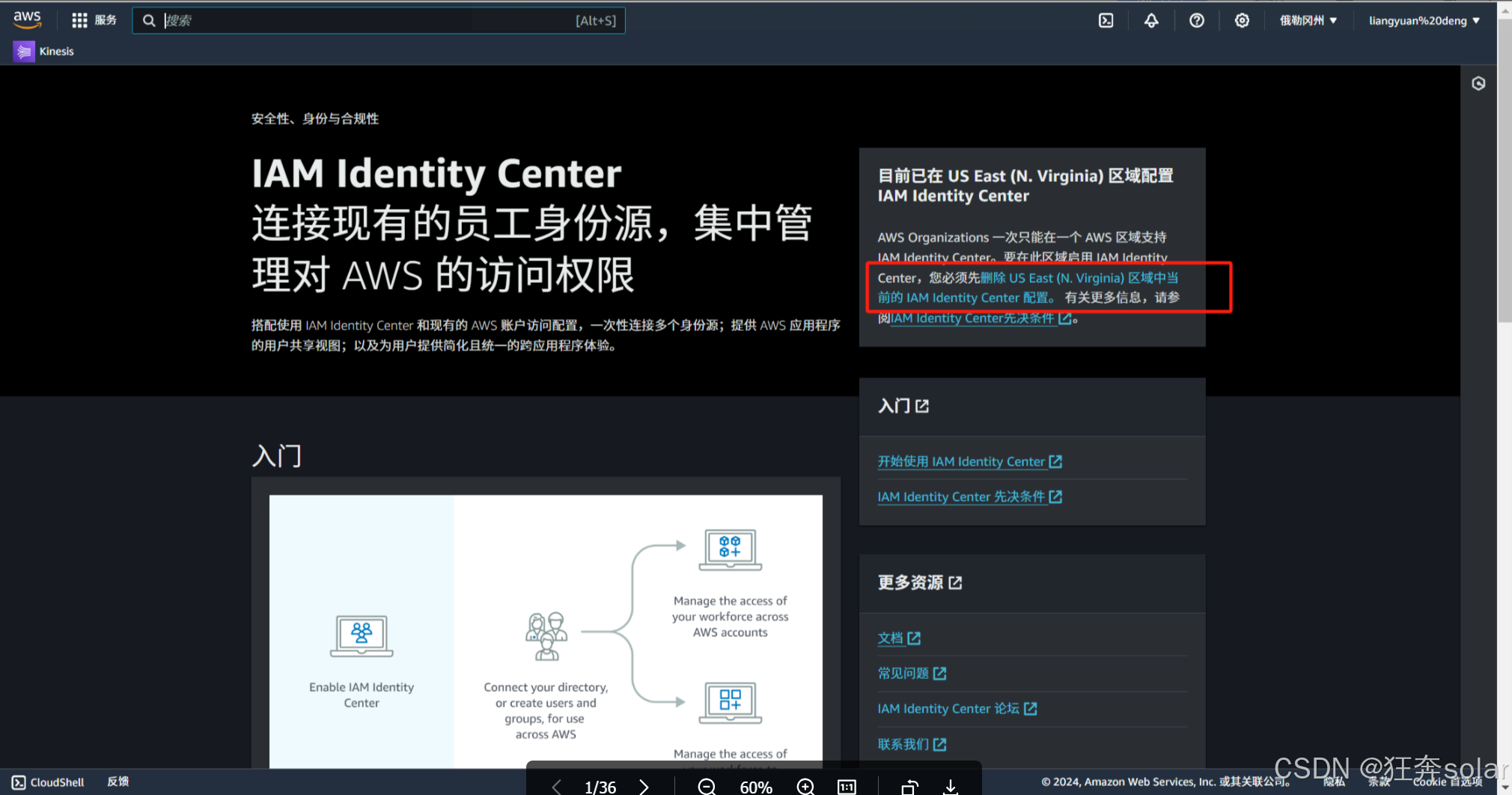

使用IAM Identity Center

需要删除其他区的IAM Identity Center

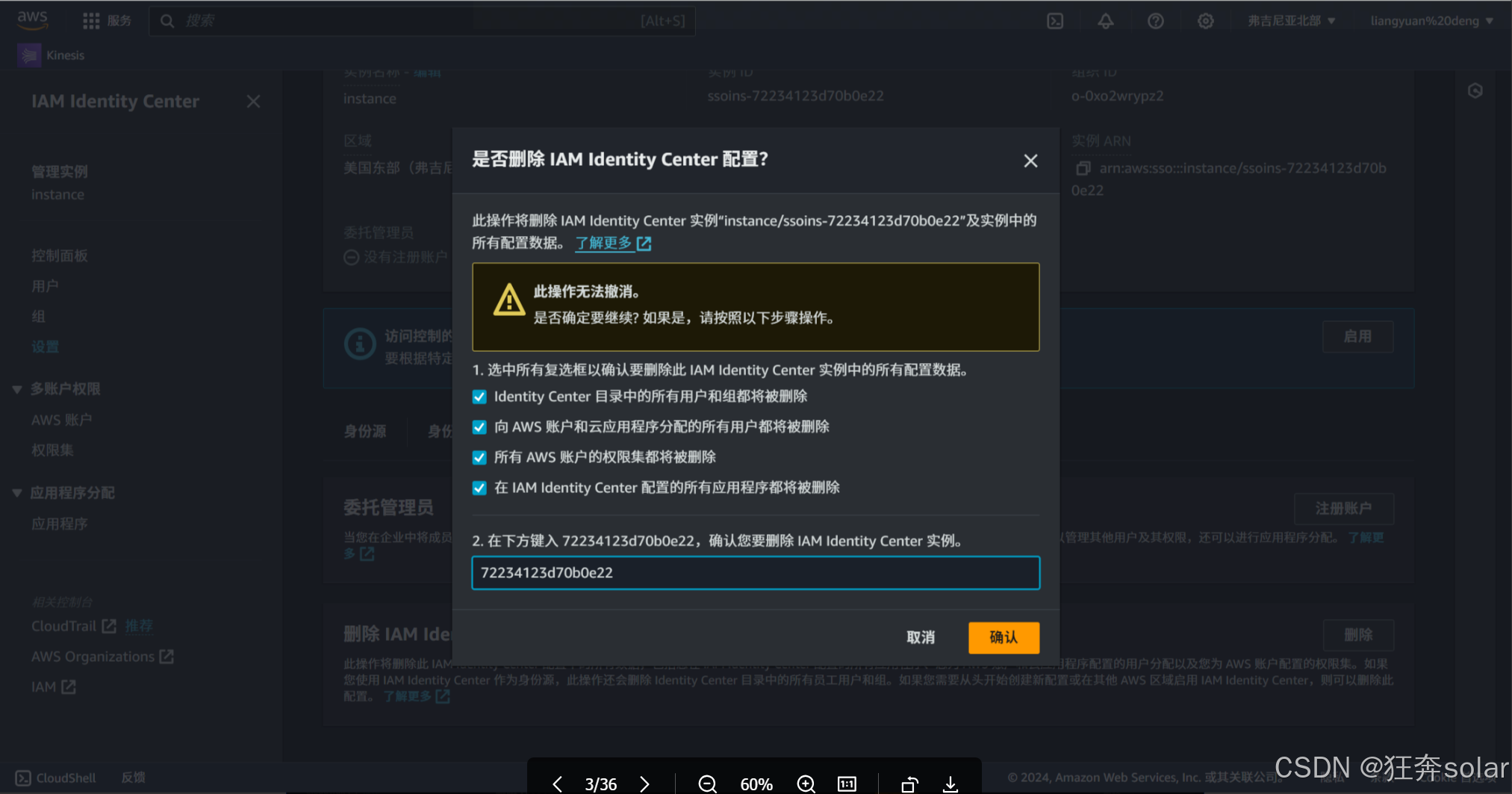

在下面位置删除IAM Identity Center

启用新的

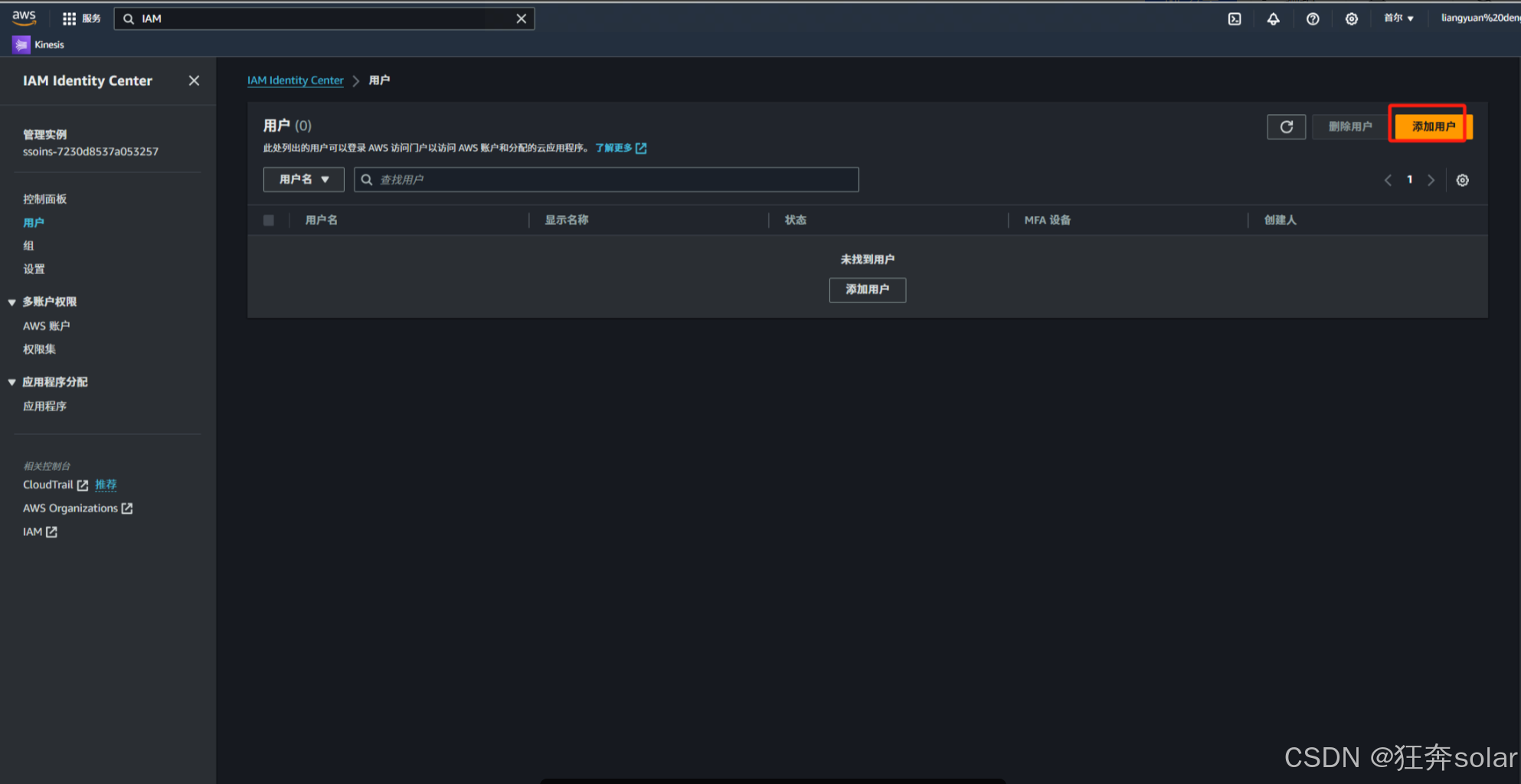

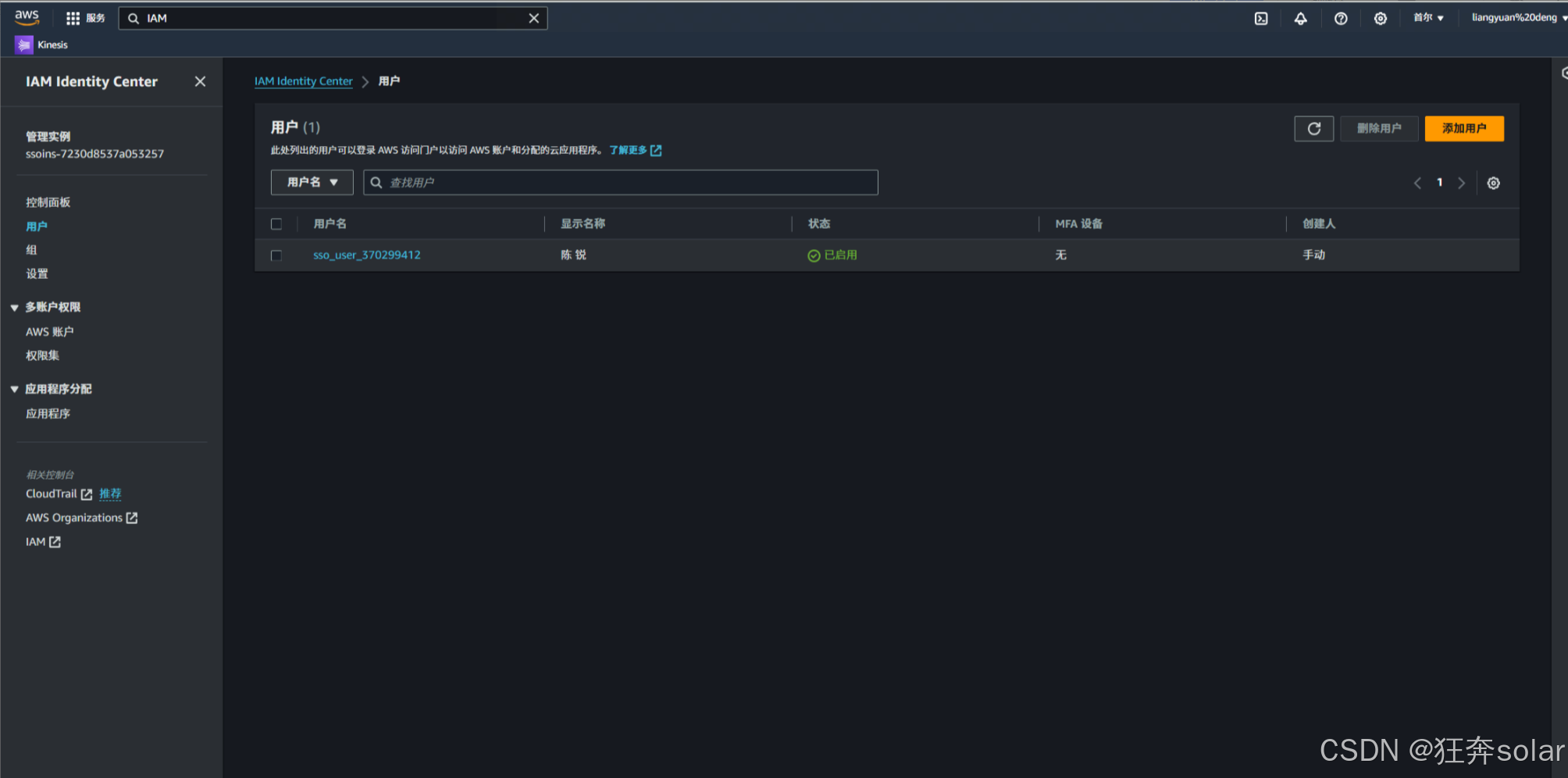

添加SSO用户用户

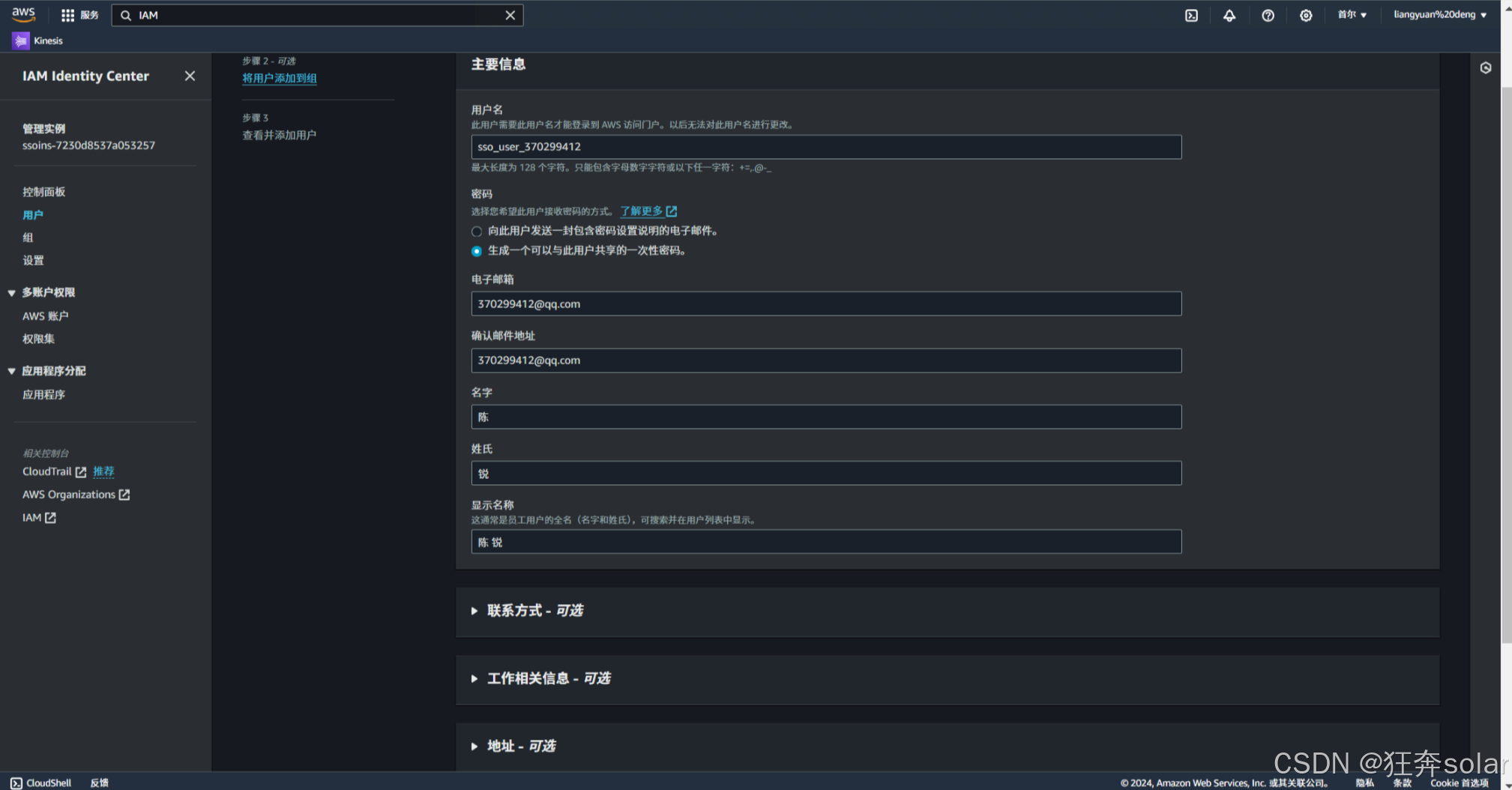

填写用户名称

跳过将用户添加到组 环节

点击按钮添加用户

| JSON |

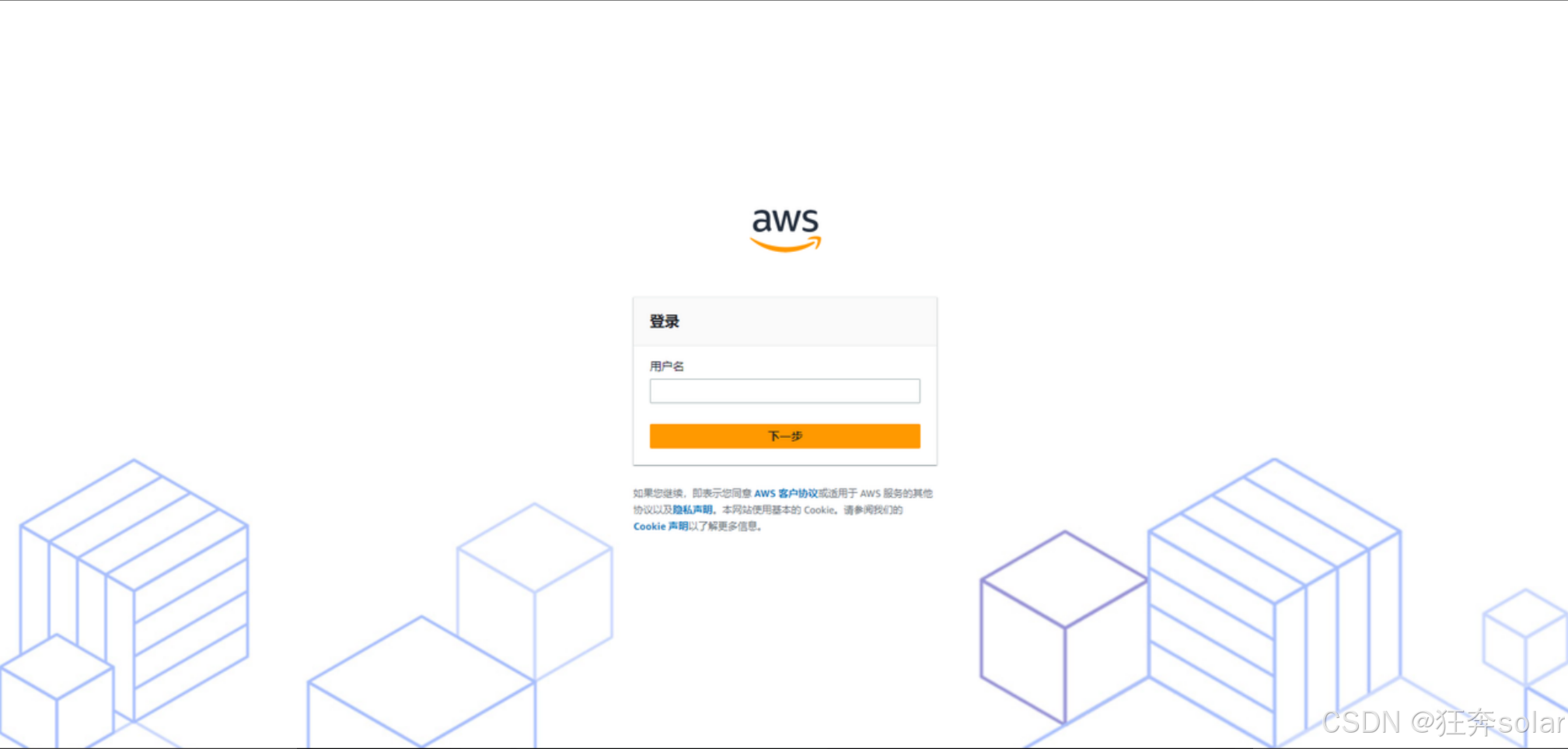

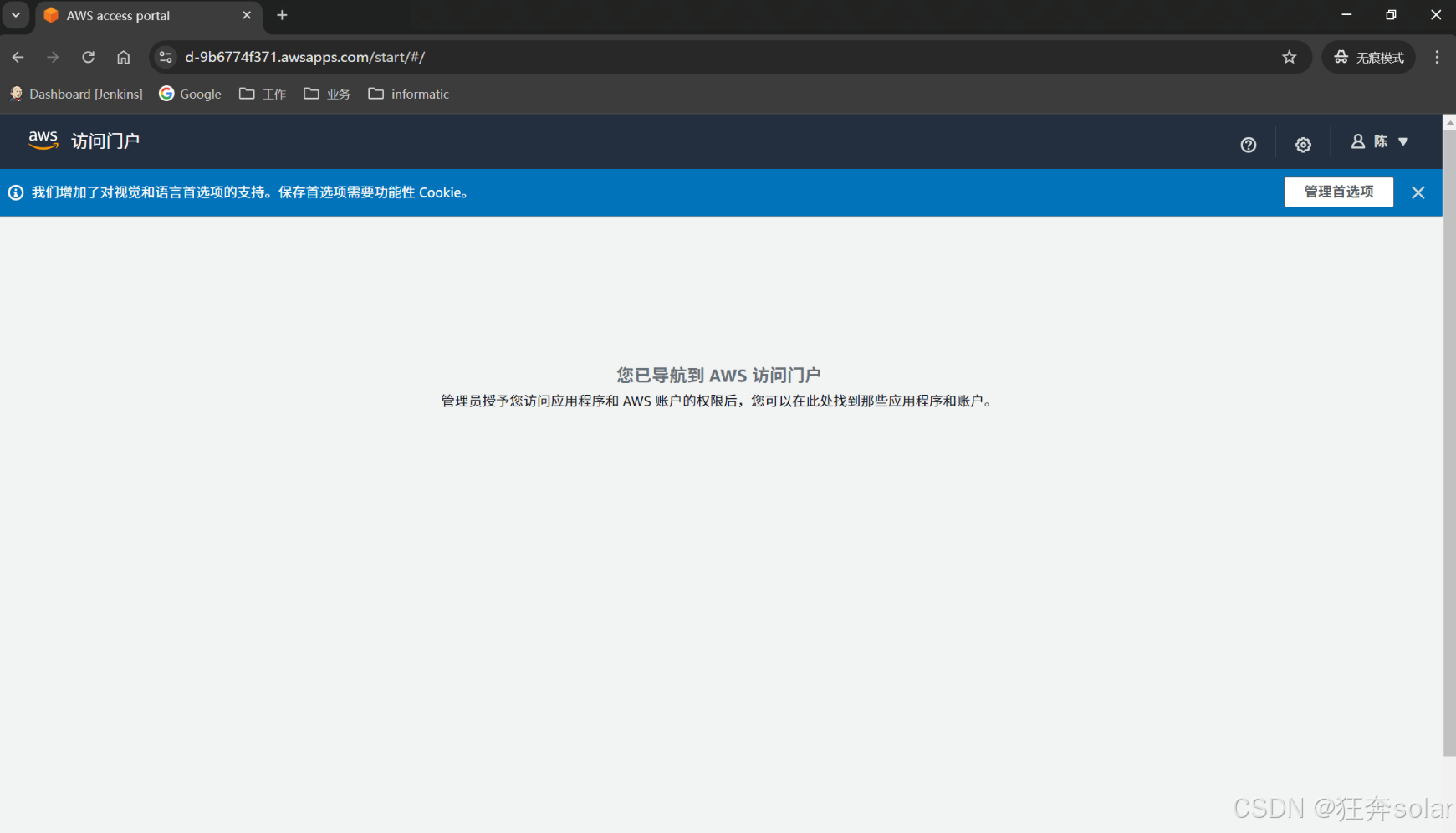

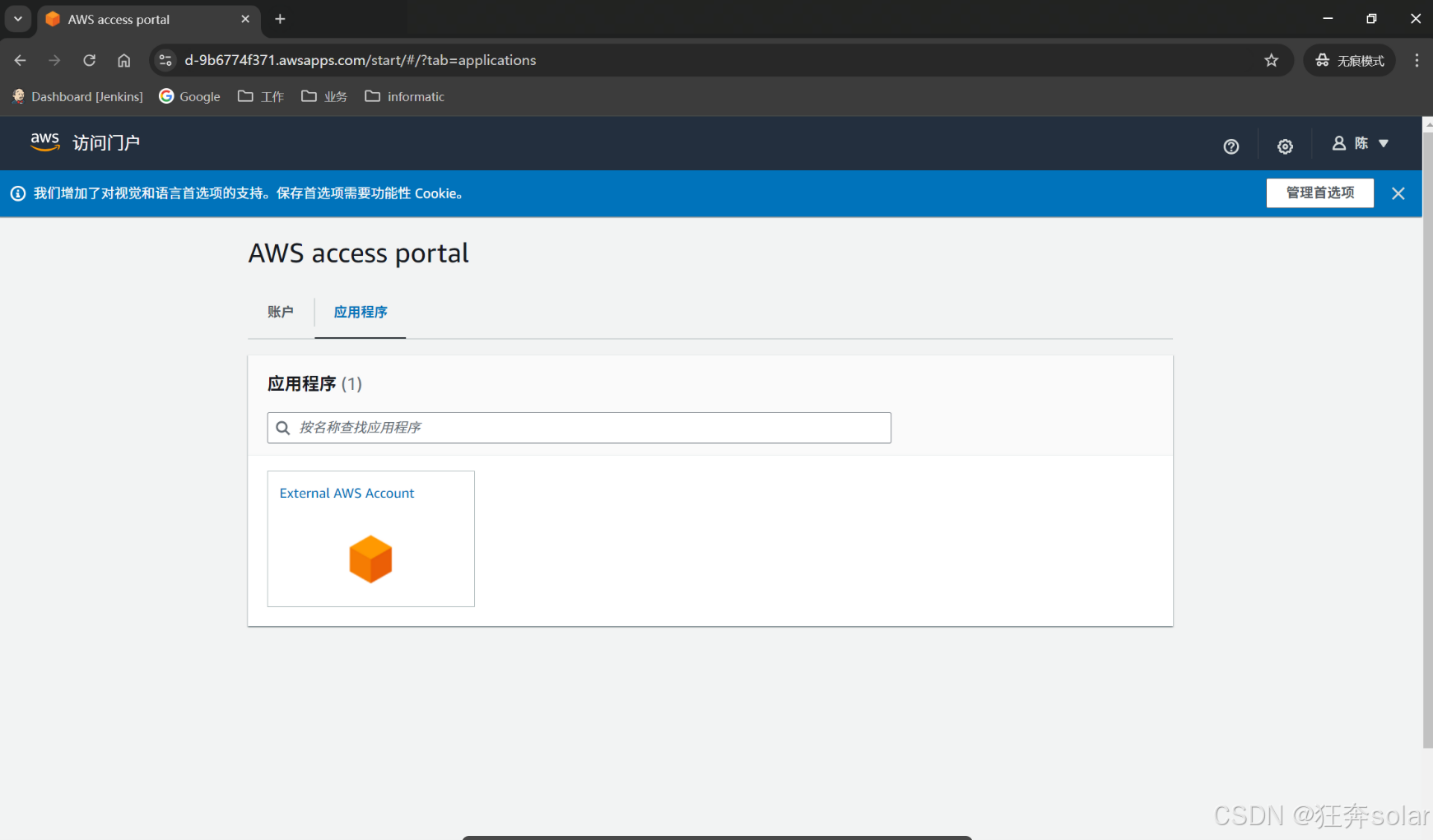

AWS 访问门户 -> 用户名/密码 登录进来以后

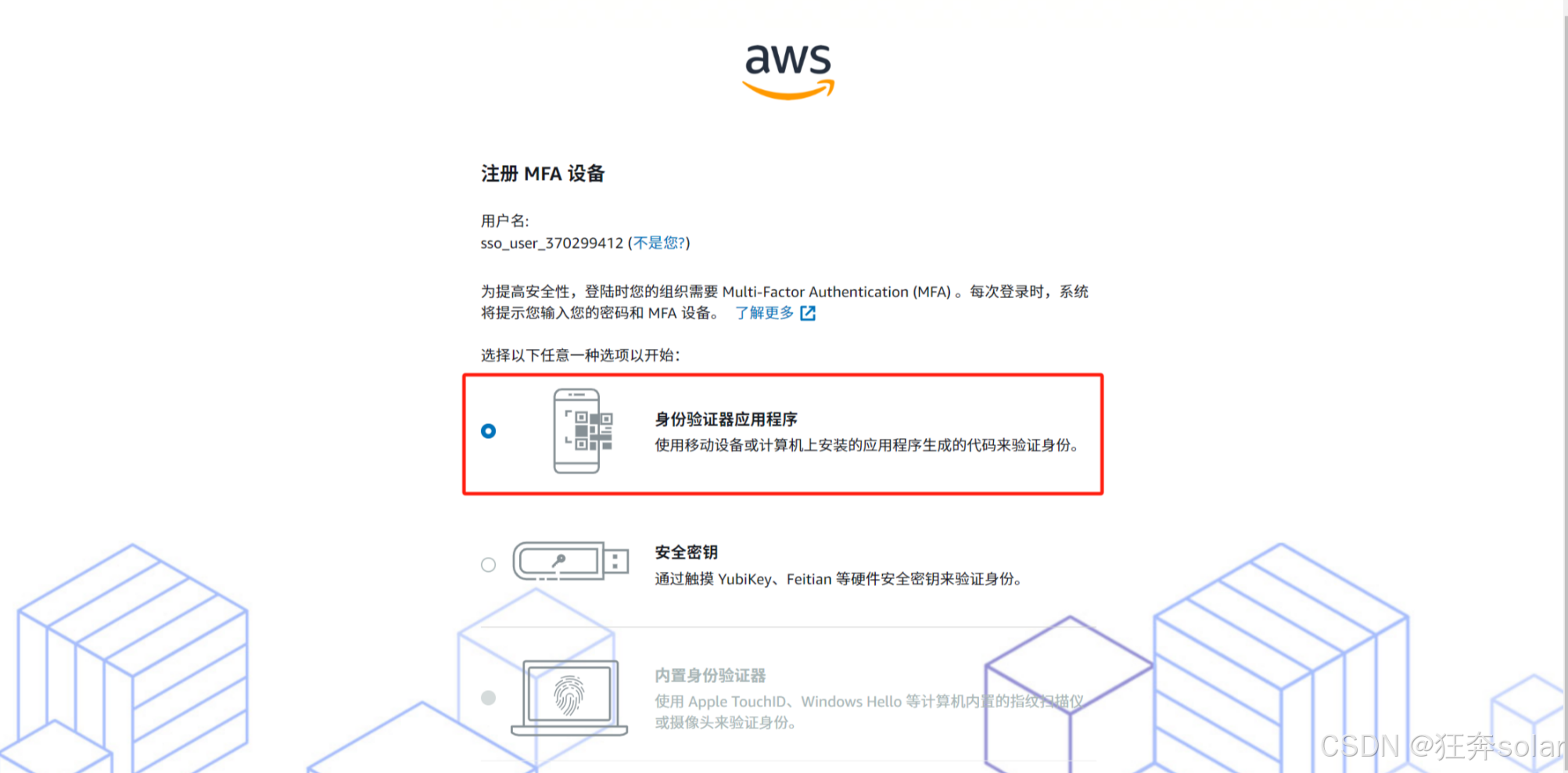

使用auth扫码添加这个用户

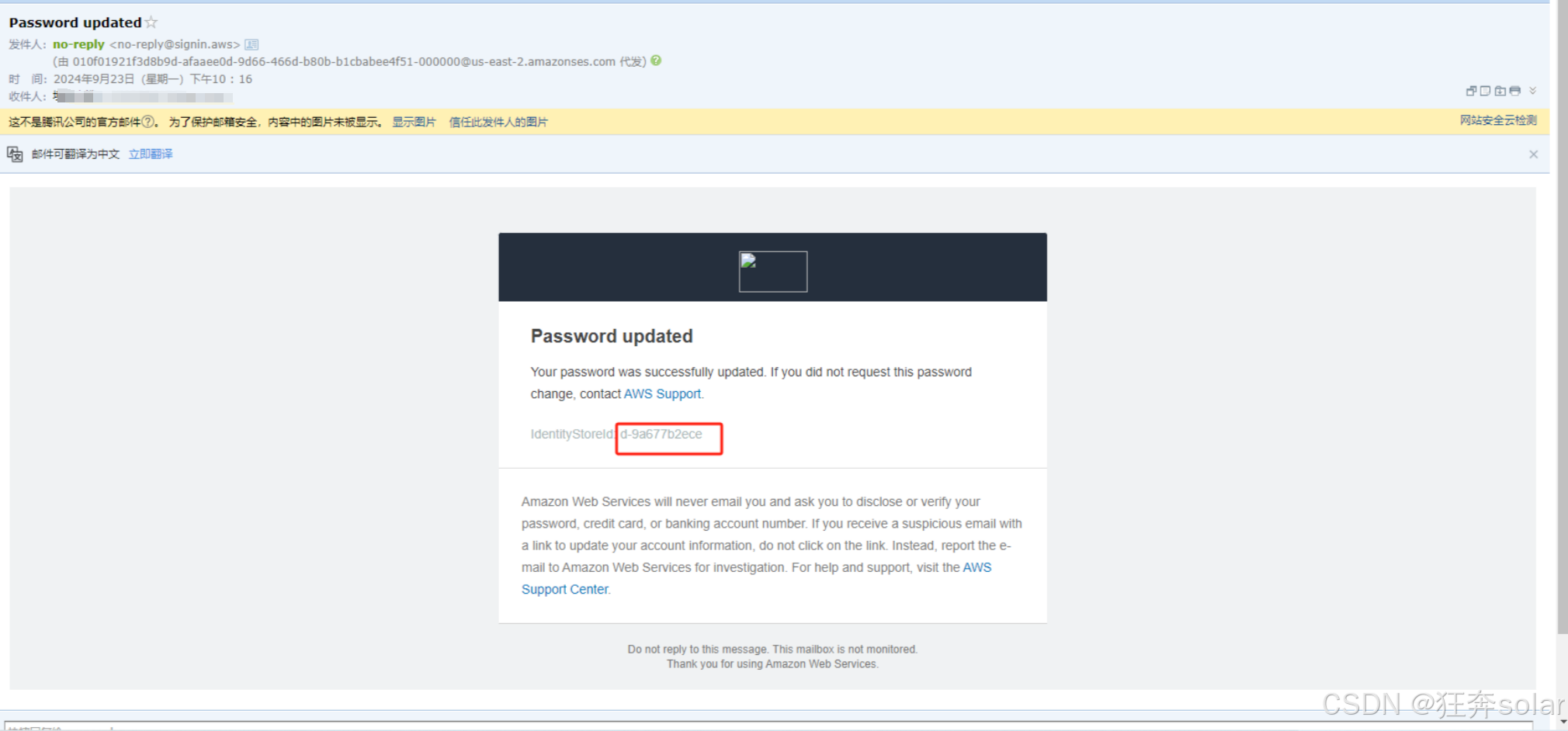

完成后,重置密码, 重定向到上面AWS 访问门户 URL: https://d-9b6774f371.awsapps.com/start

至此在IAM Identity Center上创建一个新用户完成。

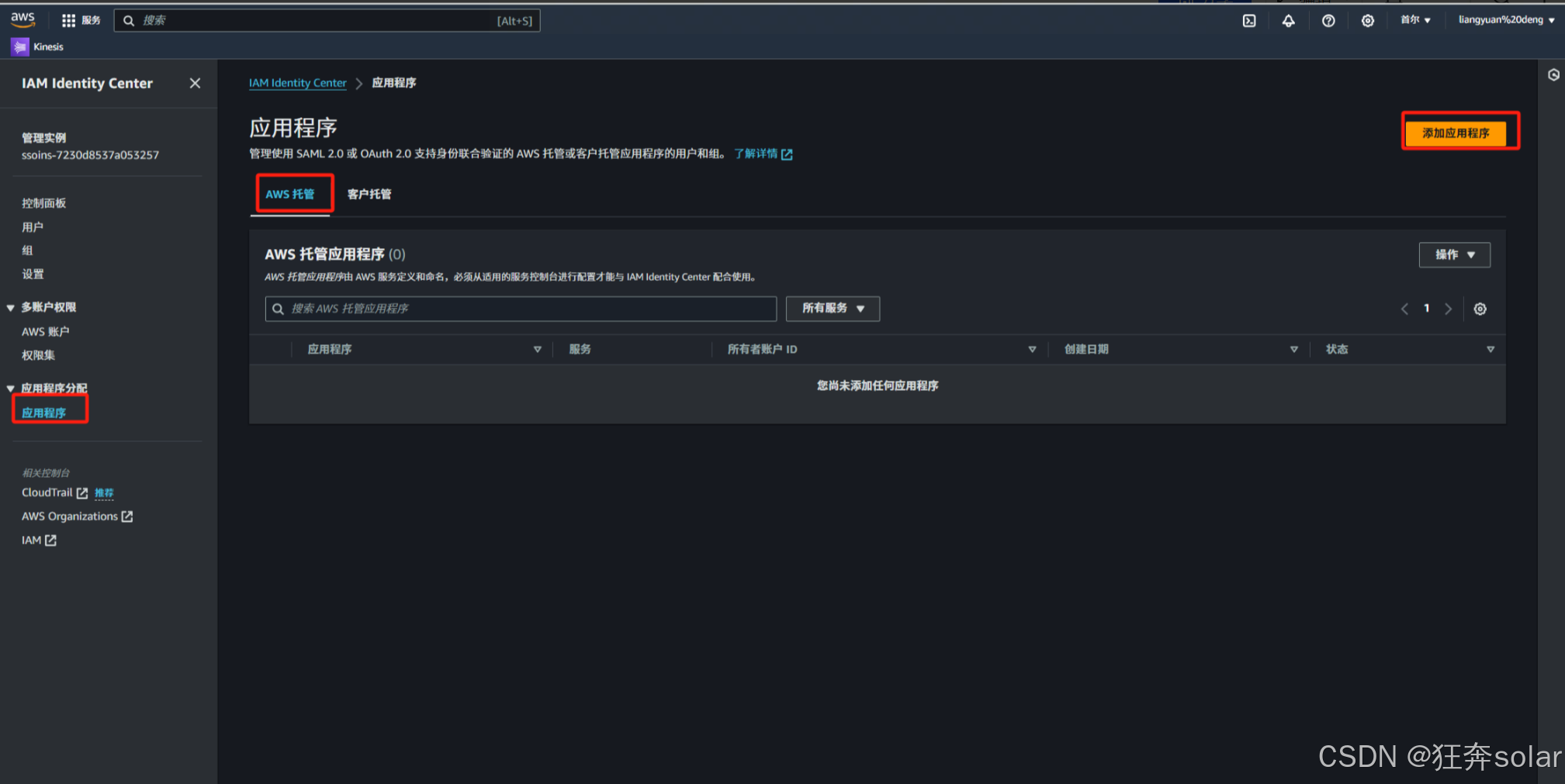

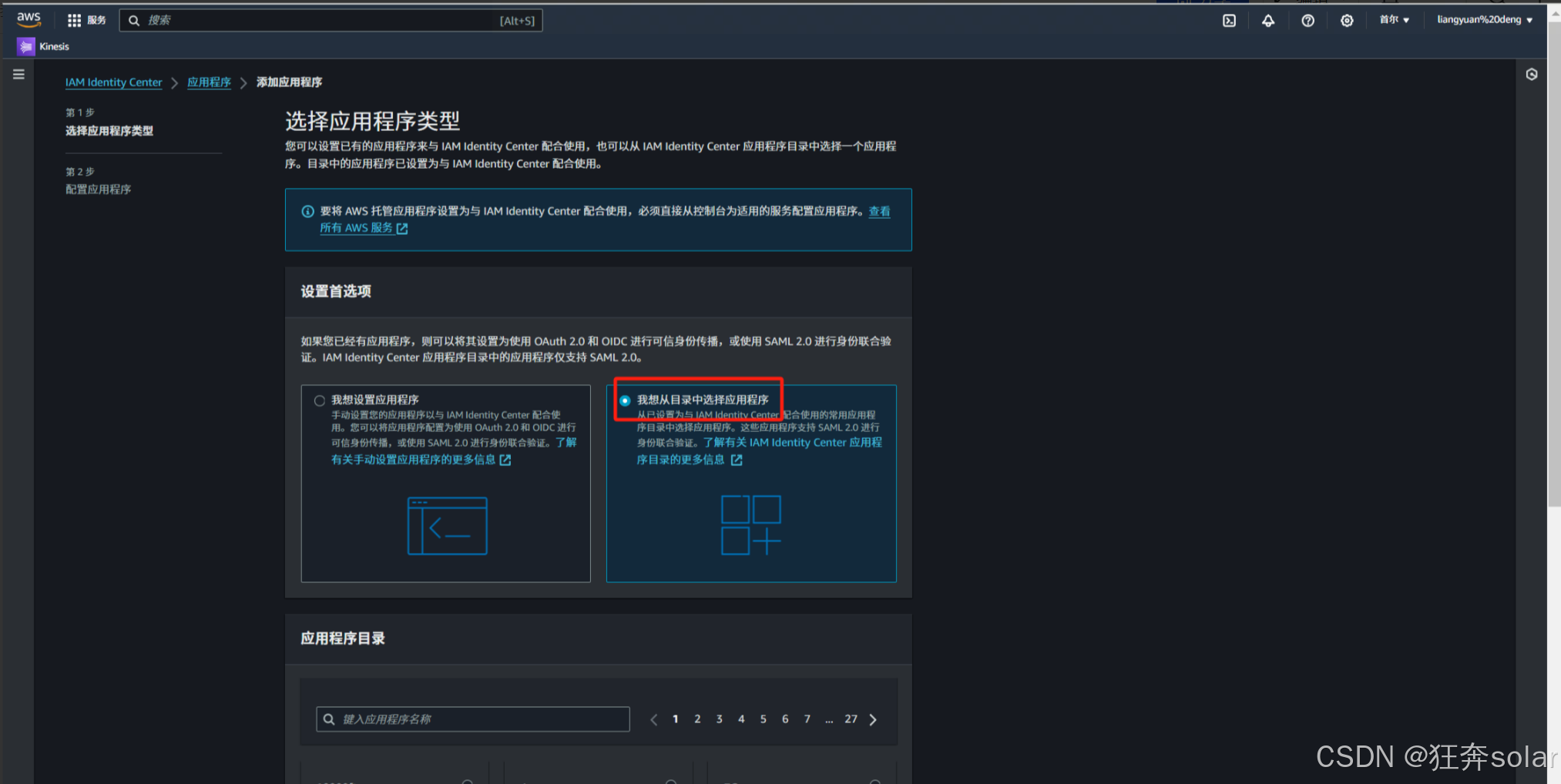

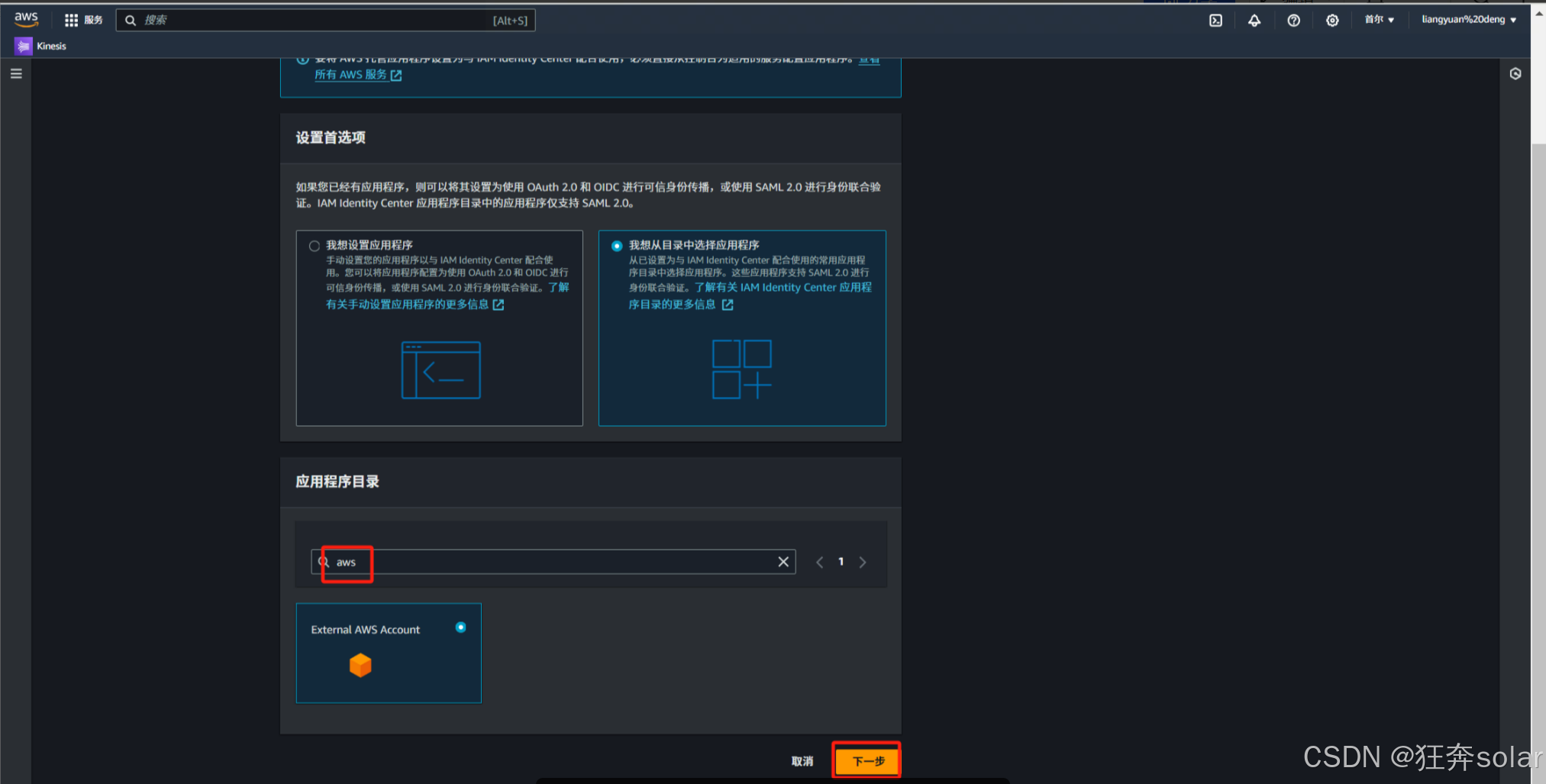

将AWS控制台作为应用添加到IAM Identity Center

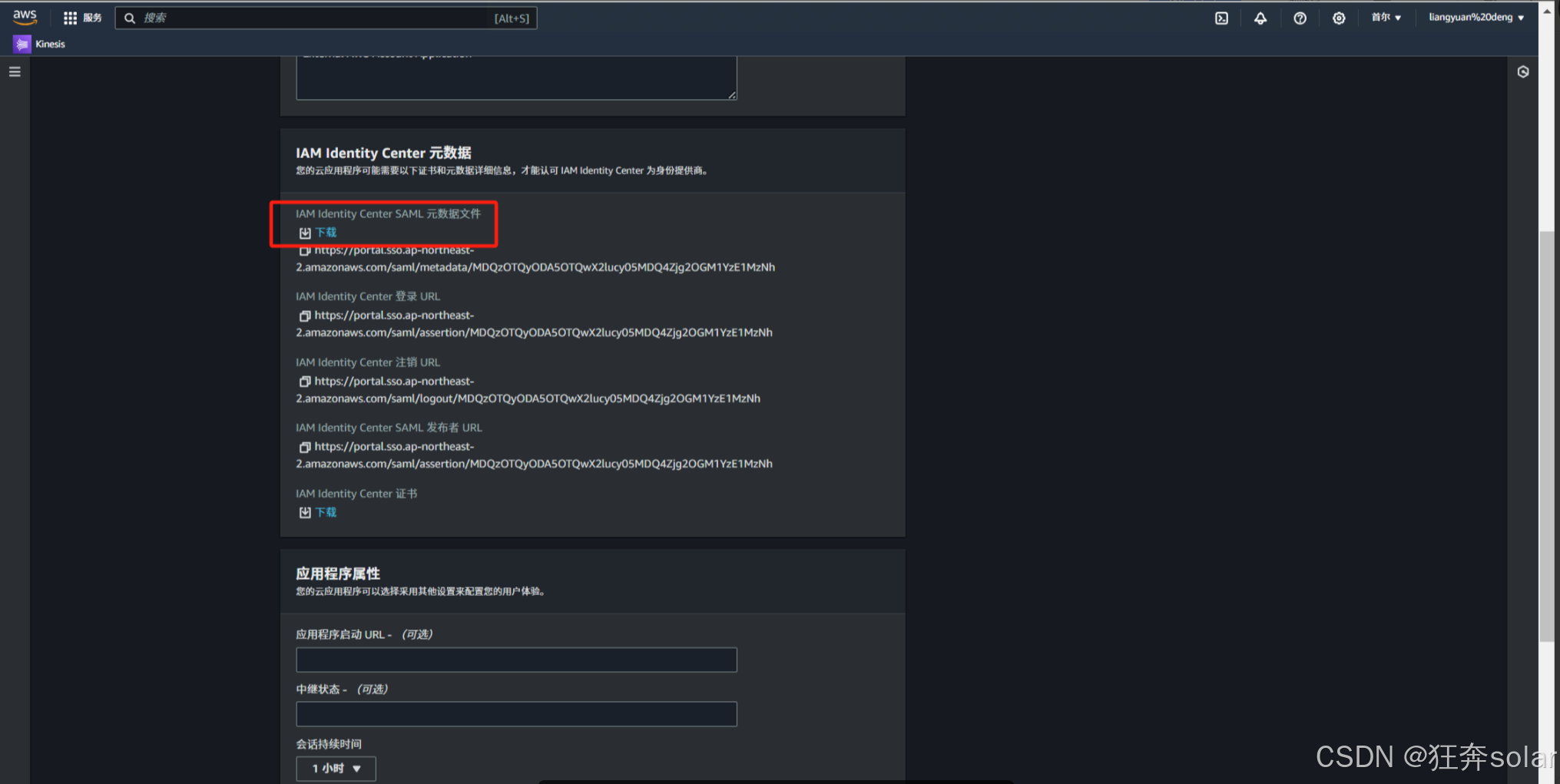

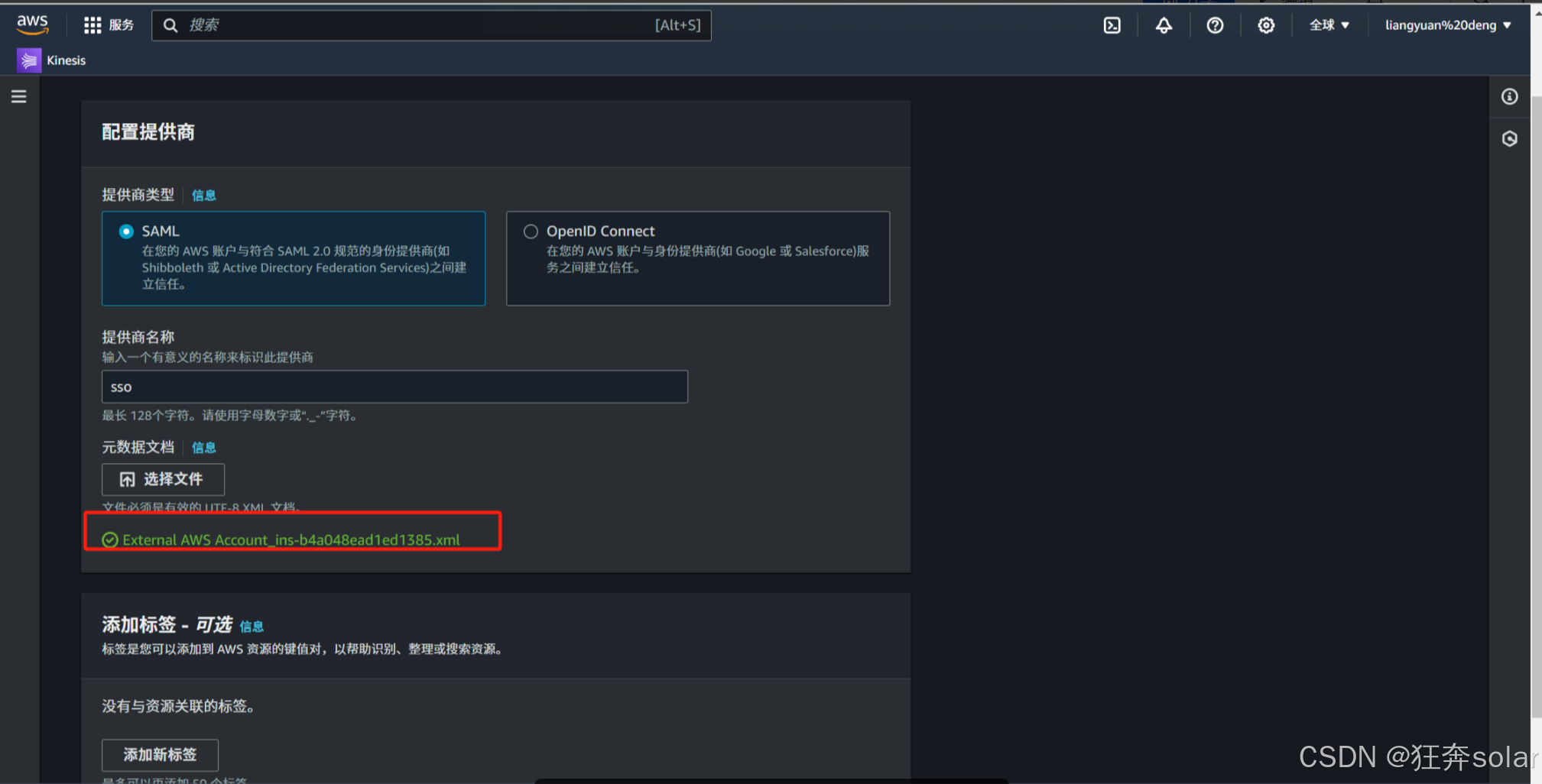

下载-IAM Identity Center SAML 元数据文件

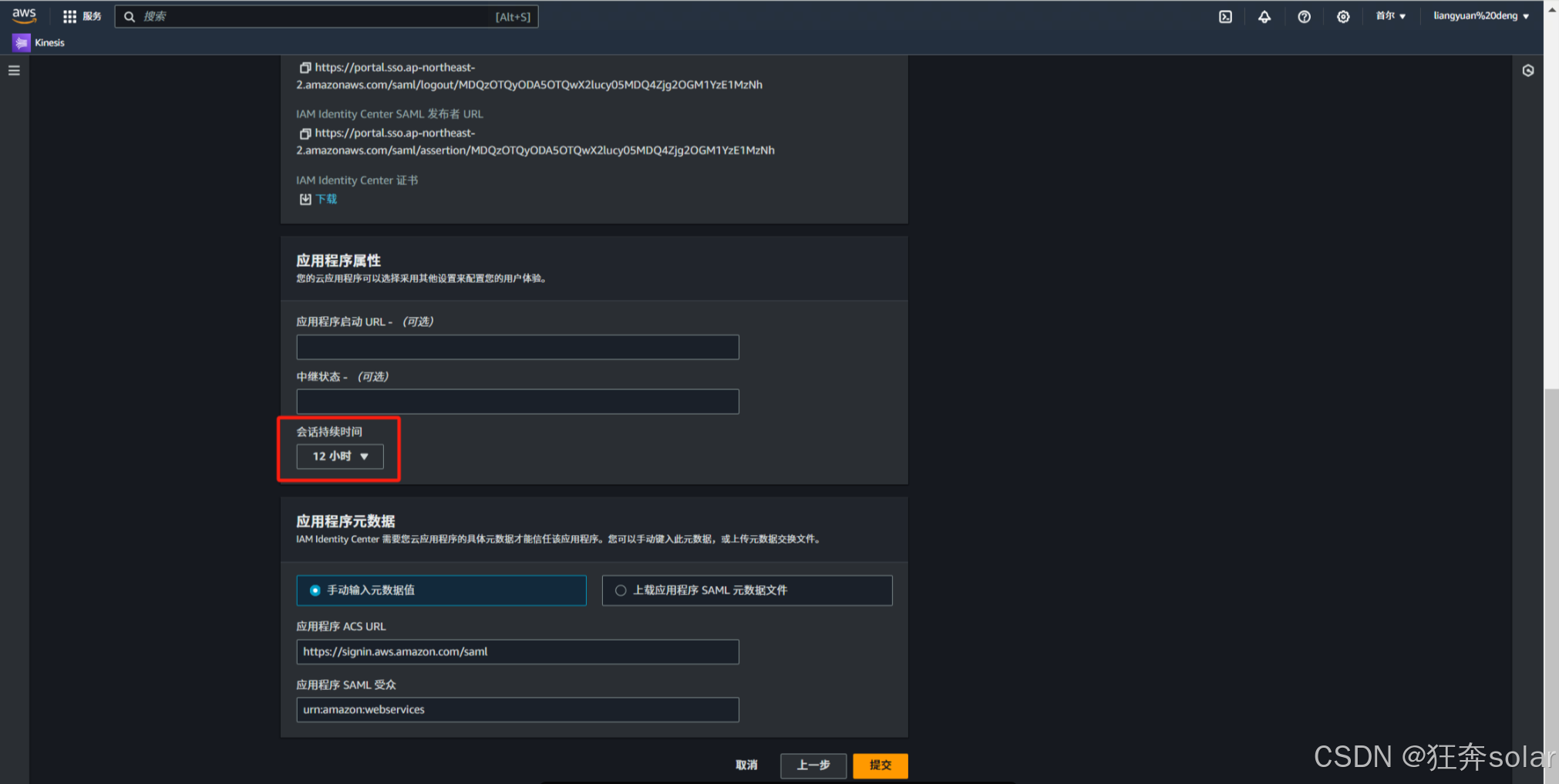

设置为12小时

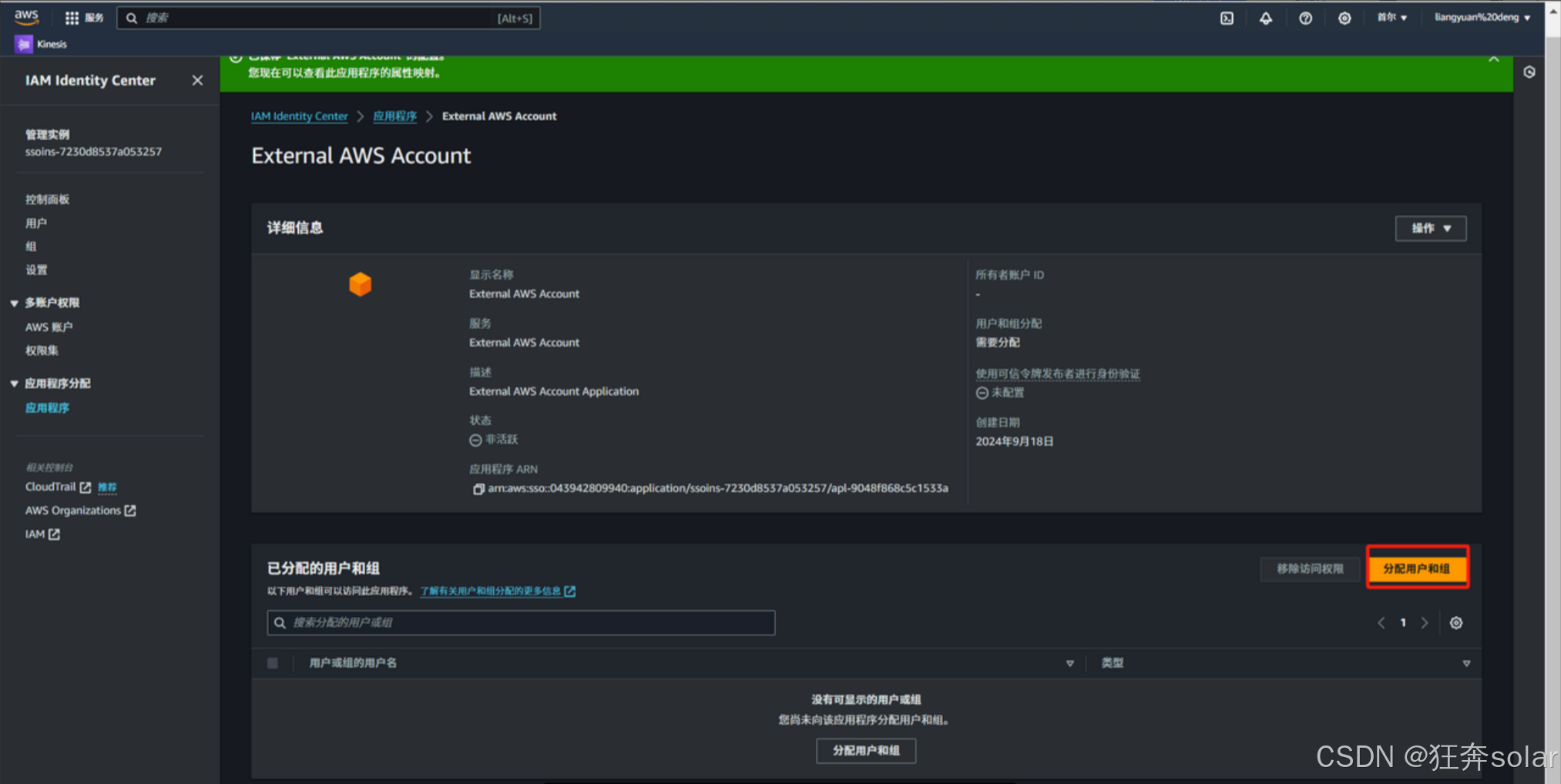

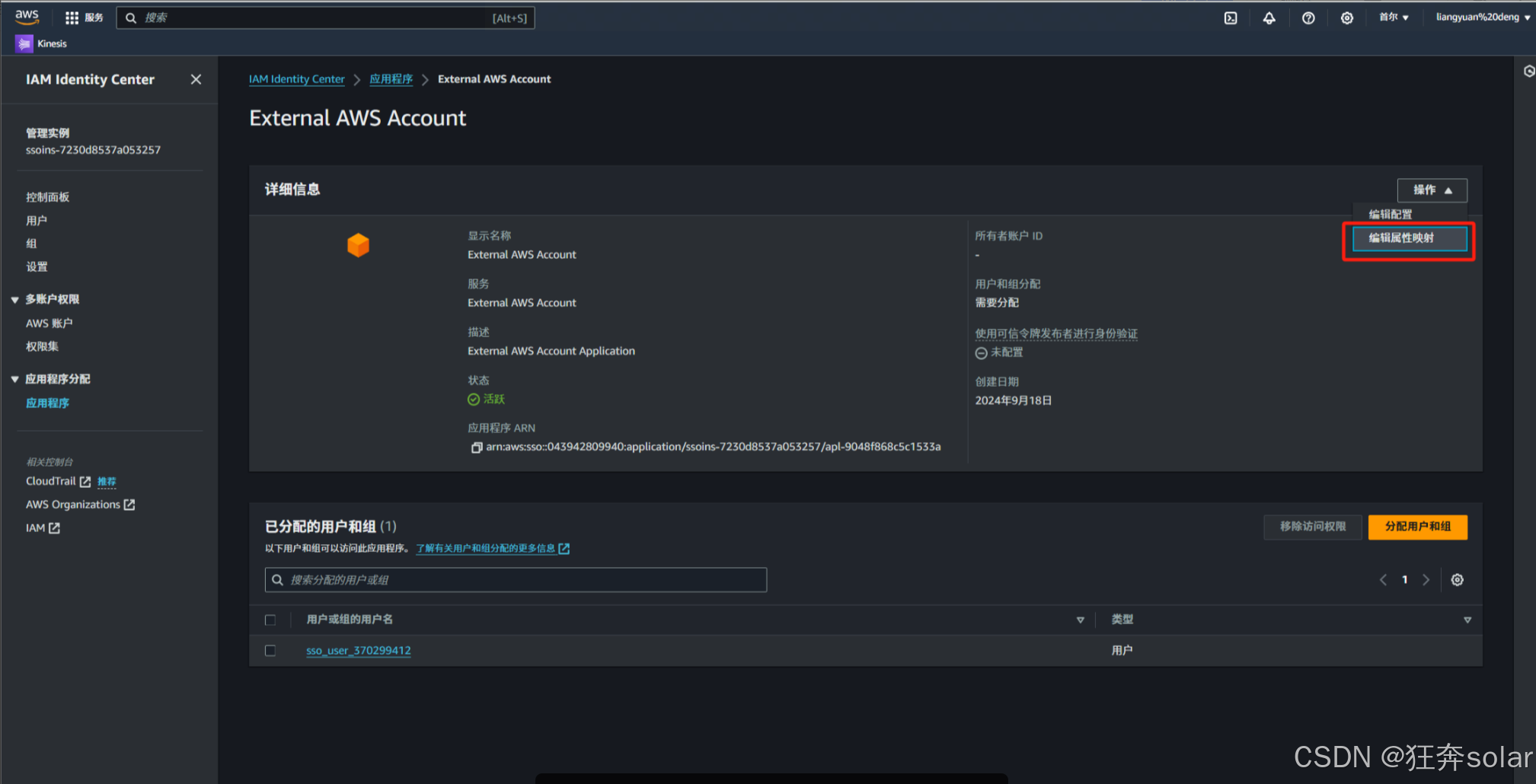

将AWS控制台作为应用分配到SSO用户

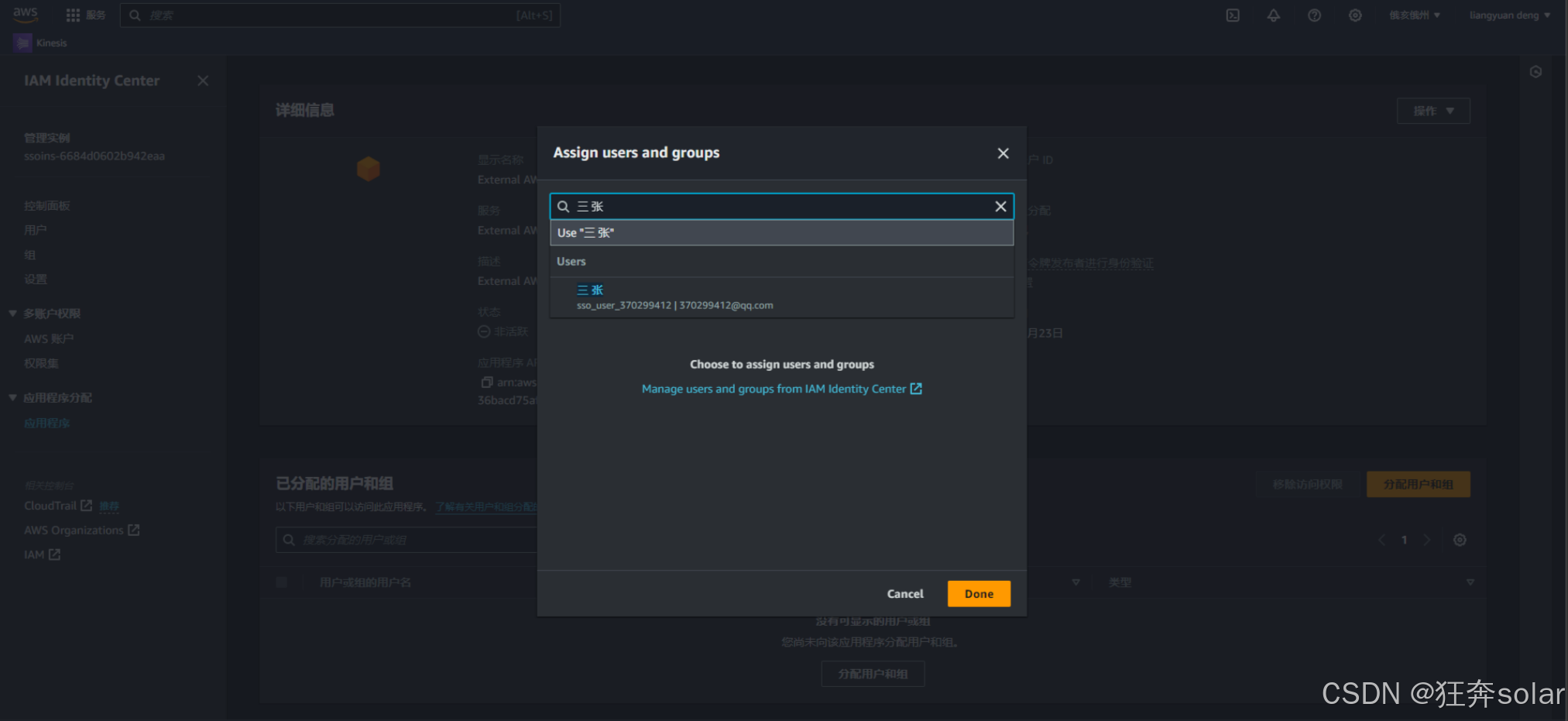

添加用户

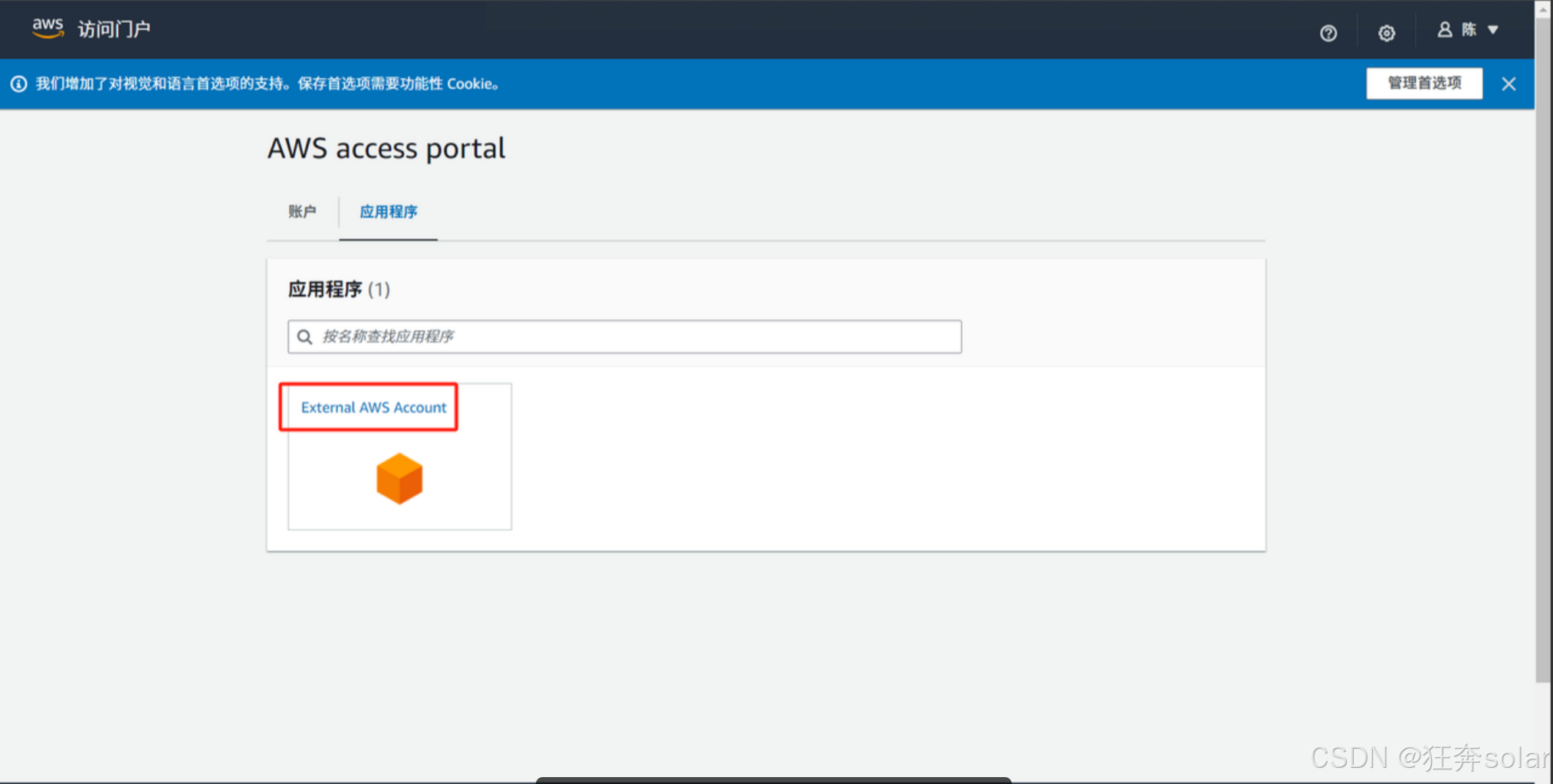

在用户界面会多出这个应用

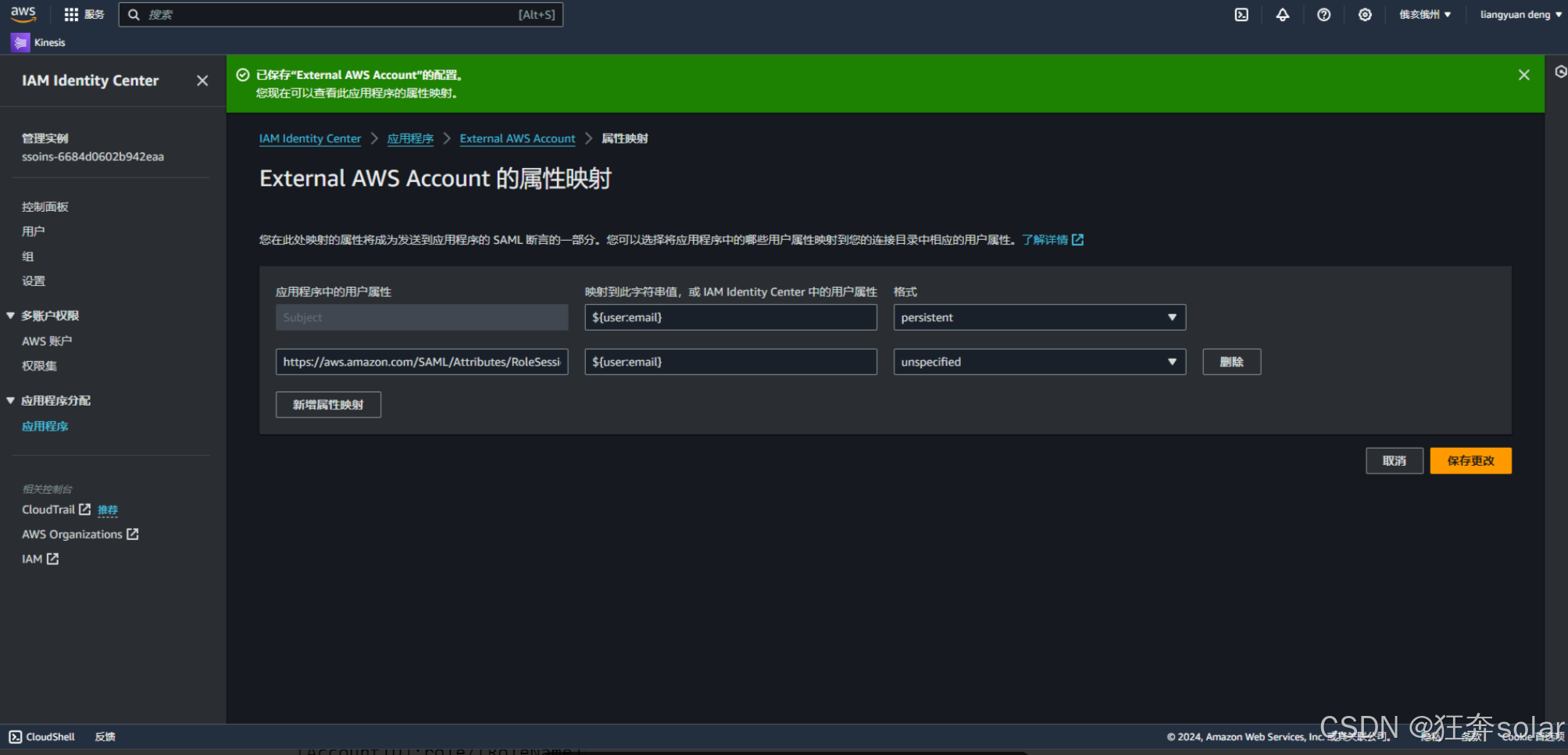

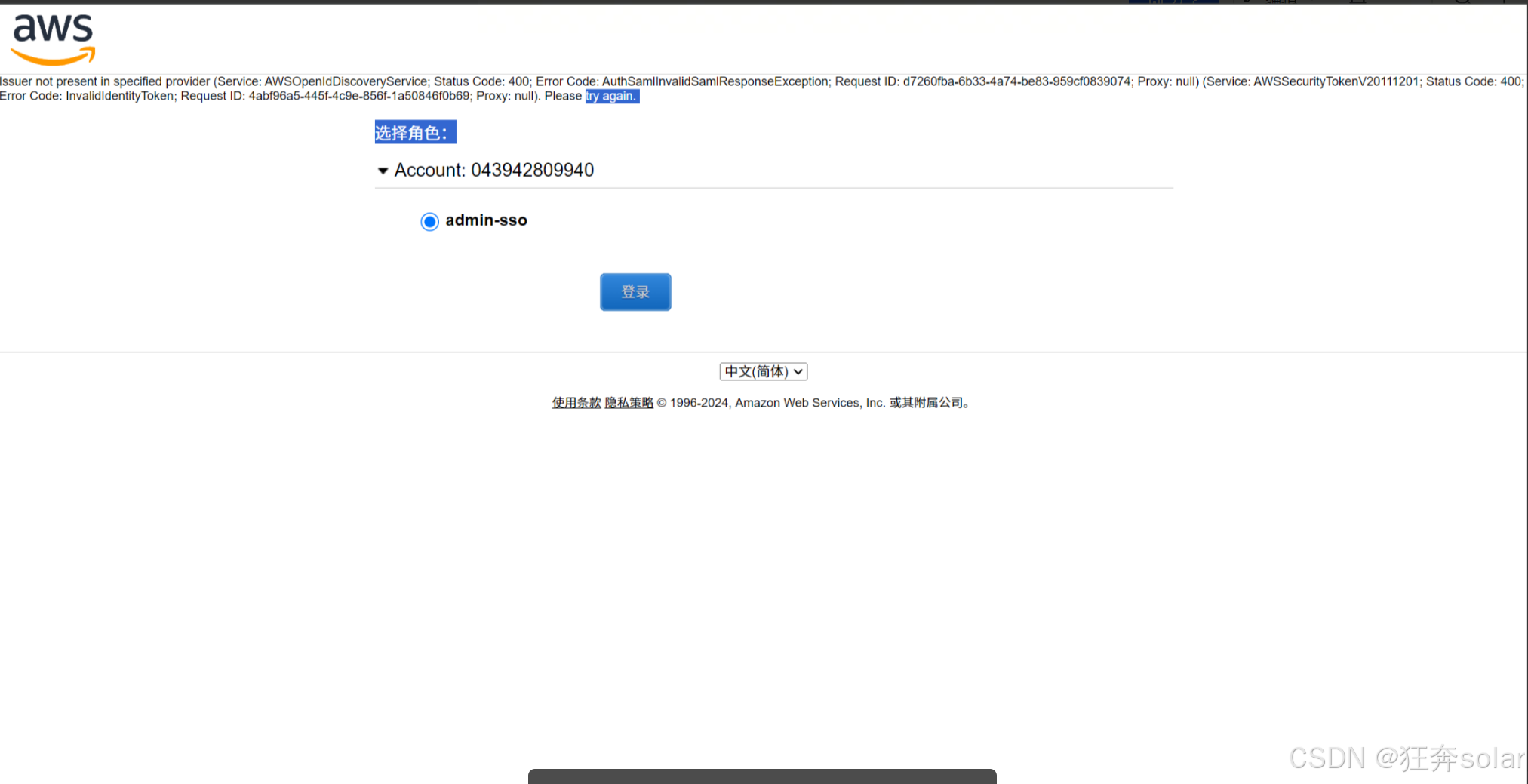

在Attribute mappings位置,点击Add按钮,添加新的一行。然后在User attribute in the application位置输入参数https://aws.amazon.com/SAML/Attributes/Role,在Maps to this string value or user attribute in IAM Identity Center值的位置输入如下信息

arn:aws:iam::[AccountID]:saml-provider/[IdentityProviderName],arn:aws:iam::[AccountID]:role/[RoleName]

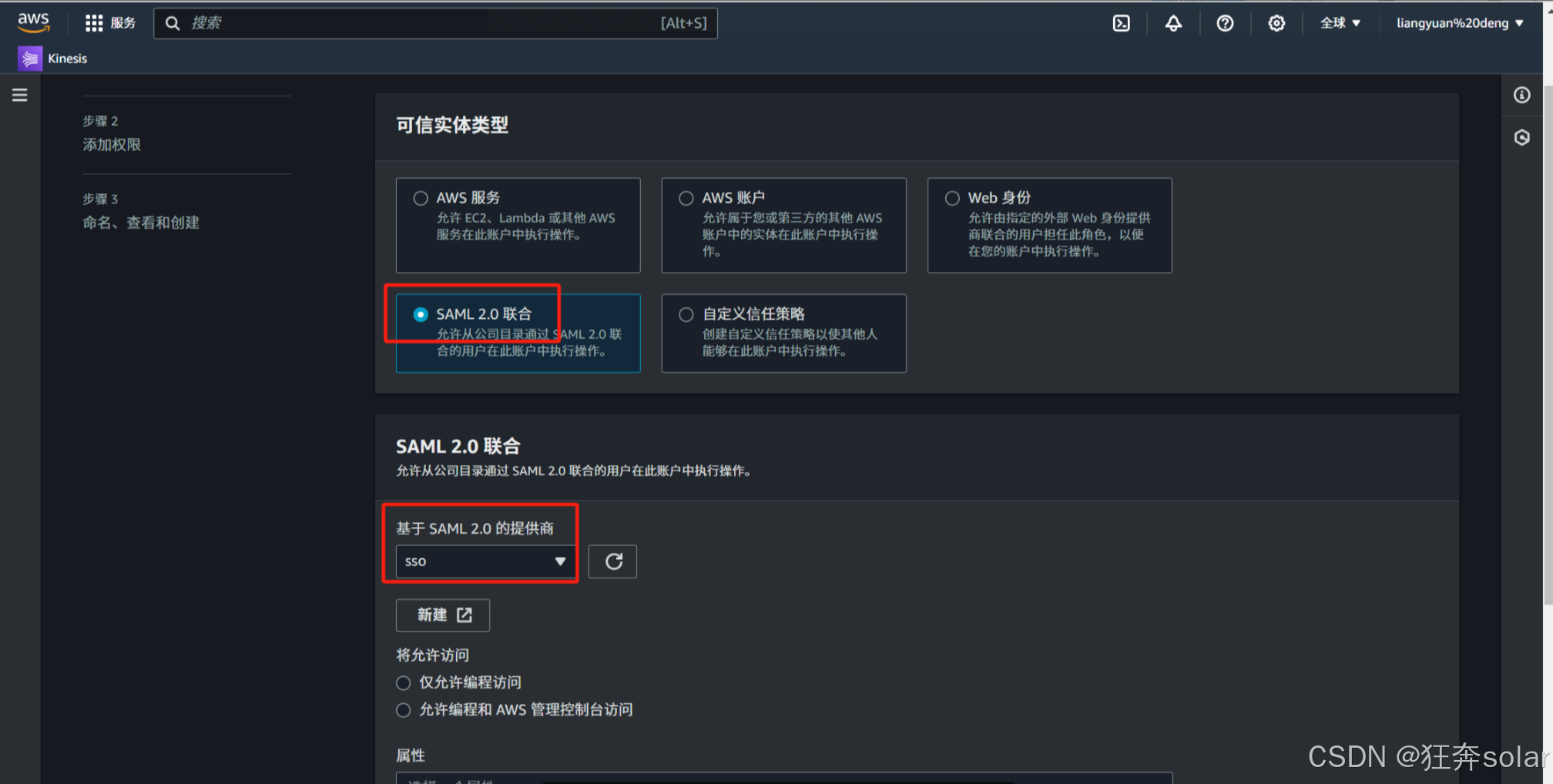

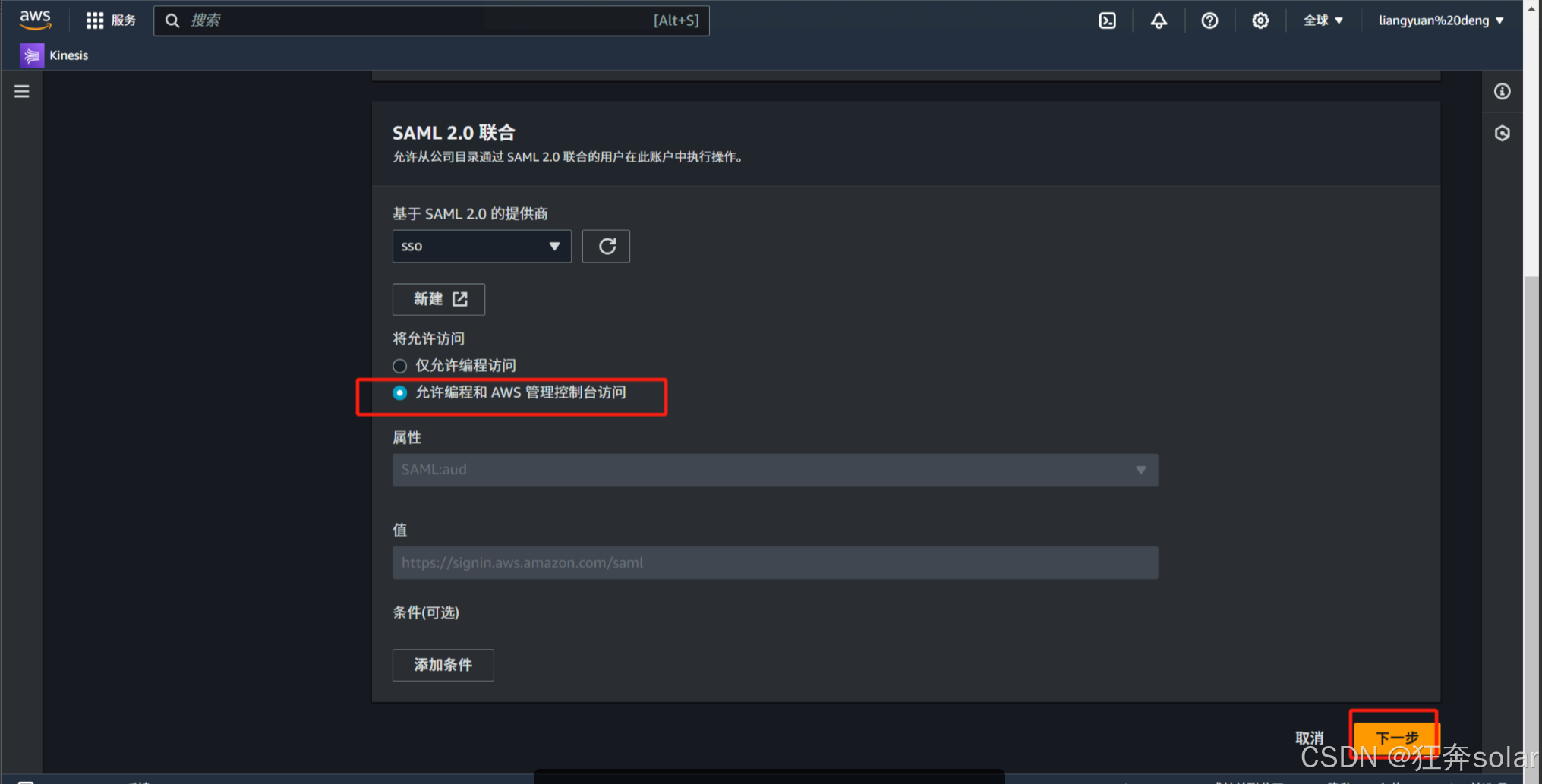

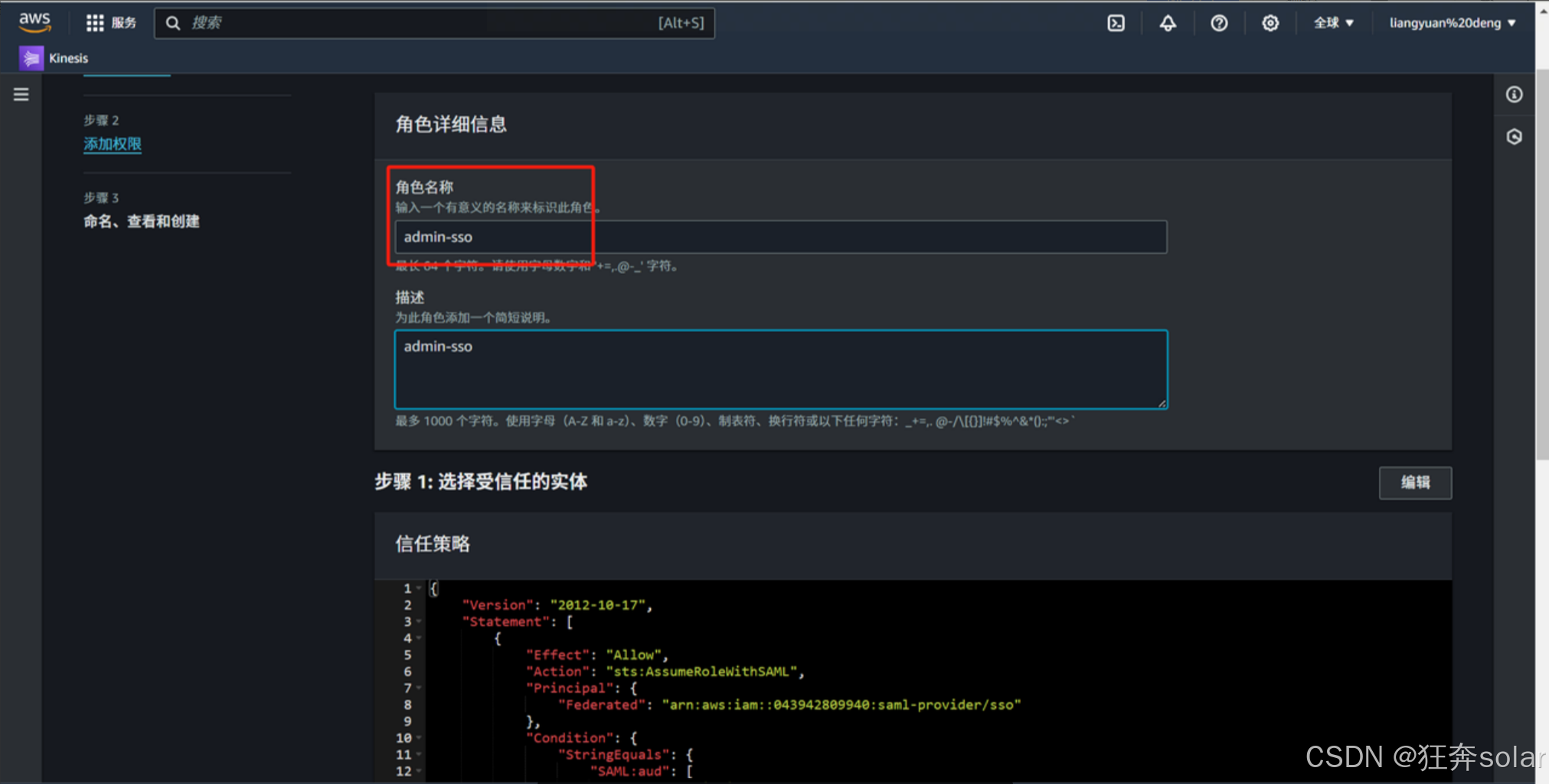

例如 [IdentityProviderName]为稍后下一步要创建的SSO名称,例如取名sso。替换[RoleName]为要分配的IAM Role的名称,例如取名admin-sso

arn:aws:iam::043942809940:saml-provider/sso,arn:aws:iam::043942809940:role/admin-sso

在这一长串中,需要替换[AccountID]为要实现单点登录的AWS账号ID。注意如果有多个AWS账号,不是输入本AWS账号,是要对接单点登录的那个账号)。替换[IdentityProviderName]为稍后下一步要创建的SSO名称,例如取名sso。替换[RoleName]为要分配的IAM Role的名称,例如取名admin-sso。如下截图。记住这两个名字,一会要使用。

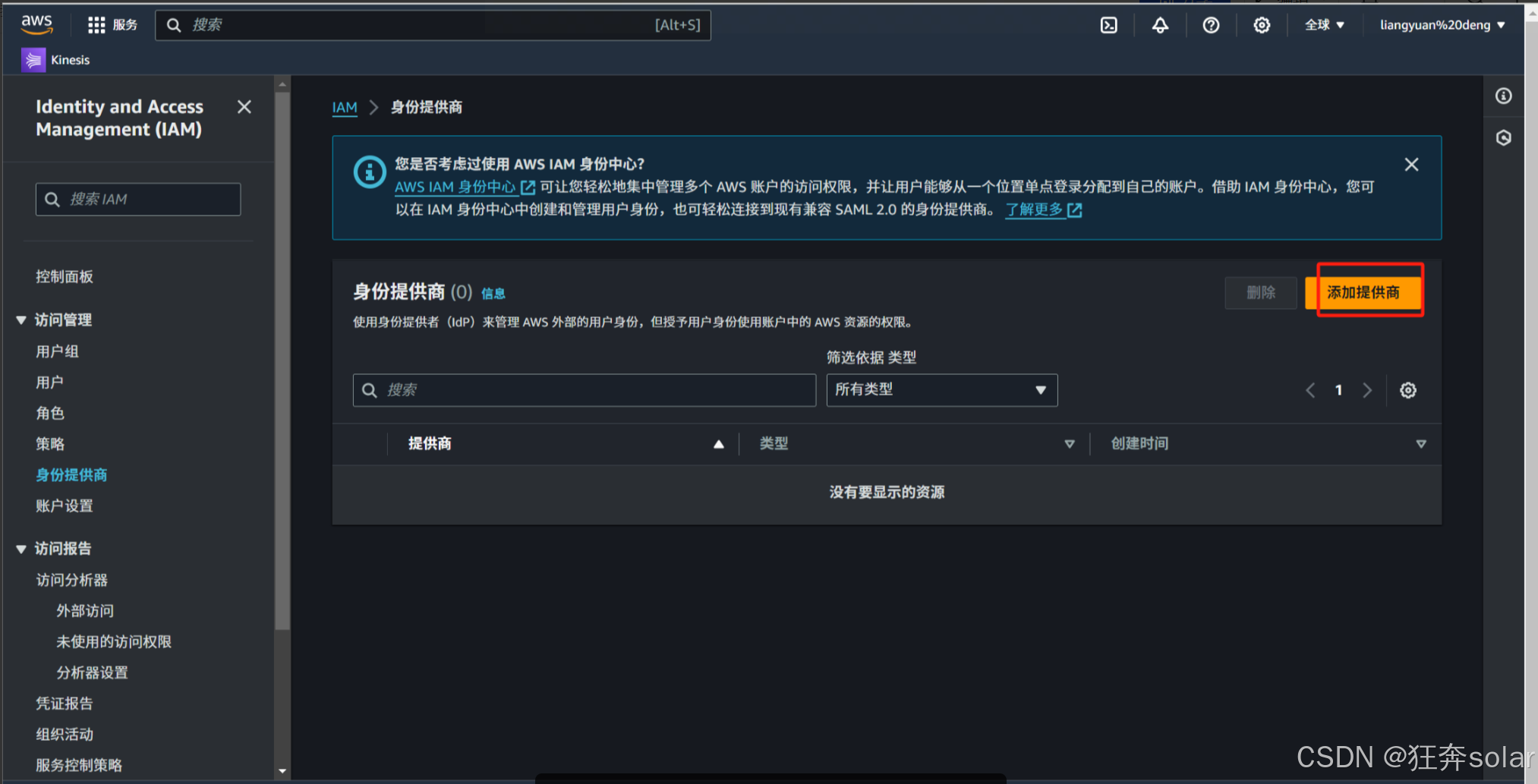

创建用于Identity Provider的IAM Role

271

271

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?