背景

最近同事反馈说在公司电脑用WiFi、物联网设备连网线没法调试,因为不在同一个网段,而且不同网段之间也无法通信。问了网络实施团队,他们给的理由是一个接了专线,一个接了宽带。

第二件事情是同事在国外项目上需要本地化部署系统,专线是拉好了,但是物联网设备无法访问到内部的服务器,以至于数据上不来。

为此,不得不搬出早已生疏的Cisco Packet Tracer,本来想用华为的ENSP、新华三HCL、GNS3、EVE-NG等工具,因为毕竟国内华为、杭州华三用的多,但是因为要在macOS上使用,太折腾了(坐等鸿蒙PC),所以即便EVE-NG有多么的强悍,最终还是选了Cisco Packet Tracer。

实验

思路

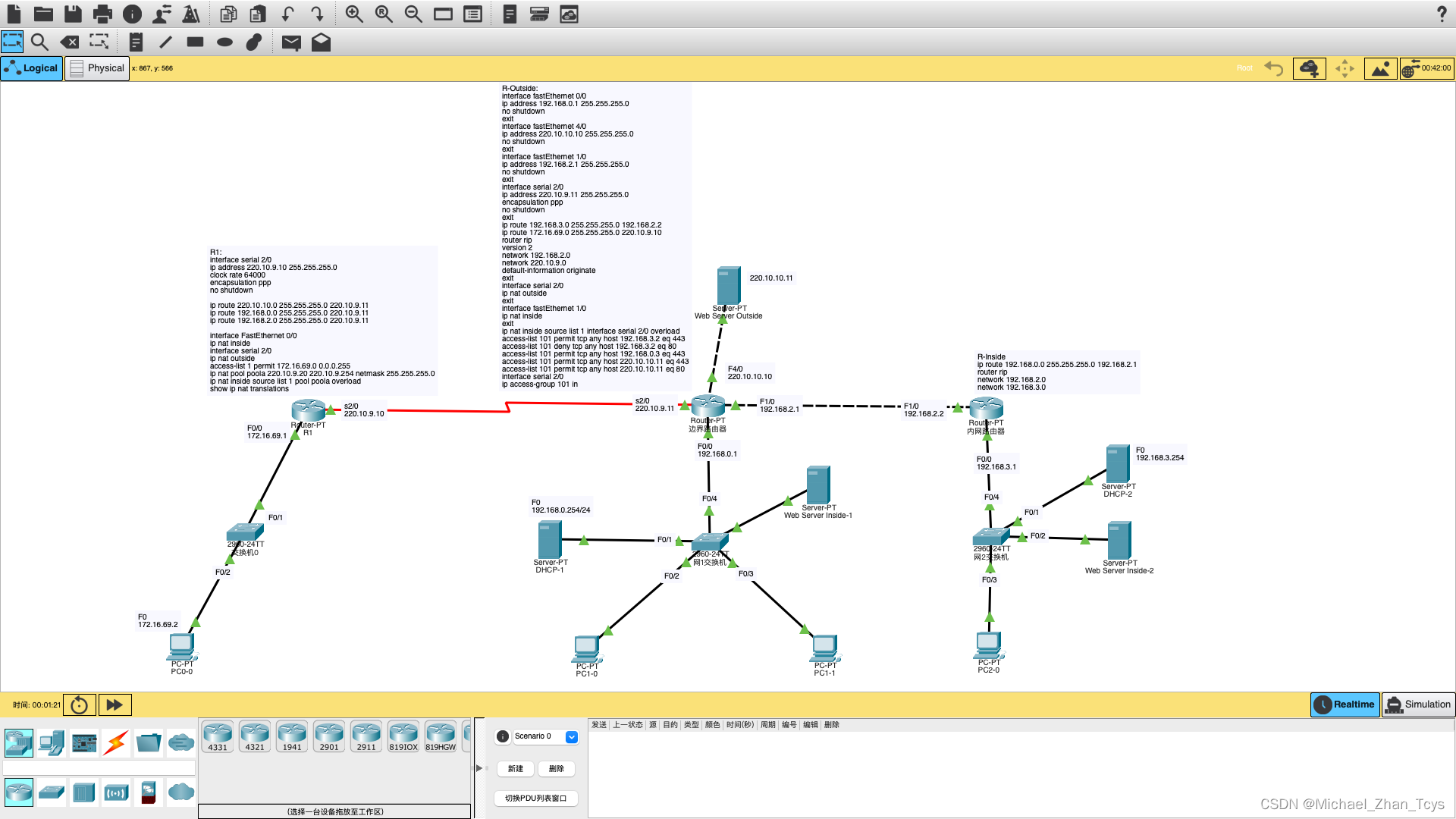

图1 总体思路

首先的话,本次实验的思路是模拟现实场景,两个路由器之间的通信,以及外部网络访问企业提供的服务。所以左边代表的是互联网的访问,路由器之间通过Serial口模拟互联网连接。右边表示企业,有一个边界路由器接入互联网,内部还有一个路由器模拟连接宽带的设备,这里省里了宽带的连接。考虑到企业安全,内部服务器不是所有端口、IP都能访问的,所以开启了ACL访问控制列表。

方案

路由器Serial口之间采用PPP协议进行通信,内部PC均使用NAT(NAPT)进行外网访问。企业内部使用了静态路由和RIP动态路由。不同终端使用DHCP获取IP地址。

配置

路由器各网口的配置如图1 总体思路,这里不再赘述。

首先设置DHCP服务器,以DHCP-2服务器为例,设置IP地址池,PC启用DHCP即可。

图2 DHCP配置示例

路由器配置

R1:

interface serial 2/0

ip address 220.10.9.10 255.255.255.0

clock rate 64000

encapsulation ppp

no shutdown

ip route 220.10.10.0 255.255.255.0 220.10.9.11

ip route 192.168.0.0 255.255.255.0 220.10.9.11

ip route 192.168.2.0 255.255.255.0 220.10.9.11

interface FastEthernet 0/0

ip nat inside

interface serial 2/0

ip nat outside

access-list 1 permit 172.16.69.0 0.0.0.255

ip nat pool poola 220.10.9.20 220.10.9.254 netmask 255.255.255.0

ip nat inside source list 1 pool poola overload

show ip nat translations边界路由器:

interface fastEthernet 0/0

ip address 192.168.0.1 255.255.255.0

no shutdown

exit

interface fastEthernet 4/0

ip address 220.10.10.10 255.255.255.0

no shutdown

exit

interface fastEthernet 1/0

ip address 192.168.2.1 255.255.255.0

no shutdown

exit

interface serial 2/0

ip address 220.10.9.11 255.255.255.0

encapsulation ppp

no shutdown

exit

ip route 192.168.3.0 255.255.255.0 192.168.2.2

ip route 172.16.69.0 255.255.255.0 220.10.9.10

router rip

version 2

network 192.168.2.0

network 220.10.9.0

default-information originate

exit

interface serial 2/0

ip nat outside

exit

interface fastEthernet 1/0

ip nat inside

exit

ip nat inside source list 1 interface serial 2/0 overload

access-list 101 permit tcp any host 192.168.3.2 eq 443

access-list 101 deny tcp any host 192.168.3.2 eq 80

access-list 101 permit tcp any host 192.168.0.3 eq 443

access-list 101 permit tcp any host 220.10.10.11 eq 443

access-list 101 permit tcp any host 220.10.10.11 eq 80

interface serial 2/0

ip access-group 101 in内网路由器:

ip route 192.168.0.0 255.255.255.0 192.168.2.1

router rip

network 192.168.2.0

network 192.168.3.0配置完成后,可以通过PC0-0访问https://192.168.0.3和https://192.168.3.2(Web Server服务器通过DHCP分配到的地址),因为开启了 ACL,所以原本可以访问的80端口无法访问了,即http://192.168.0.3和http://192.168.3.2是访问不了的。

图3 总体配置效果

1138

1138

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?