1. 简介

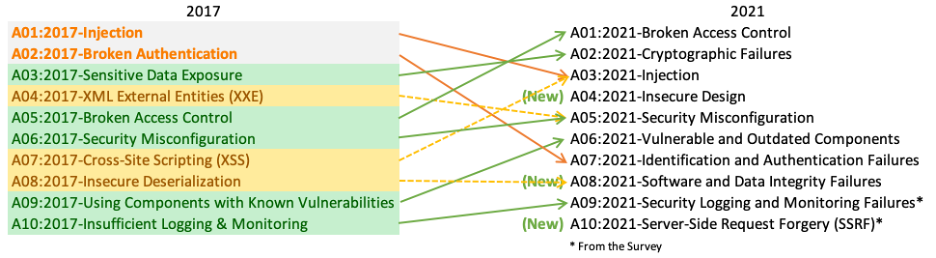

OWASP TOP 10是开放式Web应用程序安全项目(Open Web Application Security Project)发布的年度全球最严重的十大web应用程序安全风险。这些风险包括了许多常见的web应用程序安全问题,如SQL注入、跨站脚本攻击(XSS)、文件包含漏洞(包括命令注入)、不安全的直接对象引用等。OWASP Top 10 2021是全新的,具有新的图形设计和可用的单页信息图。

每年发布的TOP 10排名反映了web应用程序安全领域的重大威胁和相关漏洞。通过广泛讨论这些问题并发布更新的建议和指导方针,OWASP致力于改善web应用程序的安全性,同时提供公开标准以确保安全实践的一致性。

由于技术和安全形势的变化,每年的OWASP TOP 10排名可能有所不同。因此,要确保始终关注OWASP官方渠道以获取最新的排名和信息。

OWASP Top 10一般每3~4年发布一次,第一次发布是2003年,2021版本是第7次发布,可点此获取最新发布版本的PPT介绍文档(访问密码:6277)。历史发行版本如下:

- 2021

- 2017

- 2013

- 2010

- 2007

- 2004

- 2003

2024版本当前正在拟定中,预计今年下半年会公开发布。

2. 主要受众

-

开发人员、首席开发人员、架构师

-

框架开发人员

但他们更倾向使用ASVS,关于ASVS的介绍请参阅《解读OWASP应用安全验证标准ASVS》

-

AppSec程序管理(CISO、CTO等)

-

AppSec专业人士:咨询、工具、供应商、培训师

3. 2021 OWASP Top 10安全风险

3.1. Top 10列表

| 编号 | 英文名称 | 中文名称 |

|---|---|---|

| A01:2021 | Broken Access Control | 破坏访问控制 |

| A02:2021 | Cryptographic Failures | 加密机制失效 |

| A03:2021 | Injection | 注入 |

| A04:2021 | Insecure Design | 不安全的设计 |

| A05:2021 | Security Misconfiguration | 安全配置错误 |

| A06:2021 | Vulnerable and Outdated Components | 不安全和过时的组件 |

| A07:2021 | Identification and Authentication Failures | 身份识别和验收失效 |

| A08:2021 | Software and Data Integrity Failures | 软件和数据完整性失效 |

| A09:2021 | Security Logging and Monitoring Failures | 安全日志和监控失效 |

| A10:2021 | Server-Side Request Forgery | 服务侧请求伪造 |

3.2. Top 10概述

A01:2021-访问控制破坏从第五位上升。 94%的应用程序进行了某种形式的访问控制中断测试。映射到Broken Access Control的34个通用缺陷枚举(CWE)在应用程序中的出现次数比任何其他类别都多。

A02:2021-加密机制失效上升一位至第2位。以前称为敏感数据暴露,这是普遍的现象,而不是根本原因。这里重新关注的是与加密相关的故障,这些故障通常会导致敏感数据暴露或系统受损。

A03:2021-注入下滑至第3位。94%的应用程序进行了某种形式的注入测试,映射到这一类别的33个CWE在应用程序中出现的次数第二多。跨站点脚本现在是这个版本中这个类别的一部分。

A04:2021-不安全设计是2021年的新类别。重点关注与设计缺陷相关的风险。如果我们真的想作为一个行业“左移”,它需要更多地使用威胁建模、安全设计模式和原则以及参考架构。

A05:2021-安全配置错误从上一版本的第6位上升。90%的应用程序都经过了某种形式的配置错误测试。随着越来越多的人转向高度可配置的软件,这一类别的上升也就不足为奇了。以前的XML外部实体(XXE)类别现在是此类别的一部分。

A06:2021-易受攻击和过时的组件之前的标题为“使用具有已知漏洞的组件”,在前10名社区调查中排名第2,但也有足够的数据通过数据分析进入前10名。这一类别从2017年的第9位上升,它是唯一一个没有任何CVE映射到所包含CWE的类别。

A07:2021-识别和身份验证失败以前是身份验证中断,从第二个位置下滑,现在包括与识别失败更相关的CWE。这一类别仍然是前10名中不可或缺的一部分,但标准化框架的可用性增加似乎对这类风险有所帮助。

A08:2021-软件和数据完整性故障是2021年的一个新类别。重点是在不验证完整性的情况下做出与软件更新、关键数据和CI/CD管道相关的假设。来自通用漏洞和暴露/通用漏洞评分系统(CVE/CVSS)数据的最高加权影响之一映射到该类别中的10个CWE。从2017年开始的不安全认证现在是这个更大类别的一部分。

A09:2021-安全日志记录和监控故障以前是日志记录和监控不足,并从行业调查中添加,从之前排名10上升到了排名9。此类别扩展到包括更多类型的故障,测试具有挑战性,并且在CVE/CVSS数据中没有很好地表示。但是,此类故障可能会直接影响可见性、事件警报和取证。

A10:2021-服务器端请求伪造(SSRF)是从十大社区调查中添加的。数据表明其发生率相对较低,测试覆盖率高于平均水平,利用和影响潜力的评级高于平均水平。这个类别代表了安全社区成员告诉我们这很重要的场景,尽管目前数据中没有说明。

3.3. Top 10详细

由于涉及细节内容较多,OWASP Top 10 2021详细文档【 点击获取,访问密码6277】。

4. 参考

[1] https://owasp.org/Top10/

[2] https://owasp.org/www-project-top-ten/

1541

1541

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?