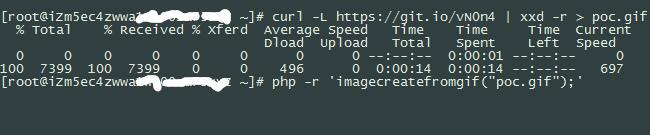

前几天,PHP出现一个代号为PHP CVE-2018-5711的漏洞,只要是使用GD库处理图像的站点基本上会中招。想到公司内部有部分业务正是使用PHP开发的,故而对这个漏洞稍微研究了一下。

漏洞执行过程

也就是说{美脚踩踏},使用imagecreatefromgif函数时可能触发该漏洞,导致CPU使用率飙升至100%。目前,该漏洞影响了几乎所有的PHP版本:

-

PHP 5 < 5.6.33

-

PHP 7.0 < 7.0.27

-

PHP 7.1 < 7.1.13

-

PHP 7.2 < 7.2.1

当然,大家不要轻易去尝试,毕竟乱搞是违法的行为,研究时记得在自己 虚拟机 中还原这一过程就可以了。

漏洞出现原因

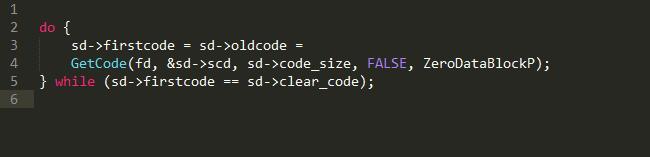

出现漏洞的文件为ext/gd/libgd/gd_gif_in.c中代码玉足控:

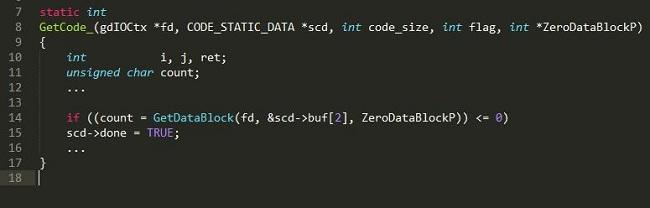

GetCode会调用GetDataBlock函数读取GIF少女写真图中的数据。

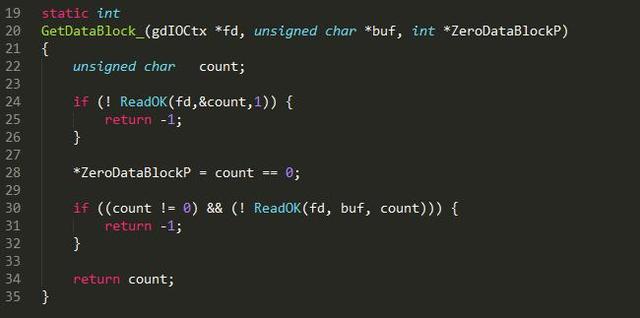

细心的人也许已经发现端倪了,其实是变量类型转换引起的。

当GetDataBlock返回值为-1时,第二段代码中的count值无法赋上该值,所有bug就出现了。

最后,提醒一下广大开发者和运维兄弟,及时更新扩展,防止出现服务器挂掉的情况!

3497

3497

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?