什么是SQL注入?

将sql语句注入进web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。

具体来说就是讲sql语句注入进后台数据库中,从而达到盗取数据库数据的目的。

SQL注入的产生原因通常表现在以下几方面:

- 不当的类型处理;

- 不安全的数据库配置;

- 不合理的查询集处理;

- 不当的错误处理;

- 转义字符处理不合适;

- 多个提交处理不当。

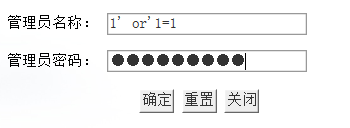

SQL注入举例:

- 查询代码:

executeQueryForMap("select*from manager where manager_name='"+name+"' and manager_pass='"+pwd+"'");

-

此时将以下内容提交给数据库查询:

-

将构成以下查询语句:

select*from manager where manager_name='1' or'1=1' and manager_pass='1' or'1=1'

此时,结果无论如何都为True

SQL注入防护:

-

永远不要信任用户的输入。对用户的输入进行校验,可以通过正则表达式,或限制长度;对单引号和双引号进行转换等。

-

永远不要使用动态拼装sql,可以使用参数化的sql或者直接使用存储过程进行数据查询存取。

-

永远不要使用管理员权限的数据库连接,为每个应用使用单独的权限有限的数据库连接。

-

不要把机密信息直接存放,加密或者hash掉密码和敏感的信息。

-

应用的异常信息应该给出尽可能少的提示,最好使用自定义的错误信息对原始错误信息进行包装

-

sql注入的检测方法一般采取辅助软件或网站平台来检测,软件一般采用sql注入检测工具jsky。

558

558

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?