目录

实验拓扑图

各设备ip和接口已配好,均可可ping通防火墙。

要求

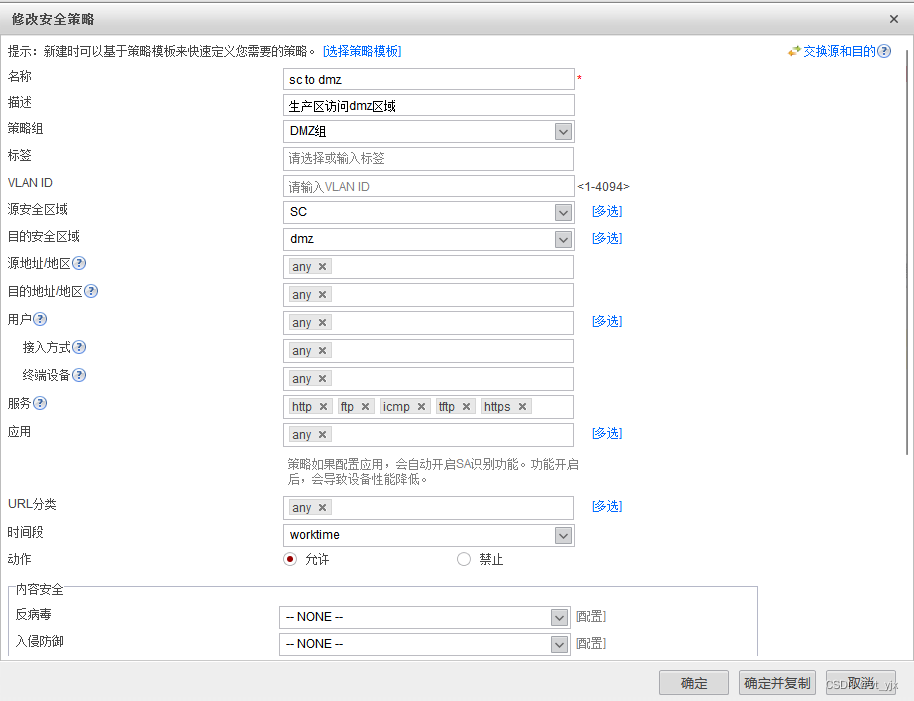

1.生产区在工作时间内可以访问dmz区域,仅可以访问http服务器。

2.办公区全天可以访问dmz区域,其中10.0.2.10仅可访问http,10.0.2.20都可以访问

3.办公区在访问dmz区域时采用匿名认证的方式进行上网行为管理

4.办公区设备可以访问公网,其他区域不行

1

只需要加上一条安全策略即可:

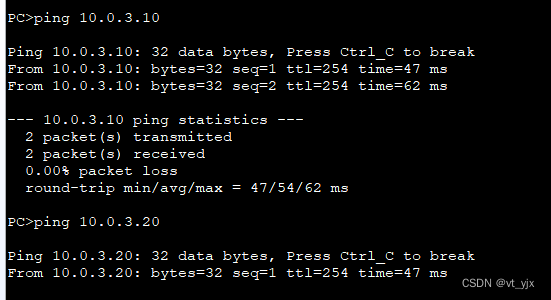

测试可以访问:

2

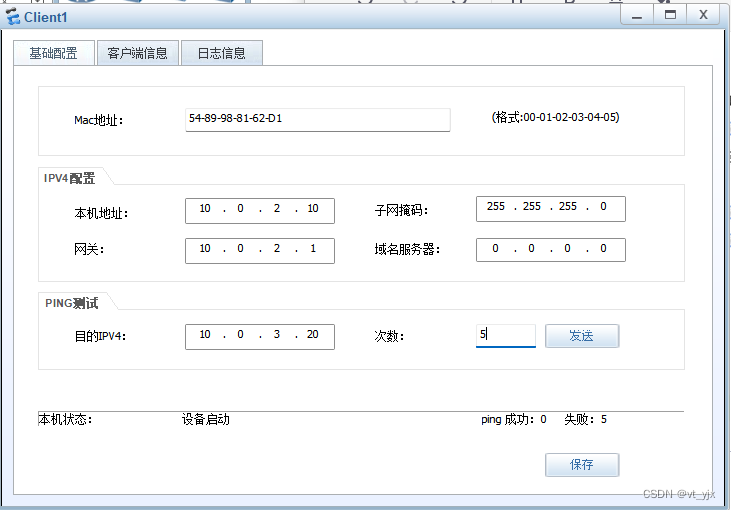

针对10.0.2.10设备的安全策略:

测试:

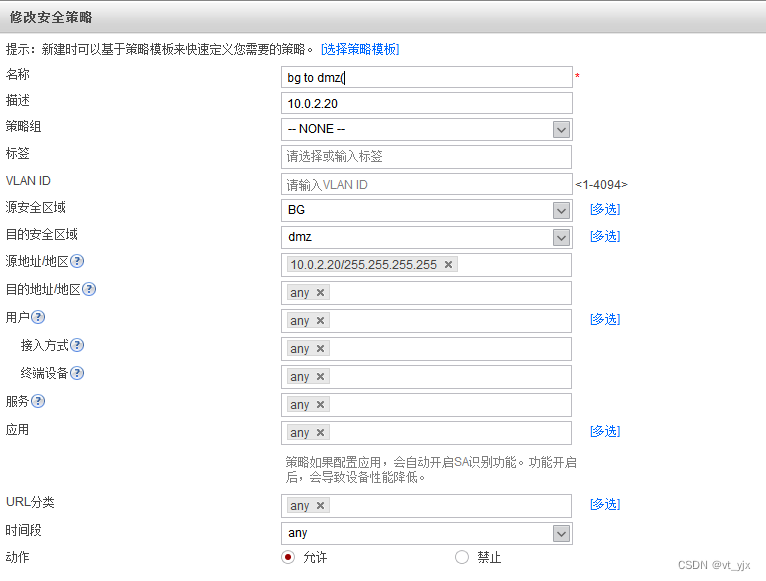

针对10.0.2.20设备的安全策略:

测试:

3

配置认证策略:

测试:

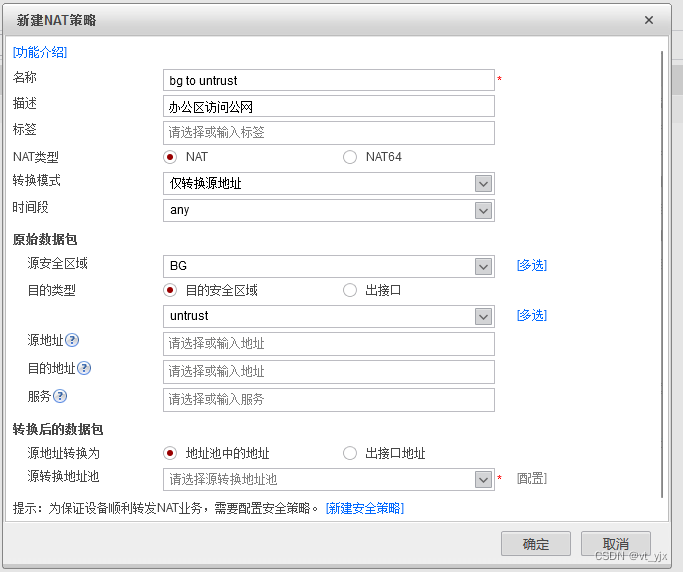

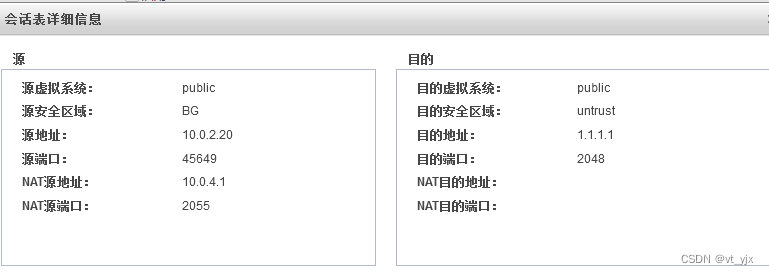

4

新建nat策略:

注意要点击“新建安全策略”然后就会自动创建一条安全策略(先走安全策略再走源nat策略)了,方便快捷。

测试:

本文描述了一个实验环境中的网络拓扑配置,重点关注了生产区和办公区对DMZ区域的访问控制策略,包括对10.0.2.10和10.0.2.20设备的特定安全措施,如HTTP访问权限、匿名认证和NAT策略的实施。

本文描述了一个实验环境中的网络拓扑配置,重点关注了生产区和办公区对DMZ区域的访问控制策略,包括对10.0.2.10和10.0.2.20设备的特定安全措施,如HTTP访问权限、匿名认证和NAT策略的实施。

6737

6737

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?