哥斯拉

User-Agent (弱特征)

默认的情况下,User-Agent会有类似于Java/1.8.0_121(具体取决于JDK环境版本)。但是哥斯拉可以自定义HTTP头,所以这个特征是容易去除的

Accept(弱特征)

Accept处为text/html, image/gif, image/jpeg, *; q=.2, /; q=.2

但此处依然可以自定义头部去除

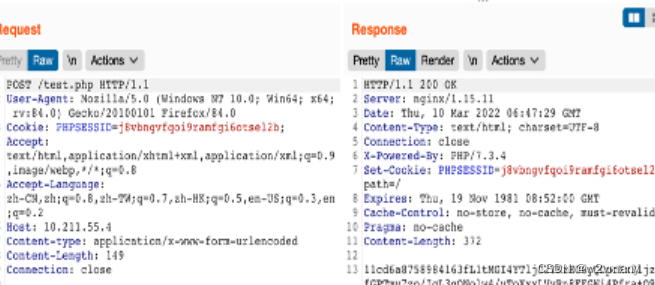

Cookie (强特征)

请求包的Cookie中有一个非常致命的特征,分号

请求体特征 (较强特征)

比较大的数据包

base64编码

响应体特征 (强特征)

如果之前的请求体采用base64编码,响应体返回的也是base64编码

Cache-Control: no-store, no-cache, must-revalidate

补充

哥斯拉使用的是ICMP协议数据报文,而ICMP流量本身就不高,所以较难在大流量中检测

ICMP数据报文的载荷部分Length值固定为92字节,这是它的重要特征

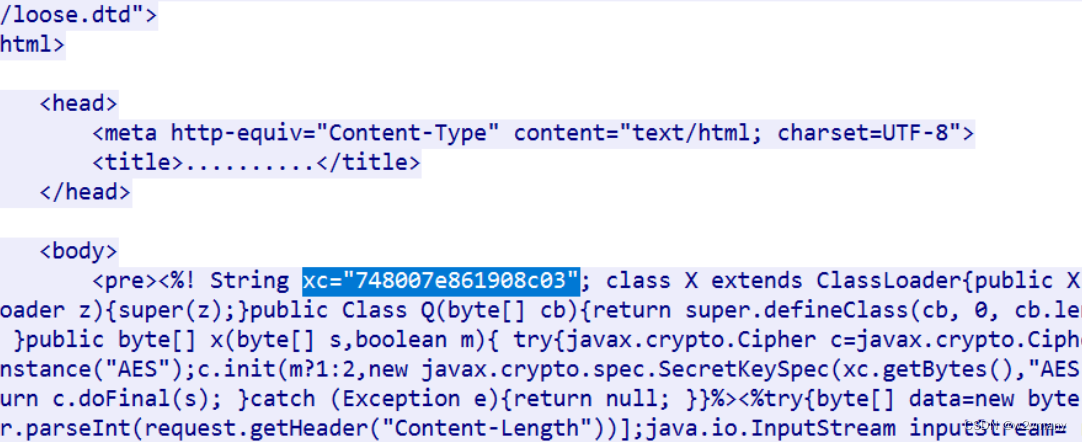

payload特征:

jsp会出现xc,pass字符和Java反射(ClassLoader,getClass().getClassLoader()),base64加解码等特征

php,asp则为普通的一句话木马 数据报文的payload内容以"godzilla"开头,这也是检测的特征标志

jsp会出现xc,pass字符和Java反射(ClassLoader,getClass().getClassLoader()),base64加解码等特征

php,asp则为普通的一句话木马

蚁剑

1.使用了AES加密算法对数据进行加密,同时还使用了自定义的二进制协议,存在eval这种明显的特征

2.默认的USER-agent请求头 是 antsword xxx,但是 可以通过修改:/modules/request.js 文件中 请求UA绕过

3.最明显的特征为@ini_set(“display_errors”,“0”);这段代码基本是所有webshell客户端链接PHP类Webshell都有的一种代码

4.蚁剑混淆加密后还有一个比较明显的特征,即为参数名大多以"_0x"这种形式,所以以_0x开头的参数也很可能就是恶意流量

冰蝎

1.冰蝎通讯默认使用长连接,默认情况下,请求头和响应头里会带有 Connection,Connection: Keep-Alive可作为辅助流量特征

2.固定的请求字节头:dFAXQV1LORcHRQtLRlwMAhwFTAg/M

固定的响应字节头:TxcWR1NNExZAD0ZaAWMIPAZjH1BFBFtHThcJSlUXWEd

3.UserAgent字段内置了16种比较老的User Agent,每次连接shell会随机选择一个进行使用

冰蝎2

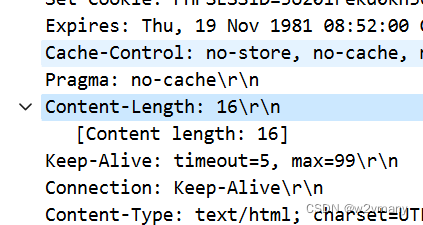

1.在每一次链接是都能看到一个get请求?pass=[XXX]的数据(XXX均为数字)且均会产生一个16位的随机数秘钥(第二个为密钥);Content-Length:16

2.请求包和哥斯拉一样:Accept: text/html, image/gif, image/jpeg, ; q=.2, /; q=.2

3.JSP类型的webshell,POST请求体数据均为base64编码,Content-Type为application/octet-stream,响应体数据均为二进制文件

4.执行JSP webshell,一般较短的命令Content-Length都是9068

冰蝎3

1.冰蝎3和2相比,最重要的变化就是去除动态密钥协商机制,采用预共享密钥,全程无明文交互,密钥格式为md5(“admin”)[0:16]

2.通过request.getReader().readLine()读post请求

3.存在GET请求,同时URI只有一个key-value类型参数

4.作为waf规则特征 jsp抓包特征分析Content-Type: application/octet-stream 这是一个强特征

(tips:octet-stream的意思是,只能提交二进制,而且只能提交一个二进制,如果提交文件的话,只能提交一个文件后台接收参数只能有一个,而且只能是流或者字节数组)

5.请求包中content-length 为5740或5720

6.请求头中有Pragma: no-cache,Cache-Control: no-cache

冰蝎4

1.采用默认aes加密协议情况下流量特征与V2、V3类似

2.在PHP webshell 中存在固定代码(

p

o

s

t

=

D

e

c

r

y

p

t

(

f

i

l

e

g

e

t

c

o

n

t

e

n

t

s

(

“

p

h

p

:

/

/

i

n

p

u

t

”

)

)

;

e

v

a

l

(

post=Decrypt(file_get_contents(“php://input”)); eval(

post=Decrypt(filegetcontents(“php://input”));eval(post);)

3.默认时,所有冰蝎4.0 webshell都有“e45e329feb5d925b”一串密钥。该密钥为连接密码32位md5值的前16位,默认连接密码rebeyond

1191

1191

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?