该命令可以扫描目标地址所开放的端口地址,nmap 扫描器主要基本功能有三个,一是探测主机是否在线、其次是扫描主机端口、嗅探所提供的网络服务,还可以推断主机所用的操作系统。也可以深入探测 UDP 或者 TCP 端口,直至主机所使用的操作系统;还可以将所有探测结果记录到各种格式的日志中, 供进一步分析操作。

一、Nmap安装

yum -y install nmap1、Nmap扫描端口的命令

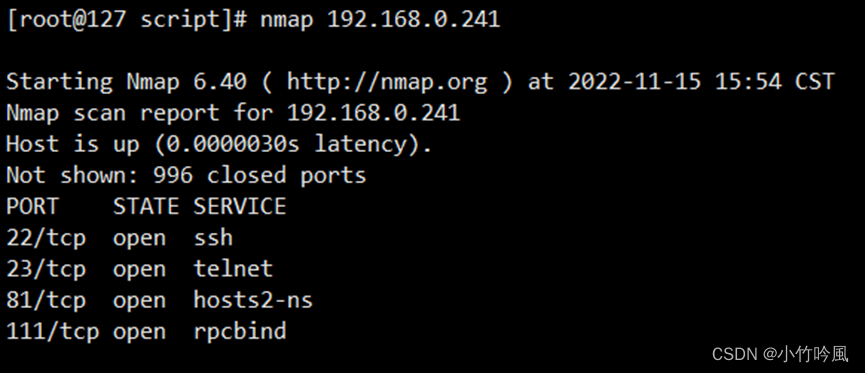

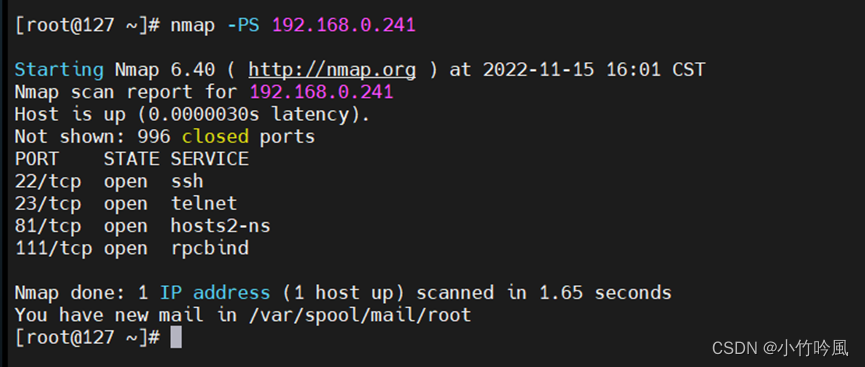

nmap -PS IP地址 2、查看当前开放的端口

nmap localhost

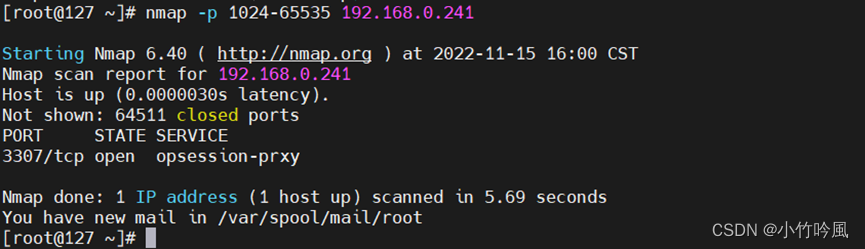

3、查看主机端口(1024-65535)中开放的端口

nmap -p 1024-65535 localhost

4、探测目标主机开放的端口

nmap -PS IP地址

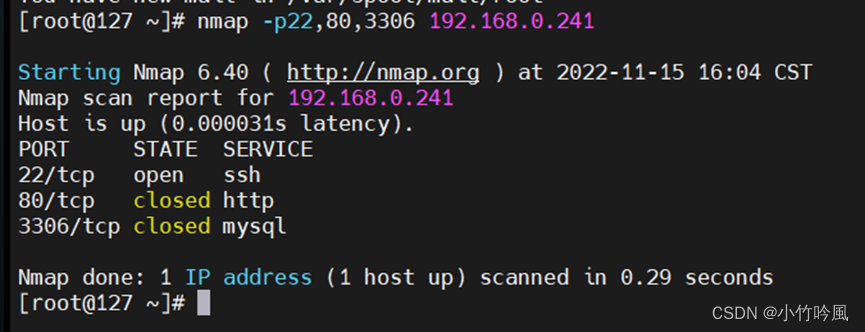

5、探测所列出的目标主机端口

nmap -p22,80,3306 192.168.0.241

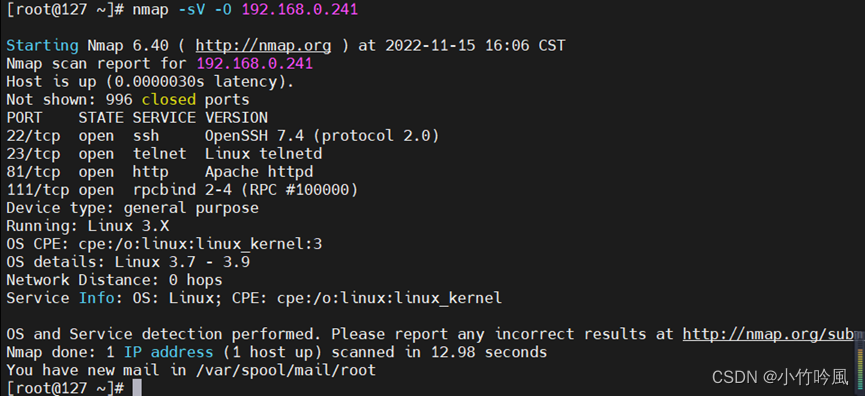

6、探测目标主机操作系统类型、端口服务名称、版本信息

nmap -sV -O localhost

7、nmap -v -A

-A 启用操作系统检测、版本检测、脚本扫描和路由跟踪

-v 增加详细级别(使用-vv或更高级别可获得更大效果)

8、示例

nmap -v -A www.baidu.com

6022

6022

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?